Risoluzione dei nomi di rete in Microsoft Defender per identità

Network Name Resolution (NNR) è un componente principale della funzionalità Microsoft Defender per identità. Defender per identità acquisisce le attività in base al traffico di rete, agli eventi di Windows e all'ETW. Queste attività contengono in genere dati IP.

Usando NNR, Defender per identità può essere correlato tra le attività non elaborate (contenenti indirizzi IP) e i computer pertinenti coinvolti in ogni attività. In base alle attività non elaborate, Defender per identità profila le entità, inclusi i computer, e genera avvisi di sicurezza per le attività sospette.

Per risolvere gli indirizzi IP in nomi di computer, i sensori defender per identità cercano gli indirizzi IP usando i metodi seguenti:

Metodi primari:

- NTLM su RPC (porta TCP 135)

- NetBIOS (porta UDP 137)

- RDP (porta TCP 3389) - solo il primo pacchetto di Client hello

Metodo secondario:

- Esegue query sul server DNS usando la ricerca DNS inversa dell'indirizzo IP (UDP 53)

Per ottenere risultati ottimali, è consigliabile usare almeno uno dei metodi primari. La ricerca DNS inversa dell'indirizzo IP viene eseguita solo quando:

- Non c'è risposta da nessuno dei metodi primari.

- Si verifica un conflitto nella risposta ricevuta da due o più metodi primari.

Nota

Nessuna autenticazione viene eseguita su nessuna delle porte.

Defender per identità valuta e determina il sistema operativo del dispositivo in base al traffico di rete. Dopo aver recuperato il nome del computer, il sensore Defender per identità controlla Active Directory e usa le impronte digitali TCP per verificare se è presente un oggetto computer correlato con lo stesso nome del computer. L'uso delle impronte digitali TCP consente di identificare i dispositivi non registrati e non Windows, facilitando il processo di indagine. Quando il sensore Defender per identità trova la correlazione, il sensore associa l'IP all'oggetto computer.

Nei casi in cui non viene recuperato alcun nome, viene creato un profilo computer non risolto da IP con l'IP e l'attività rilevata pertinente.

I dati NNR sono fondamentali per rilevare le minacce seguenti:

- Sospetto furto di identità (pass-the-ticket)

- Sospetto attacco DCSync (replica dei servizi directory)

- Ricognizione di mapping di rete (DNS)

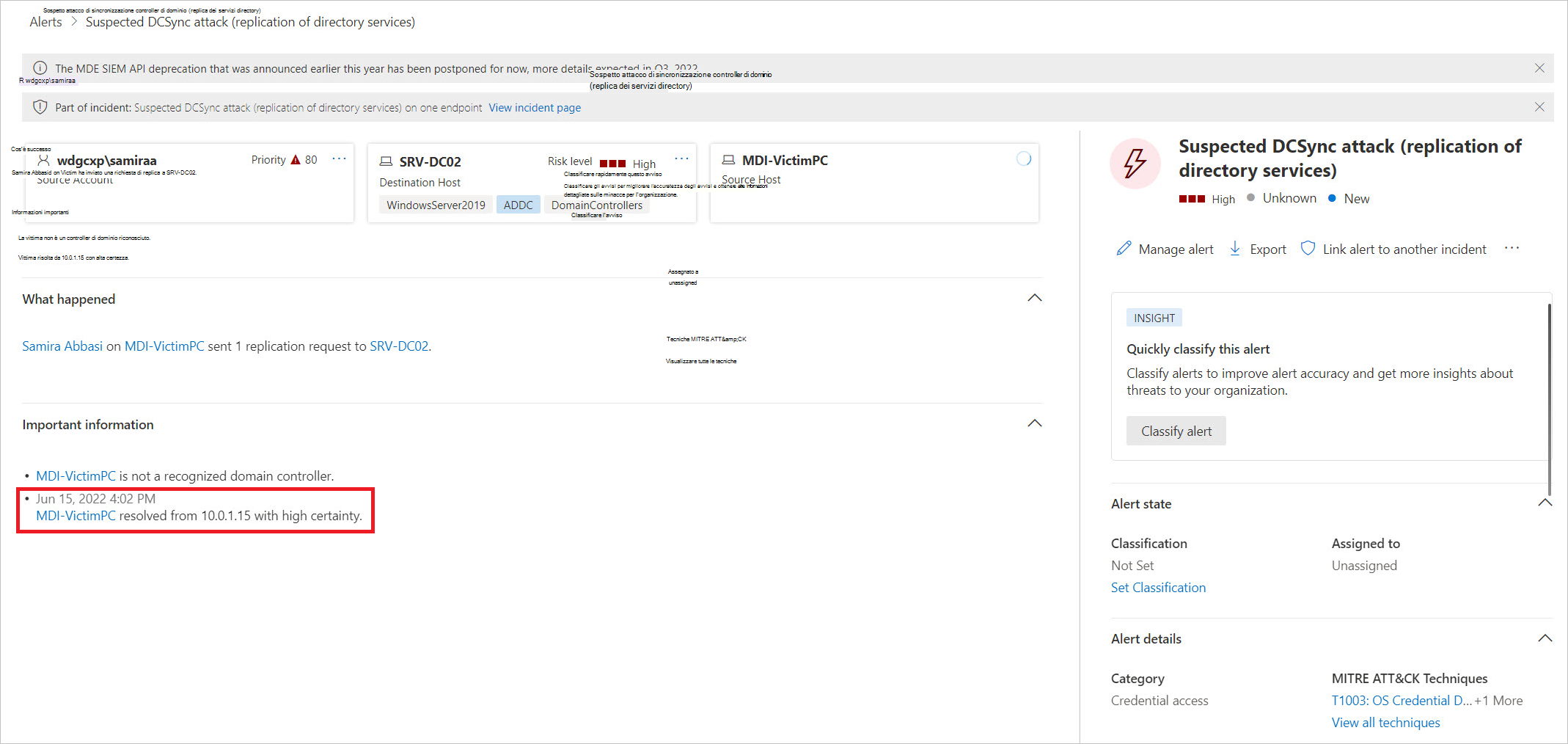

Per migliorare la capacità di determinare se un avviso è un vero positivo (TP) o un falso positivo (FP), Defender per identità include il grado di certezza della risoluzione dei nomi dei computer nell'evidenza di ogni avviso di sicurezza.

Ad esempio, quando i nomi dei computer vengono risolti con alta certezza , aumenta la fiducia nell'avviso di sicurezza risultante come True Positive o TP.

L'evidenza include l'ora, l'IP e il nome del computer in cui l'IP è stato risolto. Quando la certezza della risoluzione è bassa, usare queste informazioni per analizzare e verificare quale dispositivo fosse la vera origine dell'IP in questo momento. Dopo aver confermato il dispositivo, è possibile determinare se l'avviso è falso positivo o FP, in modo analogo agli esempi seguenti:

Sospetto furto di identità (pass-the-ticket): l'avviso è stato attivato per lo stesso computer.

Sospetto attacco DCSync (replica dei servizi directory): l'avviso è stato attivato da un controller di dominio.

Ricognizione di mapping di rete (DNS): l'avviso è stato attivato da un server DNS.

Consigli sulla configurazione

NTLM su RPC:

- Verificare che la porta TCP 135 sia aperta per la comunicazione in ingresso da Defender per i sensori di identità in tutti i computer dell'ambiente.

- Controllare tutte le configurazioni di rete (firewall), in quanto ciò può impedire la comunicazione con le porte pertinenti.

NetBIOS:

- Verificare che la porta UDP 137 sia aperta per la comunicazione in ingresso da Defender per i sensori di identità in tutti i computer dell'ambiente.

- Controllare tutte le configurazioni di rete (firewall), in quanto ciò può impedire la comunicazione con le porte pertinenti.

RDP:

- Verificare che la porta TCP 3389 sia aperta per la comunicazione in ingresso da Defender per i sensori di identità in tutti i computer dell'ambiente.

- Controllare tutte le configurazioni di rete (firewall), in quanto ciò può impedire la comunicazione con le porte pertinenti.

Nota

- È necessario solo uno di questi protocolli, ma è consigliabile usarli tutti.

- Le porte RDP personalizzate non sono supportate.

DNS inverso:

- Verificare che il sensore possa raggiungere il server DNS e che siano abilitate le zone di ricerca inversa.

Problemi di integrità

Per assicurarsi che Defender per identità funzioni in modo ideale e che l'ambiente sia configurato correttamente, Defender per identità controlla lo stato di risoluzione di ogni sensore ed emette un avviso di integrità per metodo, fornendo un elenco dei sensori Defender per identità con bassa percentuale di esito positivo della risoluzione dei nomi attiva usando ogni metodo.

Nota

Per disabilitare un metodo NNR facoltativo in Defender per identità in base alle esigenze dell'ambiente, aprire un caso di supporto.

Ogni avviso di integrità fornisce dettagli specifici sul metodo, sui sensori, sui criteri problematici e sulle raccomandazioni di configurazione. Per altre informazioni sui problemi di integrità, vedere Microsoft Defender per identità problemi di integrità dei sensori.