Distribuire e gestire il controllo dei dispositivi con JAMF

Si applica a:

- Microsoft Defender per endpoint Piano 1

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Microsoft Defender for Business

Se si desidera provare Microsoft Defender per endpoint, iscriversi a una versione di valutazione gratuita.

Il controllo del dispositivo in Microsoft Defender per endpoint in macOS consente di controllare, consentire o impedire l'accesso in lettura, scrittura o esecuzione all'archiviazione rimovibile. Il controllo del dispositivo consente anche di gestire dispositivi iOS e portatili e supporti Bluetooth, con o senza esclusioni.

Requisiti di licenza

Prima di iniziare, confermare la sottoscrizione. Per accedere e usare il controllo del dispositivo, la sottoscrizione deve includere Defender per endpoint Piano 1. Per ulteriori informazioni, vedere le seguenti risorse:

- tabella di confronto dei piani Microsoft 365 Enterprise

- Informazioni su sottoscrizioni e licenze in Microsoft 365 per le aziende

Importante

Questo articolo contiene informazioni sugli strumenti di terze parti. Questo viene fornito per semplificare il completamento degli scenari di integrazione, tuttavia, Microsoft non fornisce supporto per la risoluzione dei problemi per gli strumenti di terze parti.

Per assistenza, contattare il fornitore di terze parti.

Distribuire i criteri usando JAMF

Passaggio 1: Creazione di criteri JSON

Il controllo del dispositivo in Mac viene definito tramite un criterio JSON. Questo criterio deve avere i gruppi, le regole e le impostazioni appropriati definiti per personalizzare specifiche condizioni del cliente. Ad esempio, alcune organizzazioni aziendali potrebbero dover bloccare completamente tutti i dispositivi multimediali rimovibili, mentre altre potrebbero avere eccezioni specifiche per un fornitore o un numero di serie. Microsoft ha un repository GitHub locale che è possibile usare per compilare i criteri.

Per altre informazioni su impostazioni, regole e gruppi, vedere Controllo del dispositivo per macOS.

Passaggio 2: Convalida di criteri JSON

È necessario convalidare i criteri JSON dopo che sono stati creati per assicurarsi che non siano presenti errori di sintassi o configurazione. Nel repository GitHub è disponibile uno schema per i criteri di controllo dei dispositivi. L'applicazione Defender per endpoint include funzionalità predefinite per confrontare il codice JSON con lo schema definito.

Salvare la configurazione in un dispositivo locale come

.jsonfile.Assicurarsi di avere accesso ai

mdatpcomandi. Se è già stato eseguito l'onboarding del dispositivo, è necessario disporre di questa funzionalità.Eseguire

mdatp device-control policy validate --path <pathtojson>.

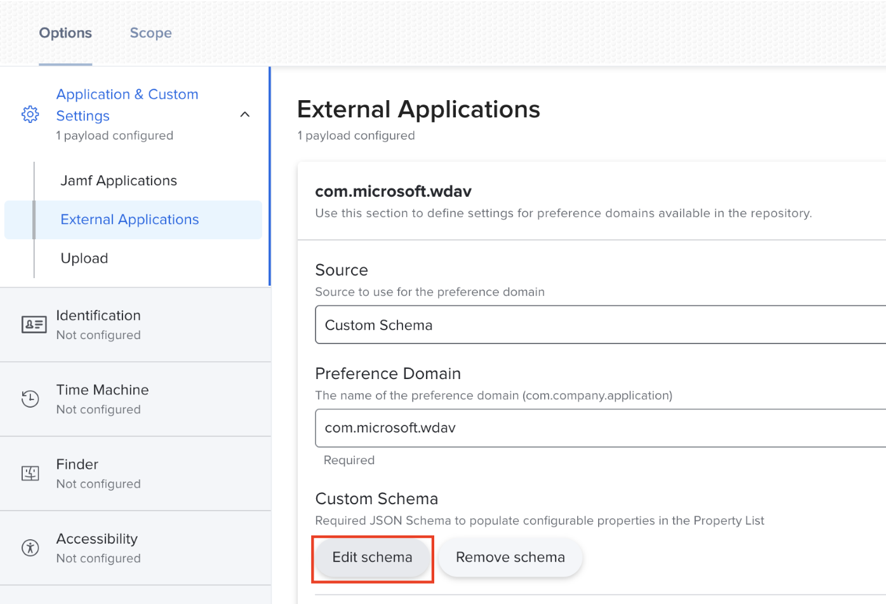

Passaggio 3: Aggiornare lo schema delle preferenze di Defender per endpoint

Lo schema delle preferenze di Defender per endpoint include la nuova deviceControl/policy chiave. Il profilo di configurazione delle preferenze di Defender per endpoint esistente deve essere aggiornato per usare il contenuto del nuovo file di schema.

Passaggio 4: Aggiungere i criteri di controllo del dispositivo alle preferenze di Defender per endpoint

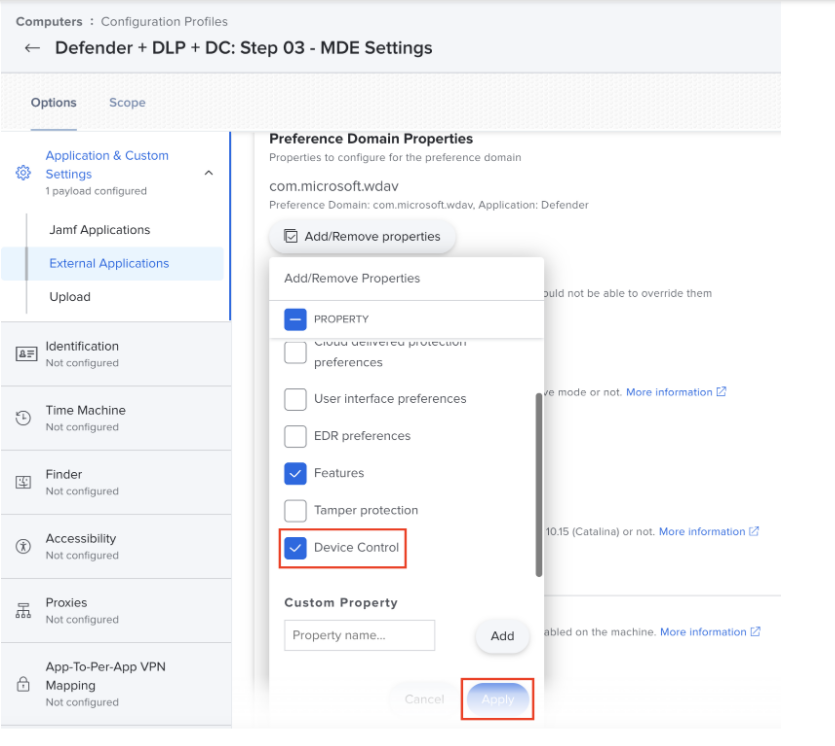

È ora disponibile una nuova proprietà del controllo dispositivo da aggiungere all'esperienza utente.

Nella console jamf selezionare Aggiungi/Rimuovi proprietà, selezionare Controllo dispositivo e quindi selezionare Applica.

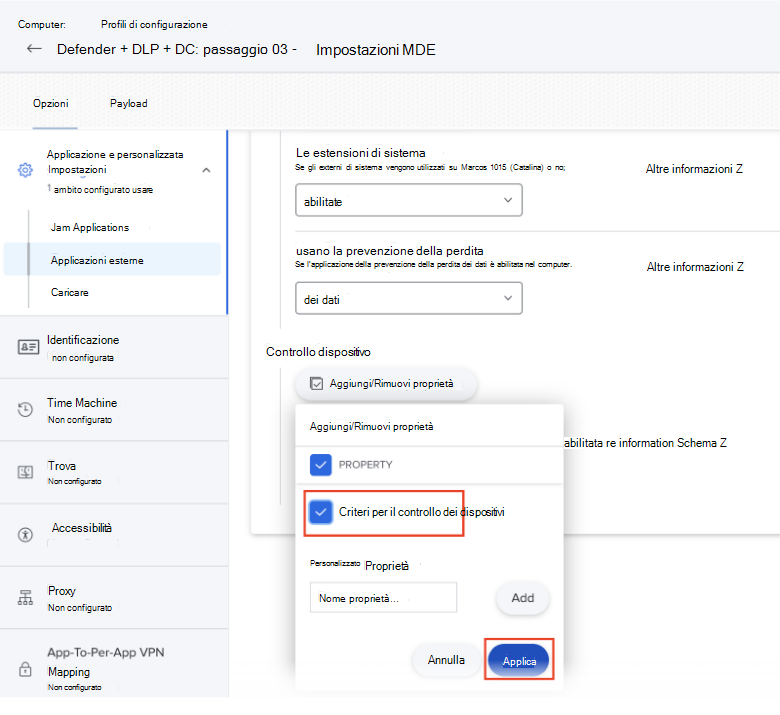

Scorrere verso il basso fino a visualizzare la proprietà Device Control (è nella parte inferiore dell'elenco) e quindi selezionare Aggiungi/Rimuovi proprietà.

Selezionare Criteri di controllo del dispositivo e quindi selezionare Applica.

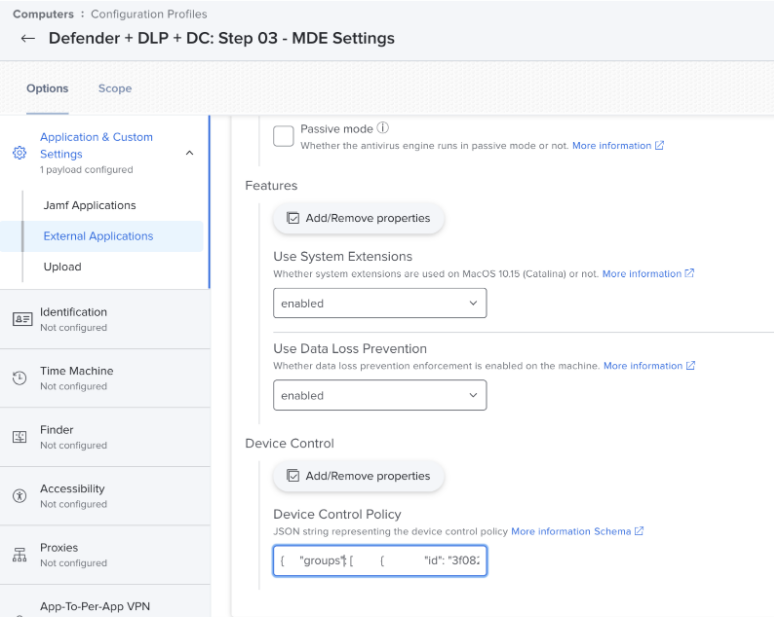

Copiare e incollare il codice JSON dei criteri di controllo del dispositivo nella casella di testo.

Salvare le modifiche.

Vedere anche

- Controllo dispositivo per macOS

- Distribuire e gestire il controllo dei dispositivi usando Intune

- Domande frequenti su macOS Device Control

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender per endpoint Tech Community.