Distribuire e gestire il controllo dei dispositivi in Microsoft Defender per endpoint usando Criteri di gruppo

Si applica a:

- Microsoft Defender per endpoint Piano 1

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender for Business

Se si usa Criteri di gruppo per gestire le impostazioni di Defender per endpoint, è possibile usarlo per distribuire e gestire il controllo dei dispositivi.

Abilitare o disabilitare il controllo di accesso all'archiviazione rimovibile

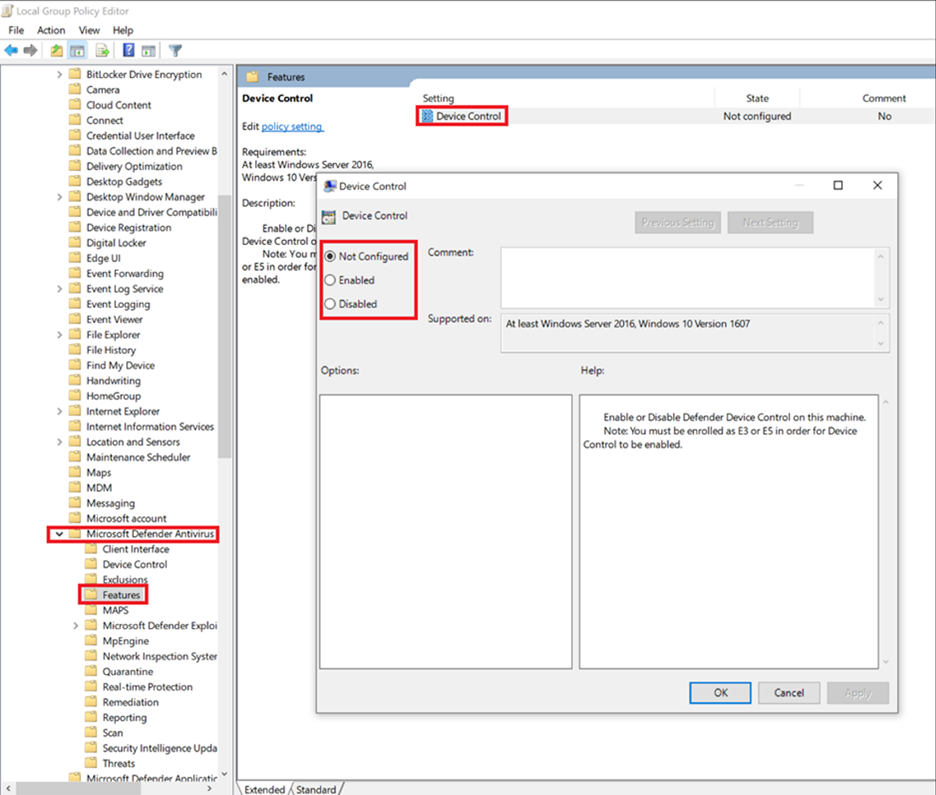

In un dispositivo che esegue Windows passare a Configurazione> computerModelli> amministrativiComponenti> di Windows Microsoft DefenderFunzionalità>antivirus>Controllo del dispositivo.

Nella finestra Controllo dispositivo selezionare Abilitato.

Nota

Se questi oggetti Criteri di gruppo non vengono visualizzati, è necessario aggiungere il Criteri di gruppo Administrative Templates (ADMX). È possibile scaricare un modello amministrativo (WindowsDefender.adml e WindowsDefender.admx) da esempi mdatp-devicecontrol/Windows in GitHub.

Impostare l'imposizione predefinita

È possibile impostare l'accesso predefinito, ad esempio o Allow per tutte le funzionalità di controllo del dispositivo, tra cui RemovableMediaDevices, CdRomDevicesWpdDevices, e PrinterDevices.Deny

Ad esempio, è possibile avere un Deny criterio o per AllowRemovableMediaDevices, ma non per CdRomDevices o WpdDevices. Se si imposta Default Deny questo criterio, l'accesso in lettura/scrittura/esecuzione a CdRomDevices o WpdDevices viene bloccato. Se si vuole gestire solo l'archiviazione, assicurarsi di creare Allow criteri per le stampanti. In caso contrario, l'imposizione predefinita (Deny) viene applicata anche alle stampanti.

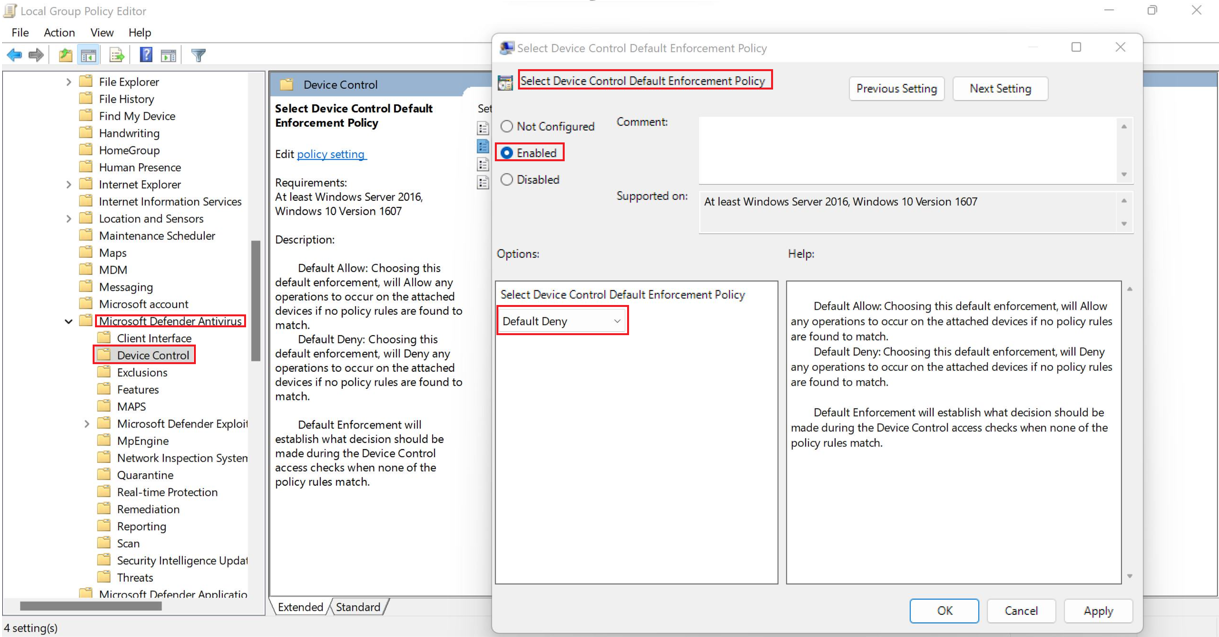

In un dispositivo che esegue Windows passare a Configurazione> computerModelli> amministrativiComponenti> di Windows Microsoft DefenderFunzionalità>antivirus> Controllo >del dispositivoSelezionare Controllo dispositivo Criteri di imposizione predefiniti.

Nella finestra Seleziona criteri di imposizione predefiniti controllo dispositivo selezionare Nega predefinito.

Configurare i tipi di dispositivo

Per configurare i tipi di dispositivo applicati a un criterio di controllo del dispositivo, seguire questa procedura:

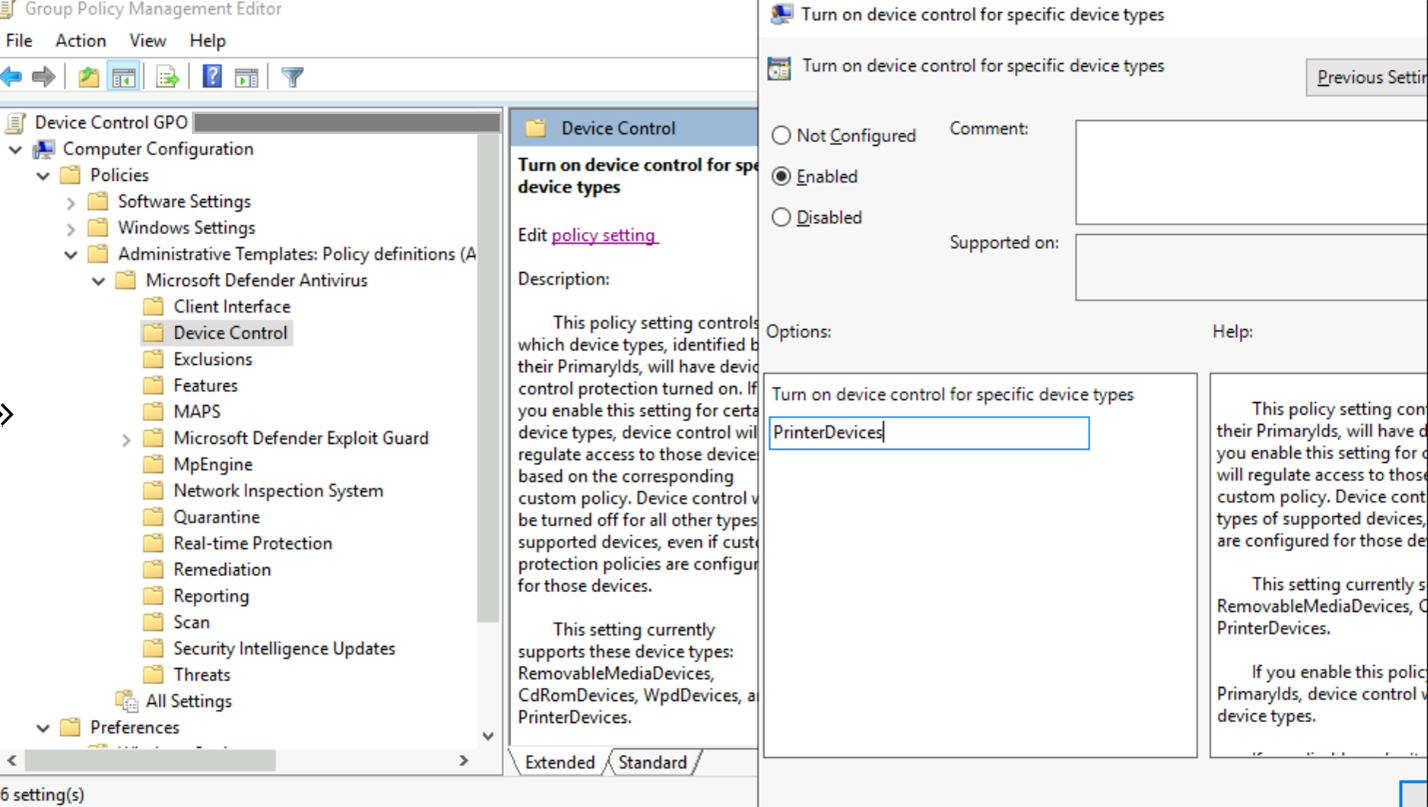

In un computer che esegue Windows passare a Configurazione> computerModelli> amministrativiComponenti> di Windows Microsoft DefenderControllo>dispositivo antivirus>Attivare il controllo del dispositivo per tipi di dispositivo specifici.

Nella finestra Attiva controllo dispositivo per tipi specifici specificare gli ID della famiglia di prodotti, separati da una pipe (

|). Questa impostazione deve essere una singola stringa senza spazi oppure verrà analizzata in modo errato dal motore di controllo del dispositivo causando comportamenti imprevisti. Gli ID della famiglia di prodotti includonoRemovableMediaDevices,CdRomDevices,WpdDevicesoPrinterDevices.

Definire i gruppi

Creare un file XML per ogni gruppo di archiviazione rimovibile.

Usare le proprietà nel gruppo di archiviazione rimovibile per creare un file XML per ogni gruppo di archiviazione rimovibile.

Verificare che il nodo radice del codice XML sia PolicyGroups, ad esempio il codice XML seguente:

<PolicyGroups> <Group Id="{d8819053-24f4-444a-a0fb-9ce5a9e97862}" Type="Device"> </Group> </PolicyGroups>Salvare il file XML nella condivisione di rete.

Definire le impostazioni come segue:

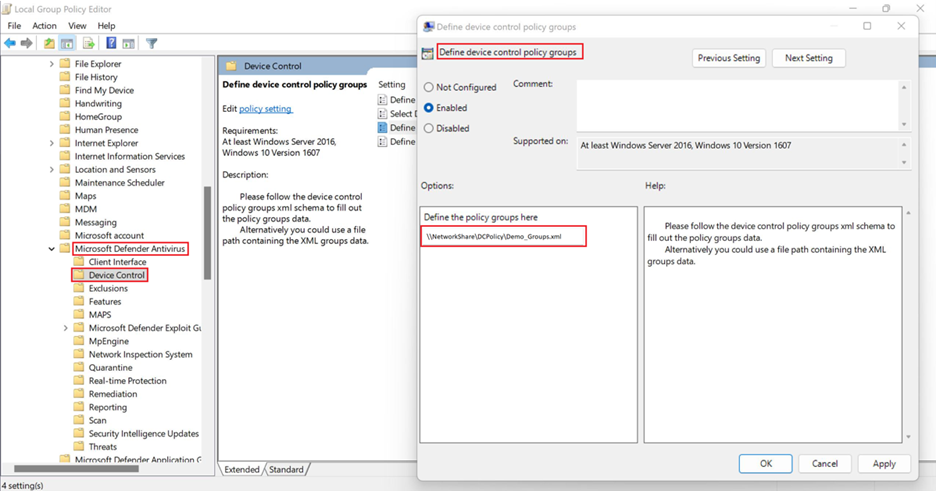

In un dispositivo che esegue Windows passare a Configurazione> computerModelli> amministrativiComponenti> di Windows Microsoft DefenderControllo>dispositivo antivirus>Definire i gruppi di criteri di controllo dei dispositivi.

Nella finestra Gruppi di criteri di controllo dei dispositivi definiti specificare il percorso del file di condivisione di rete contenente i dati dei gruppi XML.

È possibile creare tipi di gruppo diversi. Ecco un file XML di esempio di gruppo per qualsiasi archivio rimovibile e CD-ROM, dispositivi portatili Windows e gruppo USB approvato: file XML

Nota

I commenti che usano la notazione di <!--COMMENT--> commento XML possono essere usati nei file XML delle regole e dei gruppi, ma devono trovarsi all'interno del primo tag XML, non nella prima riga del file XML.

Definire i criteri

Creare un file XML per la regola dei criteri di accesso.

Usare le proprietà nelle regole dei criteri di accesso alle risorse di archiviazione rimovibili per creare un codice XML per la regola dei criteri di accesso all'archiviazione rimovibile di ogni gruppo.

Verificare che il nodo radice del codice XML sia PolicyRules, ad esempio il codice XML seguente:

<PolicyRules> <PolicyRule Id="{d8819053-24f4-444a-a0fb-9ce5a9e97862}"> ... </PolicyRule> </PolicyRules>Salvare il file XML nella condivisione di rete.

Definire le impostazioni come segue:

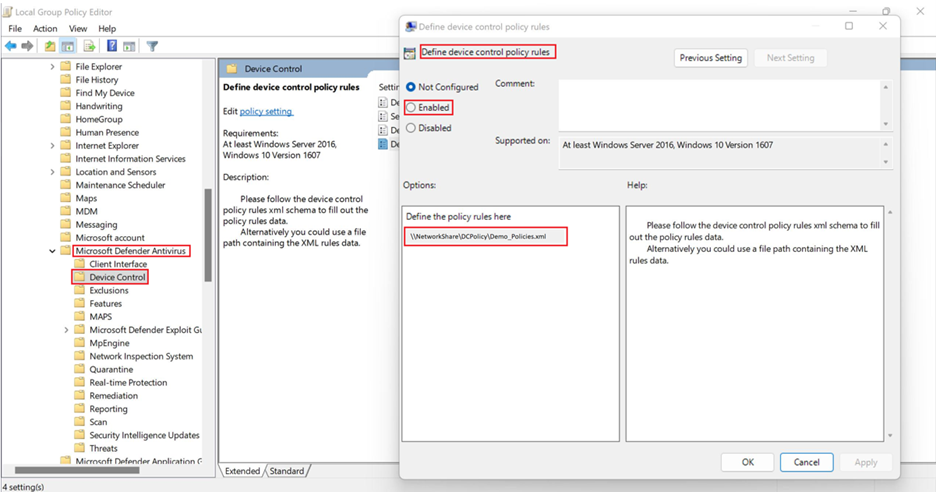

In un dispositivo che esegue Windows passare a Configurazione> computerModelli> amministrativiComponenti> di Windows Microsoft DefenderControllo>dispositivo antivirus>Definire le regole dei criteri di controllo del dispositivo.

Nella finestra Definisci regole dei criteri di controllo del dispositivo selezionare Abilitato e quindi specificare il percorso del file di condivisione di rete contenente i dati delle regole XML.

Convalida dei file XML

Funzionalità predefinita mpcmdrun per convalidare i file XML usati per le distribuzioni di oggetti Criteri di gruppo. Questa funzionalità consente ai clienti di rilevare eventuali errori di sintassi che il motore del controller di dominio potrebbe riscontrare durante l'analisi delle impostazioni. Per eseguire questa convalida, gli amministratori devono copiare lo script di PowerShell seguente e specificare il percorso di file appropriato per i file XML contenenti le regole e i gruppi di Controllo dispositivo.

#Path to PolicyRules xml. Provide the filepath of the device control rules XML file

$RulesXML="C:\Policies\PolicyRules.xml"

#Path to Groups XML. Provide the filepath of the device control groups XML file

$GroupsXML="C:\Policies\Groups.xml"

#Retrieve the install path from Defender

$DefenderPath=(Get-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender" -Name "InstallLocation").InstallLocation

#Test PolicyRules

& $DefenderPath\mpcmdrun.exe -devicecontrol -testpolicyxml $RulesXML -rules

#Test Groups

& $DefenderPath\mpcmdrun.exe -devicecontrol -testpolicyxml $GroupsXML -groups

Se non si verificano errori, l'output seguente verrà stampato nella console di PowerShell:

DC policy rules parsing succeeded

Verifying absolute rules data against the original data

Rules verified with success

DC policy groups parsing succeeded

Verifying absolute groups data against the original data

Groups verified with success

Has Group Dependency Loop: no

Nota

Per acquisire le prove dei file copiati o stampati, usare Endpoint DLP.

I commenti che usano la notazione di <!-- COMMENT --> commento XML possono essere usati nei file XML delle regole e dei gruppi, ma devono trovarsi all'interno del primo tag XML, non nella prima riga del file XML.