Configurare e configurare Microsoft Defender for Business

Questo articolo descrive il processo di configurazione complessivo per Defender for Business.

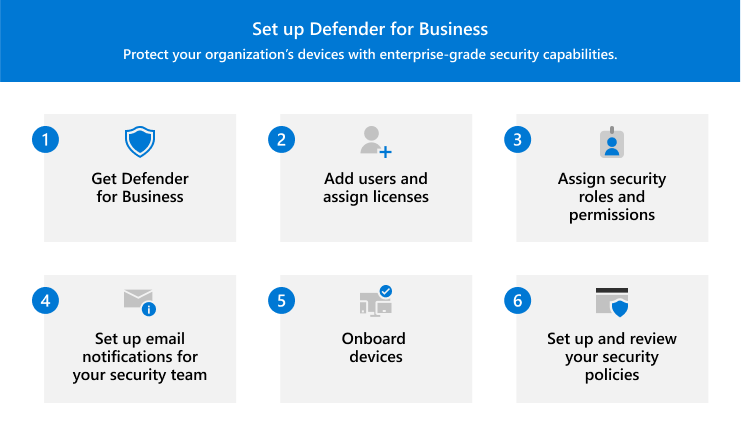

Il processo include:

- Ottenere Defender for Business.

- Aggiunta di utenti e assegnazione di licenze.

- Assegnazione di ruoli di sicurezza e autorizzazioni per il team di sicurezza.

- Configurazione delle notifiche tramite posta elettronica per il team di sicurezza.

- Onboarding dei dispositivi in modo che siano protetti il prima possibile.

- Configurazione e revisione dei criteri e delle impostazioni di sicurezza.

Opzioni di installazione

Quando si è pronti per configurare e configurare Defender for Business, è possibile scegliere tra diverse opzioni:

- Usare la configurazione guidata per concedere l'accesso al team di sicurezza, configurare le notifiche tramite posta elettronica per il team di sicurezza, caricare i dispositivi Windows dell'azienda e applicare le impostazioni di sicurezza predefinite a tali dispositivi; o

- Eseguire manualmente il processo di installazione, procedere passo dopo passo e completare manualmente i passaggi di configurazione.

Nota

L'uso della procedura guidata di installazione è facoltativo. Se si sceglie di non usare la procedura guidata o se la procedura guidata viene chiusa prima del completamento del processo di installazione, è possibile completare il processo di installazione e configurazione autonomamente.

Ottieni Defender for Business. Avviare una versione di valutazione o una sottoscrizione a pagamento oggi. È possibile scegliere tra la versione autonoma di Defender for Business o ottenerla come parte di Microsoft 365 Business Premium. Vedere Ottenere Microsoft Defender for Business. Inoltre, se si prevede di eseguire l'onboarding dei server, vedere Come ottenere Microsoft Defender for Business per server.

Nel portale Microsoft Defender (https://security.microsoft.com), nel riquadro di spostamento, selezionare Dispositivi asset>. Se non è ancora stato effettuato il provisioning di Defender for Business, il processo inizia ora.

Aggiungere utenti e assegnare licenze Defender for Business. Questa attività verrà eseguita prima di eseguire l'installazione guidata. Vedere Aggiungere utenti e assegnare licenze in Microsoft Defender for Business.

Durante l'aggiunta di utenti, assicurarsi di creare un elenco dei nomi e degli indirizzi di posta elettronica del team di sicurezza. Questo elenco sarà utile durante l'uso della configurazione guidata. Per visualizzare un elenco di utenti, nel interfaccia di amministrazione di Microsoft 365 (https://admin.microsoft.com) passare a Utenti>attivi.

Nel portale Microsoft Defender (https://security.microsoft.com), nel riquadro di spostamento, selezionare Dispositivi asset>. Verrà visualizzata la schermata iniziale dell'installazione guidata, come illustrato nell'immagine seguente:

Selezionare Introduzione per iniziare a usare la procedura guidata.

Assegnare le autorizzazioni utente. In questo primo passaggio della configurazione guidata si concede al team di sicurezza l'accesso al portale di Microsoft Defender (https://security.microsoft.com). Questo portale è il punto in cui l'utente e il team di sicurezza gestiranno le funzionalità di sicurezza, visualizzeranno gli avvisi e intraprendere tutte le azioni necessarie per le minacce rilevate. L'accesso al portale viene concesso tramite ruoli che implicano determinate autorizzazioni. Altre informazioni su ruoli e autorizzazioni.

In Defender for Business, ai membri del team di sicurezza può essere assegnato uno dei tre ruoli seguenti:

- Amministratore della sicurezza: un amministratore della sicurezza può visualizzare e modificare le impostazioni di sicurezza e intervenire quando vengono rilevate minacce.

- Lettore di sicurezza: un lettore di sicurezza può visualizzare le informazioni nei report, ma non può modificare le impostazioni di sicurezza.

Configurare le notifiche tramite posta elettronica. In questo passaggio della configurazione guidata è possibile configurare le notifiche tramite posta elettronica per il team di sicurezza usando l'elenco creato nel passaggio 2. Quindi, quando viene generato un avviso o viene individuata una nuova vulnerabilità, il team di sicurezza non lo perderà nemmeno se è lontano dalla scrivania. Altre informazioni sulle notifiche tramite posta elettronica.

Eseguire l'onboarding e configurare i dispositivi Windows. In questo passaggio della configurazione guidata è possibile eseguire l'onboarding dei dispositivi Windows in Defender for Business. L'onboarding dei dispositivi consente immediatamente di proteggere tali dispositivi dal primo giorno. Si noti che questo passaggio della procedura guidata si applica solo ai dispositivi Windows. È possibile eseguire l'onboarding di altri dispositivi in un secondo momento. Vedere Eseguire l'onboarding dei dispositivi in Microsoft Defender for Business.

Nota

Se l'organizzazione usa Microsoft Intune e i dispositivi sono già registrati in Intune, Defender for Business richiede di continuare a usare Intune o di passare all'uso del processo di configurazione semplificato nel portale di Microsoft Defender. Vedere Scegliere dove gestire i criteri e i dispositivi di sicurezza.

Defender for Business offre anche l'onboarding automatico per i dispositivi Windows registrati in Intune. L'onboarding automatico è un modo semplificato per eseguire l'onboarding dei dispositivi Windows in Defender for Business. È consigliabile selezionare l'opzione "Tutti i dispositivi registrati" in modo che, man mano che i dispositivi Windows vengono registrati in Intune, vengano caricati in Defender for Business automaticamente.

Configurare i criteri di sicurezza. Defender for Business include criteri di sicurezza predefiniti per la protezione di nuova generazione e la protezione firewall che possono essere applicati ai dispositivi dell'azienda. Questi criteri predefiniti usano le impostazioni consigliate e sono progettati per offrire una protezione avanzata per i dispositivi. È possibile iniziare con i criteri predefiniti e aggiungerne altri in un secondo momento. Vedere Configurare, rivedere e modificare i criteri e le impostazioni di sicurezza.

Selezionare il passaggio successivo. Al termine dell'installazione guidata, viene richiesto di scegliere un passaggio successivo. Ad esempio, è possibile eseguire l'onboarding dei dispositivi, visualizzare il dashboard di sicurezza o visualizzare i criteri di sicurezza.

Passaggi successivi

Dopo aver letto questo articolo, procedere a:

- Ottenere Microsoft Defender for Business e Microsoft Defender for Business per server.

- Aggiungere utenti e assegnare licenze in Microsoft Defender for Business.

Dopo aver configurato e configurato Defender for Business, i passaggi successivi sono i seguenti: