RDP Shortpath per Desktop virtuale Azure

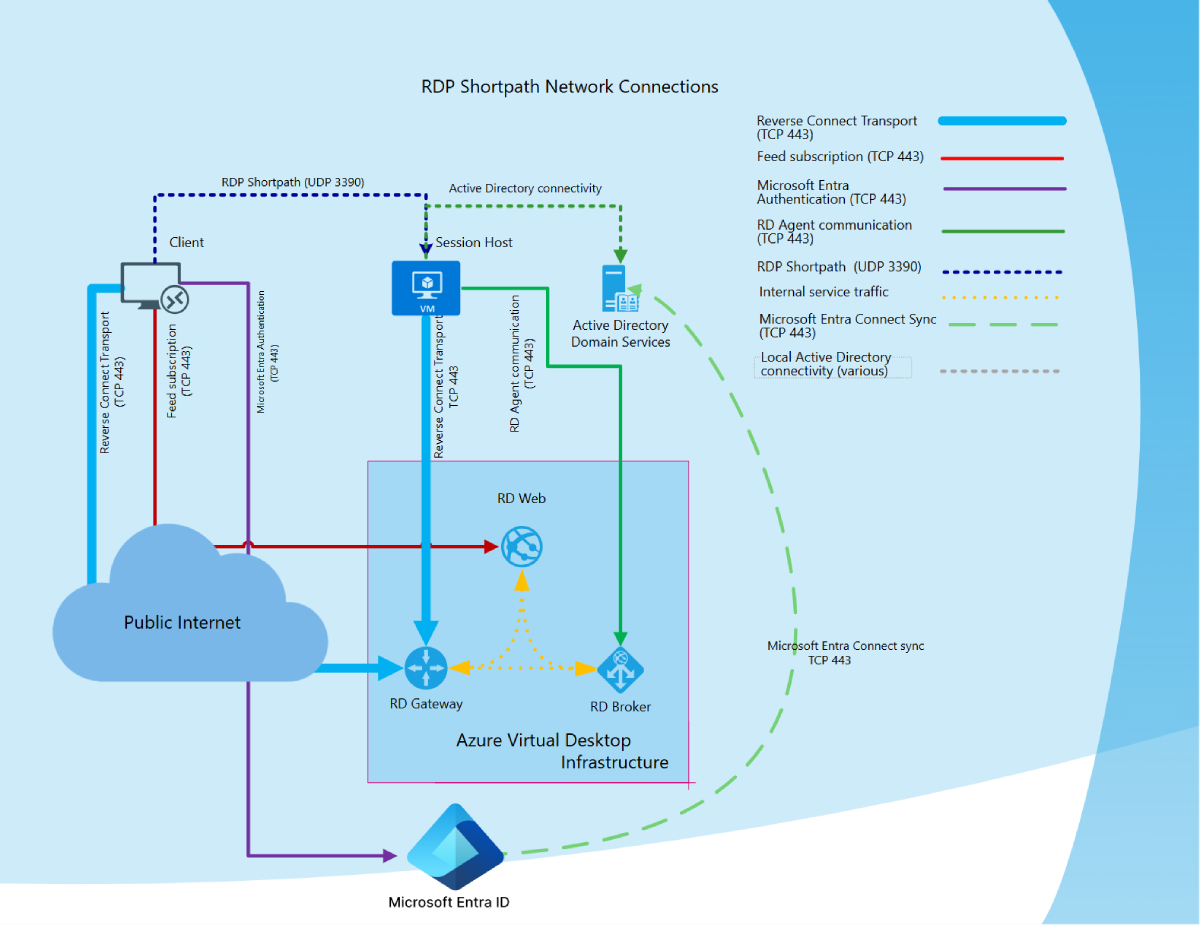

RDP Shortpath stabilisce un trasporto basato su UDP tra un'app Windows del dispositivo locale o l'app Desktop remoto su piattaforme supportate e host sessione in Desktop virtuale Azure. Per impostazione predefinita, Remote Desktop Protocol (RDP) avvia un trasporto di connessione inversa basato su TCP, quindi tenta di stabilire una sessione remota tramite UDP. Se la connessione UDP ha esito positivo, la connessione TCP viene usata come meccanismo di connessione di fallback.

Il trasporto basato su UDP offre una migliore affidabilità della connessione e una latenza più coerente. Il trasporto di connessione inversa basato su TCP offre la migliore compatibilità con varie configurazioni di networking, oltre che una frequenza di successo elevata per stabilire connessioni RDP.

RDP Shortpath può essere usato in due modi:

Reti gestite, in cui viene stabilita la connettività diretta tra il client e l'host sessione quando si usa una connessione privata, ad esempio Azure ExpressRoute o una rete privata virtuale da sito a sito (VPN). Una connessione che usa una rete gestita viene stabilita in uno dei modi seguenti:

Connessione UDP diretta tra il dispositivo client e l'host sessione, in cui è necessario abilitare il listener Shortpath RDP e consentire a una porta in ingresso in ogni host di sessione di accettare le connessioni.

Una connessione UDP diretta tra il dispositivo client e l'host sessione, usando il protocollo Simple Traversal Underneath NAT (STUN) tra un client e un host di sessione. Le porte in ingresso nell'host di sessione non devono essere consentite.

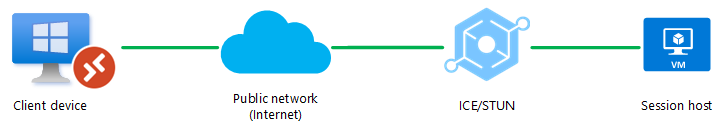

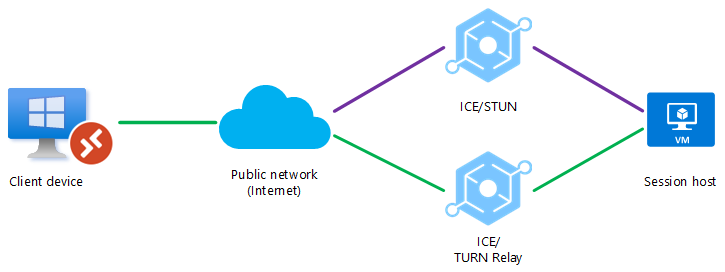

Reti pubbliche, in cui viene stabilita la connettività diretta tra il client e l'host sessione quando si usa una connessione pubblica. Esistono due tipi di connessione quando si usa una connessione pubblica, elencata di seguito in ordine di preferenza:

Una connessione UDP diretta usando il protocollo STUN (Simple Traversal Sotto NAT) tra un client e un host di sessione.

Connessione UDP inoltrata tramite il protocollo NAT di inoltro (TURN) tra un client e un host di sessione.

Il trasporto usato per RDP Shortpath si basa sul protocollo URCP (Universal Rate Control Protocol). URCP ottimizza UDP con il monitoraggio attivo delle condizioni di rete e fornisce un utilizzo equo e completo dei collegamenti. URCP opera a bassi livelli di ritardo e perdita in base alle esigenze.

Importante

- RDP Shortpath per le reti pubbliche tramite STUN per Desktop virtuale Azure è disponibile nel cloud pubblico di Azure e nel cloud Azure per enti pubblici.

- RDP Shortpath per le reti pubbliche tramite TURN per Desktop virtuale Azure è disponibile solo nel cloud pubblico di Azure.

Vantaggi chiave

L'uso di RDP Shortpath offre i vantaggi principali seguenti:

L'uso di URCP per migliorare UDP consente di ottenere prestazioni ottimali mediante l'apprendimento dinamico dei parametri di rete e la fornitura del protocollo con un meccanismo di controllo della frequenza.

Velocità effettiva più elevata.

Quando si usa STUN, la rimozione di punti di inoltro aggiuntivi riduce il tempo di round trip migliora l'affidabilità della connessione e l'esperienza utente con applicazioni e metodi di input sensibili alla latenza.

Inoltre, per le reti gestite:

RDP Shortpath offre supporto per la configurazione della priorità di Qualità del servizio (QoS) per le connessioni RDP tramite marcatori DSCP (Differentiated Services Code Point).

Il trasporto SHORTPATH RDP consente di limitare il traffico di rete in uscita specificando una velocità di limitazione per ogni sessione.

Funzionamento di RDP Shortpath

Per informazioni sul funzionamento di RDP Shortpath per reti gestite e reti pubbliche, selezionare ognuna delle schede seguenti.

- Reti gestite

- Reti pubbliche

È possibile ottenere la connettività direct line of sight necessaria per usare RDP Shortpath con reti gestite usando i metodi seguenti.

VPN da sito a sito o da punto a sito (IPsec), ad esempio gateway VPN di Azure

La connettività direct line-of-sight significa che il client può connettersi direttamente all'host di sessione senza essere bloccato dai firewall.

Nota

Se si usano altri tipi di VPN per connettersi ad Azure, è consigliabile usare una VPN basata su UDP. Sebbene la maggior parte delle soluzioni VPN basate su TCP supporti l'UDP annidato, aggiunge un sovraccarico ereditato del controllo della congestione TCP, che rallenta le prestazioni RDP.

Per usare RDP Shortpath per le reti gestite, è necessario abilitare un listener UDP sugli host di sessione. Per impostazione predefinita, viene usata la porta 3390, anche se è possibile usare una porta diversa.

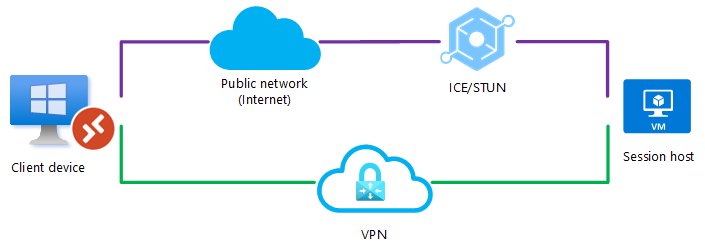

Il diagramma seguente offre una panoramica generale delle connessioni di rete quando si usa RDP Shortpath per reti gestite e host di sessione aggiunti a un dominio di Active Directory.

Sequenza di connessione

Tutte le connessioni iniziano stabilendo un trasporto di connessione inversa basato su TCP tramite il gateway Desktop virtuale Azure. Quindi, l'host client e sessione stabiliscono il trasporto RDP iniziale e iniziano a scambiare le proprie funzionalità. Queste funzionalità vengono negoziate usando il processo seguente:

L'host di sessione invia l'elenco degli indirizzi IPv4 e IPv6 al client.

Il client avvia il thread in background per stabilire un trasporto basato su UDP parallelo direttamente a uno degli indirizzi IP dell'host sessione.

Mentre il client esegue il probe degli indirizzi IP forniti, continua a stabilire la connessione iniziale tramite il trasporto di connessione inversa per assicurarsi che non vi sia alcun ritardo nella connessione utente.

Se il client dispone di una connessione diretta all'host sessione, il client stabilisce una connessione sicura usando TLS su UDP affidabile.

Dopo aver stabilito il trasporto Shortpath RDP, tutti i canali virtuali dinamici (DVC), inclusi grafica remota, input e reindirizzamento dei dispositivi, vengono spostati nel nuovo trasporto. Tuttavia, se una topologia firewall o di rete impedisce al client di stabilire la connettività UDP diretta, RDP continua con un trasporto di connessione inverso.

Se gli utenti hanno sia RDP Shortpath per la rete gestita che le reti pubbliche disponibili, verrà usato il primo algoritmo trovato. L'utente userà qualsiasi connessione stabilita per la prima volta per la sessione.

Sicurezza delle connessioni

RDP Shortpath estende le funzionalità di trasporto multipli RDP. Non sostituisce il trasporto di connessione inversa, ma lo integra. Il brokering di sessione iniziale viene gestito tramite il servizio Desktop virtuale Azure e il trasporto di connessione inversa. Tutti i tentativi di connessione vengono ignorati a meno che non corrispondano prima alla sessione di connessione inversa. RDP Shortpath viene stabilito dopo l'autenticazione e, se stabilito correttamente, il trasporto di connessione inversa viene eliminato e tutti i flussi di traffico su RDP Shortpath.

RDP Shortpath usa una connessione sicura usando TLS su UDP affidabile tra il client e l'host sessione usando i certificati dell'host sessione. Per impostazione predefinita, il certificato usato per la crittografia RDP viene generato automaticamente dal sistema operativo durante la distribuzione. È anche possibile distribuire certificati gestiti centralmente rilasciati da un'autorità di certificazione aziendale. Per altre informazioni sulle configurazioni dei certificati, vedere Configurazioni del certificato del listener desktop remoto.

Nota

La sicurezza offerta da RDP Shortpath è identica a quella offerta dal trasporto di connessione inversa TCP.

Scenari di esempio

Ecco alcuni scenari di esempio per mostrare come vengono valutate le connessioni per decidere se RDP Shortpath viene usato in topologie di rete diverse.

Scenario 1

Una connessione UDP può essere stabilita solo tra il dispositivo client e l'host di sessione su una rete pubblica (Internet). Una connessione diretta, ad esempio una VPN, non è disponibile. UDP è consentito tramite il firewall o il dispositivo NAT.

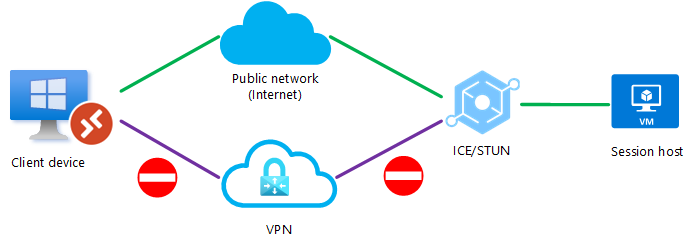

Scenario 2

Un firewall o un dispositivo NAT blocca una connessione UDP diretta, ma una connessione UDP inoltrata può essere inoltrata tramite TURN tra il dispositivo client e l'host sessione su una rete pubblica (Internet). Un'altra connessione diretta, ad esempio una VPN, non è disponibile.

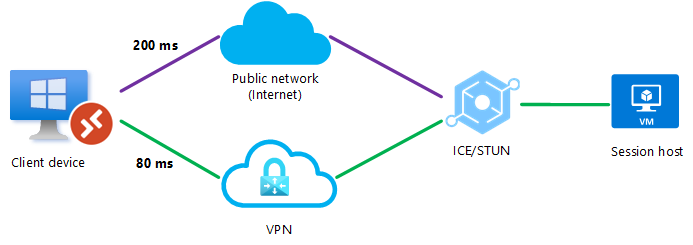

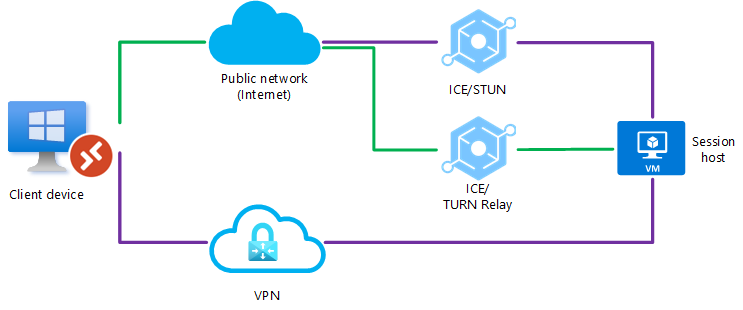

Scenario 3

È possibile stabilire una connessione UDP tra il dispositivo client e l'host sessione su una rete pubblica o tramite una connessione VPN diretta; tuttavia, RDP Shortpath per le reti gestite non è abilitato. Quando il client avvia la connessione, il protocollo ICE/STUN può visualizzare più route e valuterà ogni route e sceglierà quella con la latenza più bassa.

In questo esempio, verrà stabilita una connessione UDP che usa il RDP Shortpath per le reti pubbliche sulla connessione VPN diretta, in quanto ha la latenza più bassa, come illustrato dalla linea verde.

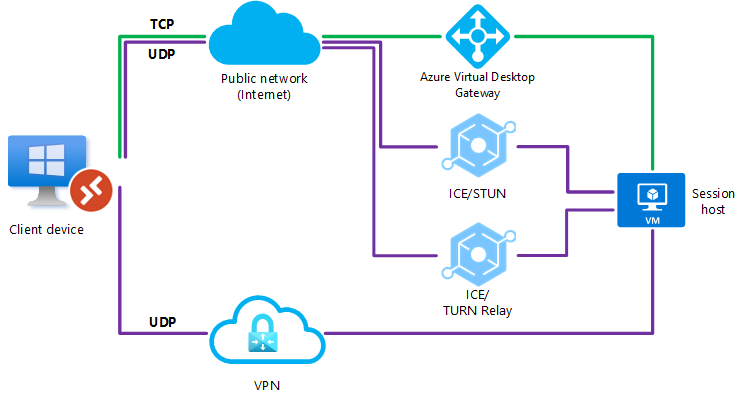

Scenario 4

Entrambe le reti RDP Shortpath per le reti pubbliche e le reti gestite sono abilitate. È possibile stabilire una connessione UDP tra il dispositivo client e l'host sessione tramite una rete pubblica o tramite una connessione VPN diretta. Quando il client avvia la connessione, vengono eseguiti tentativi simultanei di connettersi usando RDP Shortpath per le reti gestite tramite la porta 3390 (per impostazione predefinita) e RDP Shortpath per le reti pubbliche tramite il protocollo ICE/STUN. Verrà usato il primo algoritmo trovato e l'utente userà la connessione stabilita per la prima volta per la sessione.

Poiché l'esecuzione di una rete pubblica prevede più passaggi, ad esempio un dispositivo NAT, un servizio di bilanciamento del carico o un server STUN, è probabile che il primo algoritmo trovato selezioni la connessione usando RDP Shortpath per le reti gestite e venga stabilita per prima.

Scenario 5

È possibile stabilire una connessione UDP tra il dispositivo client e l'host sessione su una rete pubblica o tramite una connessione VPN diretta; tuttavia, RDP Shortpath per le reti gestite non è abilitato. Per impedire che ICE/STUN usi una determinata route, un amministratore può bloccare una delle route per il traffico UDP. Il blocco di una route garantisce che il percorso rimanente venga sempre usato.

In questo esempio, UDP viene bloccato sulla connessione VPN diretta e il protocollo ICE/STUN stabilisce una connessione tramite la rete pubblica.

Scenario 6

Entrambe le reti RDP Shortpath per le reti pubbliche e le reti gestite sono configurate, ma non è stato possibile stabilire una connessione UDP usando una connessione VPN diretta. Un firewall o un dispositivo NAT blocca anche una connessione UDP diretta tramite la rete pubblica (Internet), ma è possibile inoltrare una connessione UDP inoltrata tramite TURN tra il dispositivo client e l'host sessione su una rete pubblica (Internet).

Scenario 7

Entrambe le reti RDP Shortpath per le reti pubbliche e le reti gestite sono configurate, ma non è stato possibile stabilire una connessione UDP. In questo caso, RDP Shortpath avrà esito negativo e la connessione eseguirà il fallback al trasporto di connessione inversa basato su TCP.

Passaggi successivi

- Informazioni su come Configurare RDP Shortpath.

- Altre informazioni sulla connettività di rete di Desktop virtuale Azure sono disponibili in Comprendere la connettività di rete di Desktop virtuale Azure.

- Informazioni sugli importi per la rete in uscita di Azure.

- Per sapere come stimare la larghezza di banda usata da RDP, vedere Requisiti di larghezza di banda RDP.