Concedere autorizzazioni all'identità gestita dell'area di lavoro

Questo articolo illustra come concedere le autorizzazioni all'identità gestita nell'area di lavoro di Azure Synapse. Le autorizzazioni, a loro volta, consentono l'accesso ai pool SQL dedicati nell'area di lavoro e all'account Azure Data Lake Storage Gen2 tramite il portale di Azure.

Nota

Questa identità gestita dell'area di lavoro viene definita identità gestita tramite il resto di questo documento.

Concedere le autorizzazioni per l'identità gestita all'account Data Lake Storage

Per creare un'area di lavoro di Azure Synapse è necessario un account Data Lake Storage Gen2. Per avviare correttamente i pool di Spark nell'area di lavoro di Azure Synapse, l'identità gestita di Azure Synapse richiede il ruolo di Collaboratore dati di archiviazione BLOB in questo account di archiviazione. Anche l'orchestrazione della pipeline in Azure Synapse trae vantaggi da questo ruolo.

Concedere le autorizzazioni all'identità gestita durante la creazione dell'area di lavoro

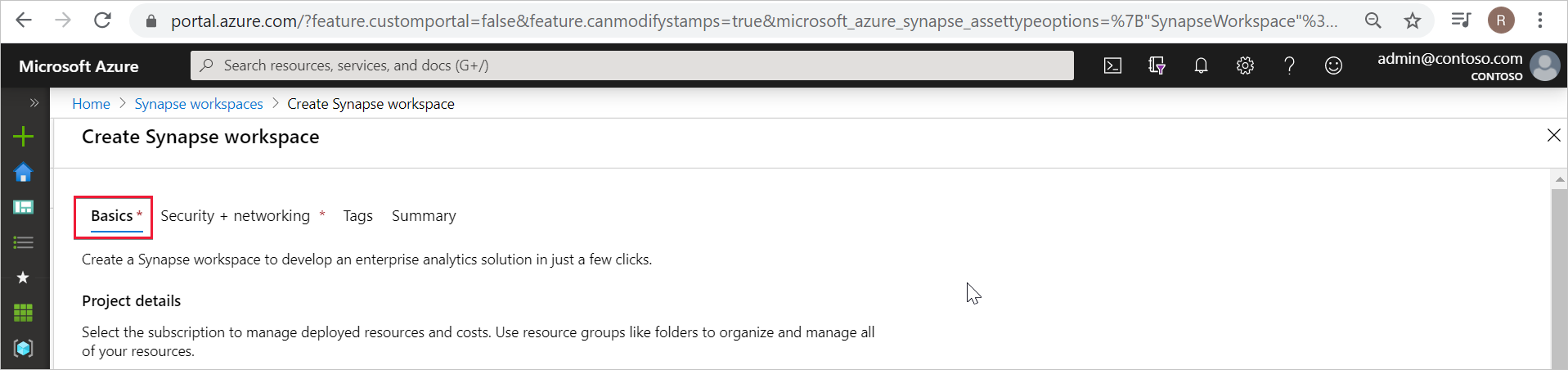

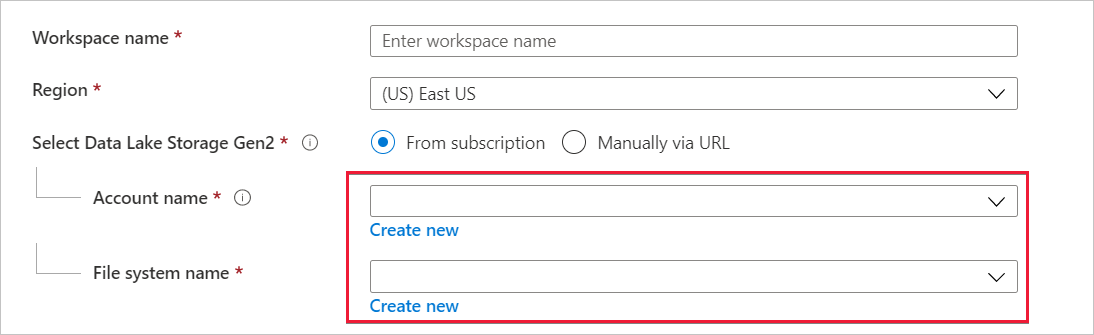

Azure Synapse tenta di concedere il ruolo Collaboratore ai dati del BLOB di archiviazione all'identità gestita dopo aver creato l'area di lavoro di Azure Synapse usando il portale di Azure. Specificare i dettagli dell'account Data Lake Storage nella scheda Informazioni di base .

Scegliere l'account e il file system di Data Lake Storage Gen2 in Nome account e Nome file system.

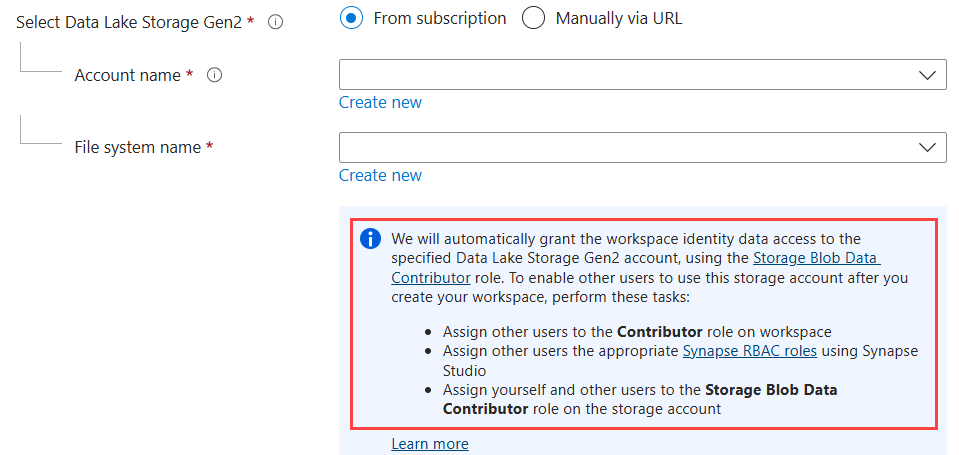

Se l'autore dell'area di lavoro è anche proprietario dell'account Data Lake Storage, Azure Synapse assegna il ruolo Collaboratore ai dati dei BLOB di archiviazione all'identità gestita. Viene visualizzato il messaggio seguente.

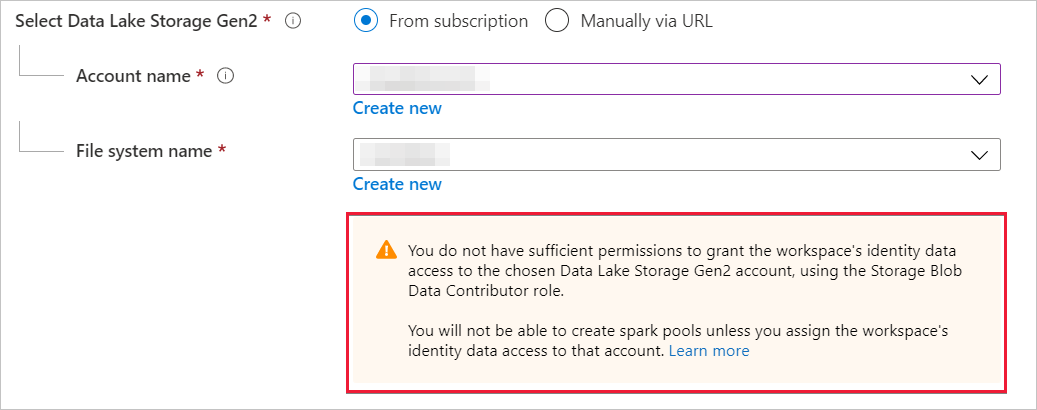

Se l'autore dell'area di lavoro non è il proprietario dell'account Data Lake Storage, Azure Synapse non assegna il ruolo Collaboratore ai dati dei BLOB di archiviazione all'identità gestita. Il messaggio seguente notifica all'autore dell'area di lavoro che non dispone di autorizzazioni sufficienti per concedere il ruolo Collaboratore dati BLOB di archiviazione all'identità gestita.

Non è possibile creare pool di Spark a meno che all'identità gestita non sia assegnato il collaboratore ai dati dei BLOB di archiviazione.

Concedere autorizzazioni all'identità gestita dopo la creazione dell'area di lavoro

Durante la creazione dell'area di lavoro, se non si assegna il collaboratore ai dati del BLOB di archiviazione all'identità gestita, il proprietario dell'account Data Lake Storage Gen2 assegna manualmente tale ruolo all'identità. I passaggi seguenti consentono di eseguire l'assegnazione manuale.

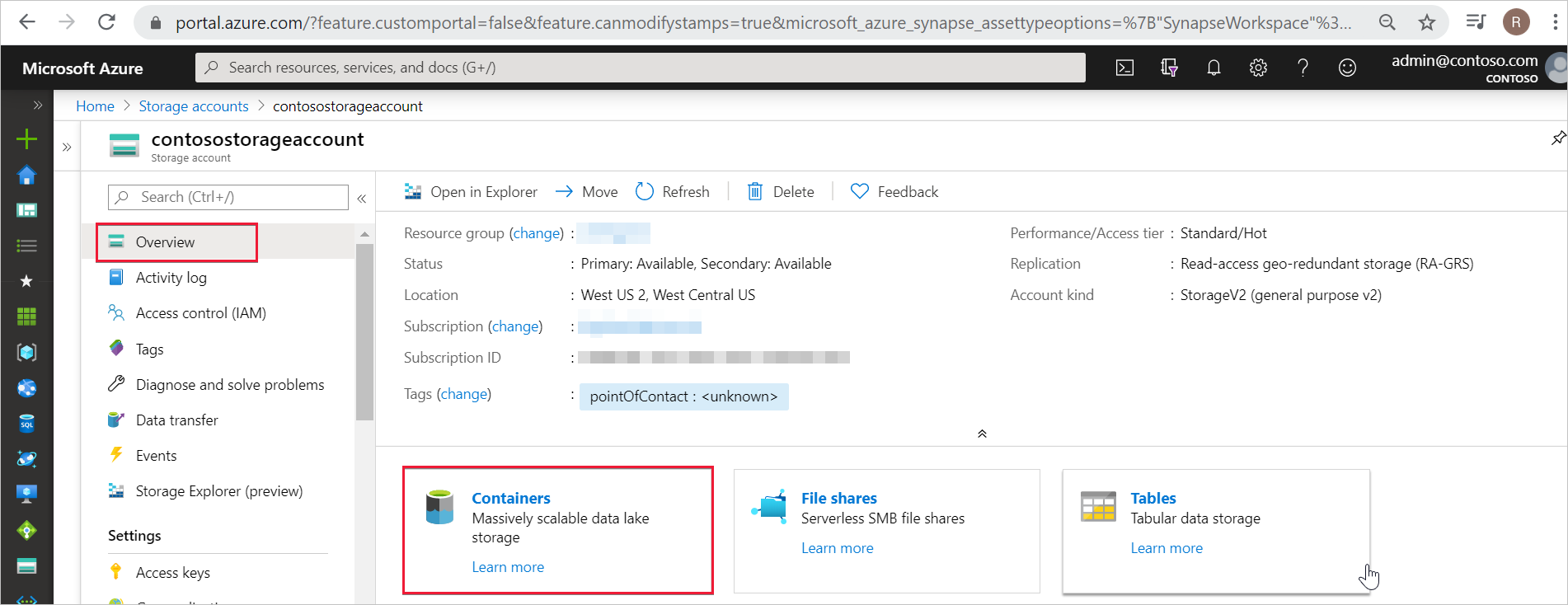

Passaggio 1: Passare all'account Data Lake Storage Gen2

Nella portale di Azure aprire l'account di archiviazione Data Lake Storage Gen2 e selezionare Contenitori nel riquadro di spostamento a sinistra. È sufficiente assegnare il ruolo Collaboratore ai dati dei BLOB di archiviazione a livello di contenitore o file system.

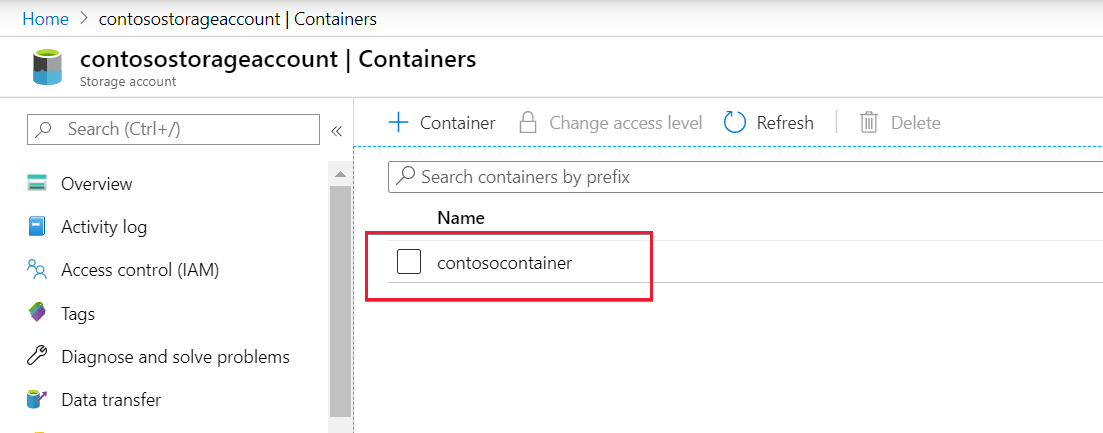

Passaggio 2: selezionare il contenitore

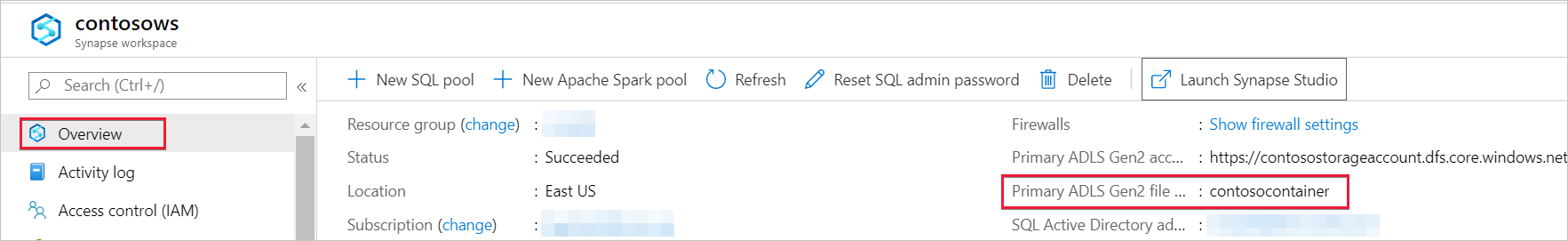

L'identità gestita deve avere l'accesso ai dati del contenitore (file system) fornito al momento della creazione dell'area di lavoro. È possibile trovare questo contenitore o file system nel portale di Azure. Aprire l'area di lavoro di Azure Synapse nel portale di Azure e selezionare la scheda Panoramica nel riquadro di spostamento a sinistra.

Selezionare lo stesso contenitore o file system per concedere il ruolo di Collaboratore dati di archiviazione BLOB all'identità gestita.

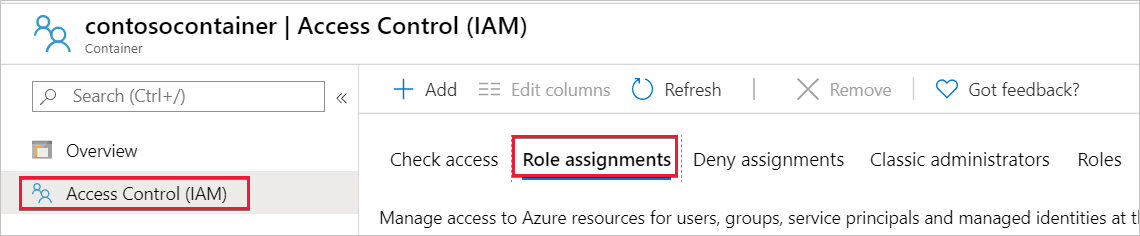

Passaggio 3: aprire Il controllo di accesso e aggiungere l'assegnazione del ruolo

Selezionare Controllo di accesso (IAM) dal menu delle risorse.

Selezionare Aggiungi>Aggiungi assegnazione di ruolo per aprire la pagina Aggiungi assegnazione di ruolo.

Assegnare il ruolo seguente. Per la procedura dettagliata, vedere Assegnare ruoli di Azure usando il portale di Azure.

Impostazione Valore Ruolo Collaboratore dati BLOB di archiviazione Assegna accesso a MANAGEDIDENTITY Membri nome identità gestita Nota

Il nome dell'identità gestita è anche il nome dell'area di lavoro.

Selezionare Salva per aggiungere l'assegnazione del ruolo.

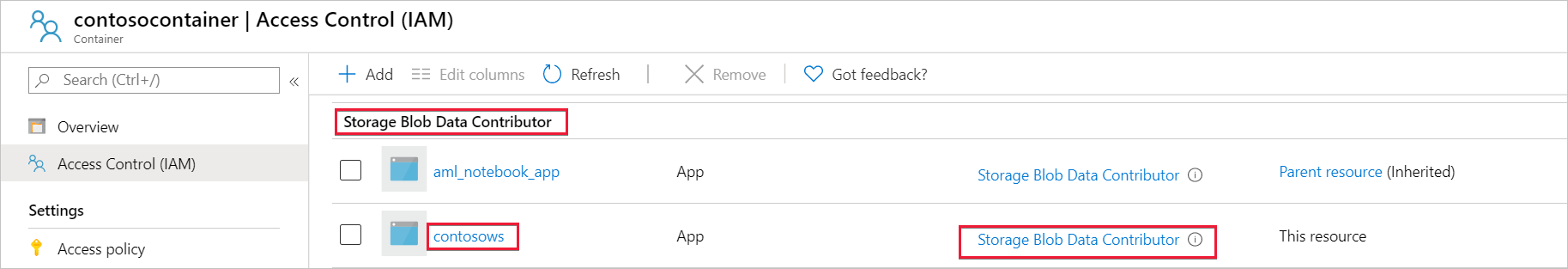

Passaggio 4: verificare che il ruolo Collaboratore dati di archiviazione BLOB sia stato assegnato all'identità gestita

Selezionare Controllo di accesso (IAM) e quindi selezionare Assegnazioni di ruolo.

L'identità gestita dovrebbe essere elencata nella sezione Collaboratore dati di archiviazione BLOB con il ruolo Collaboratore dati di archiviazione BLOB assegnato.

Alternativa al ruolo Collaboratore ai dati dei BLOB di archiviazione

Invece di concedere a se stessi il ruolo Collaboratore ai dati dei BLOB di archiviazione, è anche possibile concedere autorizzazioni più granulari su un sottoinsieme di file.

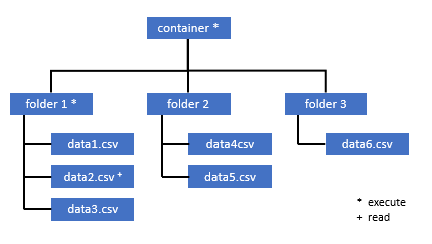

Tutti gli utenti che hanno bisogno di accedere ad alcuni dati in questo contenitore, devono avere anche l'autorizzazione EXECUTE per tutte le cartelle padre fino alla radice (il contenitore).

Per altre informazioni, vedere Usare Archiviazione di Azure Explorer per gestire gli elenchi di controllo di accesso in Azure Data Lake Storage.

Nota

L'autorizzazione di esecuzione a livello di contenitore deve essere impostata in Data Lake Storage Gen2. Le autorizzazioni per la cartella possono essere impostate in Azure Synapse.

Per eseguire una query data2.csv in questo esempio, sono necessarie le autorizzazioni seguenti:

- Autorizzazione EXECUTE per il contenitore

- Autorizzazione EXECUTE per folder1

- Autorizzazione di lettura per data2.csv

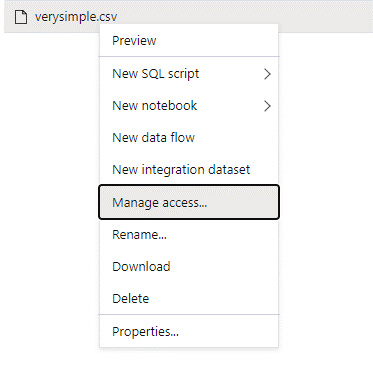

Accedere ad Azure Synapse con un account utente amministratore con autorizzazioni complete per i dati ai quali si vuole accedere.

Nel riquadro dei dati fare clic con il pulsante destro del mouse sul file e scegliere Gestisci accesso.

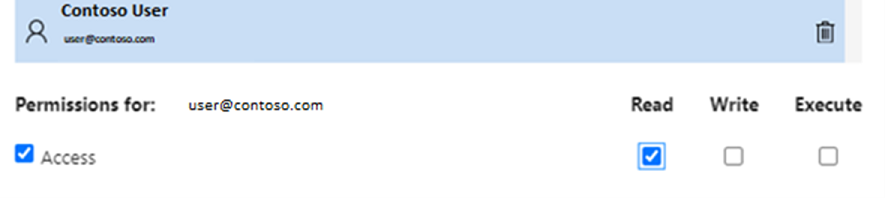

Selezionare almeno l'autorizzazione Lettura. Immettere il nome dell'entità utente o l'ID oggetto dell'utente, ad esempio,

user@contoso.com. Selezionare Aggiungi.Concedere a questo utente l'autorizzazione di lettura.

Nota

Per gli utenti guest, questo passaggio deve essere eseguito direttamente con Azure Data Lake perché non può essere eseguito direttamente tramite Azure Synapse.