Log di diagnostica per il perimetro di sicurezza di rete

Questo articolo illustra i log di diagnostica per perimetro di sicurezza di rete e come abilitare la registrazione. Vengono fornite informazioni sulle categorie di log di accesso usate. Si individuano quindi le opzioni per archiviare i log di diagnostica e come abilitare la registrazione tramite il portale di Azure.

Importante

Il perimetro di sicurezza di rete è disponibile in anteprima pubblica e disponibile in tutte le aree del cloud pubblico di Azure. Questa versione di anteprima viene messa a disposizione senza contratto di servizio e non è consigliata per i carichi di lavoro di produzione. Alcune funzionalità potrebbero non essere supportate o potrebbero presentare funzionalità limitate. Per altre informazioni, vedere le Condizioni supplementari per l'uso delle anteprime di Microsoft Azure.

Categorie di log di accesso

Le categorie di log di accesso per un perimetro di sicurezza di rete si basano sui risultati della valutazione delle regole di accesso. Le categorie di log scelte nelle impostazioni di diagnostica vengono inviate al percorso di archiviazione scelto dal cliente. Di seguito sono riportate le descrizioni per ognuna delle categorie di log di accesso, incluse le modalità in cui sono applicabili:

| Categoria log | Descrizione | Applicabile alle modalità |

|---|---|---|

| NspPublicInboundPerimeterRulesAllowed | L'accesso in ingresso è consentito in base alle regole di accesso perimetrale della sicurezza di rete. | Apprendimento/Applicazione |

| NspPublicInboundPerimeterRulesDenied | Accesso in ingresso pubblico negato dal perimetro di sicurezza di rete. | Imposto |

| NspPublicOutboundPerimeterRulesAllowed | L'accesso in uscita è consentito in base alle regole di accesso perimetrale della sicurezza di rete. | Apprendimento/Applicazione |

| NspPublicOutboundPerimeterRulesDenied | Accesso in uscita pubblico negato dal perimetro di sicurezza di rete. | Imposto |

| NspOutboundAttempt | Tentativo in uscita all'interno del perimetro di sicurezza di rete. | Apprendimento/Applicazione |

| NspIntraPerimeterInboundAllowed | L'accesso in ingresso all'interno del perimetro è consentito. | Apprendimento/Applicazione |

| NspPublicInboundResourceRulesAllowed | Quando le regole del perimetro di sicurezza di rete negano, l'accesso in ingresso è consentito in base alle regole delle risorse PaaS. | Apprendimento |

| NspPublicInboundResourceRulesDenied | Quando le regole del perimetro di sicurezza di rete negano, l'accesso in ingresso negato dalle regole delle risorse PaaS. | Apprendimento |

| NspPublicOutboundResourceRulesAllowed | Quando le regole perimetrali di sicurezza di rete negano, l'accesso in uscita è consentito in base alle regole delle risorse PaaS. | Apprendimento |

| NspPublicOutboundResourceRulesDenied | Quando le regole del perimetro di sicurezza di rete negano, l'accesso in uscita negato dalle regole delle risorse PaaS. | Apprendimento |

| NspPrivateInboundAllowed | Il traffico dell'endpoint privato è consentito. | Apprendimento/Applicazione |

Opzioni di destinazione della registrazione per i log di accesso

Le destinazioni per l'archiviazione dei log di diagnostica per un perimetro di sicurezza di rete includono servizi come l'area di lavoro Log Analytics, Archiviazione di Azure account e Hub eventi di Azure. Per l'elenco completo e i dettagli delle destinazioni supportate, vedere Destinazioni supportate per i log di diagnostica.

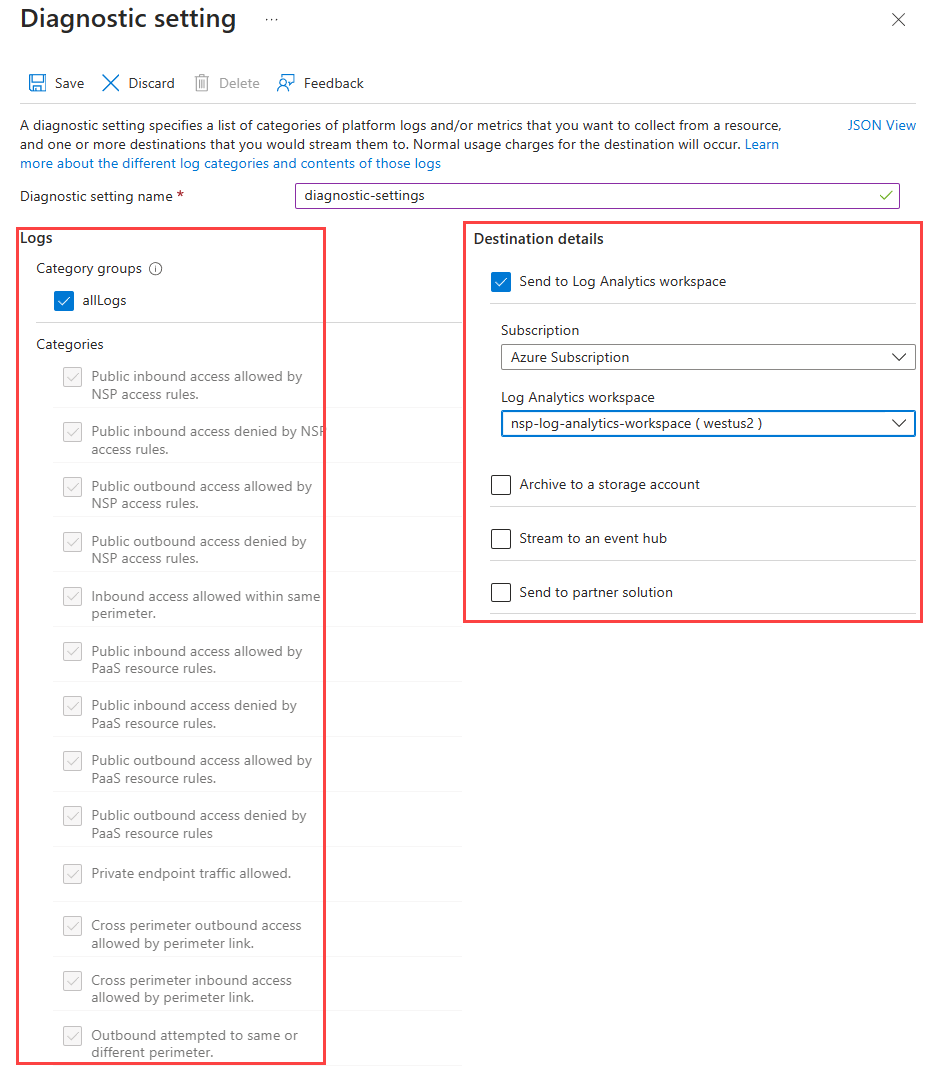

Abilitare la registrazione tramite il portale di Azure

È possibile abilitare la registrazione diagnostica per un perimetro di sicurezza di rete usando il portale di Azure in Impostazioni di diagnostica. Quando si aggiunge un'impostazione di diagnostica, è possibile scegliere le categorie di log da raccogliere e la destinazione in cui si desidera recapitare i log.

Nota

Quando si usa Monitoraggio di Azure con un perimetro di sicurezza di rete, l'area di lavoro Log Analytics da associare al perimetro di sicurezza di rete deve trovarsi in una delle aree supportate da Monitoraggio di Azure. Per altre informazioni sulle aree disponibili, vedere Limiti a livello di area per il perimetro di sicurezza di rete.