Usare collegamento privato (anteprima)

Questo articolo descrive come usare collegamento privato per limitare l'accesso alla gestione delle risorse nelle sottoscrizioni. I collegamenti privati consentono di accedere ai servizi di Azure tramite un endpoint privato nella rete virtuale. Ciò impedisce l'esposizione del servizio alla rete Internet pubblica.

Questo articolo descrive il processo di installazione di collegamento privato usando il portale di Azure.

Importante

È possibile abilitare questa funzionalità per i livelli, per una tariffa aggiuntiva.

Nota

La possibilità di usare collegamenti privati con Hub di notifica di Azure è attualmente in anteprima. Se si è interessati a usare questa funzionalità, contattare il customer success manager in Microsoft o creare un ticket di supporto tecnico di Azure.

Creare un endpoint privato insieme a un nuovo hub di notifica nel portale

La procedura seguente crea un endpoint privato insieme a un nuovo hub di notifica usando il portale di Azure:

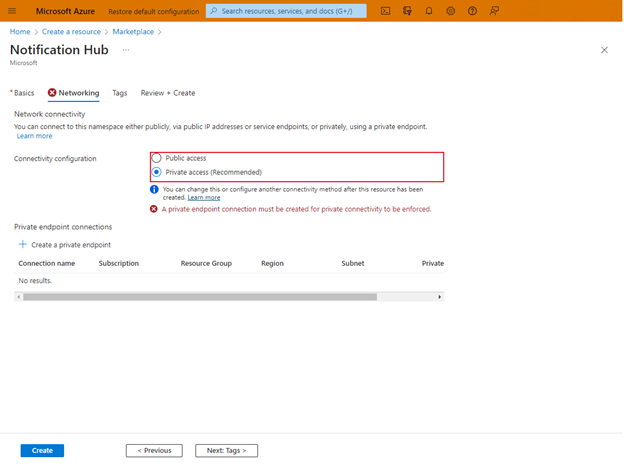

Creare un nuovo hub di notifica e selezionare la scheda Rete .

Selezionare Accesso privato e quindi Crea.

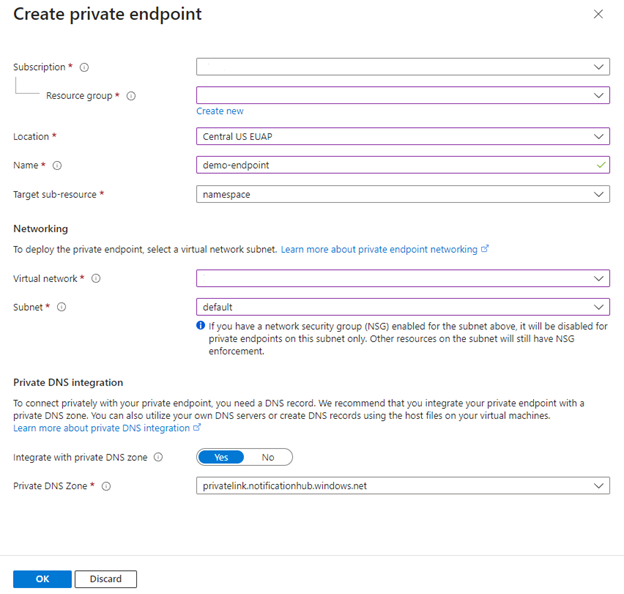

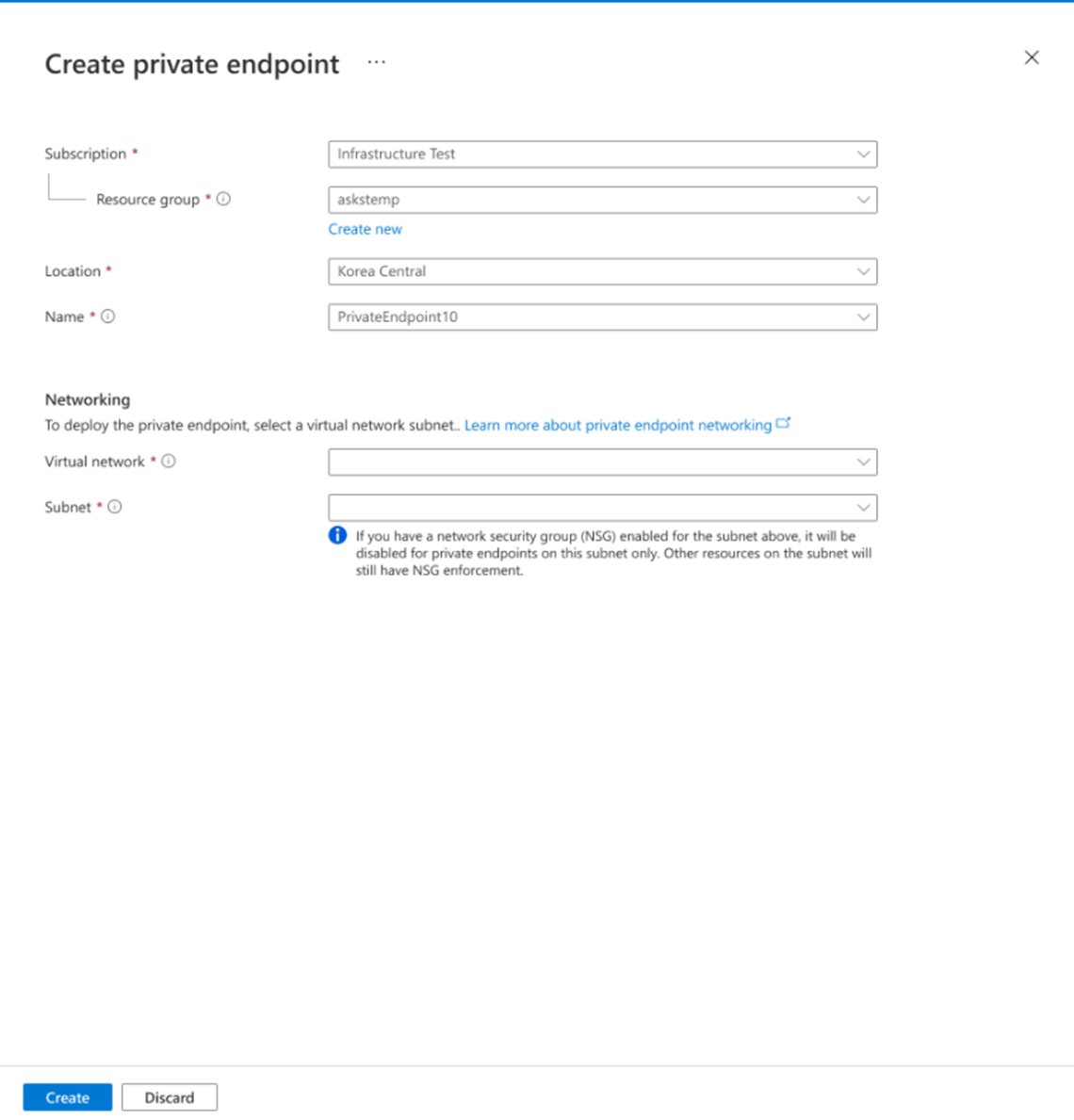

Compilare la sottoscrizione, il gruppo di risorse, la posizione e un nome per il nuovo endpoint privato. Scegliere una rete virtuale e una subnet. In Integrazione con DNS privato Zona selezionare Sì e digitare privatelink.notificationhubs.windows.net nella casella Zona DNS privato.

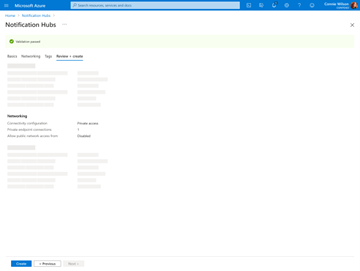

Selezionare OK per visualizzare la conferma dello spazio dei nomi e della creazione dell'hub con un endpoint privato.

Selezionare Crea per creare l'hub di notifica con una connessione endpoint privato.

Creare un endpoint privato per un hub di notifica esistente nel portale

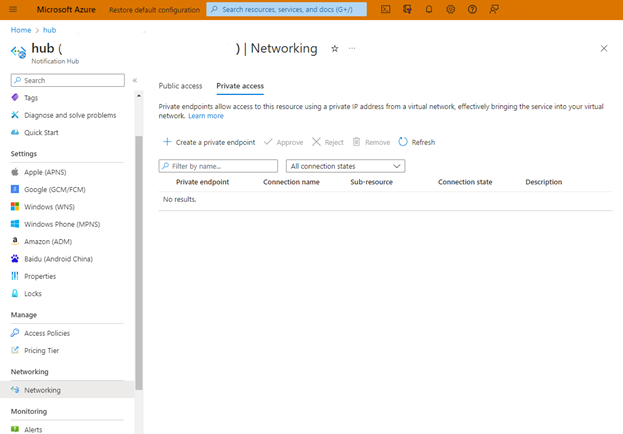

Nel portale, sul lato sinistro nella sezione Sicurezza e rete selezionare Hub di notifica e quindi Rete.

Selezionare la scheda Accesso privato.

Compilare la sottoscrizione, il gruppo di risorse, la posizione e un nome per il nuovo endpoint privato. Scegliere una rete virtuale e una subnet. Seleziona Crea.

Creare un endpoint privato usando l'interfaccia della riga di comando

Accedere all'interfaccia della riga di comando di Azure e impostare una sottoscrizione:

az login az account set --subscription <azure_subscription_id>Creare un nuovo gruppo di risorse:

az group create -n <resource_group_name> -l <azure_region>Registrare Microsoft.NotificationHubs come provider:

az provider register -n Microsoft.NotificationHubsCreare un nuovo spazio dei nomi e un nuovo hub di Hub di notifica:

az notification-hub namespace create --name <namespace_name> --resource-group <resource_group_name> --location <azure_region> --sku "Standard" az notification-hub create --name <notification_hub_name> --namespace-name <namespace_name> --resource-group <resource_group_name> --location <azure_region>Creare una rete virtuale con una subnet:

az network vnet create --resource-group <resource_group_name> --name <vNet name> --location <azure_region> az network vnet subnet create --resource-group <resource_group_name> --vnet-name <vNet_name> --name <subnet_name> --address-prefixes <address_prefix>Disabilitare i criteri di rete virtuale:

az network vnet subnet update --name <subnet_name> --resource-group <resource_group_name> --vnet-name <vNet_name> --disable-private-endpoint-network-policies trueAggiungere zone DNS private e collegarle a una rete virtuale:

az network private-dns zone create --resource-group <resource_group_name> --name privatelink.servicebus.windows.net az network private-dns zone create --resource-group <resource_group_name> --name privatelink.notoficationhub.windows.net az network private-dns link vnet create --resource-group <resource_group_name> --virtual-network <vNet_name> --zone-name privatelink.servicebus.windows.net --name <dns_zone_link_name> --registration-enabled true az network private-dns link vnet create --resource-group <resource_group_name> --virtual-network <vNet_name> --zone-name privatelink.notificationhub.windows.net --name <dns_zone_link_name> --registration-enabled trueCreare un endpoint privato (approvato automaticamente):

az network private-endpoint create --resource-group <resource_group_name> --vnet-name <vNet_name> --subnet <subnet_name> --name <private_endpoint_name> --private-connection-resource-id "/subscriptions/<azure_subscription_id>/resourceGroups/<resource_group_name>/providers/Microsoft.NotificationHubs/namespaces/<namespace_name>" --group-ids namespace --connection-name <private_link_connection_name> --location <azure-region>Creare un endpoint privato (con approvazione manuale della richiesta):

az network private-endpoint create --resource-group <resource_group_name> --vnet-name <vnet_name> --subnet <subnet_name> --name <private_endpoint_name> --private-connection-resource-id "/subscriptions/<azure_subscription_id>/resourceGroups/<resource_group_name>/providers/Microsoft.NotificationHubs/namespaces/<namespace_name>" --group-ids namespace --connection-name <private_link_connection_name> --location <azure-region> --manual-requestMostra lo stato della connessione:

az network private-endpoint show --resource-group <resource_group_name> --name <private_endpoint_name>

Gestire gli endpoint privati usando il portale

Quando si crea un endpoint privato, la connessione deve essere approvata. Se la risorsa per cui si sta creando un endpoint privato si trova nella directory, è possibile approvare la richiesta di connessione, purché si disponga di autorizzazioni sufficienti. Se ci si sta connettendo a una risorsa di Azure in un'altra directory, è necessario attendere che il proprietario della risorsa approvi la richiesta di connessione.

Sono disponibili quattro stati di provisioning:

| Azione del servizio | Stato dell'endpoint privato del consumer del servizio | Descrizione |

|---|---|---|

| Nessuna | In sospeso | Connessione ion viene creato manualmente ed è in attesa di approvazione da parte del proprietario della risorsa collegamento privato. |

| Approvazione | Approvato | La connessione è stata approvata automaticamente o manualmente ed è pronta per essere usata. |

| Rifiuto | Rifiutato | La connessione è stata rifiutata dal proprietario della risorsa di collegamento privato. |

| Rimuovi | Disconnesso | La connessione è stata rimossa dal proprietario della risorsa di collegamento privato. L'endpoint privato diventa informativo e deve essere eliminato a scopo di pulizia. |

Approvare, rifiutare o rimuovere una connessione endpoint privato

- Accedere al portale di Azure.

- Nella barra di ricerca digitare Hub di notifica.

- Selezionare lo spazio dei nomi che si vuole gestire.

- Selezionare la scheda Rete.

- Passare alla sezione appropriata in base all'operazione da approvare, rifiutare o rimuovere.

Approvare una connessione endpoint privato

Se sono presenti connessioni in sospeso, viene visualizzata una connessione con In sospeso nello stato di provisioning.

Selezionare l'endpoint privato da approvare.

Selezionare Approva.

Nella pagina Approva connessione immettere un commento facoltativo e quindi selezionare Sì. Se si seleziona No, non accade nulla.

Lo stato della connessione nell'elenco dovrebbe essere modificato in Approvato.

Rifiutare una connessione endpoint privato

Se sono presenti connessioni endpoint private che si desidera rifiutare, se si tratta di una richiesta in sospeso o di una connessione esistente approvata in precedenza, selezionare l'icona di connessione dell'endpoint e selezionare Rifiuta.

Nella pagina Rifiuta connessione immettere un commento facoltativo e quindi selezionare Sì. Se si seleziona No, non accade nulla.

Lo stato della connessione verrà visualizzato nell'elenco impostato su Rifiutato.

Rimuovere una connessione endpoint privato

Per rimuovere una connessione endpoint privato, selezionarla nell'elenco e selezionare Rimuovi sulla barra degli strumenti:

Nella pagina Elimina connessione selezionare Sì per confermare l'eliminazione dell'endpoint privato. Se si seleziona No, non accade nulla.

Lo stato della connessione verrà visualizzato nell'elenco impostato su Disconnesso. L'endpoint scompare quindi dall'elenco.

Verificare il funzionamento della connessione di collegamento privato

È necessario verificare che le risorse all'interno della rete virtuale dell'endpoint privato si connettano allo spazio dei nomi di Hub di notifica tramite un indirizzo IP privato e che dispongano dell'integrazione corretta della zona DNS privata.

Creare prima di tutto una macchina virtuale seguendo i passaggi descritti in Creare una macchina virtuale Windows nel portale di Azure.

Nella scheda Rete:

- Specificare la rete virtuale e la subnet. È necessario selezionare la rete virtuale in cui è stato distribuito l'endpoint privato.

- Specificare una risorsa IP pubblico.

- Per Gruppo di sicurezza di rete della scheda di interfaccia di rete selezionare Nessuno.

- Per Bilanciamento del carico selezionare No.

Connessione alla macchina virtuale, aprire una riga di comando ed eseguire il comando seguente:

Resolve-DnsName <namespace_name>.privatelink.servicebus.windows.net

Quando il comando viene eseguito dalla macchina virtuale, restituisce l'indirizzo IP della connessione all'endpoint privato. Quando viene eseguita da una rete esterna, restituisce l'indirizzo IP pubblico di uno dei cluster di Hub di notifica.

Limitazioni e considerazioni di progettazione

Limitazioni: questa funzionalità è disponibile in tutte le aree pubbliche di Azure. Numero massimo di endpoint privati per spazio dei nomi di Hub di notifica: 200

Per altre informazioni, vedere collegamento privato di Azure servizio: Limitazioni.