Integrazione di Microsoft Security Copilot in Defender EASM

Gestione della superficie di attacco esterna di Microsoft Defender individua e mappa continuamente la superficie di attacco digitale per offrire una visualizzazione esterna dell'infrastruttura online. Questa visibilità consente ai team IT e alla sicurezza di identificare sconosciuti, classificare in ordine di priorità i rischi, eliminare le minacce ed estendere il controllo delle vulnerabilità e dell'esposizione oltre il firewall. Le informazioni dettagliate sulla superficie di attacco vengono generate analizzando le vulnerabilità e i dati dell'infrastruttura per illustrare le aree chiave di preoccupazione per l'organizzazione.

L'integrazione di Microsoft Security Copilot (Security Copilot) in Defender EASM consente di interagire con le superfici di attacco individuate da Microsoft. L'identificazione delle superfici di attacco consente all'organizzazione di comprendere rapidamente l'infrastruttura esterna e i rischi critici rilevanti. Fornisce informazioni dettagliate su aree specifiche di rischio, tra cui vulnerabilità, conformità e igiene della sicurezza.

Per altre informazioni su Security Copilot, vedere Che cos'è Security Copilot?. Per informazioni sull'esperienza di Copilot di sicurezza incorporata, vedere Eseguire query sulla superficie di attacco con Defender EASM usando Microsoft Copilot in Azure.

Sapere prima di iniziare

Se non si ha familiarità con Security Copilot, è consigliabile acquisire familiarità con la soluzione leggendo questi articoli:

- Che cos'è Microsoft Security Copilot?

- Esperienze di Copilot per la sicurezza

- Introduzione a Security Copilot

- Informazioni sull'autenticazione in Security Copilot

- Richiesta in Security Copilot

Copilot di sicurezza in Defender EASM

Il Copilot per la sicurezza può visualizzare informazioni dettagliate da Defender EASM sulla superficie di attacco dell'organizzazione. È possibile usare le funzionalità predefinite security copilot. Per ottenere altre informazioni, usare i prompt in Security Copilot. Le informazioni consentono di comprendere il comportamento di sicurezza e attenuare le vulnerabilità.

Questo articolo presenta Security Copilot e include prompt di esempio che possono aiutare gli utenti di Defender EASM.

Funzionalità principali

L'integrazione copilotAS Security di EASM consente di:

Ottenere uno snapshot della superficie di attacco esterna e generare informazioni dettagliate sui potenziali rischi.

È possibile ottenere una rapida visualizzazione della superficie di attacco esterna analizzando le informazioni disponibili su Internet combinate con l'algoritmo di individuazione proprietaria di Defender EASM. Fornisce una spiegazione semplice del linguaggio naturale degli asset esterni dell'organizzazione, ad esempio host, domini, pagine Web e indirizzi IP. Evidenzia i rischi critici associati a ognuno di essi.

Classificare in ordine di priorità le attività di correzione in base ai rischi degli asset e alle vulnerabilità comuni e alle esposizioni (CVE) degli elenchi.

Defender EASM aiuta i team di sicurezza a classificare in ordine di priorità le attività di correzione aiutandole a comprendere quali asset e CVE rappresentano il rischio maggiore nel proprio ambiente. Analizza i dati sulle vulnerabilità e sull'infrastruttura per presentare le principali aree di preoccupazione, fornendo una spiegazione in linguaggio naturale dei rischi e delle azioni consigliate.

Usare Security Copilot per visualizzare informazioni dettagliate.

È possibile usare Security Copilot per chiedere informazioni dettagliate usando il linguaggio naturale ed estrarre informazioni dettagliate da Defender EASM sulla superficie di attacco dell'organizzazione.You can use Security Copilot to ask about insights by using natural language and extract insights from Defender EASM about your organization's attack surface. Dettagli delle query, ad esempio il numero di certificati SSL (Secure Sockets Layer) che non sono sicuri, porte rilevate e vulnerabilità specifiche che influiscono sulla superficie di attacco.

Accelerare la cura della superficie di attacco.

Usare Security Copilot per curare la superficie di attacco usando etichette, ID esterni e modifiche dello stato per un set di asset. Questo processo accelera la cura, in modo da poter organizzare l'inventario in modo più rapido ed efficiente.

Abilitare l'integrazione di Security Copilot

Per configurare l'integrazione di Security Copilot in Defender EASM, completare i passaggi descritti nelle sezioni successive.

Prerequisiti

Per abilitare l'integrazione, è necessario disporre di questi prerequisiti:

- Accesso a Microsoft Security Copilot

- Autorizzazioni per attivare nuove connessioni

Connettere Security Copilot a Defender EASM

Accedere a Security Copilot e assicurarsi di essere autenticati.

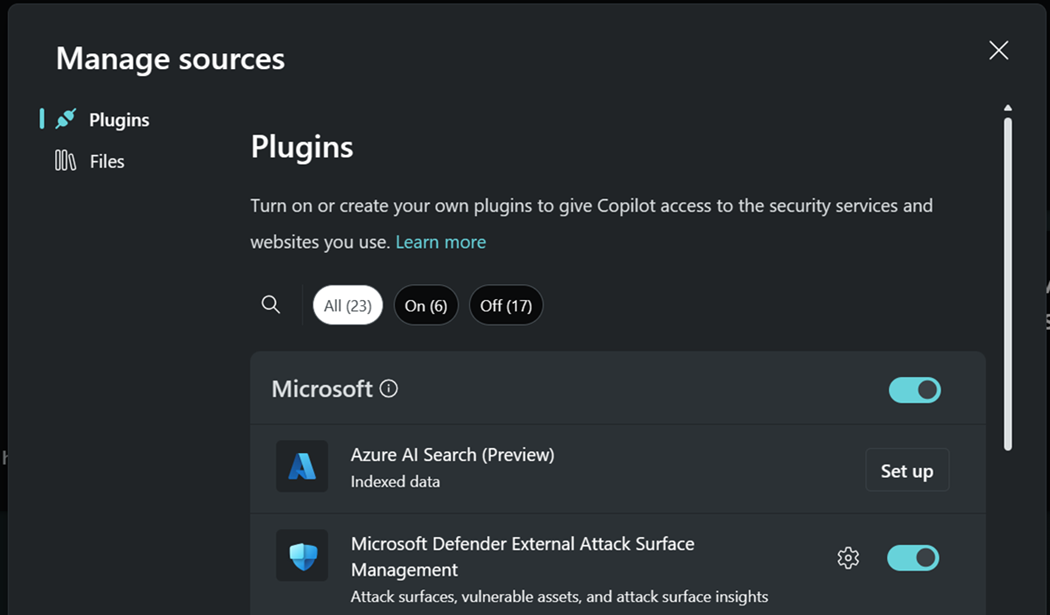

Selezionare l'icona del plug-in Security Copilot sul lato superiore destro della barra di input della richiesta.

In Microsoft individuare Gestione superficie di attacco esterna defender. Selezionare Sì per connettersi.

Se si vuole che Security Copilot esestrai i dati dalla risorsa Defender EASM, selezionare l'icona a forma di ingranaggio per aprire le impostazioni del plug-in. Immettere o selezionare i valori usando i valori della sezione Informazioni di base della risorsa nel riquadro Panoramica.

Nota

Puoi usare le tue competenze di Defender EASM anche se non hai acquistato Defender EASM. Per altre informazioni, vedere Informazioni di riferimento sulle funzionalità del plug-in.

Prompt di Esempio di Defender EASM

Security Copilot usa principalmente prompt in linguaggio naturale. Quando si eseguono query sulle informazioni da Defender EASM, si invia un prompt che guida Security Copilot per selezionare il plug-in Defender EASM e richiamare la funzionalità pertinente.

Per ottenere risultati positivi con i prompt di Security Copilot, è consigliabile adottare gli approcci seguenti:

Assicurarsi di fare riferimento al nome della società nella prima richiesta. Se non diversamente specificato, tutte le richieste future forniscono i dati relativi alla società specificata inizialmente.

Essere chiari e specifici con le richieste. È possibile ottenere risultati migliori se si includono nomi di asset o valori di metadati specifici (ad esempio, ID CVE) nelle richieste.

Potrebbe anche essere utile aggiungere Defender EASM al prompt, come in questi esempi:

- Secondo Defender EASM, quali sono i miei domini scaduti?

- Informazioni dettagliate sulla superficie di attacco con priorità alta di Defender EASM.

Sperimentare diverse richieste e varianti per vedere cosa funziona meglio per il caso d'uso. I modelli di intelligenza artificiale della chat variano, quindi è possibile eseguire l'iterazione e perfezionare le richieste in base ai risultati ricevuti.

Security Copilot salva le sessioni di richiesta. Per visualizzare le sessioni precedenti, in Security Copilot scegliere Sessioni personali dal menu.

Per una procedura dettagliata di Security Copilot, incluse le funzionalità di aggiunta e condivisione, vedere Navigate Security Copilot (Esplora copilot di sicurezza).

Per altre informazioni sulla scrittura di richieste di Security Copilot, vedere Security Copilot prompting tips (Suggerimenti per la richiesta di Security Copilot).

Informazioni di riferimento sulle funzionalità del plug-in

| Funzionalità | Descrizione | Input | Comportamenti |

|---|---|---|---|

| Ottenere il riepilogo della superficie di attacco | Restituisce il riepilogo della superficie di attacco per la risorsa Defender EASM del cliente o un nome aziendale specifico. | Input di esempio: • Ottenere la superficie di attacco per LinkedIn. • Ottieni la mia superficie di attacco. • Qual è la superficie di attacco per Microsoft? • Qual è la mia superficie di attacco? • Quali sono gli asset esterni per Azure? • Quali sono i miei asset esterni? Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Restituisce un riepilogo della superficie di attacco per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se è presente una corrispondenza esatta, restituisce il riepilogo della superficie di attacco per il nome della società. |

| Ottenere informazioni dettagliate sulla superficie di attacco | Restituisce le informazioni dettagliate sulla superficie di attacco per la risorsa Defender EASM del cliente o un nome aziendale specifico. | Input di esempio: • Ottenere informazioni dettagliate sulla superficie di attacco ad alta priorità per LinkedIn. • Ottenere informazioni dettagliate sulla superficie di attacco ad alta priorità. • Ottenere informazioni dettagliate sulla superficie di attacco con priorità bassa per Microsoft. • Ottenere informazioni dettagliate sulla superficie di attacco con priorità bassa. • Sono presenti vulnerabilità ad alta priorità nella superficie di attacco esterna per Azure? Input obbligatori: • PriorityLevel (il livello di priorità deve essere alto, medio o basso; se non specificato, l'impostazione predefinita è alta) Input facoltativi: • CompanyName (nome della società) |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Restituisce informazioni dettagliate sulla superficie di attacco per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce le informazioni dettagliate sulla superficie di attacco per il nome della società. |

| Ottenere gli asset interessati da un CVE | Restituisce gli asset interessati da un CVE per la risorsa Defender EASM del cliente o un nome di società specifico. | Input di esempio: • Ottenere gli asset interessati da CVE-2023-0012 per LinkedIn. • Quali asset sono interessati da CVE-2023-0012 per Microsoft? • La superficie di attacco esterna di Azure è interessata da CVE-2023-0012? • Ottenere asset interessati da CVE-2023-0012 per la superficie di attacco. • Quale delle risorse personali è interessata da CVE-2023-0012? • La superficie di attacco esterna è interessata da CVE-2023-0012? Input obbligatori: • CveId Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Se le impostazioni del plug-in non vengono compilate, falliscono in modo gentile e ricordano ai clienti. • Se le impostazioni del plug-in vengono compilate, restituisce gli asset interessati da un CVE per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce gli asset interessati da un CVE per il nome della società specifico. |

| Ottenere gli asset interessati da un CVSS | Restituisce gli asset interessati da un punteggio CVSS (Common Vulnerability Scoring System) per la risorsa Defender EASM del cliente o un nome aziendale specifico. | Input di esempio: • Ottenere gli asset interessati dai punteggi CVSS con priorità alta nella superficie di attacco di LinkedIn. • Quanti asset hanno un punteggio CVSS critico per Microsoft? • Quali asset hanno punteggi CVSS critici per Azure? • Ottenere gli asset interessati dai punteggi CVSS con priorità elevata nella superficie di attacco. • Quanti dei miei asset hanno punteggi CVSS critici? • Quale dei miei asset ha punteggi CVSS critici? Input obbligatori: • CvssPriority (la priorità CVSS deve essere critica, alta, media o bassa) Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Se le impostazioni del plug-in non vengono compilate, falliscono in modo gentile e ricordano ai clienti. • Se le impostazioni del plug-in vengono compilate, restituisce gli asset interessati da un punteggio CVSS per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce gli asset interessati da un punteggio CVSS per il nome della società specifico. |

| Ottenere domini scaduti | Restituisce il numero di domini scaduti per la risorsa Defender EASM del cliente o per un nome di società specifico. | Input di esempio: • Quanti domini sono scaduti nella superficie di attacco di LinkedIn? • Quanti asset usano domini scaduti per Microsoft? • Quanti domini sono scaduti nella superficie di attacco? • Quanti asset usano domini scaduti per Microsoft? Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Restituisce il numero di domini scaduti per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce il numero di domini scaduti per il nome della società specifico. |

| Ottenere i certificati scaduti | Restituisce il numero di certificati SSL scaduti per la risorsa Defender EASM del cliente o per un nome aziendale specifico. | Input di esempio: • Quanti certificati SSL sono scaduti per LinkedIn? • Quanti asset usano certificati SSL scaduti per Microsoft? • Quanti certificati SSL sono scaduti per la superficie di attacco? • Quali sono i certificati SSL scaduti? Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Restituisce il numero di certificati SSL per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce il numero di certificati SSL per il nome della società specifico. |

| Ottenere i certificati SHA1 | Restituisce il numero di certificati SSL SHA1 per la risorsa Defender EASM del cliente o un nome aziendale specifico. | Input di esempio: • Quanti certificati SSL SHA1 sono presenti per LinkedIn? • Quanti asset usano SSL SHA1 per Microsoft? • Quanti certificati SSL SHA1 sono presenti per la superficie di attacco? • Quanti asset usano SSL SHA1? Input facoltativi: • CompanyName |

Se il plug-in è configurato per una risorsa EASM di Defender attiva e non viene specificata alcuna altra società: • Restituisce il numero di certificati SSL SHA1 per la risorsa Defender EASM del cliente. Se viene specificato un altro nome della società: • Se non viene trovata alcuna corrispondenza esatta per il nome della società, restituisce un elenco di possibili corrispondenze. • Se esiste una corrispondenza esatta, restituisce il numero di certificati SSL SHA1 per il nome della società specifico. |

| Tradurre il linguaggio naturale in una query Defender EASM | Converte qualsiasi domanda in linguaggio naturale in una query di Defender EASM e restituisce gli asset corrispondenti alla query. | Input di esempio: • Quali asset usano jQuery versione 3.1.0? • Ottenere gli host con la porta 80 aperta nella mia superficie di attacco. • Trovare tutte le risorse di pagina, host e ASN nell'inventario con un indirizzo IP X, IP Y o IP Z. • Quale dei miei asset ha un messaggio di posta elettronica registrante di <name@example.com>? |

Se il plug-in è configurato per una risorsa EASM di Defender attiva: • Restituisce gli asset corrispondenti alla query tradotta. |

Passare dai dati delle risorse ai dati aziendali

Anche se è stata aggiunta l'integrazione delle risorse per le proprie competenze, è ancora supportato il pull dei dati dalle superfici di attacco predefinite per aziende specifiche. Per migliorare l'accuratezza di Security Copilot per determinare quando un cliente vuole eseguire il pull dalla superficie di attacco o da una superficie di attacco predefinita, è consigliabile usare my, my, my attack surface e così via, per indicare che si vuole usare la risorsa. Usare il nome della società, specifico e così via, per indicare che si vuole usare una superficie di attacco predefinita. Anche se questo approccio migliora l'esperienza in una singola sessione, è consigliabile usare due sessioni separate per evitare confusione.

Inviare commenti

I commenti e i suggerimenti su Security Copilot in genere e il plug-in Defender EASM sono fondamentali per guidare lo sviluppo attuale e pianificato del prodotto. Il modo ottimale per fornire questo feedback è direttamente nel prodotto, usando i pulsanti di feedback nella parte inferiore di ogni richiesta completata. Selezionare Cerca a destra, Esigenze di miglioramento o Inappropriato. È consigliabile scegliere Look right quando il risultato corrisponde alle aspettative, Richiede miglioramento quando non lo fa e Inappropriato quando il risultato è dannoso in qualche modo.

Quando possibile, e soprattutto quando il risultato selezionato è Miglioramento esigenze, scrivere alcune parole per spiegare cosa possiamo fare per migliorare il risultato. Questa richiesta si applica anche quando si prevede che Security Copilot richiami il plug-in Defender EASM, ma viene invece attivato un plug-in diverso.

Privacy e sicurezza dei dati in Security Copilot

Quando si interagisce con Security Copilot per ottenere i dati di Defender EASM, Copilot esegue il pull dei dati da Defender EASM. I prompt, i dati recuperati e l'output visualizzato nei risultati della richiesta vengono elaborati e archiviati nel servizio Security Copilot.

Per altre informazioni sulla privacy dei dati in Security Copilot, vedere Privacy e sicurezza dei dati in Security Copilot.