Usare le connessioni dati

Questo articolo illustra la funzionalità connessioni dati in Gestione della superficie di attacco esterna di Microsoft Defender (Defender EASM).

Panoramica

Defender EASM offre ora connessioni dati che consentono di integrare facilmente i dati della superficie di attacco in altre soluzioni Microsoft per integrare i flussi di lavoro esistenti con nuove informazioni dettagliate. È necessario ottenere dati da Defender EASM negli altri strumenti di sicurezza usati per scopi di correzione per sfruttare al meglio i dati della superficie di attacco.

Il connettore dati invia i dati degli asset di Defender EASM a due piattaforme diverse: Log Analytics ed Esplora dati di Azure. È necessario esportare i dati di Defender EASM in entrambi gli strumenti. Le connessioni dati sono soggette al modello di determinazione prezzi per ogni rispettiva piattaforma.

Log Analytics offre funzionalità di orchestrazione, automazione e risposta per le informazioni di sicurezza e gestione degli eventi e la sicurezza. Gli asset o le informazioni dettagliate di Defender EASM possono essere usati in Log Analytics per arricchire i flussi di lavoro esistenti con altri dati di sicurezza. Queste informazioni possono integrare informazioni sul firewall e sulla configurazione, intelligence sulle minacce e dati di conformità per fornire visibilità sull'infrastruttura esterna su Internet aperto.

È possibile:

- Creare o arricchire gli eventi imprevisti di sicurezza.

- Creare playbook di indagine.

- Eseguire il training di algoritmi di apprendimento automatico.

- Attivare azioni di correzione.

Esplora dati di Azure è una piattaforma di analisi dei Big Data che consente di analizzare volumi elevati di dati provenienti da varie origini con funzionalità di personalizzazione flessibili. I dati analitici e degli asset di Defender EASM possono essere integrati per usare funzionalità di visualizzazione, query, inserimento e gestione all'interno della piattaforma.

Indipendentemente dal fatto che si stiano creando report personalizzati con Power BI o si stiano cercando asset che corrispondano a query KQL precise, l'esportazione dei dati di Defender EASM in Esplora dati di Azure consente di usare i dati della superficie di attacco con un potenziale di personalizzazione infinito.

Opzioni del contenuto dei dati

Le connessioni dati di Defender EASM offrono la possibilità di integrare due diversi tipi di dati della superficie di attacco nello strumento preferito. È possibile scegliere di eseguire la migrazione dei dati degli asset, delle informazioni dettagliate sulla superficie di attacco o di entrambi i tipi di dati. I dati degli asset forniscono dettagli granulari sull'intero inventario. Le informazioni dettagliate sulla superficie di attacco forniscono informazioni di utilità pratica basate sui dashboard di Defender EASM.

Per presentare con precisione l'infrastruttura più importante per l'organizzazione, entrambe le opzioni di contenuto includono solo gli asset con stato di inventario Approvato.

Dati asset: l'opzione Dati asset invia dati su tutti gli asset di inventario allo strumento preferito. Questa opzione è ideale per i casi d'uso in cui i metadati sottostanti granulari sono essenziali per l'integrazione di Defender EASM, ad esempio Microsoft Sentinel o report personalizzati in Esplora dati di Azure. È possibile esportare un contesto generale in ogni asset nell'inventario e dettagli granulari specifici per il determinato tipo di asset.

Questa opzione non fornisce informazioni dettagliate predeterminate sugli asset. Offre invece una grande quantità di dati, in modo da consentire di trovare le informazioni dettagliate personalizzate più importanti.

Informazioni dettagliate sulla superficie di attacco: le informazioni dettagliate sulla superficie di attacco forniscono un set di risultati di utilità pratica basati sulle informazioni dettagliate chiave fornite tramite dashboard in Defender EASM. Questa opzione fornisce metadati meno granulari per ogni asset. Classifica gli asset in base alle informazioni dettagliate corrispondenti e fornisce il contesto generale necessario per approfondire l'analisi. Questa opzione è ideale se si vogliono integrare queste informazioni dettagliate predeterminate nei flussi di lavoro di report personalizzati con i dati di altri strumenti.

Panoramica della configurazione

Questa sezione presenta informazioni generali sulla configurazione.

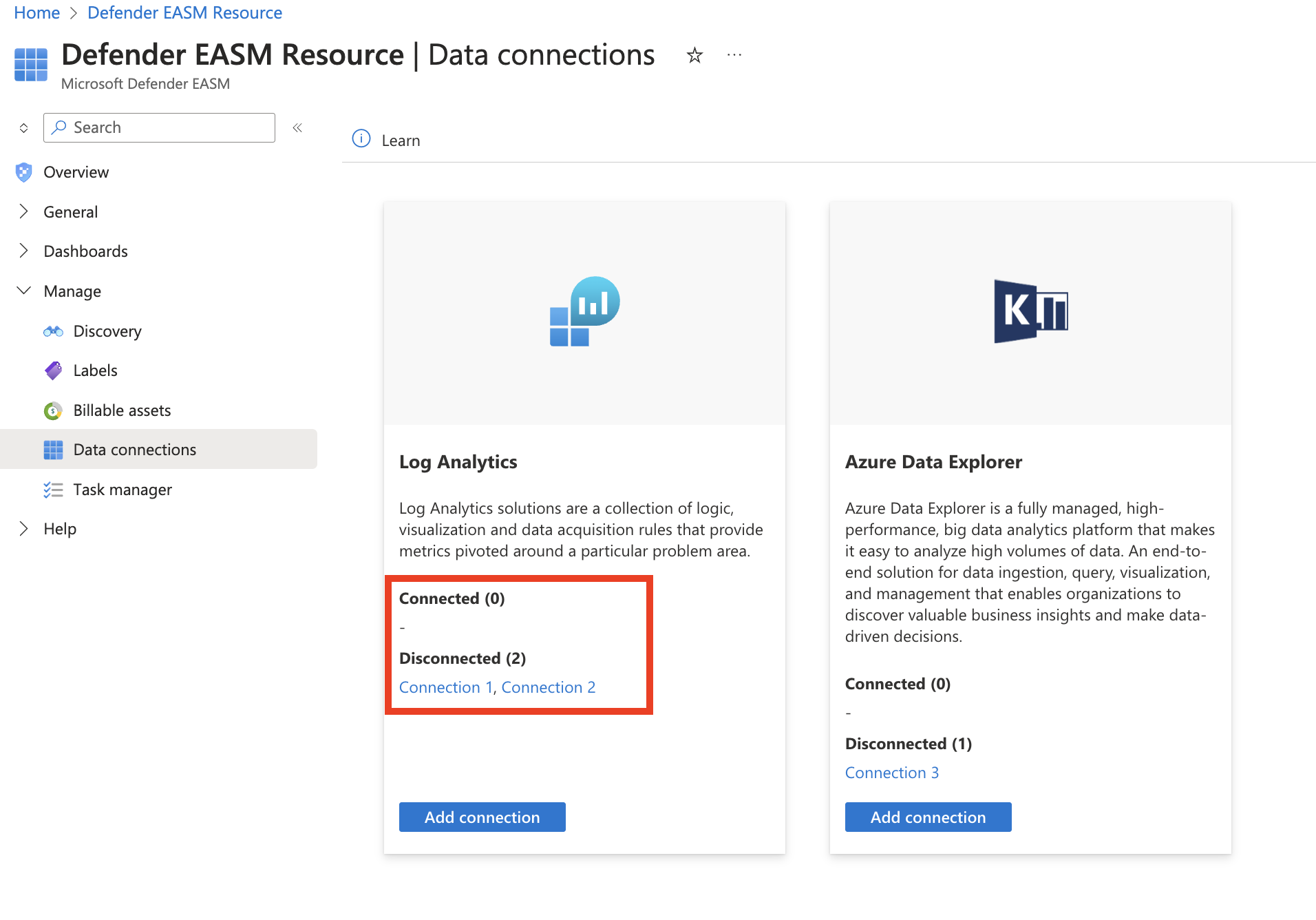

Accedere alle connessioni dati

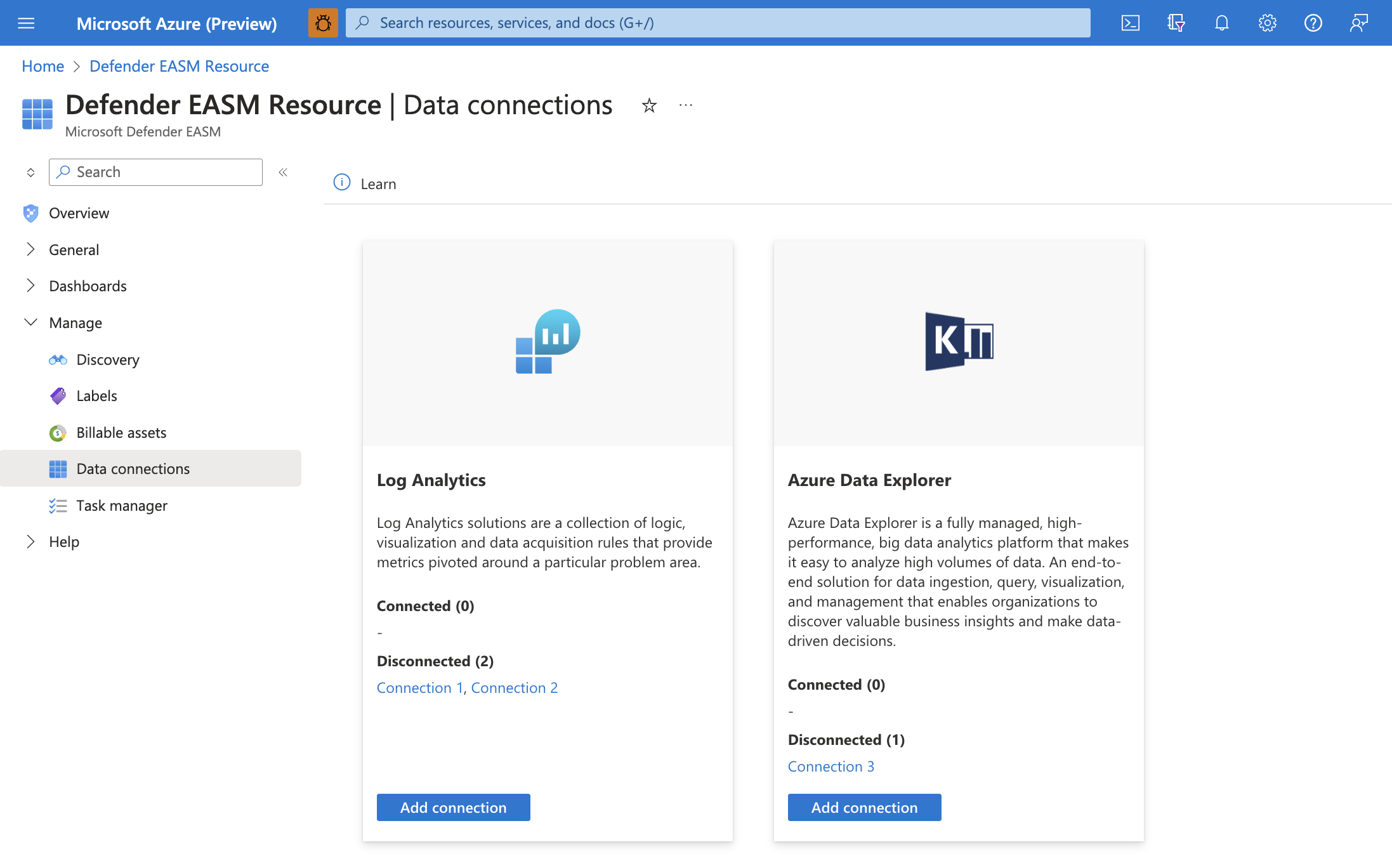

Nel riquadro più a sinistra del pannello risorse di Defender EASM selezionare Connessioni dati in Gestisci. In questa pagina vengono visualizzati i connettori dati per Log Analytics ed Esplora dati di Azure. Vengono elencate le connessioni correnti ed è possibile aggiungere, modificare o rimuovere connessioni.

Prerequisiti di connessione

Per creare correttamente una connessione dati, è prima di tutto necessario assicurarsi di aver completato i passaggi necessari per concedere a Defender EASM l'autorizzazione per lo strumento preferito. Questo processo consente all'applicazione di inserire i dati esportati. Fornisce anche le credenziali di autenticazione necessarie per configurare la connessione.

Nota

Le connessioni dati di Defender EASM non supportano collegamenti o reti private.

Configurare le autorizzazioni di Log Analytics

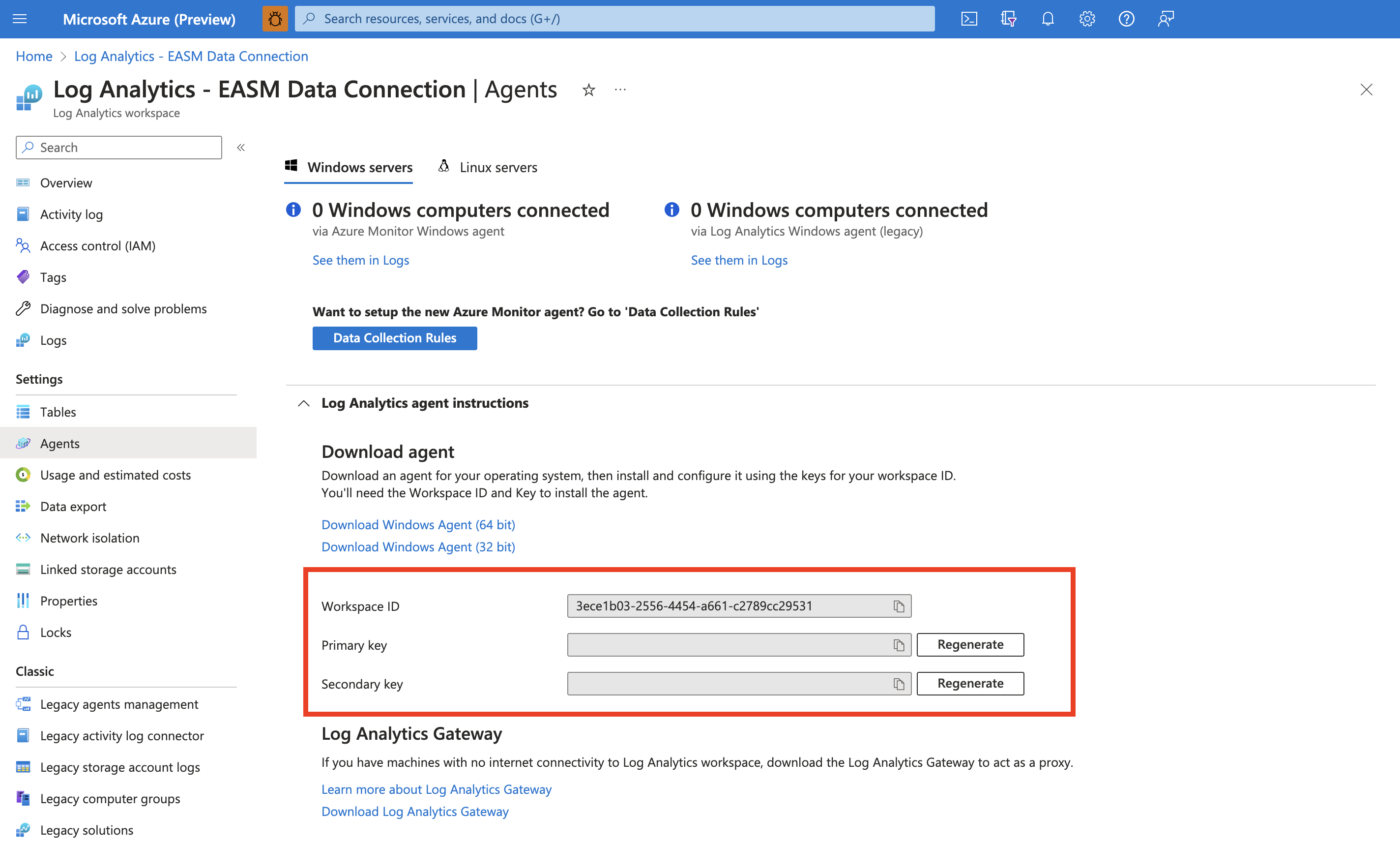

Aprire l'area di lavoro Log Analytics che inserirà i dati di Defender EASM o creare una nuova area di lavoro.

Nel riquadro all'estrema sinistra selezionare Agenti in Impostazioni.

Espandere la sezione Istruzioni dell'agente di Log Analytics per visualizzare l'ID e la chiave primaria dell'area di lavoro. Questi valori vengono usati per configurare la connessione dati.

L'uso di questa connessione dati è soggetto alla struttura dei prezzi di Log Analytics. Per altre informazioni, vedere Prezzi di Monitoraggio di Azure.

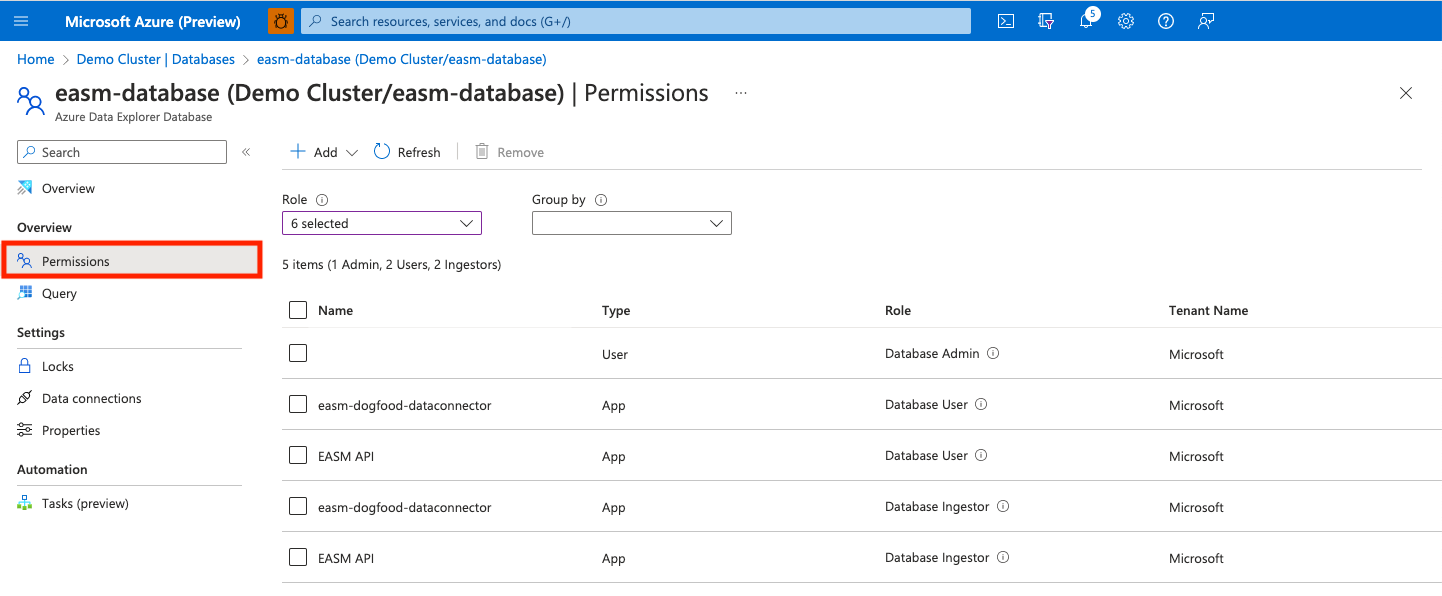

Configurare le autorizzazioni di Esplora dati di Azure

Assicurarsi che l'entità servizio dell'API Defender EASM abbia accesso ai ruoli corretti nel database in cui si vogliono esportare i dati della superficie di attacco. Assicurarsi prima di tutto che la risorsa di Defender EASM sia stata creata nel tenant appropriato perché questa azione effettua il provisioning dell'entità dell'API EASM.

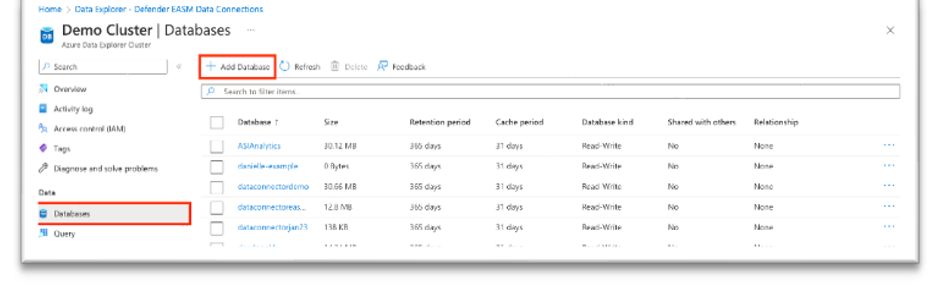

Aprire il cluster di Esplora dati di Azure che inserirà i dati di Defender EASM o creare un nuovo cluster.

Nel riquadro all'estrema sinistra selezionare Database in Dati.

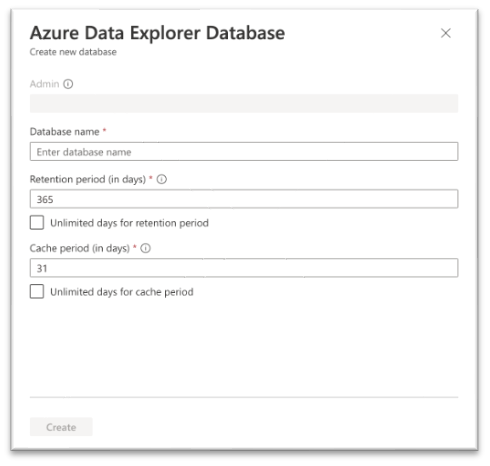

Selezionare Aggiungi database per creare un database per ospitare i dati di Defender EASM.

Assegnare un nome al database, configurare i periodi di conservazione e memorizzazione nella cache e selezionare Crea.

Dopo aver creato il database di Defender EASM, selezionare il nome del database per aprire la pagina dei dettagli. Nel riquadro all'estrema sinistra selezionare Autorizzazioni in Panoramica. Per esportare correttamente i dati di Defender EASM in Esplora dati di Azure, è necessario creare due nuove autorizzazioni per l'API EASM: utente e inseritore.

Selezionare Aggiungi e creare un utente. Cercare API EASM, selezionare il valore e scegliere Seleziona.

Selezionare Aggiungi per creare un inseritore. Seguire gli stessi passaggi descritti in precedenza per aggiungere l'API EASM come inseritore.

Il database è ora pronto per connettersi a Defender EASM. Quando si configura la connessione dati, sono necessari il nome del cluster, il nome del database e l'area.

Aggiungere una connessione dati

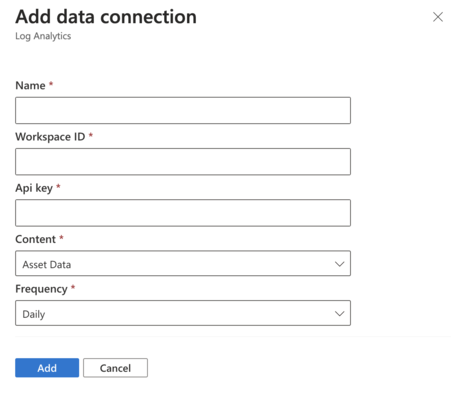

È possibile connettere i dati di Defender EASM a Log Analytics o a Esplora dati di Azure. A tale scopo, selezionare Aggiungi connessione per lo strumento appropriato nella pagina Connessioni dati.

Viene aperto un riquadro di configurazione sul lato destro della pagina Connessioni dati. I campi seguenti sono obbligatori per ogni rispettivo strumento.

Log Analytics

Nome: immettere un nome per la connessione dati.

ID area di lavoro: immettere l'ID dell'area di lavoro per l'istanza di Log Analytics in cui si vogliono esportare i dati di Defender EASM.

Chiave API: immettere la chiave API per l'istanza di Log Analytics.

Contenuto: selezionare questa opzione per integrare i dati degli asset, le informazioni dettagliate sulla superficie di attacco o entrambi i set di dati.

Frequenza: selezionare la frequenza usata dalla connessione di Defender EASM per inviare dati aggiornati allo strumento preferito. Le opzioni disponibili sono giornaliera, settimanale e mensile.

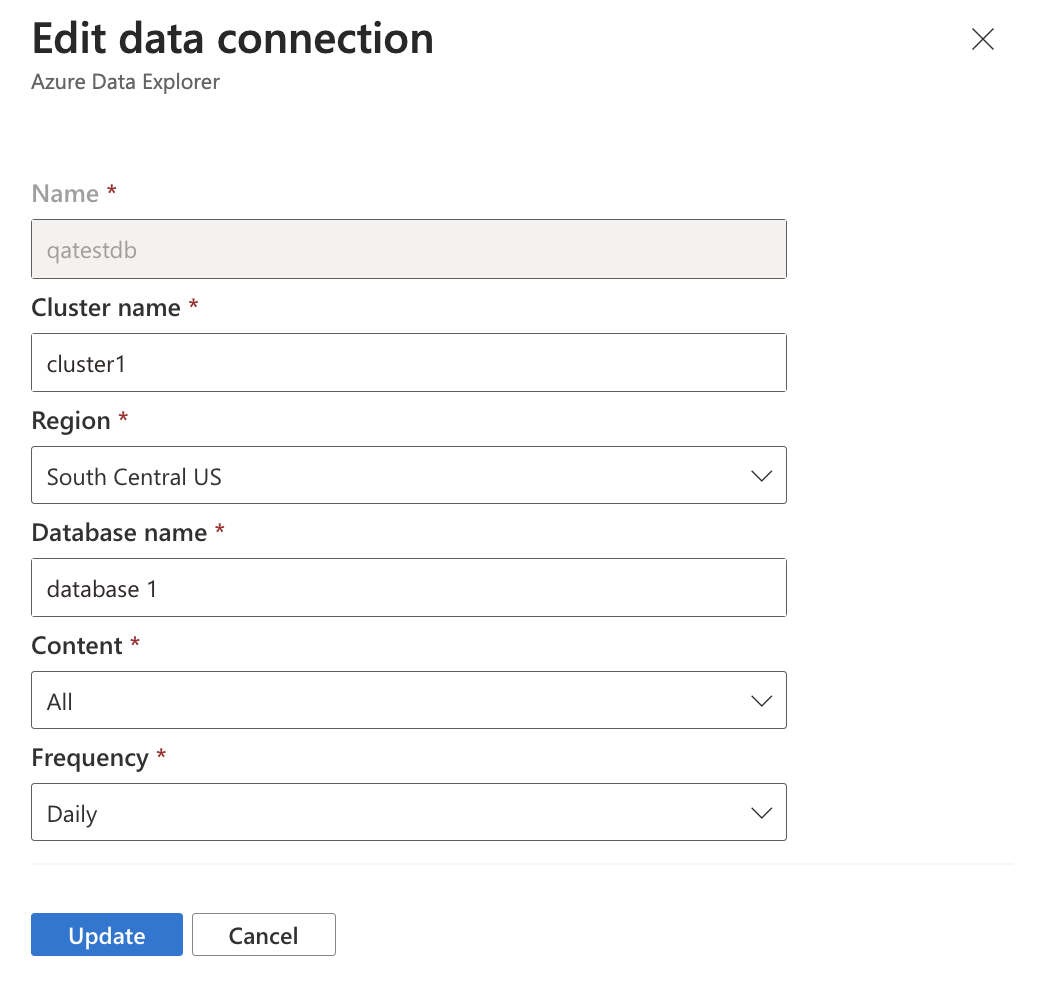

Esplora dati di Azure

Nome: immettere un nome per la connessione dati.

Nome cluster: immettere il nome del cluster di Esplora dati di Azure in cui si vogliono esportare i dati di Defender EASM.

Area: immettere l'area del cluster di Esplora dati di Azure.

Nome database: immettere il nome del database desiderato.

Contenuto: selezionare questa opzione per integrare i dati degli asset, le informazioni dettagliate sulla superficie di attacco o entrambi i set di dati.

Frequenza: selezionare la frequenza usata dalla connessione di Defender EASM per inviare dati aggiornati allo strumento preferito. Le opzioni disponibili sono giornaliera, settimanale e mensile.

Dopo aver configurato tutti i campi, selezionare Aggiungi per creare la connessione dati. A questo punto nella pagina Connessioni dati viene visualizzato un banner che indica che la risorsa è stata creata correttamente. Il popolamento dei dati viene avviato entro 30 minuti. Dopo la creazione, le connessioni vengono elencate nello strumento applicabile nella pagina Connessioni dati principale.

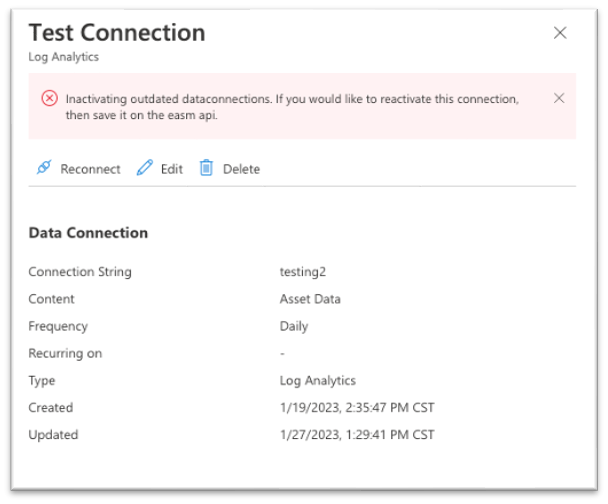

Modificare o eliminare una connessione dati

È possibile modificare o eliminare una connessione dati. È ad esempio possibile che si noti che una connessione viene elencata come Disconnessa. In questo caso è necessario immettere nuovamente i dettagli di configurazione per risolvere il problema.

Per modificare o eliminare una connessione dati:

Selezionare la connessione appropriata dall'elenco nella pagina Connessioni dati principale.

Verrà visualizzata una pagina che fornisce altri dati sulla connessione. Vengono visualizzate le configurazioni scelte durante la creazione della connessione e gli eventuali messaggi di errore. Vengono visualizzati anche i dati seguenti:

Ricorrenza: il giorno della settimana o del mese in cui Defender EASM invia dati aggiornati allo strumento connesso.

Creazione: data e ora di creazione della connessione dati.

Aggiornamento: data e ora dell'ultimo aggiornamento della connessione dati.

Da questa pagina è possibile riconnettersi, modificare o eliminare la connessione dati.

- Riconnetti: prova a convalidare la connessione dati senza apportare modifiche alla configurazione. Questa opzione è ottimale se sono state convalidate le credenziali di autenticazione usate per la connessione dati.

- Modifica: consente di modificare la configurazione per la connessione dati.

- Elimina: elimina la connessione dati.