Informazioni sui gateway di rete virtuale per ExpressRoute

Per connettere la rete virtuale di Azure e la rete locale usando Azure ExpressRoute, è prima necessario creare un gateway di rete virtuale. Un gateway di rete virtuale serve due scopi: scambiare route IP tra reti e instradare il traffico di rete.

Il presente articolo illustra diversi tipi di gateway, SKU di gateway e prestazioni stimate per SKU. Questo articolo illustra anche ExpressRoute FastPath, una funzionalità che consente al traffico di rete dalla rete locale di ignorare il gateway di rete virtuale per migliorare le prestazioni.

Tipi di gateway

Quando si crea un gateway di rete virtuale, è necessario specificare alcune impostazioni. Una delle impostazioni necessarie, -GatewayType, specifica se il gateway viene usato per il traffico ExpressRoute o VPN. Ci sono due tipi di gateway:

Vpn: per inviare traffico crittografato attraverso la rete Internet pubblica, usareVpnper-GatewayType(detto anche gateway VPN). Tutte le connessioni da sito a sito, da punto a sito e da rete virtuale a rete virtuale usano un gateway VPN.ExpressRoute: per inviare il traffico di rete su una connessione privata, usareExpressRouteper-GatewayType(detto anche gateway ExpressRoute). Questo tipo di gateway viene usato quando si configura ExpressRoute.

Ogni rete virtuale può avere un solo gateway di rete virtuale per tipo di gateway. Ad esempio, è possibile avere un gateway di rete virtuale che usa Vpn per -GatewayTypee uno che usa ExpressRoute per -GatewayType.

SKU del gateway

Quando si crea un gateway di rete virtuale è necessario specificare il codice SKU del gateway da usare. Quando si seleziona uno SKU gateway superiore, al gateway vengono allocate più CPU e larghezza di banda di rete. Di conseguenza, il gateway può supportare una velocità effettiva di rete superiore alla rete virtuale.

I gateway di rete virtuale ExpressRoute possono usare i seguenti SKU:

- ERGwScale (anteprima)

- Standard

- HighPerformance

- UltraPerformance

- ErGw1Az

- ErGw2Az

- ErGw3Az

Se si vuole aggiornare il gateway a uno SKU del gateway con capacità superiore, è possibile usare lo strumento Di migrazione del gateway facile in portale di Azure o PowerShell. Sono consentiti gli aggiornamenti seguenti:

- SKU non abilitato per Az nell'indirizzo IP basic con SKU non abilitato per Az in UN INDIRIZZO IP Standard

- SKU non abilitato per Az nell'indirizzo IP di base per lo SKU abilitato per Az su IP Standard

- SKU non abilitato per Az in uno SKU standard con indirizzo IP abilitato per Az su IP Standard

Per altre informazioni, vedere Eseguire la migrazione a un gateway abilitato per la zona di disponibilità.

Per tutti gli altri scenari di downgrade, è necessario eliminare e ricreare il gateway, che comporta tempi di inattività.

Creazione della subnet del gateway

Prima di creare un gateway ExpressRoute, è necessario creare una subnet del gateway. Le macchine virtuali e i servizi del gateway di rete virtuale usano indirizzi IP contenuti nella subnet del gateway.

Quando si crea il gateway di rete virtuale, le macchine virtuali del gateway vengono distribuite nella subnet gateway e configurate con le impostazioni del gateway ExpressRoute richieste. Non distribuire mai altri elementi nella subnet del gateway. La subnet del gateway deve essere denominata "GatewaySubnet" per funzionare correttamente, perché in questo modo Azure sa di distribuire le macchine virtuali e i servizi del gateway di rete virtuale in questa subnet.

Nota

Le route definite dall'utente con una destinazione 0.0.0.0/0 e i gruppi di sicurezza di rete (NSG) nella subnet del gateway non sono supportati. La creazione dei gateway con questa configurazione viene bloccata. Per il corretto funzionamento è necessario che i gateway possano accedere ai controller di gestione. La propagazione della route BGP (Border Gateway Protocol) deve essere abilitata nella subnet del gateway per garantire la disponibilità del gateway. Se la propagazione della route BGP è disabilitata, il gateway non funzionerà.

La diagnostica, il percorso dati e il percorso di controllo possono essere interessati se una route definita dall'utente si sovrappone all'intervallo di subnet del gateway o all'intervallo ip pubblico del gateway.

- Non è consigliabile distribuire il sistema di resolver privato DNS di Azure in una rete virtuale con un gateway di rete virtuale ExpressRoute e impostare regole con caratteri jolly per indirizzare tutta la risoluzione dei nomi a un server DNS specifico. Una configurazione di questo tipo può causare problemi di connettività di gestione.

Quando si crea la subnet del gateway, si specifica il numero di indirizzi IP inclusi nella subnet. Gli indirizzi IP inclusi nella subnet del gateway sono allocati alle VM del gateway e ai servizi del gateway. Alcune configurazioni richiedono più indirizzi IP di altre.

Quando si pianificano le dimensioni della subnet del gateway, vedere la documentazione per la configurazione che si intende creare. Ad esempio, la configurazione di coesistenza del gateway ExpressRoute/VPN richiede una subnet gateway più grande rispetto alla maggior parte delle altre configurazioni. È anche possibile assicurarsi che la subnet del gateway contenga indirizzi IP sufficienti per supportare le possibili configurazioni future.

È consigliabile creare una subnet del gateway di /27 o superiore. Se si prevede di connettere 16 circuiti ExpressRoute al gateway, è necessario creare una subnet del gateway di /26 o superiore. Se si sta creando una subnet del gateway dual stack, è consigliabile usare anche un intervallo IPv6 di /64 o superiore. Questa configurazione supporta la maggior parte delle configurazioni.

L'esempio di PowerShell di Azure Resource Manager seguente mostra una subnet del gateway denominata GatewaySubnet. È possibile notare che la notazione CIDR (Classless Interdomain Routing) specifica un /27, che consente un numero sufficiente di indirizzi IP per la maggior parte delle configurazioni attualmente esistenti.

Add-AzVirtualNetworkSubnetConfig -Name 'GatewaySubnet' -AddressPrefix 10.0.3.0/27

Importante

I gruppi di sicurezza di rete nella subnet del gateway non sono supportati. Se si associa un gruppo di sicurezza di rete a tale subnet, il gateway della rete virtuale (VPN e gateway Express Route) potrebbe smettere di funzionare come previsto. Per altre informazioni sui gruppi di sicurezza di rete, vedere Che cos'è un gruppo di sicurezza di rete.

Limitazioni e prestazioni del gateway di rete virtuale

Supporto delle funzionalità per SKU del gateway

La tabella seguente illustra le funzionalità supportate da ogni tipo di gateway e il numero massimo di connessioni del circuito ExpressRoute supportate da ogni SKU del gateway.

| SKU del gateway | Coesistenza di gateway VPN ed ExpressRoute | FastPath | Numero massimo di connessioni al circuito |

|---|---|---|---|

| SKU Standard/ERGw1Az | Sì | No | 4 |

| SKU con prestazioni elevate/ERGw2Az | Sì | No | 8 |

| SKU con prestazioni elevate/ErGw3Az | Sì | Sì | 16 |

| ErGwScale (anteprima) | Sì | Sì - minimo 10 unità di scala | 4 - minimo 1 di unità di scala 8 - Minimo 2 unità di scala 16 - Minimo 10 unità di scala |

Nota

Il numero massimo di circuiti ExpressRoute dallo stesso percorso di peering che può connettersi alla medesima rete virtuale è 4 per tutti i gateway.

Prestazioni stimate in base allo SKU del gateway

Le tabelle seguenti forniscono una panoramica dei diversi tipi di gateway, delle rispettive limitazioni e delle relative metriche delle prestazioni previste.

Limiti massimi supportati

Questa tabella si applica sia ai modelli di distribuzione di Azure Resource Manager che a quelli di distribuzione classica.

| SKU del gateway | Megabit al secondo | Pacchetti al secondo | Numero di macchine virtuali supportate nella rete virtuale 1 | Limite di numero di flussi | Numero di route apprese dal gateway |

|---|---|---|---|---|---|

| Standard/ERGw1Az | 1.000 | 100,000 | 2.000 | 200.000 | 4.000 |

| Prestazioni elevate/ERGw2Az | 2.000 | 200.000 | 4\.500 | 400.000 | 9\.500 |

| Prestazioni Ultra/ErGw3Az | 10,000 | 1\.000.000 | 11.000 | 1\.000.000 | 9\.500 |

| ErGwScale (per unità di scala 1-40) | 1.000 per unità di scala | 100.000 per unità di scala | 2.000 per unità di scala | 100.000 per unità di scala | 60.000 totali per gateway |

1 I valori nella tabella sono stime e variano a seconda dell'utilizzo della CPU del gateway. Se l'utilizzo della CPU è elevato e viene superato il numero di macchine virtuali supportate, il gateway inizierà a eliminare i pacchetti.

Nota

ExpressRoute può facilitare fino a 11.000 route che si estendono su spazi di indirizzi di rete virtuale, reti locali e connessioni di peering di rete virtuale pertinenti. Per garantire la stabilità della connessione ExpressRoute, evitare di pubblicizzare più di 11.000 route a ExpressRoute. Il numero massimo di route annunciate dal gateway è 1.000 route.

Importante

- Le prestazioni dell'applicazione dipendono da più fattori, ad esempio la latenza end-to-end e il numero di flussi di traffico aperti dall'applicazione. I numeri nella tabella rappresentano il limite massimo che l'applicazione può raggiungere in teoria in un ambiente ideale. Inoltre, viene eseguita la manutenzione di routine dell'host e del sistema operativo nel gateway di rete virtuale ExpressRoute per mantenere l'affidabilità del servizio. Durante un periodo di manutenzione la capacità del piano di controllo e del percorso dati del gateway è ridotta.

- Durante un periodo di manutenzione, è possibile che si verifichino problemi di connettività intermittenti alle risorse dell'endpoint privato.

- ExpressRoute supporta una dimensione massima di pacchetti TCP e UDP di 1.400 byte. Le dimensioni dei pacchetti maggiori di 1.400 byte verranno frammentate.

- Il server di route di Azure può supportare fino a 4.000 macchine virtuali. Questo limite include le macchine virtuali nelle reti virtuali con peering. Per altre informazioni, vedere limitazioni del server di route di Azure.

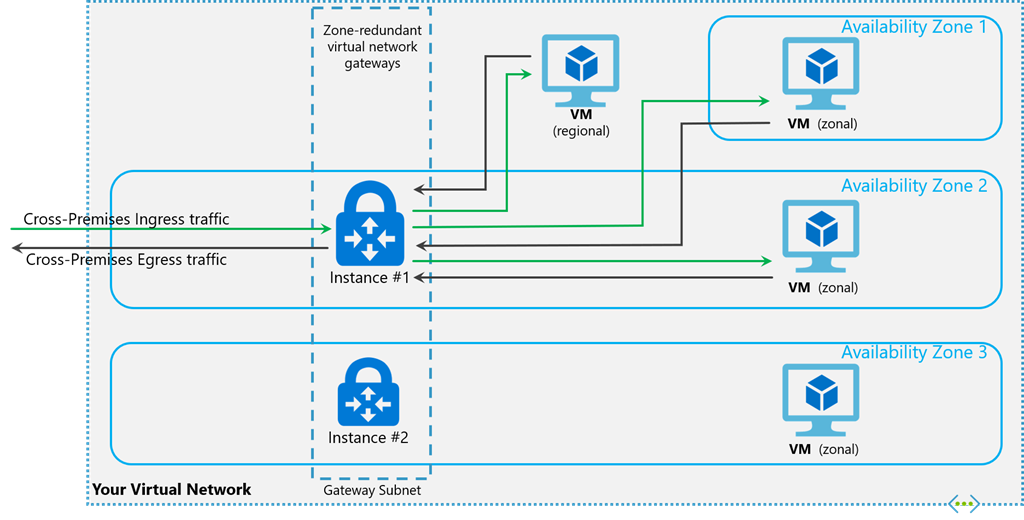

SKU gateway con ridondanza della zona

È anche possibile distribuire i gateway ExpressRoute nelle zone di disponibilità di Azure. La separazione fisica e logica dei gateway in zone di disponibilità consente di proteggere la connettività di rete locale ad Azure da errori a livello di zona.

I gateway con ridondanza della zona usano nuovi SKU di gateway specifici per i gateway ExpressRoute:

- ErGw1AZ

- ErGw2AZ

- ErGw3AZ

- ErGwScale (anteprima)

I nuovi SKU gateway supportano anche altre opzioni di distribuzione per soddisfare meglio le esigenze. Quando si crea un gateway di rete virtuale usando i nuovi SKU del gateway, è possibile distribuire il gateway in una zona specifica. Questo tipo di gateway è denominato gateway di zona. Quando si distribuisce un gateway di zona, tutte le istanze del gateway vengono distribuite nella stessa zona di disponibilità.

Per informazioni sulla migrazione di un gateway ExpressRoute, vedere Migrazione del gateway.

Gateway scalabile ExpressRoute (anteprima)

Lo SKU del gateway di rete virtuale ErGwScale consente di ottenere la connettività da 40 Gbps alle macchine virtuali e agli endpoint privati nella rete virtuale. Questo SKU consente di impostare un'unità di scala minima e massima per l'infrastruttura del gateway di rete virtuale, che viene ridimensionata automaticamente in base alla larghezza di banda o al numero di flussi attivi. È anche possibile impostare un'unità di scala fissa per mantenere una connettività costante a un valore di larghezza di banda desiderato.

Distribuzione della zona di disponibilità e disponibilità a livello di area

ErGwScale supporta distribuzioni sia di zona che con ridondanza della zona nelle zone di disponibilità di Azure. Per altre informazioni su questi concetti, vedere la documentazione relativa ai servizi con ridondanza della zona e della zona.

ErGwScale è disponibile in anteprima nelle aree seguenti:

- Australia orientale

- Brasile meridionale

- Canada centrale

- Stati Uniti orientali

- Asia orientale

- Francia centrale

- Germania centro-occidentale

- India centrale

- Italia settentrionale

- Europa settentrionale

- Norvegia orientale

- Svezia centrale

- Emirati Arabi Uniti settentrionali

- Regno Unito meridionale

- West US 2

- Stati Uniti occidentali 3

Scalabilità automatica e unità di scala fissa

L'infrastruttura del gateway di rete virtuale viene ridimensionata automaticamente tra l'unità di scala minima e massima configurata, in base all'utilizzo della larghezza di banda o del numero di flussi. Il completamento delle operazioni di scalabilità potrebbe richiedere fino a 30 minuti. Se si vuole ottenere una connettività fissa a un valore di larghezza di banda specifico, è possibile configurare un'unità di scala fissa impostando l'unità di scala minima e l'unità di scala massima sullo stesso valore.

Limiti

- IP di base: ErGwScale non supporta lo SKU IP basic. È necessario usare un IP Standard SKU per configurare ErGwScale.

- Unità di scala minima e massima: è possibile configurare l'unità di scala per ErGwScale tra 1 e 40. L'unità di scala minima non può essere inferiore a 1 e l'unità di scala massima non può essere superiore a 40.

- Scenari di migrazione: non è possibile eseguire la migrazione da Standard/ErGw1Az o HighPerf/ErGw2Az/UltraPerf/ErGw3Az a ErGwScale nell'anteprima.

Prezzi

ErGwScale è gratuito durante l'anteprima. Per informazioni sui prezzi di ExpressRoute, vedere Prezzi di Azure ExpressRoute.

Prestazioni supportate per unità di scala

| Unità di scala | Larghezza di banda (Gbps) | Pacchetti al secondo | Connessioni al secondo | Numero massimo di connessioni alle macchine virtuali 1 | Numero massimo di flussi |

|---|---|---|---|---|---|

| 1-10 | 1 | 100,000 | 7.000 | 2.000 | 100,000 |

| 11-40 | 1 | 100,000 | 7.000 | 1\.000 | 100,000 |

Prestazioni di esempio con unità di scala

| Unità di scala | Larghezza di banda (Gbps) | Pacchetti al secondo | Connessioni al secondo | Numero massimo di connessioni alle macchine virtuali 1 | Numero massimo di flussi |

|---|---|---|---|---|---|

| 10 | 10 | 1\.000.000 | 70.000 | 20.000 | 1\.000.000 |

| 20 | 20 | 2.000.000 | 140.000 | 30.000 | 2.000.000 |

| 40 | 40 | 4.000.000 | 280.000 | 50,000 | 4.000.000 |

1 il numero massimo di connessioni alle macchine virtuali viene ridimensionato in modo diverso oltre le 10 unità di scala. Le prime 10 unità di scala forniscono capacità per 2.000 VM per unità di scala. Le unità di scala 11 e successive offrono 1.000 capacità di macchine virtuali per unità di scala.

Connettività dalla rete virtuale alla rete virtuale e dalla rete virtuale alla rete WAN virtuale

Per impostazione predefinita, la connettività da rete virtuale a rete virtuale e da rete virtuale a rete WAN virtuale è disabilitata tramite un circuito ExpressRoute per tutti gli SKU del gateway. Per abilitare questa connettività, è necessario configurare il gateway di rete virtuale ExpressRoute per consentire questo traffico. Per altre informazioni, vedere indicazioni sulla connettività di rete virtuale tramite ExpressRoute. Per abilitare questo traffico, vedere Abilitare la connettività da rete virtuale a rete virtuale o da rete virtuale a rete WAN virtuale tramite ExpressRoute.

FastPath

Il gateway di rete virtuale ExpressRoute è progettato per scambiare route di rete e instradare il traffico di rete. FastPath è progettato per migliorare le prestazioni del percorso dei dati tra la rete locale e la rete virtuale. Quando FastPath è abilitato, invia il traffico di rete direttamente alle macchine virtuali nella rete virtuale, ignorando il gateway.

Per altre informazioni su FastPath, incluse limitazioni e requisiti, vedere Informazioni su FastPath.

Connettività agli endpoint privati

Il gateway di rete virtuale ExpressRoute facilita la connettività agli endpoint privati distribuiti nella stessa rete virtuale del gateway di rete virtuale e tra peer di rete virtuale.

Importante

- La capacità del piano di controllo e velocità effettiva per la connettività alle risorse dell'endpoint privato potrebbe essere ridotta di metà rispetto alla connettività alle risorse dell'endpoint non privato.

- Durante un periodo di manutenzione, è possibile che si verifichino problemi di connettività intermittenti alle risorse dell'endpoint privato.

- È necessario assicurarsi che la configurazione locale, incluse le impostazioni del router e del firewall, sia configurata correttamente per assicurarsi che i pacchetti per i transiti IP a 5 tuple usino un singolo hop successivo (router Microsoft Enterprise Edge) a meno che non sia presente un evento di manutenzione. Se la configurazione del firewall o del router locale causa lo stesso hop successivo da 5 tuple IP, si verificano problemi di connettività.

Connettività dell'endpoint privato ed eventi di manutenzione pianificata

La connettività dell'endpoint privato è con stato. Quando viene stabilita una connessione a un endpoint privato tramite il peering privato di ExpressRoute, le connessioni in ingresso e in uscita vengono instradate tramite una delle istanze back-end dell'infrastruttura del gateway. Durante un evento di manutenzione, le istanze back-end dell'infrastruttura del gateway di rete virtuale vengono riavviate una alla volta, il che potrebbe causare problemi di connettività intermittenti.

Per evitare o ridurre al minimo i problemi di connettività con gli endpoint privati durante le attività di manutenzione, è consigliabile impostare il valore di timeout TCP compreso tra 15 e 30 secondi nelle applicazioni locali. Testare e configurare il valore ottimale in base ai requisiti dell'applicazione.

API REST e cmdlet PowerShell

Vedere le pagine seguenti per altre risorse tecniche e requisiti di sintassi specifici quando si usano le API REST e i cmdlet di PowerShell per le configurazioni del gateway di rete virtuale:

| Classico | Resource Manager |

|---|---|

| PowerShell | PowerShell |

| REST API | REST API |

Configurare la connettività tra reti virtuali

Per impostazione predefinita, la connettività tra reti virtuali è abilitata quando si collegano più reti virtuali allo stesso circuito ExpressRoute. Non è consigliabile usare il circuito ExpressRoute per la comunicazione tra reti virtuali. È invece consigliabile usare il peering di rete virtuale. Per altre informazioni sul motivo per cui la connettività da rete virtuale a rete virtuale non è consigliata tramite ExpressRoute, vedere Connettività tra reti virtuali tramite ExpressRoute.

Peering di rete virtuale

Una rete virtuale con un gateway ExpressRoute può avere un peering di reti virtuali con un massimo di 500 altre reti virtuali. Il peering di reti virtuali senza un gateway ExpressRoute potrebbe avere una limitazione del peering superiore.

Contenuto correlato

Per altre informazioni sulle configurazioni di connessione disponibili, vedere Panoramica di ExpressRoute.

Per altre informazioni sulla creazione di gateway ExpressRoute, vedere Creare un gateway di rete virtuale per ExpressRoute.

Per altre informazioni su come distribuire ErGwScale, vedere Configurare un gateway di rete virtuale per ExpressRoute usando il portale di Azure.

Per altre informazioni sulla configurazione dei gateway con ridondanza della zona, vedere Creare un gateway di rete virtuale con ridondanza della zona.

Per altre informazioni su FastPath, vedere Informazioni su FastPath.