Accedere ai log di controllo, esportarli e filtrarli

Servizi di Azure DevOps

Nota

Il controllo è ancora in anteprima pubblica.

Tenere traccia delle attività all'interno dell'ambiente Azure DevOps è fondamentale per la sicurezza e la conformità. Il controllo consente di monitorare e registrare queste attività, fornendo trasparenza e responsabilità. Questo articolo illustra le funzionalità di controllo e illustra come configurarlo e usarlo in modo efficace.

Importante

Il controllo è disponibile solo per le organizzazioni supportate da Microsoft Entra ID. Per altre informazioni, vedere Connettere l'organizzazione a Microsoft Entra ID.

Le modifiche di controllo si verificano ogni volta che un utente o un'identità del servizio all'interno dell'organizzazione modifica lo stato di un artefatto. Gli eventi che potrebbero essere registrati includono:

- Modifiche alle autorizzazioni

- Risorse eliminate

- Modifiche ai criteri dei rami

- Accesso e download dei log

- Molti altri tipi di modifiche

Questi log forniscono un record completo delle attività, consentendo di monitorare e gestire la sicurezza e la conformità dell'organizzazione Azure DevOps.

Gli eventi di controllo vengono archiviati per 90 giorni prima dell'eliminazione. Per conservare i dati per più tempo, è possibile eseguire il backup degli eventi di controllo in una posizione esterna.

Nota

Il controllo non è disponibile per le distribuzioni locali di Azure DevOps Server. È tuttavia possibile connettere un flusso di controllo da un'istanza di Azure DevOps Services a un'istanza locale o basata sul cloud di Splunk. Assicurarsi di consentire intervalli IP per le connessioni in ingresso. Per informazioni dettagliate, vedere Elenchi di indirizzi consentiti e connessioni di rete, indirizzi IP e restrizioni di intervallo.

Prerequisiti

Il controllo è disattivato per impostazione predefinita per tutte le organizzazioni di Azure DevOps Services. Assicurarsi che solo il personale autorizzato abbia accesso alle informazioni di controllo sensibili.

Nota

Se la funzionalità Limita visibilità utente e collaborazione a progetti specifici è abilitata per l'organizzazione, gli utenti nel gruppo Utenti con ambito progetto non possono visualizzare Il controllo e avere visibilità limitata alle pagine delle impostazioni dell'organizzazione. Per altre informazioni e dettagli importanti relativi alla sicurezza, vedere Limitare la visibilità degli utenti per i progetti e altro ancora.

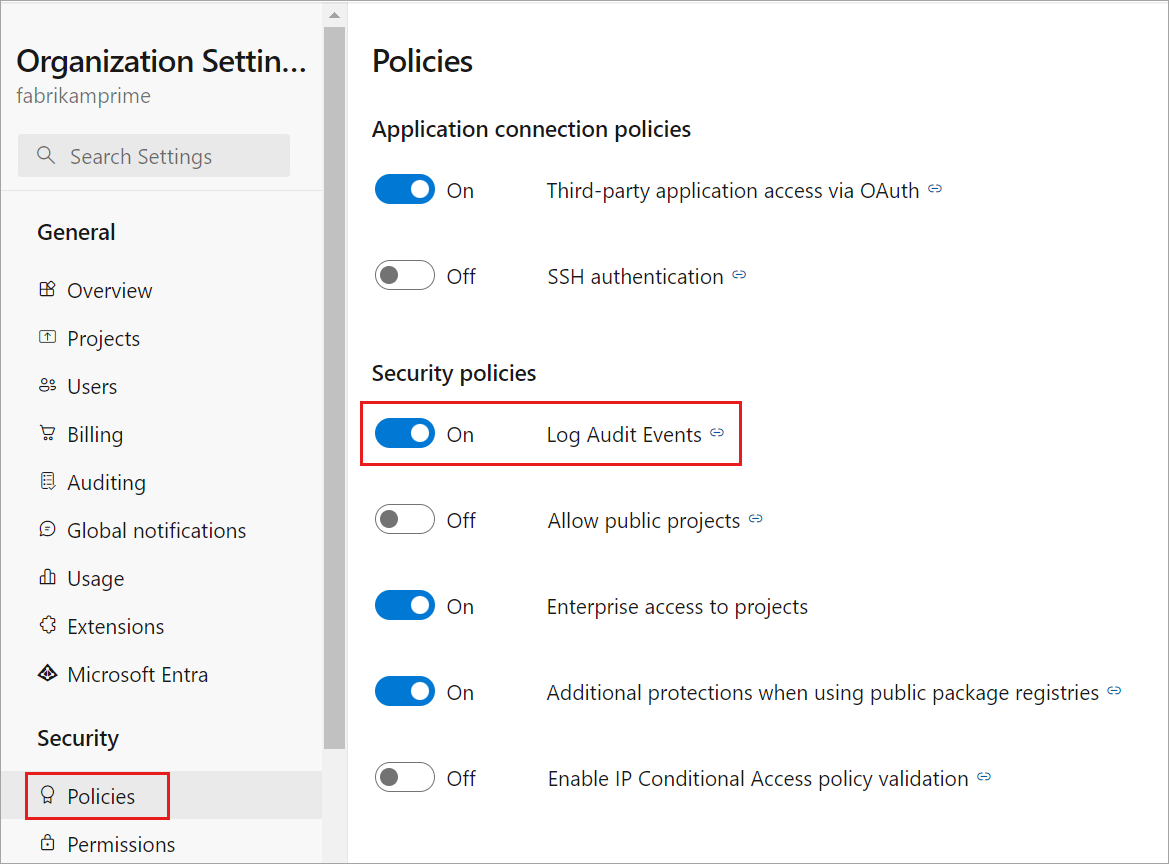

Abilitazione e disabilitazione del controllo

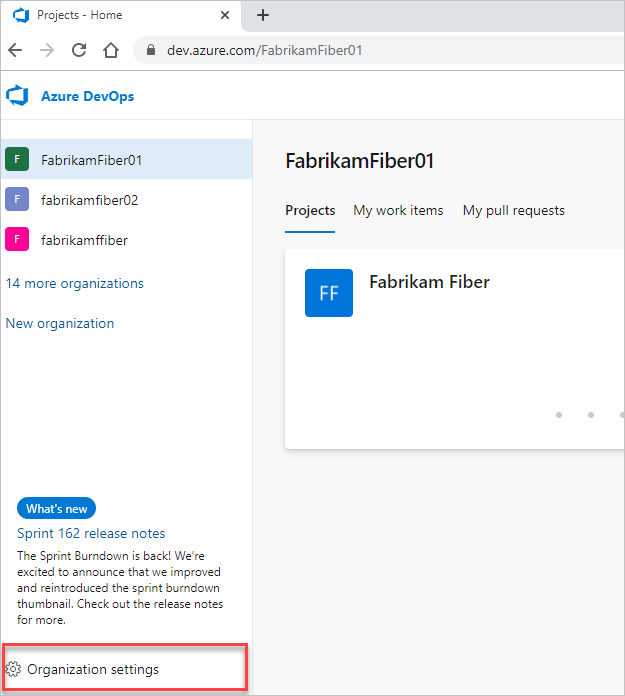

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Selezionare

Impostazioni organizzazione.

Impostazioni organizzazione.Selezionare Criteri nell'intestazione Sicurezza .

Impostare il pulsante Eventi di controllo log su ON.

Il controllo è abilitato per l'organizzazione. Aggiornare la pagina per visualizzare La visualizzazione controllo nella barra laterale. Gli eventi di controllo iniziano a essere visualizzati nei log di controllo e tramite tutti i flussi di controllo configurati.

Se non si vogliono più ricevere eventi di controllo, impostare il pulsante Abilita controllo su OFF. Questa azione rimuove la pagina Controllo dalla barra laterale e rende la pagina Log di controllo non disponibile. Tutti i flussi di controllo interrompino la ricezione di eventi.

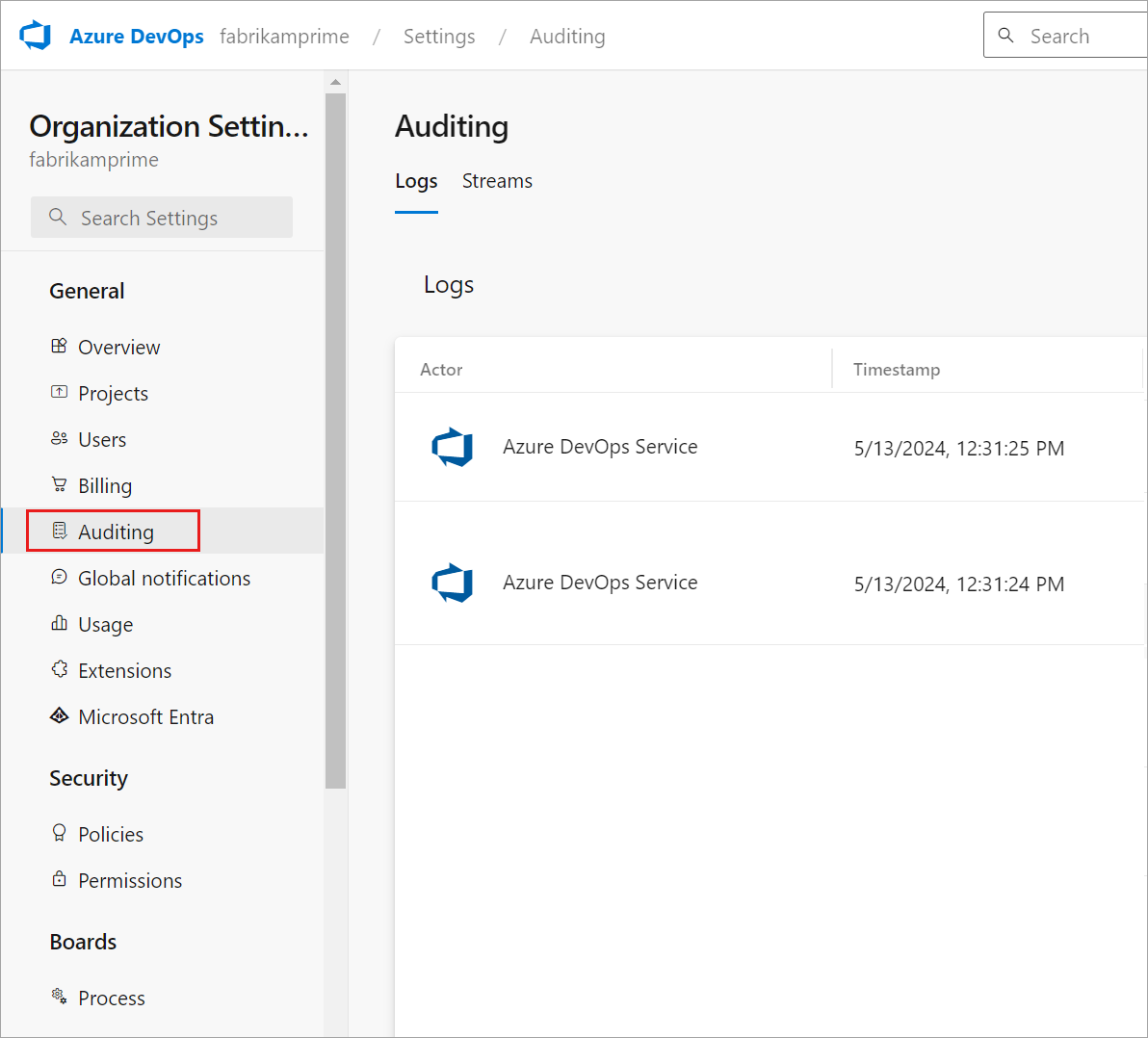

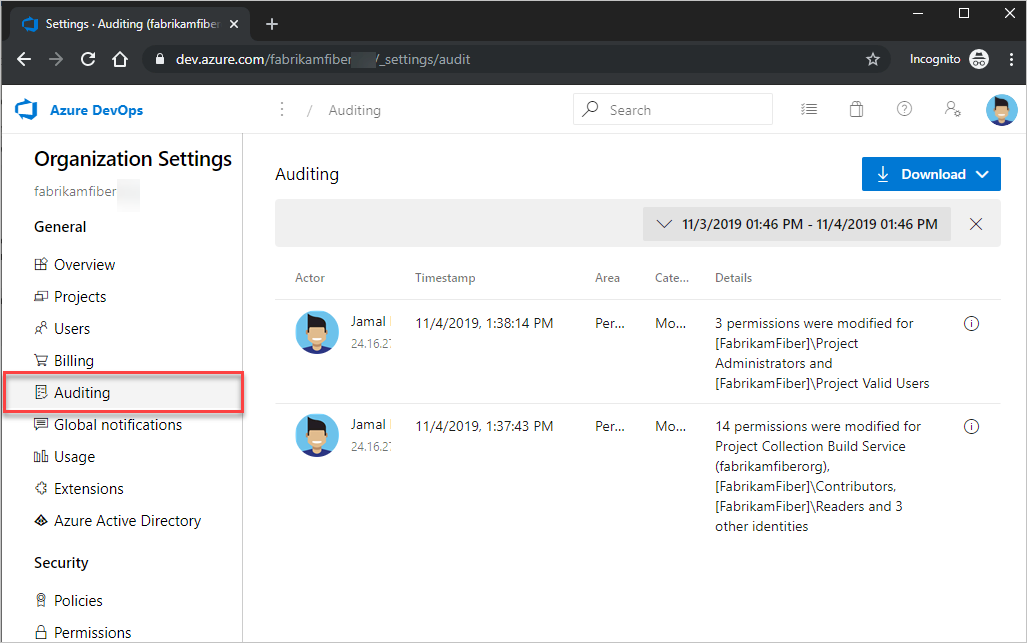

Controllo di accesso

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Selezionare

Impostazioni organizzazione.

Impostazioni organizzazione.

Selezionare Controllo.

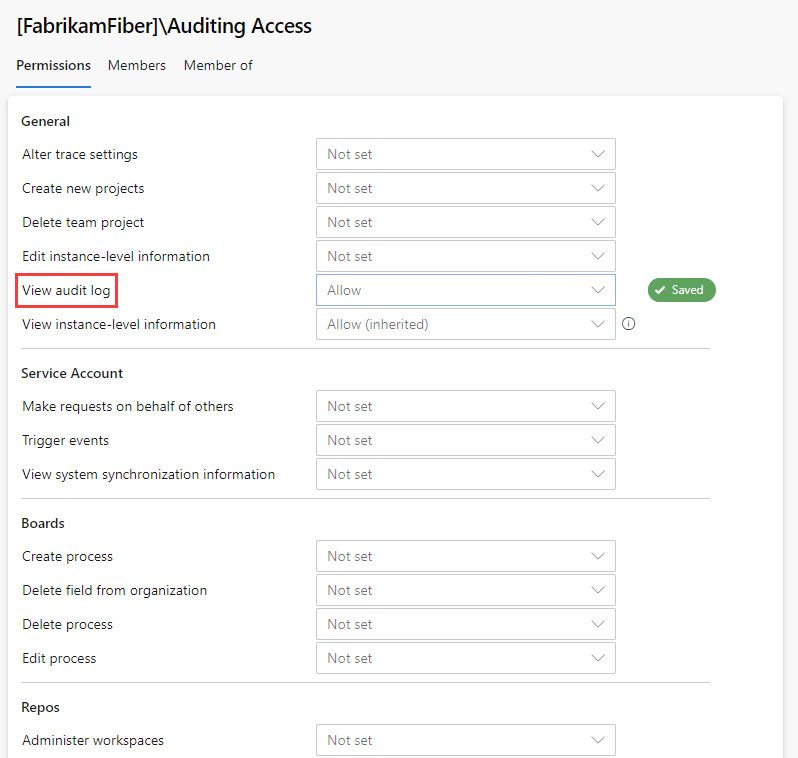

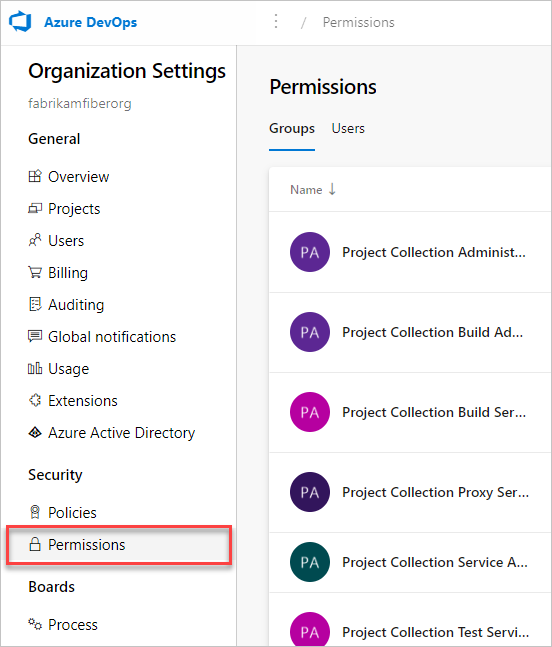

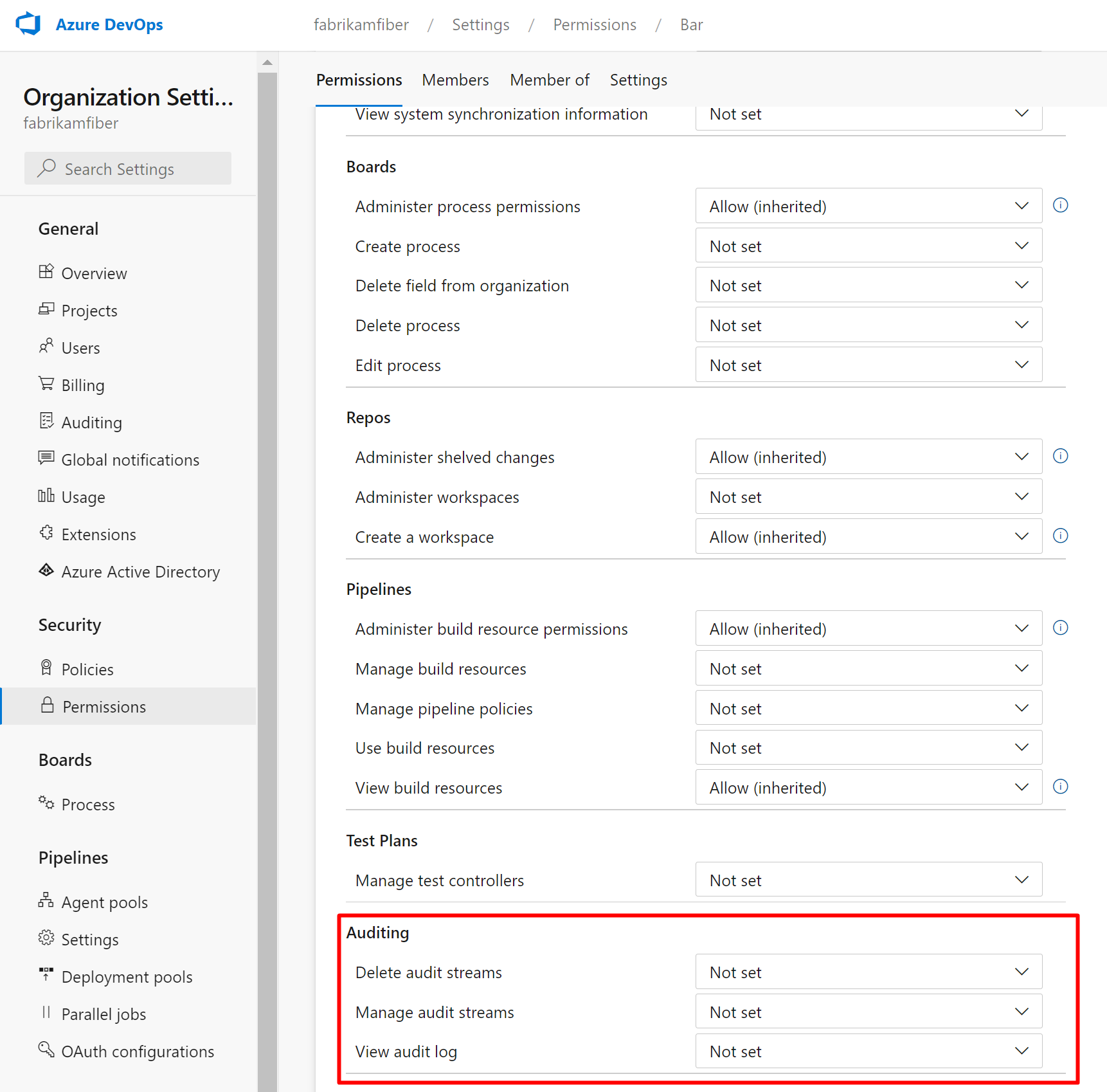

Se non viene visualizzato Controllo nelle impostazioni dell'organizzazione, non si ha accesso per visualizzare gli eventi di controllo. Il gruppo Amministratori raccolta progetti può concedere autorizzazioni ad altri utenti e gruppi in modo che possano visualizzare le pagine di controllo. A tale scopo, selezionare Autorizzazioni e quindi trovare il gruppo o gli utenti a cui fornire l'accesso di controllo.

Impostare Visualizza log di controllo per consentire e quindi selezionare Salva modifiche.

Gli utenti o i membri del gruppo hanno accesso per visualizzare gli eventi di controllo dell'organizzazione.

Esaminare il log di controllo

La pagina Controllo offre una visualizzazione semplice degli eventi di controllo registrati per l'organizzazione. Vedere la descrizione seguente delle informazioni visibili nella pagina di controllo:

Controlla informazioni e dettagli sugli eventi

| Informazioni | Dettagli |

|---|---|

| Attore | Nome visualizzato dell'utente che ha attivato l'evento di controllo. |

| IP | Indirizzo IP dell'utente che ha attivato l'evento di controllo. |

| Timestamp | Ora in cui si è verificato l'evento attivato. L'ora viene localizzata nel fuso orario dell'utente. |

| Area | Area del prodotto in Azure DevOps in cui si è verificato l'evento. |

| Categoria | Descrizione del tipo di azione che si è verificata( ad esempio, modificare, rinominare, creare, eliminare, rimuovere, eseguire e accedere all'evento). |

| Dettagli | Breve descrizione di ciò che è accaduto durante l'evento. |

Ogni evento di controllo registra anche informazioni aggiuntive su ciò che è visualizzabile nella pagina di controllo. Queste informazioni includono il meccanismo di autenticazione, un ID di correlazione per collegare eventi simili, agente utente e altri dati a seconda del tipo di evento di controllo. Queste informazioni possono essere visualizzate solo esportando gli eventi di controllo tramite file CSV o JSON.

ID e ID correlazione

Ogni evento di controllo ha identificatori univoci denominati ID e CorrelationID. L'ID di correlazione è utile per trovare eventi di controllo correlati. Ad esempio, la creazione di un progetto può generare diverse decine di eventi di controllo, tutti collegati dallo stesso ID di correlazione.

Quando un ID evento di controllo corrisponde al relativo ID di correlazione, indica che l'evento di controllo è l'evento padre o originale. Per visualizzare solo gli eventi di origine, cercare gli eventi in cui ID è uguale a Correlation ID. Per analizzare un evento e i relativi eventi, cercare tutti gli eventi con un ID di correlazione corrispondente all'ID dell'evento di origine. Non tutti gli eventi hanno eventi correlati.

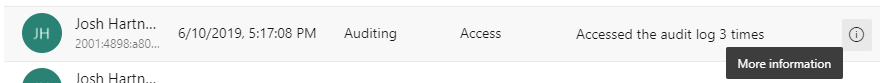

Eventi in blocco

Alcuni eventi di controllo, noti come "eventi di controllo bulk", possono contenere più azioni eseguite contemporaneamente. È possibile identificare questi eventi tramite l'icona "Informazioni" all'estrema destra dell'evento. Per visualizzare i singoli dettagli delle azioni incluse negli eventi di controllo bulk, vedere i dati di controllo scaricati.

Se si seleziona l'icona delle informazioni, vengono visualizzati altri dettagli sull'evento di controllo.

Quando si esaminano gli eventi di controllo, le colonne Categoria e Area consentono di filtrare e trovare tipi specifici di eventi. Le tabelle seguenti elencano le categorie e le aree, insieme alle relative descrizioni:

Elenco di eventi

Microsoft si impegna ad aggiungere nuovi eventi di controllo su base mensile. Se è presente un evento che si vuole vedere rilevato che non è attualmente disponibile, condividere il suggerimento con Microsoft nella community degli sviluppatori.

Per un elenco completo di tutti gli eventi che possono essere generati tramite la funzionalità Di controllo, vedere l'elenco eventi di controllo.

Nota

Vuoi scoprire quali aree eventi registra l'organizzazione? Assicurarsi di controllare l'API Query log di controllo: https://auditservice.dev.azure.com/{YOUR_ORGANIZATION}/_apis/audit/actions, sostituendo {YOUR_ORGANIZATION} con il nome dell'organizzazione. Questa API restituisce un elenco di tutti gli eventi di controllo (o azioni) che l'organizzazione potrebbe generare.

Filtrare il log di controllo in base a data e ora

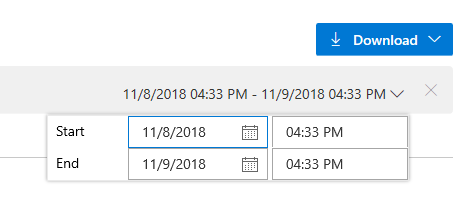

Nell'interfaccia utente di controllo corrente è possibile filtrare gli eventi solo in base a un intervallo di data o ora.

Per restringere gli eventi di controllo visualizzabili, selezionare il filtro temporale.

Usare i filtri per selezionare qualsiasi intervallo di tempo negli ultimi 90 giorni e definire l'ambito fino al minuto.

Selezionare Applica nel selettore dell'intervallo di tempo per avviare la ricerca. Per impostazione predefinita, i primi 200 risultati restituiscono per la selezione dell'ora. Se sono presenti più risultati, è possibile scorrere verso il basso per caricare più voci nella pagina.

Esportare gli eventi di controllo

Per eseguire una ricerca più dettagliata sui dati di controllo o archiviare i dati per più di 90 giorni, esportare gli eventi di controllo esistenti. È possibile archiviare i dati esportati in un'altra posizione o servizio.

Per esportare gli eventi di controllo, selezionare il pulsante Scarica . È possibile scegliere di scaricare i dati come file CSV o JSON.

Il download include eventi in base all'intervallo di tempo selezionato nel filtro. Ad esempio, se si seleziona un giorno, si ottengono dati di un giorno. Per ottenere tutti i 90 giorni, selezionare 90 giorni dal filtro dell'intervallo di tempo e quindi avviare il download.

Nota

Per l'archiviazione e l'analisi a lungo termine degli eventi di controllo, è consigliabile usare la funzionalità Di streaming di controllo per inviare gli eventi a uno strumento SIEM (Security Information and Event Management). È consigliabile esportare i log di controllo per una rapida analisi dei dati.

- Per filtrare i dati oltre l'intervallo di data/ora, scaricare i log come file CSV e importarli in Microsoft Excel o in altri parser CSV per analizzare le colonne Area e Categoria.

- Per analizzare set di dati di dimensioni maggiori, caricare gli eventi di controllo esportati in uno strumento SIEM (Security Incident and Event Management) usando la funzione Audit Streaming. Gli strumenti SIEM consentono di conservare più di 90 giorni di eventi, eseguire ricerche, generare report e configurare avvisi in base agli eventi di controllo.

Limiti

Le limitazioni seguenti si applicano a ciò che è possibile controllare:

-

Modifiche all'appartenenza al gruppo Microsoft Entra: i log di controllo includono aggiornamenti ai gruppi di Azure DevOps e all'appartenenza ai gruppi, quando un'area eventi è

Groups. Tuttavia, se si gestisce l'appartenenza tramite i gruppi di Microsoft Entra, le aggiunte e le rimozioni degli utenti da tali gruppi di Microsoft Entra non sono incluse in questi log. Esaminare i log di controllo di Microsoft Entra per verificare quando un utente o un gruppo è stato aggiunto o rimosso da un gruppo Microsoft Entra. - Eventi di accesso: Azure DevOps non tiene traccia degli eventi di accesso. Per esaminare gli eventi di accesso all'ID Microsoft Entra, visualizzare i log di controllo di Microsoft Entra.

-

Aggiunte utente indirette: in alcuni casi, gli utenti potrebbero essere aggiunti all'organizzazione indirettamente e visualizzati nel log di controllo aggiunto da Azure DevOps Services. Ad esempio, se un utente viene assegnato a un elemento di lavoro, potrebbe essere aggiunto automaticamente all'organizzazione. Mentre viene generato un evento di controllo per l'utente da aggiungere, non esiste un evento di controllo corrispondente per l'assegnazione dell'elemento di lavoro che ha attivato l'aggiunta dell'utente. Per tracciare questi eventi, prendere in considerazione le azioni seguenti:

- Esaminare la cronologia degli elementi di lavoro per verificare se l'utente è stato assegnato a qualsiasi elemento di lavoro.

- Controllare il log di controllo per eventuali eventi correlati che potrebbero fornire contesto.

Domande frequenti

D: Che cos'è il gruppo DirectoryServiceAddMember e perché viene visualizzato nel log di controllo?

R: Il DirectoryServiceAddMember gruppo consente di gestire l'appartenenza all'organizzazione. Molte azioni di sistema, utente e amministrazione possono influire sull'appartenenza a questo gruppo di sistema. Poiché questo gruppo viene usato solo per i processi interni, è possibile ignorare le voci del log di controllo che acquisisce le modifiche di appartenenza a questo gruppo.