Proteggere le app Java Spring Boot usando ruoli e attestazioni di ruolo

Questo articolo illustra un'app Web Java Spring Boot che usa la libreria client Spring Boot Starter di Microsoft Entra ID per Java per l'autenticazione, l'autorizzazione e l'acquisizione di token. L'app usa il protocollo OpenID Connect per l'accesso degli utenti e limita l'accesso ad alcune route usando i ruoli applicazione di Microsoft Entra ID (ruoli dell'app) per l'autorizzazione.

I ruoli dell'app, insieme ai gruppi di sicurezza, sono strumenti comuni per implementare l'autorizzazione. Usando il controllo degli accessi in base al ruolo (RBAC) con ruoli applicazione e attestazioni di ruolo, è possibile applicare in modo sicuro i criteri di autorizzazione con un impegno minimo. Un altro approccio consiste nell'usare i gruppi e le attestazioni di gruppo di Microsoft Entra ID. I gruppi e i ruoli applicazione di Microsoft Entra ID non si escludono a vicenda. È possibile usarli entrambi per fornire un controllo di accesso con granularità fine.

Per un video che illustra uno scenario simile, vedere Implementare l'autorizzazione nelle applicazioni usando ruoli dell'app, gruppi di sicurezza, ambiti e ruoli della directory.

Per altre informazioni sul funzionamento dei protocolli in questo scenario e altri scenari, vedere Autenticazione e autorizzazione.

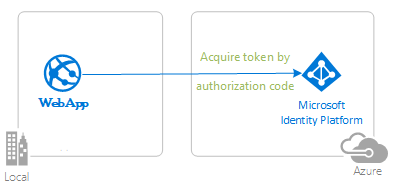

Il diagramma seguente illustra la topologia dell'app:

L'app usa la libreria client Spring Boot Starter di Microsoft Entra ID per Java per accedere a un utente e ottenere un token ID da Microsoft Entra ID. Il token ID contiene l'attestazione dei ruoli. L'applicazione esamina il valore di questa attestazione per determinare le pagine a cui l'utente è autorizzato ad accedere.

Questo tipo di autorizzazione viene implementato usando il controllo degli accessi in base al ruolo. Con il controllo degli accessi in base al ruolo, un amministratore concede le autorizzazioni ai ruoli, non ai singoli utenti o gruppi. L'amministratore può quindi assegnare ruoli a utenti e gruppi diversi per controllare chi può accedere a determinati contenuti e funzionalità.

Questa applicazione di esempio definisce i due ruoli applicazione seguenti:

PrivilegedAdmin: autorizzato ad accedere alle pagine Solo amministratori e Utenti normali.RegularUser: autorizzato ad accedere alla pagina Utenti normali.

Questi ruoli applicazione sono definiti nel portale di Azure all'interno del manifesto di registrazione dell'applicazione. Quando un utente accede all'applicazione, Microsoft Entra ID genera un'attestazione di ruoli per ogni ruolo concesso singolarmente all'utente sotto forma di appartenenza al ruolo.

È possibile assegnare utenti e gruppi ai ruoli tramite il portale di Azure.

Nota

Le attestazioni di ruolo non sono presenti per gli utenti guest in un tenant se l'endpoint https://login.microsoftonline.com/common/ viene usato come autorità per l'accesso degli utenti. È necessario accedere a un utente a un endpoint tenant come https://login.microsoftonline.com/tenantid.

Prerequisiti

- JDK versione 15. Questo esempio è stato sviluppato in un sistema con Java 15, ma potrebbe essere compatibile con altre versioni.

- Maven 3

- Java Extension Pack per Visual Studio Code è consigliato per l'esecuzione di questo esempio in Visual Studio Code.

- Tenant di Microsoft Entra ID. Per altre informazioni, vedere Come ottenere un tenant di Microsoft Entra ID.

- Un account utente nel tenant di Microsoft Entra ID. Questo esempio non funziona con un account Microsoft personale. Pertanto, se è stato eseguito l'accesso al portale di Azure con un account personale e non si ha un account utente nella directory, è necessario crearne uno ora.

- Visual Studio Code

- Strumenti di Azure per Visual Studio Code

Consigli

- Una certa familiarità con Spring Framework.

- Una certa familiarità con il terminale Linux/OSX.

- jwt.ms per controllare i token.

- Fiddler per monitorare l'attività di rete e la risoluzione dei problemi.

- Segui il blog di Microsoft Entra ID per rimanere aggiornato con gli ultimi sviluppi.

Configurare l'esempio

Le sezioni seguenti illustrano come configurare l'applicazione di esempio.

Clonare o scaricare il repository di esempio

Per clonare l'esempio, aprire una finestra Bash e usare il comando seguente:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 4-spring-web-app/3-Authorization-II/roles

In alternativa, passare al repository ms-identity-msal-java-samples , quindi scaricarlo come file .zip ed estrarlo nel disco rigido.

Importante

Per evitare limitazioni di lunghezza del percorso di file in Windows, clonare o estrarre il repository in una directory vicino alla radice del disco rigido.

Registrare l'applicazione di esempio con il tenant di Microsoft Entra ID

In questo esempio è presente un progetto. Le sezioni seguenti illustrano come registrare l'app usando il portale di Azure.

Scegliere il tenant microsoft Entra ID in cui si desidera creare le applicazioni

Per scegliere il tenant, seguire questa procedura:

Accedere al portale di Azure.

Se l'account è presente in più tenant di Microsoft Entra ID, selezionare il profilo nell'angolo del portale di Azure e quindi selezionare Cambia directory per modificare la sessione nel tenant di Microsoft Entra ID desiderato.

Registrare l'app (java-spring-webapp-roles)

Per registrare l'app, seguire questa procedura:

Passare al portale di Azure e selezionare Microsoft Entra ID.

Selezionare Registrazioni app nel riquadro di spostamento e quindi selezionare Nuova registrazione.

Nella pagina Registra un'applicazione visualizzata immettere le informazioni di registrazione dell'applicazione seguenti:

- Nella sezione Nome immettere un nome di applicazione significativo da visualizzare agli utenti dell'app,

java-spring-webapp-rolesad esempio . - In Tipi di account supportati selezionare Account solo in questa directory organizzativa.

- Nella sezione URI di reindirizzamento (facoltativo) selezionare Web nella casella combinata e immettere l'URI di reindirizzamento seguente:

http://localhost:8080/login/oauth2/code/.

- Nella sezione Nome immettere un nome di applicazione significativo da visualizzare agli utenti dell'app,

Selezionare Registra per creare l'applicazione.

Nella pagina di registrazione dell'app trovare e copiare il valore ID applicazione (client) da usare in un secondo momento. Questo valore viene usato nel file o nei file di configurazione dell'app.

Nella pagina di registrazione dell'app selezionare Certificati e segreti nel riquadro di spostamento per aprire la pagina in cui è possibile generare segreti e caricare i certificati.

Nella sezione Segreti client seleziona Nuovo segreto client.

Digitare una descrizione, ad esempio il segreto dell'app.

Selezionare una delle durate disponibili: in 1 anno, in 2 anni o Mai scadute.

Selezionare Aggiungi. Viene visualizzato il valore generato.

Copiare e salvare il valore generato da usare nei passaggi successivi. Questo valore è necessario per i file di configurazione del codice. Questo valore non viene visualizzato di nuovo e non è possibile recuperarlo con altri mezzi. Assicurarsi quindi di salvarlo dal portale di Azure prima di passare a qualsiasi altra schermata o riquadro.

Definire i ruoli dell'app

Per definire i ruoli dell'app, seguire questa procedura:

Sempre nella stessa registrazione dell'app selezionare Ruoli app nel riquadro di spostamento.

Selezionare Crea ruolo app e quindi immettere i valori seguenti:

- Per Nome visualizzato immettere un nome appropriato, ad esempio PrivilegedAdmin.

- In Tipi di membri consentiti scegliere Utente.

- In Valore immettere PrivilegedAdmin.

- Per Descrizione immettere PrivilegedAdmins che può visualizzare la pagina di amministrazione.

Selezionare Crea ruolo app e quindi immettere i valori seguenti:

- Per Nome visualizzato immettere un nome appropriato, ad esempio RegularUser.

- In Tipi di membri consentiti scegliere Utente.

- In Valore immettere RegularUser.

- Per Descrizione immettere RegularUsers che può visualizzare la pagina utente.

Selezionare Applica per salvare le modifiche.

Assegnare utenti ai ruoli dell'app

Per aggiungere utenti al ruolo app definito in precedenza, seguire le linee guida riportate di seguito: Assegnare utenti e gruppi ai ruoli.

Configurare l'app (java-spring-webapp-roles) per usare la registrazione dell'app

Usare la procedura seguente per configurare l'app:

Nota

Nei passaggi seguenti è ClientID uguale Application ID a o AppId.

Aprire il progetto nell'IDE.

Aprire il file src\main\resources\application.yml .

Trovare il segnaposto

Enter_Your_Tenant_ID_Heree sostituire il valore esistente con l'ID tenant di Microsoft Entra.Trovare il segnaposto

Enter_Your_Client_ID_Heree sostituire il valore esistente con l'ID applicazione oclientIdl'appjava-spring-webapp-rolescopiata dal portale di Azure.Trovare il segnaposto

Enter_Your_Client_Secret_Heree sostituire il valore esistente con il valore salvato durante la creazione dellajava-spring-webapp-rolescopia dalla portale di Azure.Aprire il file src/main/java/com/microsoft/azuresamples/msal4j/msidentityspringbootapplication/Sample.Controller.java .

Trovare i riferimenti ai

PrivilegedAdminruoli dell'app eRegularUserin questo file. Se necessario, modificarli in modo da riflettere i nomi dei ruoli dell'app scelti nei passaggi precedenti.

Eseguire l'esempio

Le sezioni seguenti illustrano come distribuire l'esempio in App Contenitore di Azure.

Prerequisiti

- Un account Azure. Se non se ne ha una, creare un account gratuito. Per continuare, è necessaria l'autorizzazione collaboratore o proprietario per la sottoscrizione di Azure. Per ulteriori informazioni, vedi Assegnare ruoli di Azure usando il portale di Azure.

- Interfaccia della riga di comando di Azure.

- Estensione dell'interfaccia della riga di comando di App Azure Container, versione

0.3.47o successiva. Per installare la versione più recente, usare ilaz extension add --name containerapp --upgrade --allow-previewcomando . - Java Development Kit, versione 17 o successiva.

- Maven.

Preparare il progetto Spring

Per preparare il progetto, seguire questa procedura:

Usare il comando Maven seguente per compilare il progetto:

mvn clean verifyEseguire il progetto di esempio in locale usando il comando seguente:

mvn spring-boot:run

Attrezzaggio

Per accedere ad Azure dall'interfaccia della riga di comando, eseguire il comando seguente e seguire le istruzioni per completare il processo di autenticazione.

az login

Assicurarsi di eseguire l'ultima versione dell'interfaccia della riga di comando eseguire il comando di aggiornamento.

az upgrade

Installare o aggiornare quindi l'estensione App contenitore di Azure per l'interfaccia della riga di comando.

Se si ricevono errori relativi ai parametri mancanti quando si eseguono az containerapp comandi nell'interfaccia della riga di comando di Azure, assicurarsi di avere installato la versione più recente dell'estensione App Azure Container.

az extension add --name containerapp --upgrade

Nota

A partire da maggio 2024, le estensioni dell'interfaccia della riga di comando di Azure non abilitano più le funzionalità di anteprima per impostazione predefinita. Per accedere alle funzionalità di anteprima di App contenitore, installare l'estensione App contenitore con --allow-preview true.

az extension add --name containerapp --upgrade --allow-preview true

Ora che l'estensione o il modulo corrente è installato, registrare gli spazi dei nomi Microsoft.App e Microsoft.OperationalInsights.

Nota

Le risorse di App contenitore di Azure sono state migrate dallo spazio dei nomi Microsoft.Web allo spazio dei nomi Microsoft.App. Per ulteriori dettagli, vedere Migrazione dello spazio dei nomi da Microsoft.Web a Microsoft.App nel mese di marzo 2022.

az provider register --namespace Microsoft.App

az provider register --namespace Microsoft.OperationalInsights

Creare l'ambiente App Azure Container

Dopo aver completato la configurazione dell'interfaccia della riga di comando di Azure, è possibile definire le variabili di ambiente usate in questo articolo.

Definire le variabili seguenti nella shell Bash.

export RESOURCE_GROUP="ms-identity-containerapps"

export LOCATION="canadacentral"

export ENVIRONMENT="env-ms-identity-containerapps"

export API_NAME="ms-identity-api"

export JAR_FILE_PATH_AND_NAME="./target/ms-identity-spring-boot-webapp-0.0.1-SNAPSHOT.jar"

Crea un gruppo di risorse.

az group create \

--name $RESOURCE_GROUP \

--location $LOCATION \

Creare un ambiente con un'area di lavoro Log Analytics generata automaticamente.

az containerapp env create \

--name $ENVIRONMENT \

--resource-group $RESOURCE_GROUP \

--location $LOCATION

Mostra il dominio predefinito dell'ambiente dell'app contenitore. Annotare questo dominio da usare nelle sezioni successive.

az containerapp env show \

--name $ENVIRONMENT \

--resource-group $RESOURCE_GROUP \

--query properties.defaultDomain

Preparare l'app per la distribuzione

Quando si distribuisce l'applicazione in App Azure Container, l'URL di reindirizzamento viene modificato nell'URL di reindirizzamento dell'istanza dell'app distribuita in App Azure Container. Usare la procedura seguente per modificare queste impostazioni nel file application.yml :

Passare al file src\main\resources\application.yml dell'app e modificare il valore di

post-logout-redirect-uriin base al nome di dominio dell'app distribuita, come illustrato nell'esempio seguente. Assicurarsi di sostituire<API_NAME>e<default-domain-of-container-app-environment>con i valori effettivi. Ad esempio, con il dominio predefinito per l'ambiente dell'app Azure Container del passaggio precedente ems-identity-apiper il nome dell'app, usarehttps://ms-identity-api.<default-domain>per ilpost-logout-redirect-urivalore .post-logout-redirect-uri: https://<API_NAME>.<default-domain-of-container-app-environment>Dopo aver salvato questo file, usare il comando seguente per ricompilare l'app:

mvn clean package

Importante

Il file application.yml dell'applicazione contiene attualmente il valore del segreto client nel client-secret parametro . Non è consigliabile mantenere questo valore in questo file. Se si esegue il commit del file in un repository Git, potrebbe anche essere rischioso. Per l'approccio consigliato, vedere Gestire i segreti nelle app Azure Container.

Aggiornare la registrazione dell'app Microsoft Entra ID

Poiché l'URI di reindirizzamento cambia nell'app distribuita in App Azure Container, è anche necessario modificare l'URI di reindirizzamento nella registrazione dell'app Microsoft Entra ID. Attenersi alla seguente procedura per apportare questa modifica:

Passare alla pagina Registrazioni app di Microsoft Identity Platform per sviluppatori.

Usare la casella di ricerca per cercare la registrazione dell'app,

java-servlet-webapp-authenticationad esempio .Aprire la registrazione dell'app selezionandone il nome.

Seleziona Autenticazione dal menu.

Nella sezione URI di reindirizzamento Web - selezionare Aggiungi URI.

Compilare l'URI dell'app, aggiungendo

/login/oauth2/code/, ad esempio .https://<containerapp-name>.<default domain of container app environment>/login/oauth2/code/Seleziona Salva.

Distribuire l'app

Distribuire il pacchetto JAR in App contenitore di Azure.

Nota

Se necessario, è possibile specificare la versione JDK nelle variabili di ambiente di compilazione Java. Per altre informazioni, vedere Creare variabili di ambiente per Java in App Contenitore di Azure.

Ora è possibile distribuire il file WAR con il comando dell'interfaccia della riga di comando az containerapp up.

az containerapp up \

--name $API_NAME \

--resource-group $RESOURCE_GROUP \

--location $LOCATION \

--environment $ENVIRONMENT \

--artifact <JAR_FILE_PATH_AND_NAME> \

--ingress external \

--target-port 8080 \

--query properties.configuration.ingress.fqdn

Nota

La versione predefinita di JDK è 17. Se è necessario modificare la versione di JDK per la compatibilità con l'applicazione, è possibile usare l'argomento --build-env-vars BP_JVM_VERSION=<YOUR_JDK_VERSION> per modificare il numero di versione.

Per altre variabili di ambiente di compilazione, vedere Creare variabili di ambiente per Java in App Contenitore di Azure.

Convalidare l'app

In questo esempio il containerapp up comando include l'argomento --query properties.configuration.ingress.fqdn , che restituisce il nome di dominio completo (FQDN), noto anche come URL dell'app. Usare la procedura seguente per controllare i log dell'app per analizzare eventuali problemi di distribuzione:

Accedere all'URL dell'applicazione di output dalla pagina Output della sezione Distribuzione .

Nel riquadro di spostamento della pagina Panoramica dell'istanza di App Azure Container selezionare Log per controllare i log dell'app.

Esaminare l'esempio

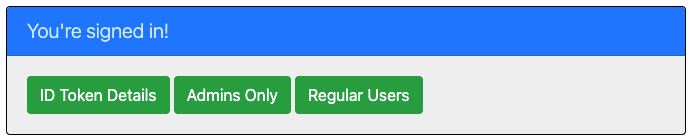

Per esplorare l'esempio, seguire questa procedura:

- Si noti lo stato di accesso o disconnesso visualizzato al centro della schermata.

- Selezionare il pulsante sensibile al contesto nell'angolo. Questo pulsante legge Accedi quando si esegue l'app per la prima volta. In alternativa, selezionare i dettagli del token, solo gli amministratori o gli utenti normali. Poiché queste pagine sono protette e richiedono l'autenticazione, si viene reindirizzati automaticamente alla pagina di accesso.

- Nella pagina successiva seguire le istruzioni e accedere con un account nel tenant microsoft Entra ID.

- Nella schermata di consenso notare gli ambiti richiesti.

- Al termine del flusso di accesso, si dovrebbe essere reindirizzati alla home page, che mostra lo stato di accesso o una delle altre pagine, a seconda del pulsante che ha attivato il flusso di accesso.

- Si noti che il pulsante sensibile al contesto ora indica Disconnetti e visualizza il nome utente.

- Se si è nella home page, selezionare ID Token Details (Dettagli token ID) per visualizzare alcune delle attestazioni decodificate del token ID, inclusi i ruoli.

- Selezionare Solo amministratori per visualizzare .

/admin_onlySolo gli utenti con ruoloPrivilegedAdminapp possono visualizzare questa pagina. In caso contrario, viene visualizzato un messaggio di errore di autorizzazione. - Selezionare Utenti normali per visualizzare la

/regular_userpagina. Solo gli utenti con ruoloRegularUserapp oPrivilegedAdminpossono visualizzare questa pagina. In caso contrario, viene visualizzato un messaggio di errore di autorizzazione. - Usare il pulsante nell'angolo per disconnettersi. La pagina di stato riflette il nuovo stato.

Informazioni sul codice

Questo esempio illustra come usare la libreria client Spring Boot Starter di Spring Boot ID di Microsoft Entra per Java per consentire agli utenti di accedere al tenant di Microsoft Entra ID. L'esempio usa anche gli starter Spring Oauth2 Client e Spring Web Boot. L'esempio usa le attestazioni del token ID ottenuto da Microsoft Entra ID per visualizzare i dettagli dell'utente connesso e per limitare l'accesso ad alcune pagine usando l'attestazione dei ruoli per l'autorizzazione.

Contenuto

La tabella seguente illustra il contenuto della cartella del progetto di esempio:

| File/cartella | Descrizione |

|---|---|

| pom.xml | Dipendenze dell'applicazione. |

| src/main/resources/templates/ | Modelli thymeleaf per l'interfaccia utente. |

| src/main/resources/application.yml | Configurazione della libreria di avvio di avvio dell'applicazione e dell'ID Microsoft Entra. |

| src/main/java/com/microsoft/azuresamples/msal4j/msidentityspringbootwebapp/ | Questa directory contiene i principali punti di ingresso, controller e classi di configurazione dell'applicazione. |

| .../MsIdentitySpringBootWebappApplication.java | Classe principale. |

| .../SampleController.java | Controller con mapping degli endpoint. |

| .../SecurityConfig.java | Configurazione di sicurezza, ad esempio le route che richiedono l'autenticazione. |

| .../Utilities.java | Classe di utilità, ad esempio attestazioni del token ID filtro. |

| CHANGELOG.md | Elenco delle modifiche apportate all'esempio. |

| CONTRIBUTING.md | Linee guida per contribuire all'esempio. |

| LICENZA' | Licenza per l'esempio. |

Attestazioni del token ID

Per estrarre i dettagli del token, l'app usa l'oggetto e OidcUser di AuthenticationPrincipal Spring Security in un mapping delle richieste, come illustrato nell'esempio seguente. Per informazioni dettagliate su come questa app usa le attestazioni del token ID, vedi Controller di esempio.

import org.springframework.security.oauth2.core.oidc.user.OidcUser;

import org.springframework.security.core.annotation.AuthenticationPrincipal;

//...

@GetMapping(path = "/some_path")

public String tokenDetails(@AuthenticationPrincipal OidcUser principal) {

Map<String, Object> claims = principal.getIdToken().getClaims();

}

Elaborare un'attestazione di ruoli nel token ID

L'attestazione dei ruoli del token include i nomi dei ruoli a cui è assegnato l'utente connesso, come illustrato nell'esempio seguente:

{

...

"roles": [

"PrivilegedAdmin",

"RegularUser",]

...

}

Un modo comune per accedere ai nomi dei ruoli è documentato nella sezione Attestazioni token ID.

Microsoft Entra ID Boot Starter v3.3 e versioni successive analizza anche l'attestazione dei ruoli automaticamente e aggiunge ogni ruolo all'utente Authoritiesconnesso, anteponendo ognuna con la stringa APPROLE_. Questa configurazione consente agli sviluppatori di usare i ruoli dell'app con annotazioni di condizione Spring PrePost usando il hasAuthority metodo . Ad esempio, è possibile trovare le condizioni seguenti @PreAuthorize illustrate in SampleController.java:

@GetMapping(path = "/admin_only")

@PreAuthorize("hasAuthority('APPROLE_PrivilegedAdmin')")

public String adminOnly(Model model) {

// restrict to users who have PrivilegedAdmin app role only

}

@GetMapping(path = "/regular_user")

@PreAuthorize("hasAnyAuthority('APPROLE_PrivilegedAdmin','APPROLE_RegularUser')")

public String regularUser(Model model) {

// restrict to users who have any of RegularUser or PrivilegedAdmin app roles

}

Il codice seguente ottiene un elenco completo di fonti per un determinato utente:

@GetMapping(path = "/some_path")

public String tokenDetails(@AuthenticationPrincipal OidcUser principal) {

Collection<? extends GrantedAuthority> authorities = principal.getAuthorities();

}

Collegamenti di accesso e disconnesso

Per l'accesso, l'app effettua una richiesta all'endpoint di accesso di Microsoft Entra ID configurato automaticamente dalla libreria client Spring Boot Starter per Microsoft Entra ID per Java, come illustrato nell'esempio seguente:

<a class="btn btn-success" href="/oauth2/authorization/azure">Sign In</a>

Per la disconnessione, l'app effettua una richiesta POST all'endpoint logout , come illustrato nell'esempio seguente:

<form action="#" th:action="@{/logout}" method="post">

<input class="btn btn-warning" type="submit" value="Sign Out" />

</form>

Elementi dell'interfaccia utente dipendenti dall'autenticazione

L'app ha una logica semplice nelle pagine del modello di interfaccia utente per determinare il contenuto da visualizzare in base all'autenticazione dell'utente, come illustrato nell'esempio seguente usando i tag Spring Security Thymeleaf:

<div sec:authorize="isAuthenticated()">

this content only shows to authenticated users

</div>

<div sec:authorize="isAnonymous()">

this content only shows to not-authenticated users

</div>

Proteggere le route con AADWebSecurityConfigurerAdapter

Per impostazione predefinita, l'app protegge le pagine ID Token Details, Admins Only e Regular Users in modo che solo gli utenti connessi possano accedervi. L'app configura queste route dalla app.protect.authenticated proprietà dal file application.yml . Per configurare i requisiti specifici dell'app, è possibile estendere AADWebSecurityConfigurationAdapter in una delle classi. Per un esempio, vedi la classe SecurityConfig dell'app, illustrata nel codice seguente:

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends AADWebSecurityConfigurerAdapter{

@Value( "${app.protect.authenticated}" )

private String[] protectedRoutes;

@Override

public void configure(HttpSecurity http) throws Exception {

// use required configuration form AADWebSecurityAdapter.configure:

super.configure(http);

// add custom configuration:

http.authorizeRequests()

.antMatchers(protectedRoutes).authenticated() // limit these pages to authenticated users (default: /token_details, /admin_only, /regular_user)

.antMatchers("/**").permitAll(); // allow all other routes.

}

}

Ulteriori informazioni

- Documentazione di Microsoft Identity Platform

- Panoramica di Microsoft Authentication Library (MSAL)

- Guida introduttiva: Registrare un'applicazione con Microsoft Identity Platform

- Guida introduttiva: Configurare un'applicazione client per accedere alle API Web

- Informazioni sulle esperienze di consenso dell'applicazione Microsoft Entra ID

- Informazioni sul consenso dell'utente e dell'amministratore

- Oggetti applicazione e oggetti entità servizio in Azure Active Directory

- Cloud nazionali

- Esempi di codice MSAL

- Libreria client Spring Boot Starter di Azure Active Directory per Java

- Microsoft Authentication Library per Java (MSAL4J)

- MSAL4J Wiki

- Token ID

- Token di accesso in Microsoft Identity Platform

Per altre informazioni sul funzionamento dei protocolli OAuth 2.0 in questo scenario e in altri scenari, vedere Scenari di autenticazione per Microsoft Entra ID.