Eseguire la migrazione al monitoraggio dell'integrità dei file con Defender per endpoint

Il monitoraggio dell'integrità dei file in Defender per server piano 2 usa l'agente Microsoft Defender per endpoint per raccogliere dati dai computer, in base alle regole di raccolta.

La versione precedente del monitoraggio dell'integrità dei file ha usato l'agente di Log Analytics (noto anche come AGENTE di monitoraggio Microsoft)o l'agente di Monitoraggio di Azure (AMA) per la raccolta dei dati. Questo articolo descrive come eseguire la migrazione delle versioni precedenti di MMA e AMA alla nuova versione.

Prerequisiti

- Defender per server Piano 2 deve essere abilitato per l'uso del monitoraggio dell'integrità dei file.

- La migrazione è rilevante quando il monitoraggio dell'integrità dei file è attualmente abilitato tramite MMA o AMA.

- I computer protetti da Defender per server piano 2 devono eseguire l'agente di Defender per endpoint. Per controllare lo stato dell'agente nei computer dell'ambiente, usare questa cartella di lavoro per eseguire questa operazione .

Eseguire la migrazione da MMA

Se si dispone di una versione precedente del monitoraggio dell'integrità dei file tramite MMA, è possibile eseguire la migrazione usando l'esperienza di migrazione nel prodotto. Usando l'esperienza in-product è possibile:

- Esaminare l'ambiente/stato corrente prima della migrazione.

- Esportare le regole di monitoraggio dell'integrità dei file correnti che usano MMA e risiedono in un'area di lavoro Log Analytics.

- Eseguire la migrazione alla nuova esperienza se Defender per server piano 2 è abilitato.

Prima di iniziare

Tenere presente quanto segue:

- È possibile eseguire lo strumento di migrazione una sola volta per una sottoscrizione. Non è possibile eseguirla di nuovo per eseguire la migrazione di regole da aree di lavoro aggiuntive o multiple nella stessa sottoscrizione.

-

- L'uso della migrazione nel prodotto richiede autorizzazioni di amministratore della sicurezza per la sottoscrizione di destinazione e autorizzazioni di proprietario per l'area di lavoro Log Analytics di destinazione.

- Lo strumento consente di trasferire le regole di monitoraggio esistenti alla nuova esperienza.

- Non è possibile eseguire la migrazione di regole predefinite personalizzate e legacy che non fanno parte della nuova esperienza, ma è possibile esportarle in un file JSON.

- Lo strumento di migrazione elenca tutti i computer in una sottoscrizione e non tutti i computer effettivamente caricati nel monitoraggio dell'integrità dei file con MMA.

- La versione legacy richiesta da MMA è connessa all'area di lavoro Log Analytics. Ciò significa che i computer protetti dal piano 2 di Defender per server, ma che non eseguono MMA non traggono vantaggio dal monitoraggio dell'integrità dei file.

- Con la nuova esperienza, tutti i computer nell'ambito di abilitazione traggono vantaggio dal monitoraggio dell'integrità dei file.

- Anche se la nuova esperienza non richiede un agente MMA, è necessario specificare un'area di lavoro di origine e di destinazione nello strumento di migrazione.

- L'origine è l'area di lavoro da cui si desidera trasferire le regole esistenti nella nuova esperienza.

- La destinazione è l'area di lavoro in cui vengono scritti i log delle modifiche quando cambiano i file e i registri monitorati.

- Dopo aver abilitato la nuova esperienza in una sottoscrizione, i computer nell'ambito abilitato sono tutti coperti dalle stesse regole di monitoraggio dell'integrità dei file.

- Se si desidera esentare singoli computer dal monitoraggio dell'integrità dei file, è possibile effettuare il downgrade a Defender per server Piano 1 abilitando Defender per server a livello di risorsa.

Eseguire la migrazione con l'esperienza nel prodotto

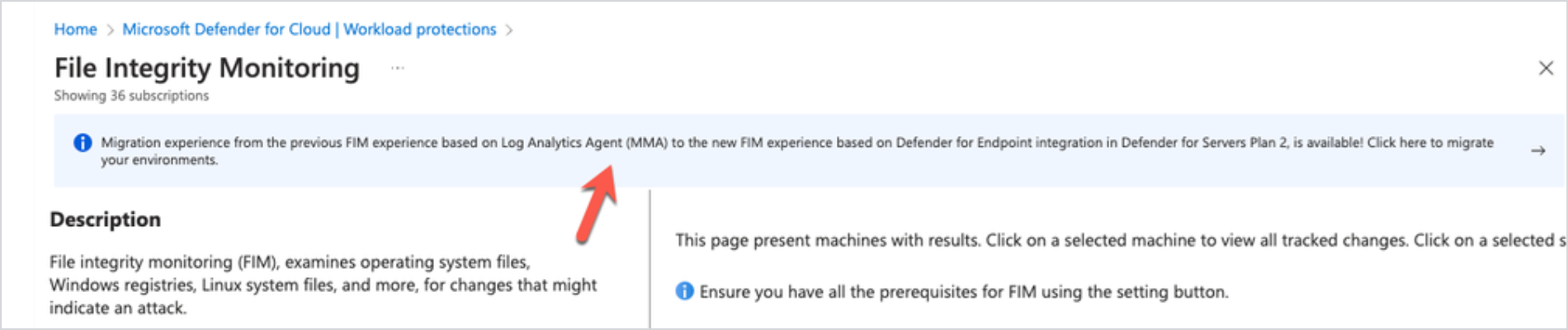

In Defender per il cloud >Protezioni del carico di lavoro aprire Monitoraggio dell'integrità dei file.

Nel messaggio banner selezionare Fare clic qui per eseguire la migrazione degli ambienti.

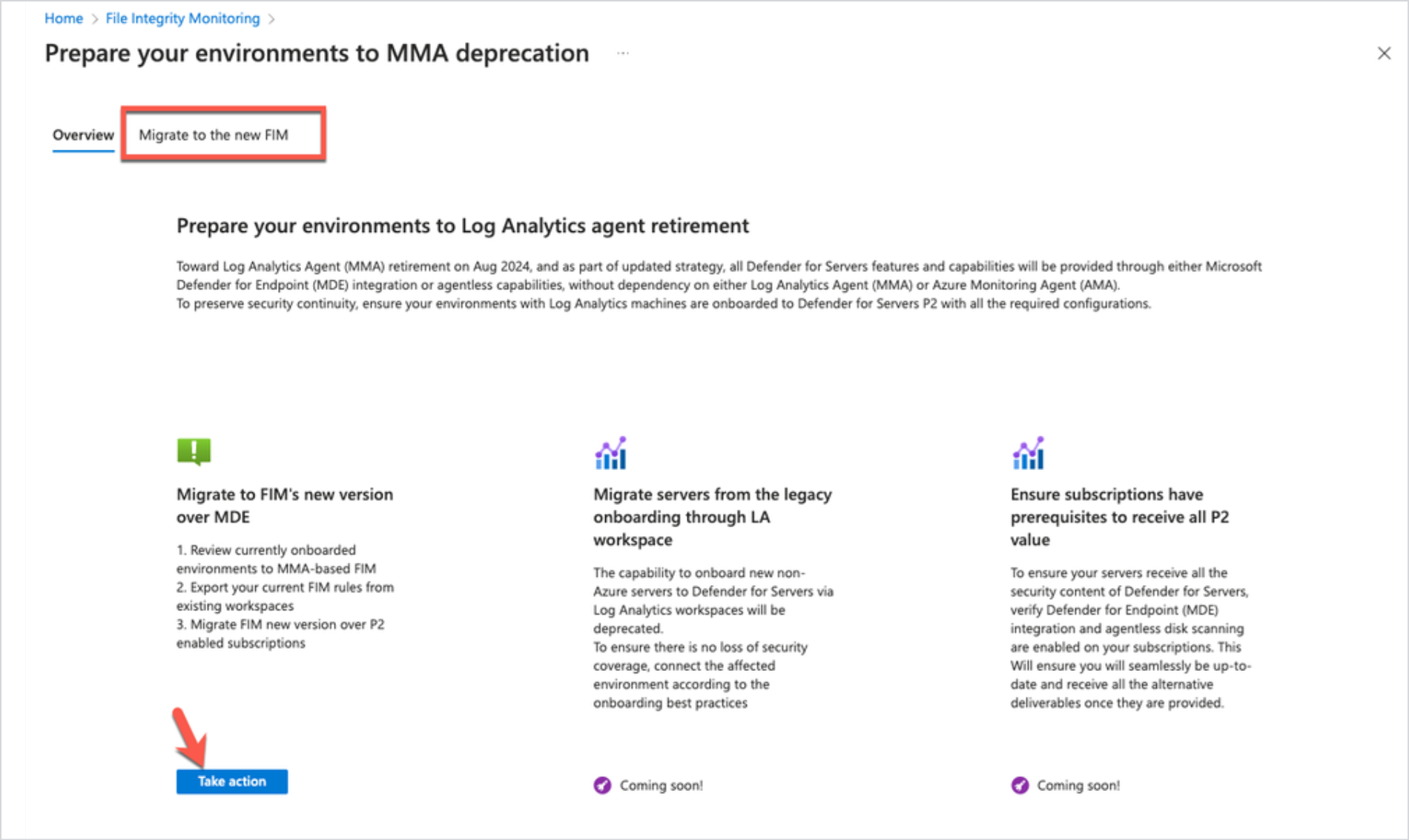

Nella pagina Preparare gli ambienti a MMA deprecazione avviare la migrazione.

Nella scheda Esegui migrazione alla nuova scheda FIM, in Esegui migrazione alla nuova versione di FIM tramite MDE selezionare Esegui azione.

In Eseguire la migrazione alla nuova scheda FIM è possibile visualizzare tutte le sottoscrizioni che ospitano computer con monitoraggio dell'integrità dei file legacy abilitato.

- Il totale dei computer nella sottoscrizione mostra tutte le macchine virtuali di Azure e le macchine virtuali abilitate per Azure Arc nella sottoscrizione.

- I computer configurati per FIM mostrano il numero di computer con il monitoraggio dell'integrità dei file legacy abilitato.

Nella colonna Azione accanto a ogni sottoscrizione selezionare Esegui migrazione.

In Aggiorna sottoscrizioni>Esaminare i computer della sottoscrizione viene visualizzato un elenco dei computer in cui è abilitato il monitoraggio dell'integrità dei file legacy e l'area di lavoro Log Analytics correlata. Selezionare Avanti.

Nella scheda Impostazioni di migrazione selezionare un'area di lavoro come origine della migrazione.

Esaminare la configurazione dell'area di lavoro, inclusi i file del Registro di sistema di Windows e Windows/Linux. È possibile eseguire la migrazione di impostazioni e file.

Se sono presenti file e impostazioni di cui non è possibile eseguire la migrazione, è possibile selezionare Salva le impostazioni dell'area di lavoro come file.

In Scegliere l'area di lavoro di destinazione per l'archiviazione dei dati FIM specificare l'area di lavoro Log Analytics in cui archiviare le modifiche con la nuova esperienza di monitoraggio dell'integrità dei file. È possibile usare la stessa area di lavoro o selezionare una volta diversa.

Selezionare Avanti.

Nella scheda Rivedi e approva esaminare il riepilogo della migrazione. Selezionare Esegui la migrazione per avviare il processo di migrazione.

Al termine della migrazione, la sottoscrizione viene rimossa dalla migrazione guidata e vengono applicate le regole di monitoraggio dell'integrità dei file di cui è stata eseguita la migrazione.

Disabilitare la soluzione MMA legacy

Seguire queste istruzioni per disabilitare manualmente il monitoraggio dell'integrità dei file tramite MMA.

Rimuovere la soluzione Azure ChangeTracking dall'area di lavoro Log Analytics.

Dopo la rimozione, non vengono raccolti nuovi eventi di monitoraggio dell'integrità dei file. Gli eventi cronologici rimangono archiviati nell'area di lavoro Log Analytics pertinente nella sezione Rilevamento modifiche della

ConfigurationChangetabella. Gli eventi vengono archiviati in base alle impostazioni di conservazione dei dati dell'area di lavoro.Se l'MMA non è più necessario nei computer, è possibile disabilitare l'uso dell'agente di Log Analytics.

- Se non è necessario l'agente in alcun computer, disattivare il provisioning automatico dell'agente nella sottoscrizione.

- Per un computer specifico, rimuovere l'agente usando l'utilità di individuazione e rimozione di Monitoraggio di Azure.

Eseguire la migrazione da AMA

Seguire queste istruzioni per eseguire la migrazione dal monitoraggio dell'integrità dei file usando l'ama.

Rimuovere le regole di raccolta dei dati di rilevamento modifiche dei file correlate.

A tale scopo, seguire le istruzioni in Remove-AzDataCollectionRuleAssociation e Remove-AzDataCollectionRule.

Dopo la rimozione, non vengono raccolti nuovi eventi di monitoraggio dell'integrità dei file. Gli eventi cronologici rimangono archiviati nell'area di lavoro pertinente nella tabella

ConfigurationChangenella sezione Rilevamento modifiche. Gli eventi vengono archiviati in base alle impostazioni di conservazione dei dati dell'area di lavoro.

Se si vuole continuare a usare ama per utilizzare gli eventi di monitoraggio dell'integrità dei file, è possibile connettersi manualmente all'area di lavoro pertinente e visualizzare le modifiche nella tabella Rilevamento modifiche con questa query.

ConfigurationChange

| where TimeGenerated > ago(14d)

| where ConfigChangeType in ('Registry', 'Files')

| summarize count() by Computer, ConfigChangeType

Per continuare l'onboarding di nuovi ambiti o la configurazione delle regole di monitoraggio, è necessario usare manualmente le regole di raccolta dati e personalizzare la raccolta dati.

Passaggi successivi

Esaminare le modifiche nel monitoraggio dell'integrità dei file.