Abilitare la valutazione della vulnerabilità basata su Gestione delle vulnerabilità di Microsoft Defender

La valutazione delle vulnerabilità basata su Gestione delle vulnerabilità di Microsoft Defender è una soluzione predefinita che consente ai team di sicurezza di individuare e correggere facilmente le vulnerabilità nelle immagini del contenitore, senza alcuna configurazione di onboarding e senza la distribuzione di alcun sensore.

Nota

Alcuni ambienti cloud di Azure abilitano automaticamente la valutazione della vulnerabilità e non possono essere attivati o disattivati. Per altre informazioni, vedere la matrice di supporto di Defender per contenitori.

Come abilitare la valutazione della vulnerabilità basata su Gestione delle vulnerabilità di Microsoft Defender

Prima di iniziare, verificare che l'ambito sia caricato in Defender CSPM, Defender per contenitori o Defender per registri contenitori.

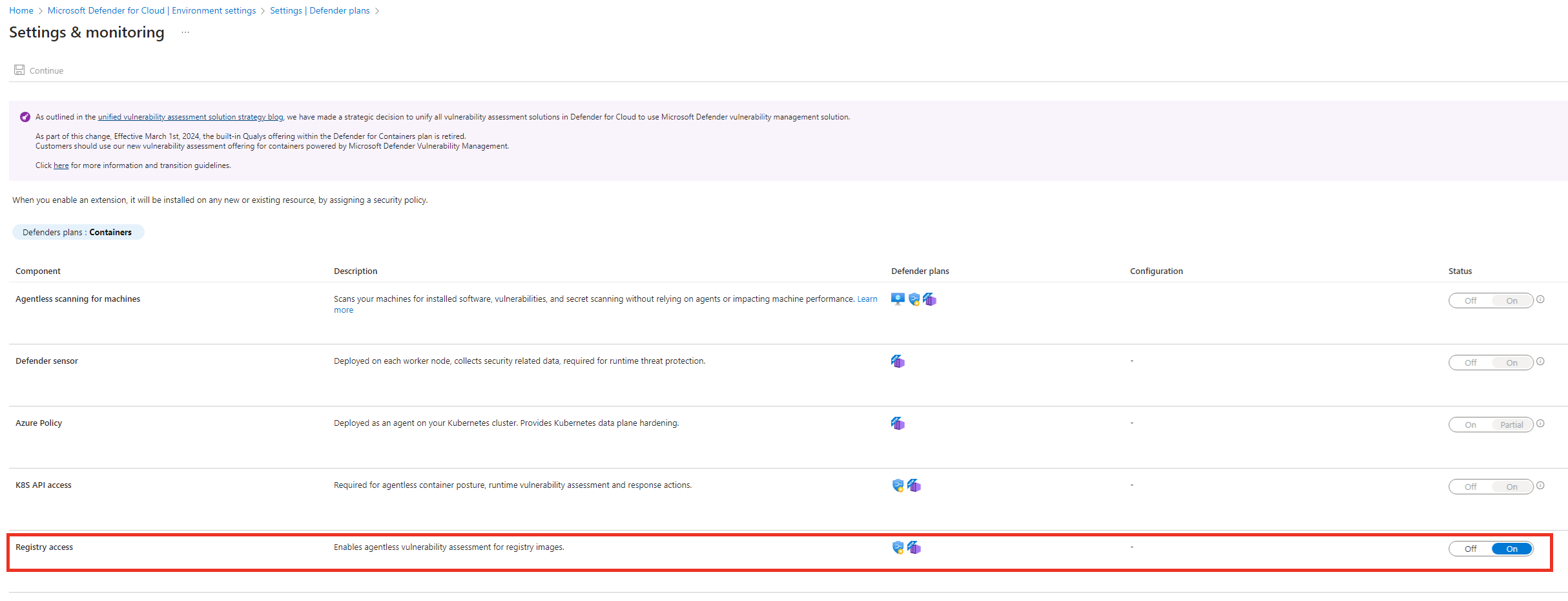

Nel portale di Azure passare alla pagina Impostazioni ambiente di Defender per il cloud.

Selezionare l'ambito di cui è stato eseguito l'onboarding in uno dei piani precedenti. Selezionare quindi Impostazioni.

Verificare che l'estensione Valutazioni delle vulnerabilità del contenitore senza agente sia impostata su On.

Selezionare Continua.

Seleziona Salva.

Nell'angolo in alto a destra compare un messaggio di notifica che verifica che le impostazioni siano state salvate correttamente.

Come abilitare la copertura di runtime

- Per Defender CSPM, usare l'individuazione senza agente per Kubernetes. Per altre informazioni, vedere Eseguire l'onboarding del comportamento del contenitore senza agente in Defender CSPM.

- Per Defender per contenitori, usare l'individuazione senza agente per Kubernetes o usare il sensore Defender. Per altre informazioni, vedere Abilitare il piano.

- Per i registri di Defender per contenitori, non è disponibile alcuna copertura di runtime.

Passaggi successivi

- Altre informazioni sull'accesso attendibile.

- Informazioni su come visualizzare e correggere i risultati della valutazione della vulnerabilità per le immagini del registro e le immagini in esecuzione.

- Informazioni su come creare un'esenzione per una risorsa o una sottoscrizione.

- Altre informazioni su Cloud Security Posture Management.