Controllare la conformità delle risorse Servizio Azure SignalR usando Criteri di Azure

Criteri di Azure è un servizio in Azure usato per creare, assegnare e gestire i criteri. Questi criteri applicano regole ed effetti diversi alle risorse, in modo che le risorse rimangano conformi ai contratti di servizio e agli standard dell'azienda.

Questo articolo presenta i criteri predefiniti (anteprima) per Servizio Azure SignalR. Usare questi criteri per controllare le risorse SignalR nuove ed esistenti per la conformità.

Non sono previsti addebiti per l'uso di Criteri di Azure.

Definizioni di criteri predefiniti

Le definizioni di criteri predefinite seguenti sono specifiche per Servizio Azure SignalR:

| Nome (Portale di Azure) |

Descrizione | Effetti | Versione (GitHub) |

|---|---|---|---|

| Servizio Azure SignalR disabilitare l'accesso alla rete pubblica | Per migliorare la sicurezza della risorsa Servizio Azure SignalR, assicurarsi che non sia esposta a Internet pubblico e che sia accessibile solo da un endpoint privato. Disabilitare la proprietà di accesso alla rete pubblica come descritto in https://aka.ms/asrs/networkacls. Questa opzione disabilita l'accesso da qualsiasi spazio di indirizzi pubblico all'esterno dell'intervallo IP di Azure e nega tutti gli account di accesso che corrispondono alle regole del firewall basate su IP o rete virtuale. In questo modo si riducono i rischi di perdita dei dati. | Audit, Deny, Disabled | 1.1.0 |

| Servizio Azure SignalR devono abilitare i log di diagnostica | Controlla l'abilitazione dei log di diagnostica consentendo di ricreare la traccia delle attività da usare a fini di controllo se si verifica un problema di sicurezza o se la rete viene compromessa | AuditIfNotExists, Disabled | 1.0.0 |

| Servizio Azure SignalR devono essere disabilitati i metodi di autenticazione locale | La disabilitazione dei metodi di autenticazione locale migliora la sicurezza assicurando che Servizio Azure SignalR richieda esclusivamente identità di Azure Active Directory per l'autenticazione. | Audit, Deny, Disabled | 1.0.0 |

| Servizio Azure SignalR deve usare uno SKU abilitato per collegamento privato | collegamento privato di Azure consente di connettere la rete virtuale ai servizi di Azure senza un indirizzo IP pubblico all'origine o alla destinazione che proteggono le risorse da rischi di perdita di dati pubblici. I criteri limitano collegamento privato SKU abilitati per Servizio Azure SignalR. Per altre informazioni sul collegamento privato, vedere: https://aka.ms/asrs/privatelink. | Audit, Deny, Disabled | 1.0.0 |

| Il servizio Azure SignalR deve usare collegamenti privati | Collegamento privato di Azure consente di connettere la rete virtuale ai servizi di Azure senza un indirizzo IP pubblico nell'origine o nella destinazione. La piattaforma del collegamento privato gestisce la connettività tra il consumer e i servizi tramite la rete backbone di Azure. Eseguendo il mapping degli endpoint privati alla risorsa Servizio Azure SignalR anziché all'intero servizio, si ridurranno i rischi di perdita dei dati. Altre informazioni sui collegamenti privati sono disponibili in: https://aka.ms/asrs/privatelink. | Audit, Disabled | 1.0.0 |

| Configurare Servizio Azure SignalR per disabilitare l'autenticazione locale | Disabilitare i metodi di autenticazione locale in modo che il Servizio Azure SignalR richieda esclusivamente le identità di Azure Active Directory per l'autenticazione. | Modifica, Disabilitata | 1.0.0 |

| Configurare gli endpoint privati per Servizio Azure SignalR | Gli endpoint privati connettono la rete virtuale ai servizi di Azure senza un indirizzo IP pubblico all'origine o alla destinazione. Eseguendo il mapping degli endpoint privati alle risorse Servizio Azure SignalR, è possibile ridurre i rischi di perdita dei dati. Per ulteriori informazioni, vedi https://aka.ms/asrs/privatelink. | DeployIfNotExists, Disabled | 1.0.0 |

| Distribuisci: configurare le zone DNS private per gli endpoint privati che si connettono a Servizio Azure SignalR | Usare zone DNS private per eseguire l'override della risoluzione DNS per un endpoint privato. Una zona DNS privata collega alla rete virtuale per risolvere Servizio Azure SignalR risorsa. Per altre informazioni, vedere https://aka.ms/asrs/privatelink. | DeployIfNotExists, Disabled | 1.0.0 |

| Modificare Servizio Azure SignalR risorse per disabilitare l'accesso alla rete pubblica | Per migliorare la sicurezza della risorsa Servizio Azure SignalR, assicurarsi che non sia esposta a Internet pubblico e che sia accessibile solo da un endpoint privato. Disabilitare la proprietà di accesso alla rete pubblica come descritto in https://aka.ms/asrs/networkacls. Questa opzione disabilita l'accesso da qualsiasi spazio di indirizzi pubblico all'esterno dell'intervallo IP di Azure e nega tutti gli account di accesso che corrispondono alle regole del firewall basate su IP o rete virtuale. In questo modo si riducono i rischi di perdita dei dati. | Modifica, Disabilitata | 1.1.0 |

Assegnare definizioni di criteri

- Assegnare definizioni di criteri usando il portale di Azure, l'interfaccia della riga di comando di Azure, un modello di Resource Manager o gli SDK Criteri di Azure.

- Definire l'ambito di un'assegnazione di criteri a un gruppo di risorse, a una sottoscrizione o a un gruppo di gestione di Azure. Le assegnazioni dei criteri SignalR si applicano alle risorse SignalR esistenti e nuove all'interno dell'ambito.

- Abilitare o disabilitare l'imposizione dei criteri in qualsiasi momento.

Nota

Dopo l'assegnazione o l'aggiornamento di un criterio, l'applicazione dell'assegnazione alle risorse nell'ambito definito richiede tempo. Vedere informazioni sui trigger di valutazione dei criteri.

Esaminare la conformità dei criteri

Accedere alle informazioni di conformità generate dalle assegnazioni di criteri usando le portale di Azure, gli strumenti da riga di comando di Azure o gli SDK Criteri di Azure. Per informazioni dettagliate, vedere Ottenere i dati di conformità delle risorse di Azure.

Quando una risorsa non è conforme, i motivi possibili sono molti. Per determinare il motivo o per trovare la modifica responsabile, vedere Determinare la mancata conformità.

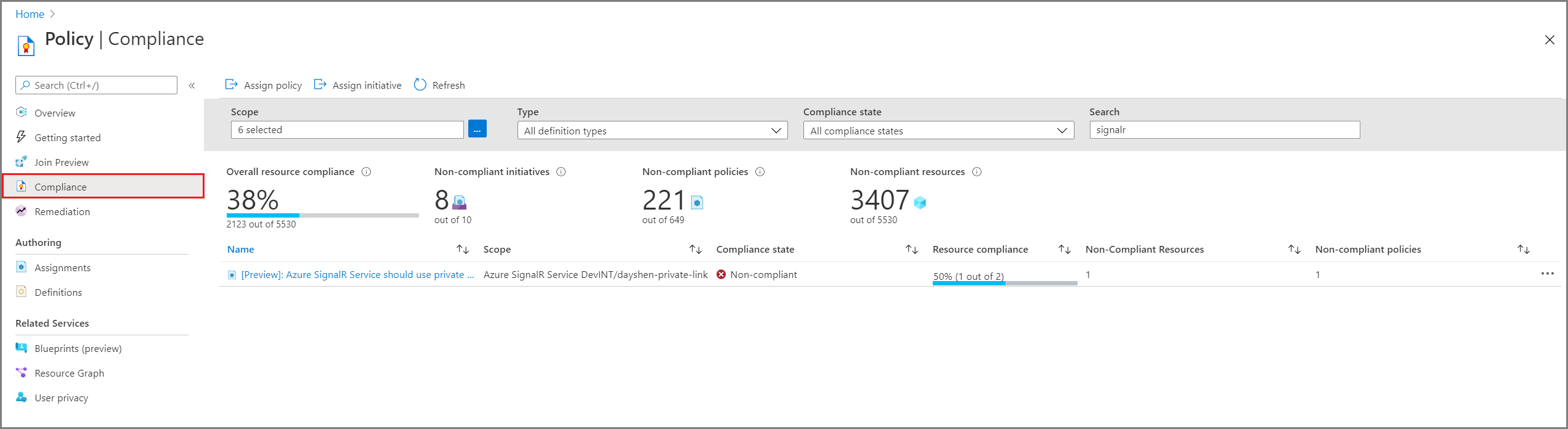

Conformità dei criteri nel portale:

Selezionare Tutti i servizi e cercare Criteri.

Selezionare Conformità.

Usare i filtri per limitare gli stati di conformità o per cercare i criteri

Selezionare un criterio per esaminare i dettagli e gli eventi di conformità aggregati. Se necessario, selezionare un SignalR specifico per la conformità delle risorse.

Conformità dei criteri nell'interfaccia della riga di comando di Azure

È anche possibile usare l'interfaccia della riga di comando di Azure per ottenere i dati di conformità. Ad esempio, usare il comando az policy assignment list nell'interfaccia della riga di comando per ottenere gli ID dei criteri dei criteri Servizio Azure SignalR applicati:

az policy assignment list --query "[?contains(displayName,'SignalR')].{name:displayName, ID:id}" --output table

Output di esempio:

Name ID

------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------------------------------------------

[Preview]: Azure SignalR Service should use private links /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Authorization/policyAssignments/<assignmentId>

Eseguire quindi az policy state list per restituire lo stato di conformità in formato JSON per tutte le risorse in un gruppo di risorse specifico:

az policy state list --g <resourceGroup>

In alternativa, eseguire az policy state list per restituire lo stato di conformità in formato JSON di una risorsa SignalR specifica:

az policy state list \

--resource /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.SignalRService/SignalR/<resourceName> \

--namespace Microsoft.SignalRService \

--resource-group <resourceGroup>

Passaggi successivi

Altre informazioni su Criteri di Azure definizioni ed effetti

Creare una definizione di criteri personalizzata

Altre informazioni sulle funzionalità di governance in Azure