Protezione dell'autenticazione a più fattori basata sul telefono

Con l'autenticazione a più fattori Di Microsoft Entra, gli utenti possono scegliere di ricevere una chiamata vocale automatica a un numero di telefono registrato per la verifica. Gli utenti malintenzionati potrebbero sfruttare questo metodo creando più account e effettuando chiamate telefoniche senza completare il processo di registrazione dell'autenticazione a più fattori. Questi numerosi accessi non riusciti potrebbero esaurire i tentativi di iscrizione consentiti, impedendo ad altri utenti di iscriversi per nuovi account nel tenant di Azure AD B2C. Per proteggersi da questi attacchi, è possibile usare Monitoraggio di Azure per monitorare gli errori di autenticazione tramite telefono e attenuare gli accessi fraudolenti.

Importante

L'app Authenticator (TOTP) offre una sicurezza più avanzata rispetto all'autenticazione a più fattori SMS/Telefono. Per configurare questa impostazione, leggere le istruzioni per abilitare l'autenticazione a più fattori in Azure Active Directory B2C.

Prerequisiti

Prima di iniziare, creare un'area di lavoro Log Analytics.

Creare una cartella di lavoro degli eventi MFA basata su telefono

Il repository degli avvisi dei report & di Azure AD B2C in GitHub contiene elementi che è possibile usare per creare e pubblicare report, avvisi e dashboard in base ai log di Azure AD B2C. La bozza di cartella di lavoro illustrata di seguito evidenzia gli errori relativi al telefono.

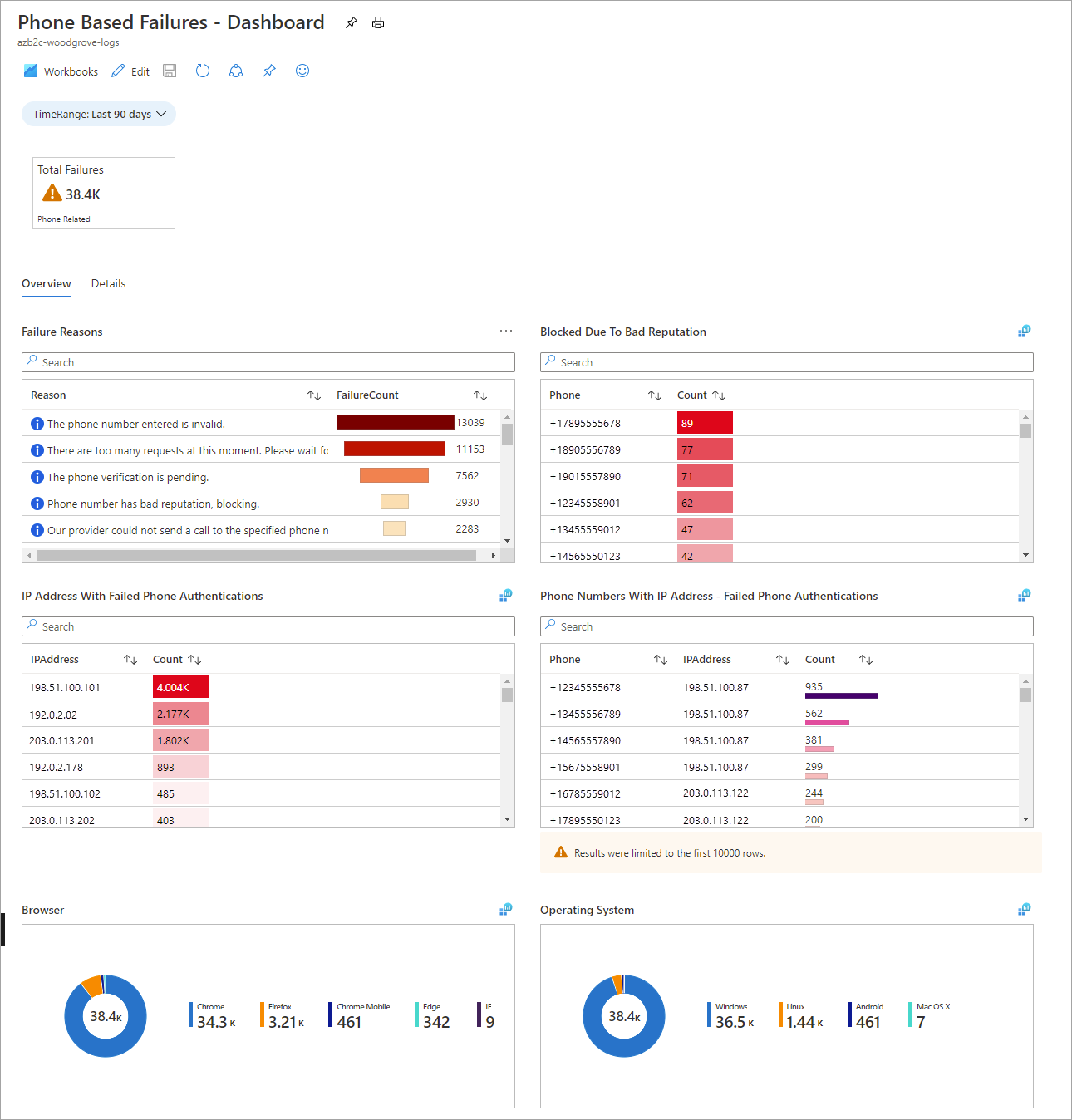

Scheda Panoramica

Le informazioni seguenti sono visualizzate nella scheda Panoramica :

- Motivi di errore (numero totale di autenticazioni telefoniche non riuscite per ogni motivo specificato)

- Bloccato a causa di una cattiva reputazione

- Indirizzo IP con autenticazione di Telefono non riuscita (il numero totale di autenticazioni telefoniche non riuscite per ogni indirizzo IP specificato)

- Telefono numeri con indirizzo IP - Autenticazione di Telefono non riuscita

- Browser (errori di autenticazione del telefono per browser client)

- Sistema operativo (errori di autenticazione telefonica per sistema operativo client)

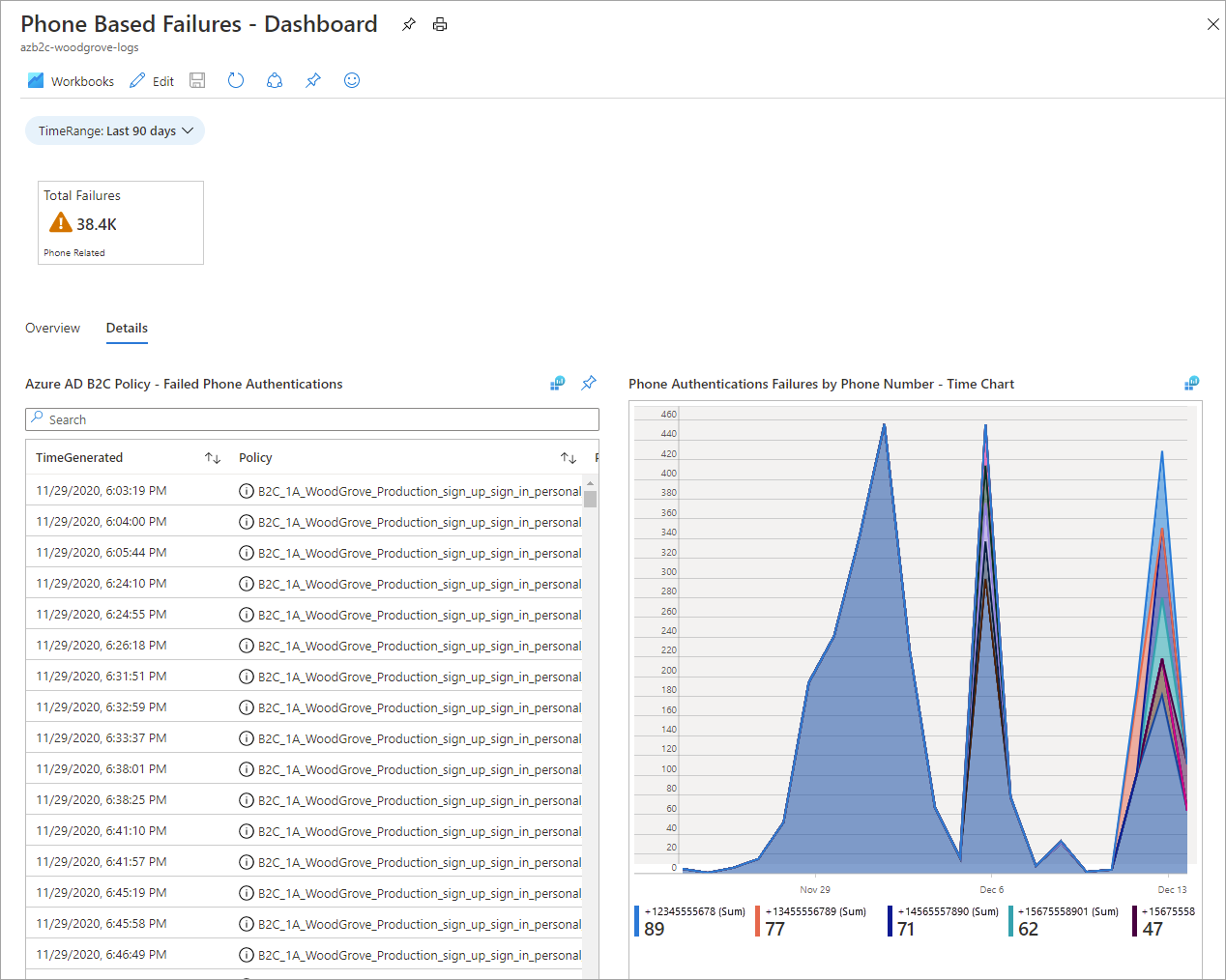

Scheda Dettagli

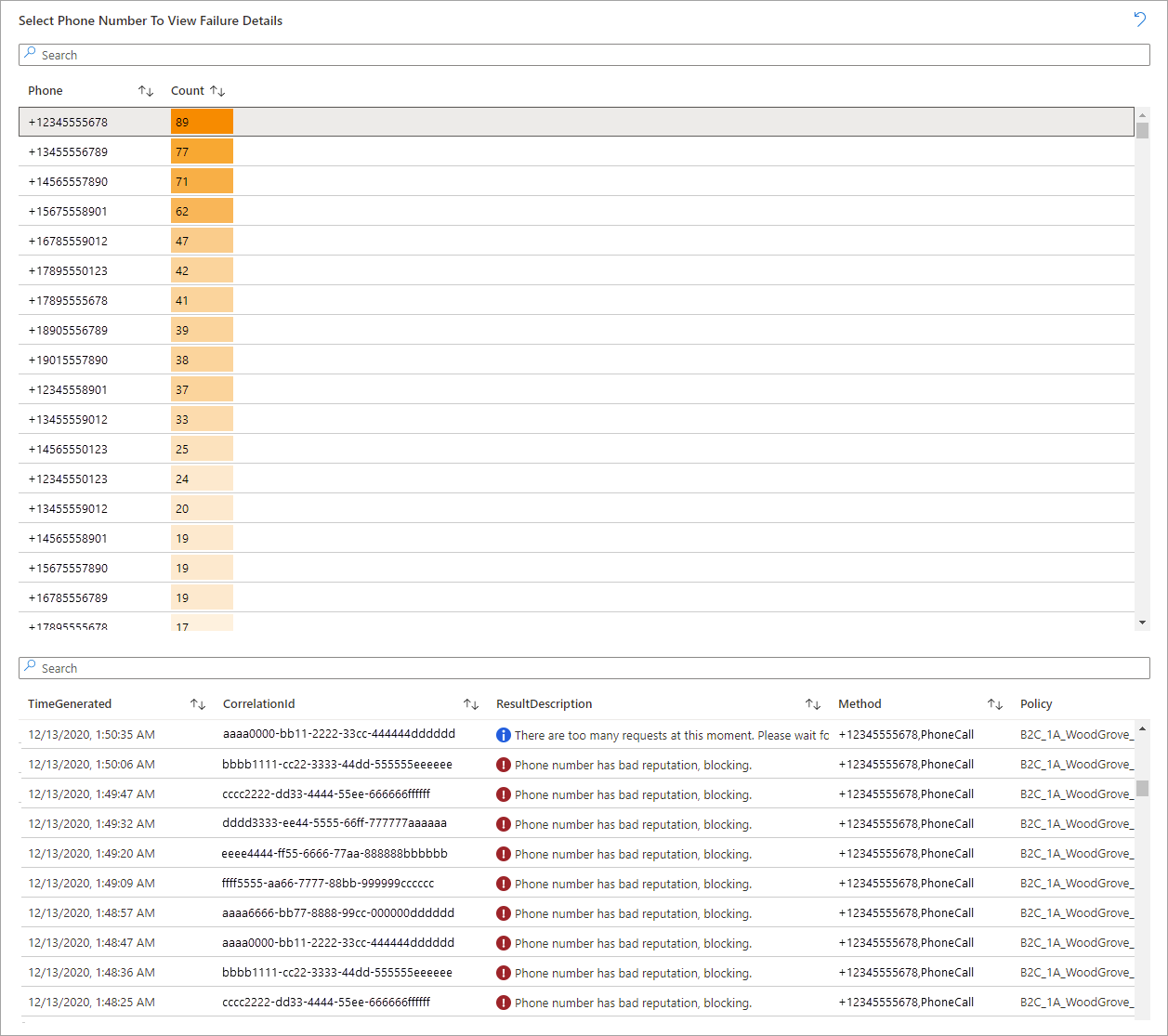

Nella scheda Dettagli sono riportate le informazioni seguenti:

- Criteri di Azure AD B2C - Autenticazione di Telefono non riuscita

- Telefono errori di autenticazione per numero di Telefono - Grafico ora (sequenza temporale regolabile)

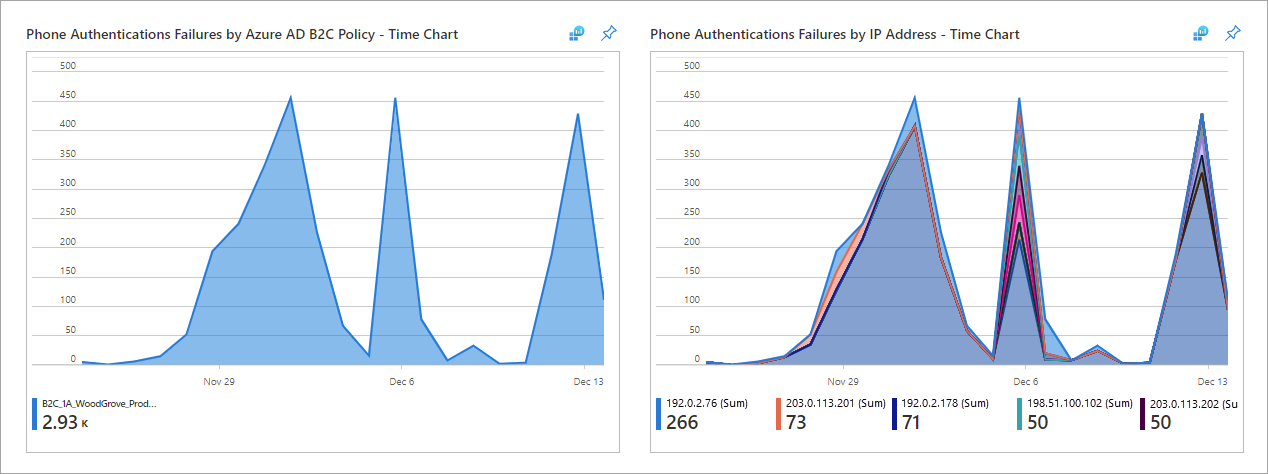

- Telefono errori di autenticazione in base ai criteri di Azure AD B2C - Grafico ora (sequenza temporale regolabile)

- Telefono errori di autenticazione in base all'indirizzo IP - Grafico dell'ora (sequenza temporale regolabile)

- Selezionare Telefono numero per visualizzare i dettagli degli errori (selezionare un numero di telefono per un elenco dettagliato degli errori)

Usare la cartella di lavoro per identificare le registrazioni fraudolente

È possibile usare la cartella di lavoro per comprendere gli eventi MFA basati sul telefono e identificare l'uso potenzialmente dannoso del servizio di telefonia.

Comprendere cosa è normale per il tenant rispondendo a queste domande:

- Dove si trovano le aree da cui si prevede l'autenticazione a più fattori basata sul telefono?

- Esaminare i motivi mostrati per i tentativi di autenticazione a più fattori basati sul telefono non riusciti; sono considerati normali o previsti?

Riconoscere le caratteristiche dell'iscrizione fraudolenta:

- Basato sulla posizione: esaminare Telefono errori di autenticazione in base all'indirizzo IP per tutti gli account associati alle posizioni da cui non si prevede che gli utenti eseseguono l'iscrizione.

Nota

L'indirizzo IP specificato è un'area approssimativa.

- Basato sulla velocità: esaminare l'opzione Autenticazione non riuscita Telefono straordinario (al giorno), che indica i numeri di telefono che effettuano un numero anomalo di tentativi di autenticazione telefonica non riusciti al giorno, ordinati dal più alto (a sinistra) al più basso (a destra).

Attenuare gli accessi fraudolenti seguendo la procedura descritta nella sezione successiva.

Attenuare gli accessi fraudolenti

Eseguire le azioni seguenti per attenuare gli accessi fraudolenti.

Usare le versioni consigliate dei flussi utente per eseguire le operazioni seguenti:

- Abilitare la funzionalità di passcode monouso tramite posta elettronica (OTP) per MFA (si applica sia ai flussi di iscrizione che di accesso).

- Configurare un criterio di accesso condizionale per bloccare gli accessi in base alla posizione (si applica solo ai flussi di accesso, non ai flussi di iscrizione).

- Usare i connettori API per l'integrazione con una soluzione anti-bot come reCAPTCHA (si applica ai flussi di iscrizione).

Rimuovere i codici paese che non sono rilevanti per l'organizzazione dal menu a discesa in cui l'utente verifica il proprio numero di telefono (questa modifica verrà applicata alle iscrizione future):

Accedere al portale di Azure come amministratore globale del tenant di Azure AD B2C.

Se si ha accesso a più tenant, selezionare l'icona Impostazioni nel menu in alto per passare al tenant di Azure AD B2C dal menu Directory e sottoscrizioni.

Scegliere Tutti i servizi nell'angolo in alto a sinistra del portale di Azure, cercare Azure AD B2C e selezionarlo.

Selezionare il flusso utente e quindi selezionare Lingue. Selezionare la lingua per la posizione geografica dell'organizzazione per aprire il pannello dei dettagli della lingua. (Per questo esempio, si selezionerà Inglese en per il Stati Uniti). Selezionare la pagina Autenticazione a più fattori e quindi selezionare Scarica impostazioni predefinite (en).

Aprire il file JSON scaricato nel passaggio precedente. Nel file cercare

DEFAULTe sostituire la riga con"Value": "{\"DEFAULT\":\"Country/Region\",\"US\":\"United States\"}". Assicurarsi di impostare suOverridestrue.

Nota

È possibile personalizzare l'elenco dei codici paese consentiti nell'elemento

countryList(vedere l'esempio di pagina di autenticazione del fattore di Telefono).Salvare il file JSON. Nel pannello dei dettagli della lingua, in Carica nuove sostituzioni, selezionare il file JSON modificato per caricarlo.

Chiudere il pannello e selezionare Esegui flusso utente. Per questo esempio, verificare che Stati Uniti sia l'unico codice paese disponibile nell'elenco a discesa: