Protection des informations Windows (WIP)

Notez que la stratégie Windows Protection des données (WIP) peut être appliquée à Windows 10, version 1607 ou ultérieure.

WIP protège les données qui appartiennent à une organisation en appliquant des stratégies définies par l’organisation. Si votre application est incluse dans ces stratégies, toutes les données produites par votre application sont soumises à des restrictions de stratégie. Cette rubrique vous aide à créer des applications qui appliquent ces stratégies de manière plus appropriée sans avoir d’impact sur les données personnelles de l’utilisateur.

Tout d’abord, qu’est-ce que WIP ?

WIP est un ensemble de fonctionnalités sur les ordinateurs de bureau, les ordinateurs portables, les tablettes et les téléphones qui prennent en charge le système mobile Gestion des appareils (MDM) et gestion des applications mobiles (GAM).

WiP avec MDM permet à l’organisation de mieux contrôler la façon dont ses données sont gérées sur les appareils gérés par l’organisation. Parfois, les utilisateurs apportent des appareils au travail et ne les inscrivent pas dans la gestion des appareils mobiles de l’organisation. Dans ce cas, les organisations peuvent utiliser gam pour mieux contrôler la façon dont leurs données sont gérées sur des applications métier spécifiques que les utilisateurs installent sur leur appareil.

à l’aide de GPM ou GAM, les administrateurs peuvent identifier les applications autorisées à accéder aux fichiers appartenant à l’organisation et déterminer si les utilisateurs peuvent copier des données à partir de ces fichiers, puis coller ces données dans des documents personnels.

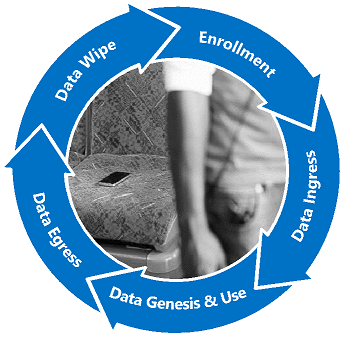

Voici comment cela fonctionne. Les utilisateurs inscrivent leurs appareils dans le système de gestion des appareils mobiles (MDM) de l’organisation. Un administrateur de l’organisation de gestion utilise Microsoft Intune ou System Center Configuration Manager (SCCM) pour définir, puis déployer une stratégie sur les appareils inscrits.

Si les utilisateurs ne sont pas obligés d’inscrire leurs appareils, les administrateurs utilisent leur système MAM pour définir et déployer une stratégie qui s’applique à des applications spécifiques. Lorsque les utilisateurs installent l’une de ces applications, ils recevront la stratégie associée.

Cette stratégie identifie les applications qui peuvent accéder aux données d’entreprise (appelée liste autorisée de la stratégie). Ces applications peuvent accéder aux fichiers protégés par l’entreprise, aux réseaux privés virtuels (VPN) et aux données d’entreprise dans le Presse-papiers ou via un contrat de partage. La stratégie définit également les règles qui régissent les données. Par exemple, si les données peuvent être copiées à partir de fichiers appartenant à l’entreprise, puis collées dans des fichiers non appartenant à l’entreprise.

Si les utilisateurs annulent l’inscription de leur appareil à partir du système MDM de l’organisation ou désinstallent les applications identifiées par le système GAM des organisations, les administrateurs peuvent réinitialiser à distance les données d’entreprise à partir de l’appareil.

En savoir plus sur WIP

- Présentation de Windows Protection des données

- Protéger vos données d’entreprise à l’aide de la Protection des informations Windows (WIP)

Si votre application figure dans la liste autorisée, toutes les données produites par votre application sont soumises à des restrictions de stratégie. Cela signifie que si les administrateurs révoquent l’accès de l’utilisateur aux données d’entreprise, ces utilisateurs perdent l’accès à toutes les données produites par votre application.

Cela est correct si votre application est conçue uniquement pour une utilisation d’entreprise. Toutefois, si votre application crée des données que les utilisateurs considèrent personnelles à eux, vous souhaiterez éclairer votre application pour discerner intelligemment entre les données d’entreprise et personnelles. Nous appelons ce type d’application compatible avec l’entreprise, car elle peut appliquer correctement la stratégie d’entreprise tout en préservant l’intégrité des données personnelles de l’utilisateur.

Créer une application compatible avec l’entreprise

Utilisez les API WIP pour éclairer votre application, puis déclarez votre application comme compatible avec l’entreprise.

Éclairez votre application si elle sera utilisée à des fins organisationnelles et personnelles.

Éclairez votre application si vous souhaitez gérer correctement l’application des éléments de stratégie.

Par exemple, si la stratégie permet aux utilisateurs de coller des données d’entreprise dans un document personnel, vous pouvez empêcher les utilisateurs d’avoir à répondre à une boîte de dialogue de consentement avant de coller les données. De même, vous pouvez présenter des boîtes de dialogue d’information personnalisées en réponse à ces types d’événements.

Si vous êtes prêt à éclairer votre application, consultez l’un des guides suivants :

Pour les applications plateforme Windows universelle (UWP) que vous générez à l’aide de C#

Guide du développeur windows Protection des données (WIP).

Pour les applications de bureau que vous créez à l’aide de C++

Guide du développeur Windows Protection des données (WIP) (C++).

Créer une application d’entreprise non compatible

si vous créez une application métier qui n’est pas destinée à une utilisation personnelle, il se peut que vous n’ayez pas à l’éclairer.

Applications de bureau Windows

Vous n’avez pas besoin d’éclairer une application de bureau Windows, mais vous devez tester votre application pour vous assurer qu’elle fonctionne correctement sous la stratégie. Par exemple, démarrez votre application, utilisez-la, puis désinscrivez l’appareil à partir de la gestion des appareils mobiles. Ensuite, vérifiez que l’application peut recommencer. Si les fichiers critiques pour l’opération de l’application sont chiffrés, l’application risque de ne pas démarrer. En outre, passez en revue les fichiers avec lesquels votre application interagit pour vous assurer que votre application ne chiffrera pas par inadvertance les fichiers personnels à l’utilisateur. Cela peut inclure des fichiers de métadonnées, des images et d’autres éléments.

Une fois que vous avez testé votre application, ajoutez cet indicateur au fichier de ressources ou à votre projet, puis recompilez l’application.

MICROSOFTEDPAUTOPROTECTIONALLOWEDAPPINFO EDPAUTOPROTECTIONALLOWEDAPPINFOID

BEGIN

0x0001

END

Bien que les stratégies GPM ne nécessitent pas l’indicateur, les stratégies GAM le font.

Applications UWP

Si vous attendez que votre application soit incluse dans une stratégie GAM, vous devez l’éclairer. Les stratégies déployées sur des appareils sous GPM ne le nécessitent pas, mais si vous distribuez votre application aux consommateurs de l’organisation, il est difficile, si ce n’est pas impossible de déterminer le type de système de gestion des stratégies qu’ils utiliseront. Pour vous assurer que votre application fonctionnera dans les deux types de systèmes de gestion des stratégies (MDM et GAM), vous devez éclairer votre application.