Résoudre les problèmes d’emplacement du contrôleur de domaine dans Windows

Cet article vous aide à résoudre les problèmes d’emplacement du contrôleur de domaine dans Windows.

L’emplacement du contrôleur de domaine (DC), également appelé localisateur dc, fait référence à l’algorithme utilisé par l’ordinateur client pour rechercher un contrôleur de domaine approprié. Dc Locator est une fonctionnalité de base critique dans tous les environnements d’entreprise. Pour plus d’informations sur la localisation des contrôleurs de domaine dans Windows, consultez Localisation des contrôleurs de domaine dans Windows et Windows Server.

Si le localisateur de contrôleur de domaine ne fonctionne pas comme prévu dans les domaines Active Directory, résolvez les problèmes en procédant comme suit :

Note

L’authentification est la première étape de presque tous les scénarios fonctionnels dans un environnement d’entreprise Active Directory. Toutefois, l’authentification se produit après que le client communique avec un contrôleur de domaine Active Directory.

Vérifiez les journaux système (par exemple, la source d’événement est NETLOGON) sur le client et le serveur. Vérifiez également les journaux d’activité du service d’annuaire (par exemple, la source d’événement est KCC NTDS) sur les journaux DNS (Serveur et Dns) sur le serveur DNS.

Ouvrez une invite de commandes avec élévation de privilèges et vérifiez la configuration IP en exécutant la commande suivante :

ipconfig /allUtilisez l’utilitaire Ping pour vérifier la connectivité réseau et la résolution de noms. Effectuez un test ping sur l’adresse IP, le nom du serveur et le nom de domaine.

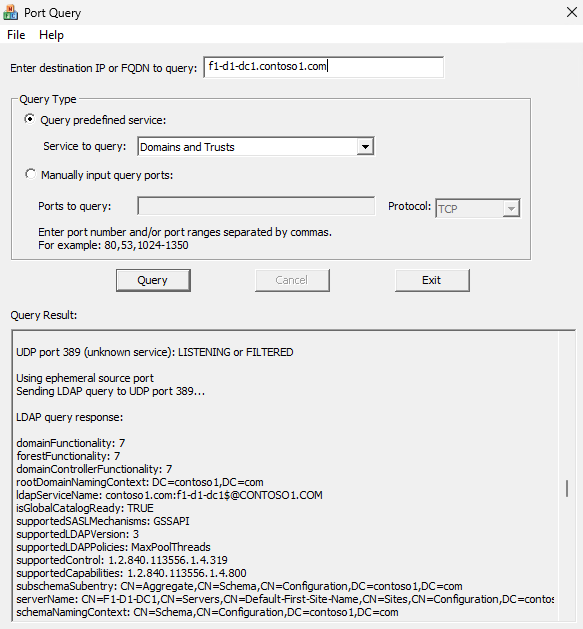

Utilisez l’outil PortQryUI pour rechercher la disponibilité des services de contrôleur de domaine importants. Lorsque vous démarrez l’outil, spécifiez le nom de domaine complet du contrôleur de domaine (FQDN) et interrogez l’ensemble de domaines et d’approbations de services comme suit :

La capture d’écran montre un port important pour la découverte dc qui est UDP/389 et, dans ce cas, elle réussit.

Note

UDP/389 : ce port est requis pour découvrir les services AD.

Utilisez l’outil

nslookuppour vérifier que les entrées DNS sont correctement inscrites dans DNS. Vérifiez que les enregistrements hôtes du serveur et les enregistrements SRV (GUID) d’identificateur global unique peuvent être résolus.Par exemple, pour vérifier les inscriptions d’enregistrements, exécutez les commandes suivantes :

nslookup servername.childofrootdomain.rootdomain.comnslookup guid._msdcs.rootdomain.comSi l’une de ces commandes ne réussit pas, utilisez l’une des méthodes suivantes pour réinscrire des enregistrements avec DNS :

- Pour forcer l’inscription d’enregistrement de l’hôte, utilisez la

ipconfig /registerdnscommande. - Pour forcer l’inscription du service de contrôleur de domaine, arrêtez et redémarrez le service Netlogon.

- Pour détecter les problèmes de contrôleur de domaine, exécutez l’utilitaire DCdiag à partir d’une invite de commandes. L’utilitaire exécute de nombreux tests pour vérifier qu’un contrôleur de domaine s’exécute correctement. Utilisez la

dcdiag /v >dcdiag.txtcommande pour envoyer les résultats à un fichier texte.

- Pour forcer l’inscription d’enregistrement de l’hôte, utilisez la

Utilisez l’outil Ldp.exe pour connecter et lier le contrôleur de domaine pour vérifier la connectivité LDAP (Lightweight Directory Access Protocol).

Si vous pensez qu’un contrôleur de domaine particulier rencontre des problèmes, activez la journalisation du débogage Netlogon. Utilisez l’outil Nltest en exécutant la

nltest /dbflag:0x2000ffffcommande. Les informations sont ensuite consignées dans le fichier Netlogon.log sous le dossier %windir%\Debug .Si vous n’avez toujours pas isolé le problème, utilisez des outils de surveillance réseau comme Wireshark pour capturer et analyser le trafic réseau entre le client et le contrôleur de domaine.