Comprendre les clés de compte de stockage

La plupart des données de Contoso sont générées ou consommées par des applications personnalisées. Les applications sont écrites dans différents langages.

Les comptes de stockage Azure peuvent créer des applications autorisées dans Active Directory pour contrôler l’accès aux données dans des objets blob et des files d’attente. Cette approche de l’authentification est la meilleure solution pour les applications qui utilisent le stockage d’objets blob ou le stockage File d’attente.

Pour les autres modèles de stockage, les clients peuvent utiliser une clé partagée ou un secret partagé. Cette option d’authentification est l’une des plus faciles à utiliser et elle prend en charge les objets blob, les fichiers, les files d’attente et les tables. Le client incorpore la clé partagée dans l’en-tête Authorization HTTP de chaque requête, puis le compte de stockage valide la clé.

Par exemple, une application peut émettre une requête GET sur une ressource d’objet blob :

GET http://myaccount.blob.core.windows.net/?restype=service&comp=stats

Les en-têtes HTTP contrôlent la version de l’API REST, la date et la clé partagée encodée :

x-ms-version: 2018-03-28

Date: Wed, 23 Oct 2018 21:00:44 GMT

Authorization: SharedKey myaccount:CY1OP3O3jGFpYFbTCBimLn0Xov0vt0khH/E5Gy0fXvg=

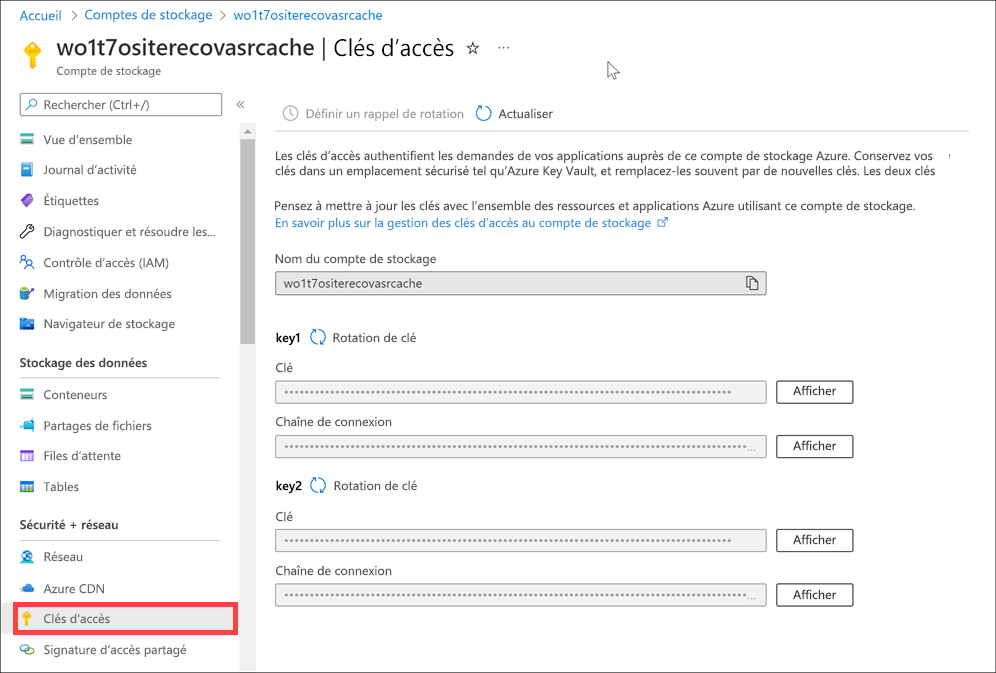

Clés de compte de stockage

Dans les comptes de stockage Azure, les clés partagées sont appelées clés de compte de stockage. Azure crée deux de ces clés (primaire et secondaire) pour chaque compte de stockage que vous créez. Les clés donnent accès à tout dans le compte.

Vous les trouverez dans la vue du compte de stockage, dans le portail Azure. Dans le volet du menu de gauche de votre compte de stockage, sélectionnez Sécurité + réseau>Clés d’accès.

Protéger les clés partagées

Le compte de stockage n’a que deux clés ; celles-ci fournissent l’accès complet au compte. Compte tenu du pouvoir de ces clés, utilisez-les uniquement en interne avec des applications approuvées que vous contrôlez totalement.

Si les clés sont compromises, modifiez leurs valeurs dans le portail Azure. Voici plusieurs raisons pouvant motiver la décision de regénérer vos clés de compte de stockage :

- Pour des raisons de sécurité, vous pouvez regénérer les clés régulièrement.

- Si quelqu’un pirate une application pour obtenir la clé codée en dur ou enregistrée dans un fichier de configuration, regénérez la clé. En effet, la clé compromise peut donner au pirate informatique l’accès complet à votre compte de stockage.

- Si votre équipe utilise une application Explorateur de stockage qui conserve la clé du compte de stockage, quand un des membres quitte l’équipe, regénérez la clé. Sinon, l’application continue de fonctionner en permettant à l’ancien membre de l’équipe d’accéder à votre compte de stockage.

Pour actualiser des clés :

- Changez chaque application approuvée pour utiliser la clé secondaire.

- Actualisez la clé primaire dans le portail Azure. Il s’agit de la nouvelle valeur de clé secondaire.

Important

Une fois que vos clés sont actualisées, tout client qui essaie d’utiliser l’ancienne valeur de clé est refusé. Veillez à identifier tous les clients qui utilisent la clé partagée, puis à les mettre à jour pour qu’ils restent opérationnels.