Préparer votre organisation à la Gestion des risques internes

La Gestion des risques internes aide les organisations à détecter et investiguer les risques internes, puis à y répondre. Avant d’utiliser ces outils, assurez-vous que votre organisation remplit tous les prérequis et les conditions de licence.

Abonnements et gestion des licences

Pour utiliser la Gestion des risques internes Microsoft Purview, votre organisation doit répondre aux conditions de licence et de zone géographique suivantes :

- Licence requise : Un abonnement à Microsoft 365 E5, Microsoft 365 E5 Conformitéou un plan équivalent qui inclut les fonctionnalités de la Gestion des risques internes. Les plans équivalents peuvent inclure des modules complémentaires, tels que Microsoft 365 E5 Gestion des risques internes, s’ils sont associés à un autre plan de base.

- Options de version d’évaluation : Les organisations sans plan E5 existant peuvent explorer les options de version d’évaluation dans le Centre d’administration Microsoft 365.

- Disponibilité géographique : La Gestion des risques internes est prise en charge dans les régions prises en charge par Azure. Vérifiez l’éligibilité en explorant la disponibilité des dépendances Azure par région.

Si votre organisation utilise des indicateurs Premium, tels qu’une analytique avancée ou des connecteurs personnalisés, la facturation d’un paiement à l’utilisation peut se révéler nécessaire pour accéder à ces fonctionnalités.

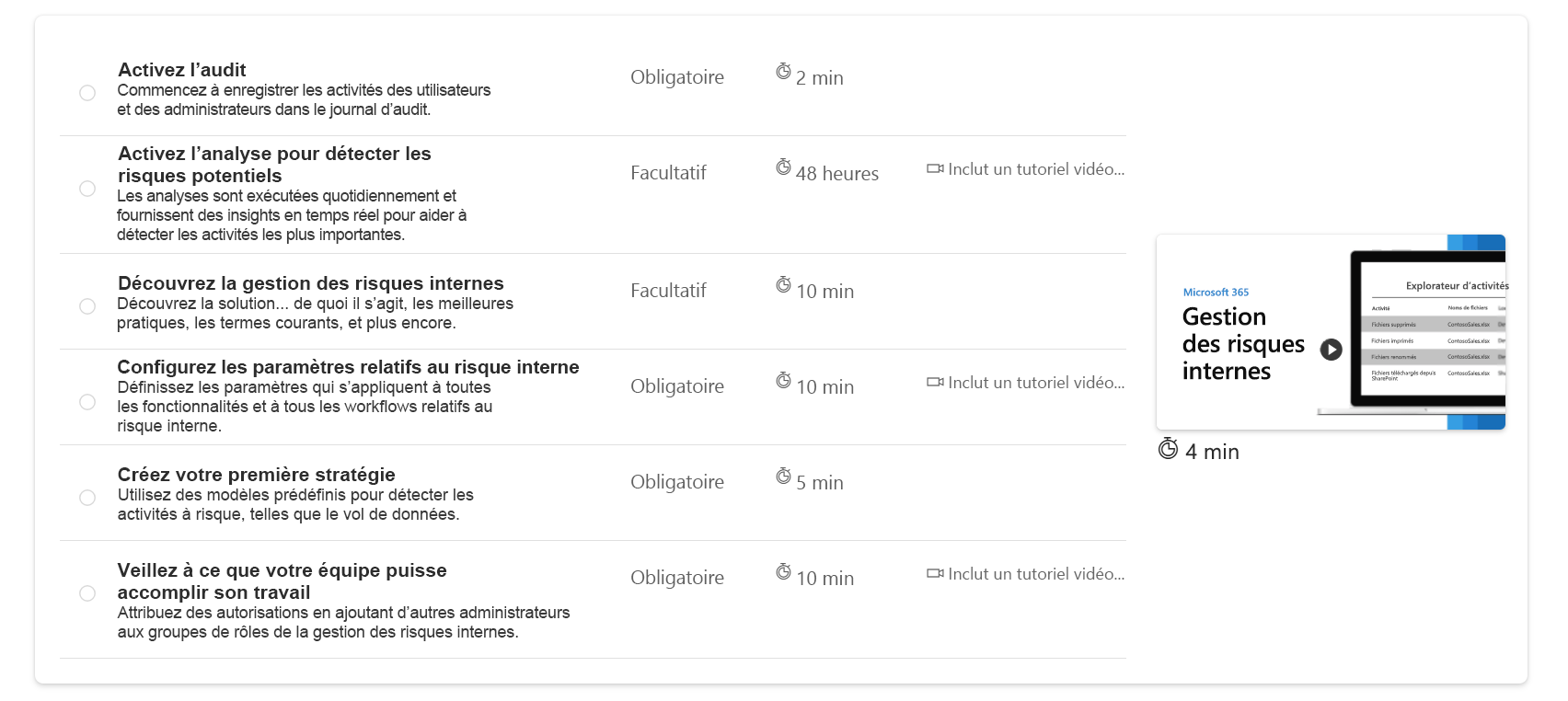

Actions recommandées

La page Vue d’ensemble fournit des actions recommandées pour guider votre première configuration de la Gestion des risques internes. Ces étapes garantissent le respect des prérequis et vous aident à créer et gérer efficacement des stratégies :

- Activer l’audit : Activez l’enregistrement d'audit pour suivre les activités des utilisateurs et des administrateurs. Il s’agit d’un prérequis essentiel pour détecter les risques internes.

- Activer l’analytique pour rechercher des risques potentiels : Utilisez l’analytique pour identifier les tendances et affiner les stratégies. (facultatif)

- Connaître la Gestion des risques internes : Découvrez les concepts clés, les bonnes pratiques et les cas d’usage de la Gestion des risques internes. (facultatif)

- Configurer les paramètres de risque interne : Ajustez les paramètres globaux pour la confidentialité, les exclusions et les indicateurs de risque pour être en phase avec les besoins de l’organisation.

- Créer votre première stratégie : Utilisez des modèles prédéfinis pour détecter les activités à risque, telles que l’exfiltration de données ou les accès non autorisés.

- Vous assurer que votre équipe peut réaliser ses tâches : Attribuez des rôles et des autorisations pour garantir que les administrateurs et les analystes ont un accès approprié pour gérer les stratégies et les investigations.

L’onglet Recommandations fournit davantage d’actions pour une optimisation continue, telles que l’examen des alertes, le perfectionnement de la détection et l’intégration d’outils comme Microsoft Defender XDR.

Prérequis pour la Gestion des risques internes

Suivez ces étapes pour vous assurer que tous les prérequis sont satisfaits avant de créer des stratégies.

Étape 1 : Activer les autorisations pour la Gestion des risques internes

Attribuez les rôles suivants pour configurer et gérer la Gestion des risques internes :

- Administrateur général ou Administrateur de conformité : Attribuer et superviser les rôles et les accès.

- Administrateur de la Gestion des risques internes : Configurer les paramètres globaux et gérer les stratégies.

- Analyste de la Gestion des risques internes : Examiner les alertes et investiguer.

- Investigateur de la Gestion des risques internes : Investiguer les activités et les cas des utilisateurs.

Vérifiez toujours qu’au moins un utilisateur dispose d’un accès administrateur pour éviter le scénario « zéro administrateur ».

Ajouter des utilisateurs à des groupes de rôles

Pour attribuer des utilisateurs à des groupes de rôles :

- Connectez-vous au portail Microsoft Purview.

- Accédez à Paramètres dans la barre latérale gauche, puis sélectionnez Rôles et étendues>Groupes de rôles.

- Sélectionnez le groupe de rôles approprié, par exemple Administrateur de la Gestion des risques internes, puis sélectionnez Modifier.

- Sélectionnez Sélectionner les utilisateurs, puis cochez les cases correspondant aux utilisateurs que vous souhaitez ajouter au groupe de rôles.

- Sélectionnez Suivant, puis Enregistrer pour enregistrer vos paramètres.

Étape 2 : Activer les journaux d’audit Microsoft 365

Les journaux d’audit capturent les données d’activité essentielles pour l’analytique et les alertes. Vérifiez que l’audit est actif en exécutant cette commande dans Exchange Online PowerShell :

Get-AdminAuditLogConfig | Format-List UnifiedAuditLogIngestionEnabled

Si la propriété UnifiedAuditLogIngestionEnabled retourne True, l’audit est activé.

Veillez à utiliser Exchange Online PowerShell pour obtenir des résultats exacts. Son exécution dans Security & Compliance PowerShell affiche toujours False, même si l’audit est activé.

Pour obtenir des instructions pas à pas sur l’activation de l’enregistrement d’audit dans Microsoft 365, consultez Activer ou désactiver l’audit

Étape 3 : Activer l’analytique des risques internes (facultatif)

L’analytique fournit des insights sur les activités des utilisateurs pour vous aider à identifier les tendances et les risques potentiels avant de déployer des stratégies. L’analytique recommande également des paramètres seuil pour affiner la détection.

Pour activer l’analytique des risques internes :

Connectez-vous au portail Microsoft Purview.

Accédez à la solution Gestion des risques internes.

Sous l’onglet Vue d’ensemble, dans la carte Rechercher des risques internes dans votre organisation, sélectionnez Exécuter l’analyse. Cette action active l’analyse pour votre organisation.

Vous pouvez également activer l’analyse en accédant à Paramètres de risques internes>Analytique et en activant Analyser l’activité utilisateur de votre locataire pour identifier les risques internes potentiels.

Dans le volet Détails de l’analytique, sélectionnez Exécuter l’analyse pour démarrer l’analyse pour votre organisation. Les résultats de l’analyse peuvent prendre jusqu’à 48 heures avant que des insights ne soient disponibles sous forme de rapports à examiner.

Étape 4 : Configurer les prérequis pour les indicateurs de stratégie

Pour garantir une détection efficace, configurez des sources de données et des stratégies :

- Connecteur RH : Intègre des données telles que des dates de démission et des fins de contrat pour des modèles tels que Vol de données pour chaque départ d’utilisateur.

- Indicateurs cloud : Passez en revue les activités dans les plateformes comme Google Drive, Dropbox et Azure à la recherche de risques tels que l’exfiltration de données ou l’élévation des privilèges.

- Données médicales : Importez des journaux à partir de systèmes comme Epic pour tracer les accès inappropriés ou la modification des dossiers des patients pour des stratégies comme Mauvais usage des données des patients.

- Systèmes tiers : Utilisez des outils tels que Microsoft Sentinel ou Splunk pour intégrer des détections agrégées à partir de systèmes externes, et ainsi enrichir la couverture des risques de votre organisation.

Pour en savoir plus sur les connecteurs de données tiers, consultez Découvrir les connecteurs pour les données tierces

Certains modèles de stratégie nécessitent également des configurations spécifiques :

- Stratégies de protection contre la perte de données (DLP) : Identifiez l’exposition des données sensibles pour les modèles tels que Fuites de données en utilisant des alertes DLP avec une gravité élevée.

- Microsoft Defender for Endpoint: Fournit des signes d’activité de point de terminaison pour les modèles tels que Violations de stratégie de sécurité.

- Groupes d’utilisateurs prioritaires : Augmentez la notation des risques pour les utilisateurs qui ont des rôles critiques ou un accès avec élévation de privilèges pour permettre des modèles tels que Fuites de données par utilisateur prioritaire.

Étape 5 : Configurer les paramètres de risque interne

Les paramètres permettent de façonner la détection et la gestion des risques dans l’ensemble des stratégies. Les paramètres clés comprennent :

- Confidentialité : Vérifiez la conformité aux règles de gestion des données.

- Indicateurs : Définissez des signes pour détecter les activités à risque.

- Exclusions : Réduisez les informations inutiles en excluant des utilisateurs ou des activités spécifiques.

- Groupes de détection : Surveillez des groupes ciblés pour obtenir des insights ciblés.

- Détections intelligentes : Utilisez l’analytique pour identifier les risques de façon plus précise.

Pour accéder aux paramètres de risque interne, accédez au portail Microsoft Purview et sélectionnez Paramètres>Gestion des risques internes.