Configurer les capteurs Microsoft Defender pour l’identité

À un niveau élevé, les étapes suivantes sont nécessaires pour activer Microsoft Defender pour Identity :

- Créez une instance sur le portail de gestion Microsoft Defender pour Identity.

- Spécifiez un compte de service AD local dans le portail Microsoft Defender pour Identity.

- Télécharger et installer le package de capteur.

- Installez la caméra Microsoft Defender pour ldentity sur tous les contrôleurs de domaine.

- Intégrer votre solution VPN (facultatif).

- Excluez les comptes sensibles que vous avez répertoriés pendant le processus de conception.

- Configurez les autorisations requises pour le capteur afin de passer des appels SAM-R.

- Configurez l’intégration avec Microsoft Defender for Cloud Apps.

- Configurez l’intégration à Microsoft Defender XDR (facultatif).

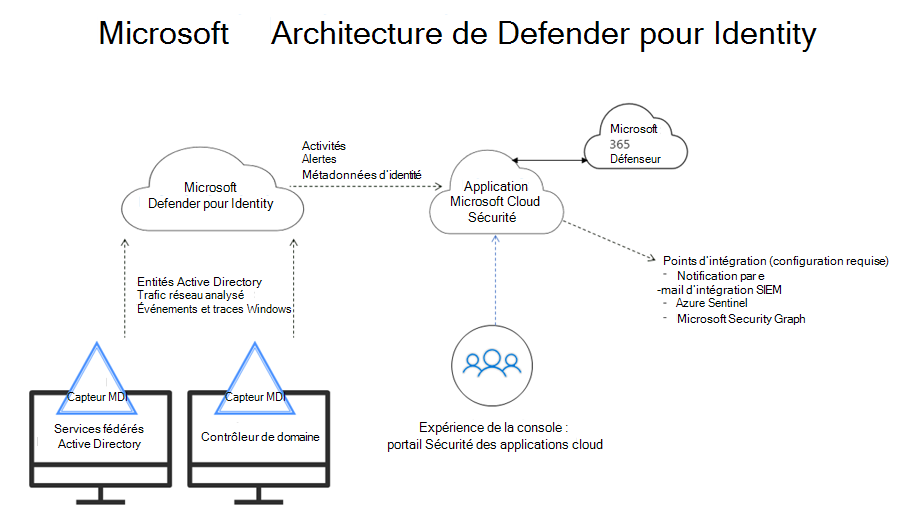

Le diagramme suivant illustre l’architecture Microsoft Defender pour Identity. Dans cette section, nous aborderons la configuration du capteur Azure ATP.

Installé directement sur vos contrôleurs de domaine, le capteur Microsoft Defender pour Identity accède aux journaux des événements qu’il demande directement auprès du contrôleur de domaine. Une fois que les journaux et le trafic réseau sont analysés par le capteur, Microsoft Defender pour Identity envoie uniquement les informations analysées au service cloud de Microsoft Defender pour Identity (seul un certain pourcentage des journaux est envoyé).

La détection Microsoft Defender pour Identity offre les fonctionnalités principales suivantes :

- Capturer et inspecter le trafic réseau du contrôleur de domaine (trafic local du contrôleur de domaine)

- Recevoir des événements Windows directement des contrôleurs de domaine

- Recevoir des informations de gestion de comptes RADIUS de votre fournisseur VPN

- Récupérer des données sur les utilisateurs et les ordinateurs à partir du domaine Active Directory

- Effectuer la résolution des entités réseau (utilisateurs, groupes et ordinateurs)

- Transférer des données pertinentes vers le service cloud Microsoft Defender pour Identity

La détection Microsoft Defender pour Identity offre les conditions suivantes :

- KB4487044 doit être installé sur le serveur 2019. Les capteurs Microsoft Defender pour Identity déjà installés sur les serveurs 2019 sans cette mise à jour seront automatiquement arrêtés.

- La liste des systèmes d’exploitation de contrôleur de domaine pris en charge par la détection de Microsoft Defender pour Identity les systèmes d’exploitation :

- Windows Server 2008 R2 SP1 (Server Core non compris)

- Windows Server 2012

- Windows Server 2012 R2

- Windows Server 2016 (y compris Windows Server Core, mais pas Windows Nano Server)

- Windows Server 2019 (y compris Windows Core, mais pas Windows Nano Server)

- Le contrôleur de domaine peut être un contrôleur de domaine en lecture seule.

- 10 Go d’espace disque sont recommandés. Cela inclut l'espace nécessaire pour les binaires Microsoft Defender for Identity, les journaux Microsoft Defender for Identity et les journaux de performance.

- Le capteur Microsoft Defender pour Identity nécessite un minimum de deux cœurs et 6 Go de RAM installés sur le contrôleur de domaine.

- Option de puissance du capteur Microsoft Defender pour Identity à haute performance.

- Les capteurs Microsoft Defender pour Identity peuvent être déployés sur les contrôleurs de domaine de poids et de taille différents, en fonction de la quantité de trafic réseau vers et à partir des contrôleurs de domaine, et de la quantité de ressources installées.

- Lors de l’exécution en tant qu’ordinateur virtuel, la mémoire dynamique ou toute autre fonctionnalité de bulle de mémoire n’est pas prise en charge.

Pour installer le capteur Microsoft Defender pour Identity

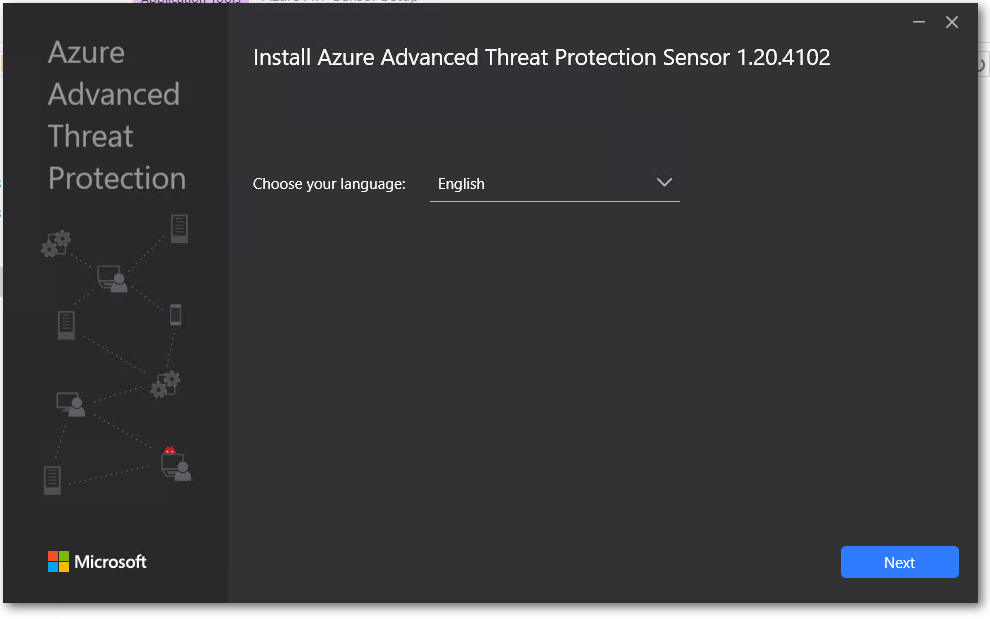

- Téléchargez et extrayez le fichier de capteur. Exécutez capteur Microsoft Defender pour Identity setup.exe et suivez l’Assistant Configuration.

- Dans la page Bienvenue, sélectionnez votre langue, puis cliquez sur Suivant.

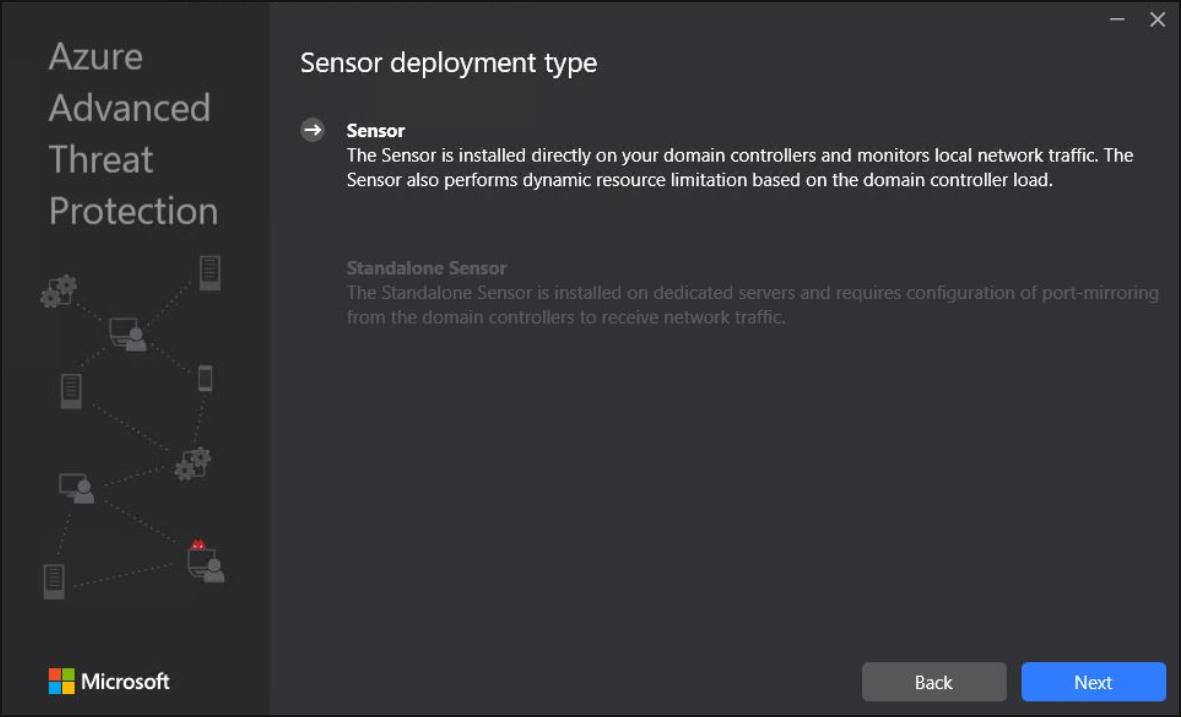

L’Assistant de configuration vérifie automatiquement si le serveur est un contrôleur de domaine ou un serveur dédié. S’il s’agit d’un contrôleur de domaine, la caméra Microsoft Defender pour Identity est installée. S’il s’agit d’un serveur dédié, le capteur autonome Microsoft Defender pour Identity est installé. Par exemple, pour un capteur Microsoft Defender pour Identity, l’écran suivant s’affiche pour vous informer qu’un capteur Microsoft Defender pour Identity est installé sur votre serveur dédié :

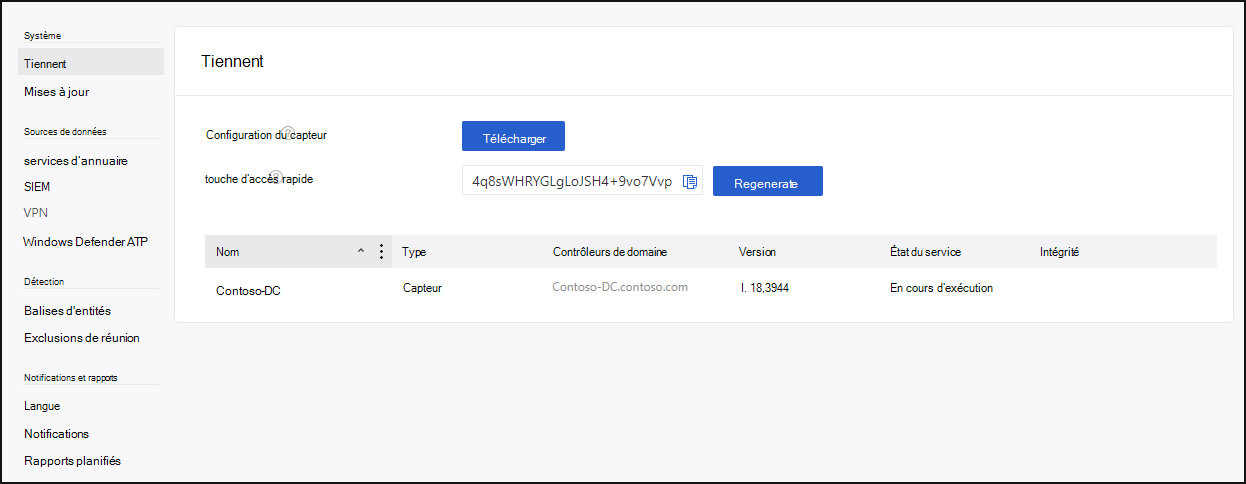

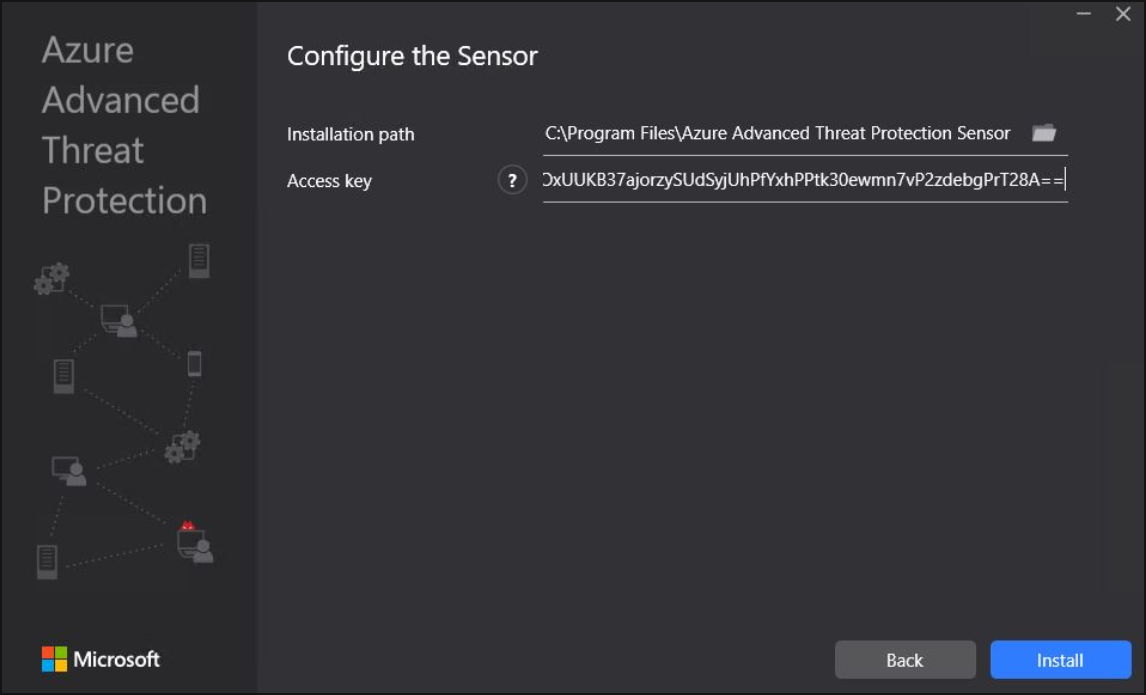

Sous Configurer le capteur, entrez le chemin d’installation et la touche d’accès rapide, en fonction de votre environnement :

- Chemin d’installation: l’emplacement d’installation du capteur Microsoft Defender pour Identity est installée. Par défaut, le chemin d’accès est le Microsoft Defender pour Identity %programfiles%\. Gardez la valeur par défaut.

- Touche d'accès rapide: récupérée à partir du portail Microsoft Defender pour Identity.

Cliquez sur Installer.

Une fois la caméra Microsoft Defender pour Identity installée, pour configurer les paramètres de la caméra Microsoft Defender pour Identity :

Cliquez sur Lancer pour ouvrir votre navigateur et vous connecter au portail Azure ATP.

Dans le portail Microsoft Defender pour Identity, accédez à Configuration. Dans la section Système, sélectionnez Capteurs.

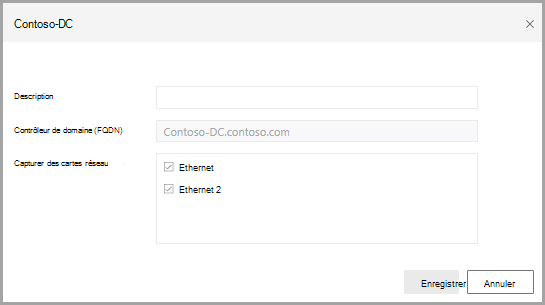

Cliquez sur le capteur que vous voulez configurer et entrez les informations suivantes :

Description : entrez une description du capteur Microsoft Defender pour Identity (facultatif).

Contrôleurs de domaine (FQDN) (requis pour le capteur autonome Microsoft Defender pour Identity, il n’est pas possible de le modifier pour le capteur Microsoft Defender pour Identity) : entrez le nom de domaine complet de votre contrôleur de domaine, puis cliquez sur le signe « plus » pour l’ajouter à la liste. Par exemple : « dc01.contoso.com ».

Les informations suivantes s’appliquent aux serveurs que vous entrez dans la liste contrôleurs de domaine :

- Tous les contrôleurs de domaine dont le trafic est contrôlé via la mise en miroir des ports par le capteur autonome Microsoft Defender pour Identity doivent figurer dans la liste contrôleurs de domaine. Si un contrôleur de domaine n’est pas répertorié dans la liste des contrôleurs de domaine, la détection des activités suspectes peut ne pas fonctionner comme prévu.

- Au moins un contrôleur de domaine dans la liste doit être un catalogue global. Cela permet à Microsoft Defender pour Identity de résoudre les objets d’ordinateur et d’utilisateur dans d’autres domaines de la forêt de domaines.

Capturer les cartes réseau (obligatoire) :

- Pour les capteurs Microsoft Defender pour Identity, toutes les cartes réseau utilisées pour communiquer avec d’autres ordinateurs de votre organisation.

- Pour le capteur autonome Microsoft Defender pour Identity sur un serveur dédié, sélectionnez les cartes réseau qui sont configurées comme ports du miroir de destination. Ces cartes réseau reçoivent le trafic du contrôleur de domaine en miroir.

Cliquez sur Save (Enregistrer).