Activer la connectivité entre réseaux virtuels avec le peering

Les organisations avec des opérations à grande échelle créent des connexions entre les différentes parties de leur infrastructure de réseau virtuel. Le peering de réseaux virtuels vous permet de connecter en toute transparence des réseaux virtuels distincts avec des performances réseau optimales, qu’ils se trouvent dans la même région Azure (peering de réseaux virtuels) ou dans des régions différentes (peering mondial de réseaux virtuels). Le trafic réseau entre les réseaux virtuels homologués est privé. Les réseaux virtuels apparaissent comme un seul réseau à des fins de connectivité. Le trafic entre les machines virtuelles dans les réseaux virtuels homologués utilise l’infrastructure dorsale de Microsoft, sans nécessiter l’Internet public, des passerelles ou le chiffrement dans la communication entre les réseaux virtuels.

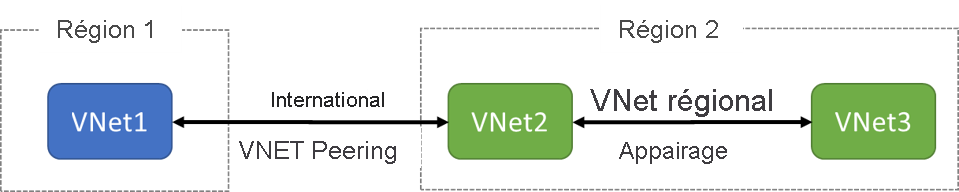

Le peering de réseaux virtuels vous permet de connecter deux réseaux virtuels Azure en toute transparence. Une fois homologués, les réseaux virtuels apparaissent comme un seul réseau à des fins de connectivité. Il existe deux types de peering de réseaux virtuels.

- Le peering régional de réseaux virtuels connecte des réseaux virtuels Azure dans la même région.

- Le peering mondial de réseaux virtuels connecte des réseaux virtuels Azure dans différentes régions. Les réseaux virtuels appairés peuvent se trouver dans n’importe quelle région de cloud public Azure ou dans des régions de cloud en Chine, mais pas dans des régions de cloud Government. Vous pouvez uniquement appairer des réseaux virtuels dans la même région dans des régions de clouds Azure Government.

Voici quelques-uns des avantages du peering de réseaux virtuels, qu’il soit local ou global :

- Connexion à latence faible et haut débit entre les ressources de différents réseaux virtuels.

- La possibilité d’appliquer des groupes de sécurité réseau dans l’un ou l’autre des réseaux virtuels pour bloquer l’accès à d’autres réseaux virtuels ou sous-réseaux.

- La possibilité de transférer des données entre des réseaux virtuels entre des abonnements Azure, des locataires Microsoft Entra, des modèles de déploiement et des régions Azure.

- Possibilité d’appairer des réseaux virtuels créés via Azure Resource Manager.

- Possibilité d’appairer un réseau virtuel créé via Resource Manager à un réseau créé par le biais du modèle de déploiement classique.

- Aucun temps d’arrêt pour les ressources dans un réseau virtuel n’est requis lors de la création du peering ou une fois le peering créé.

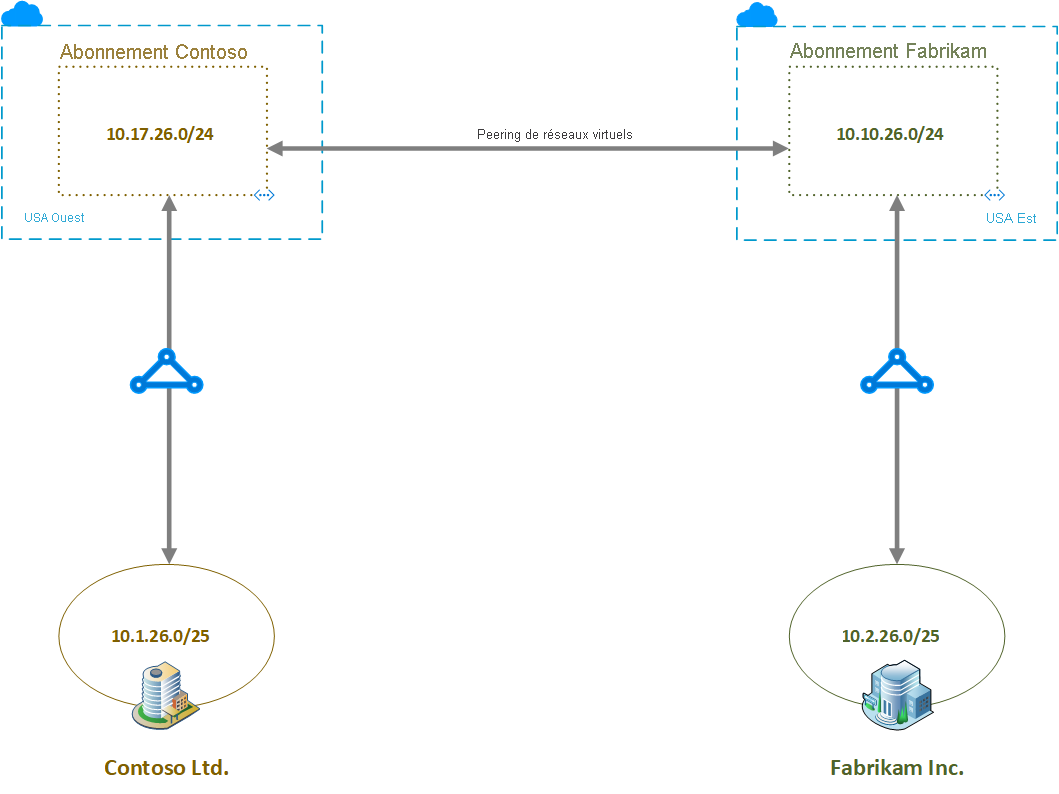

Le diagramme suivant illustre un scénario dans lequel les ressources sur le réseau virtuel Contoso et les ressources sur le réseau virtuel Fabrikam doivent communiquer. L’abonnement Contoso dans la région USA Ouest est connecté à l’abonnement Fabrikam dans la région USA Est.

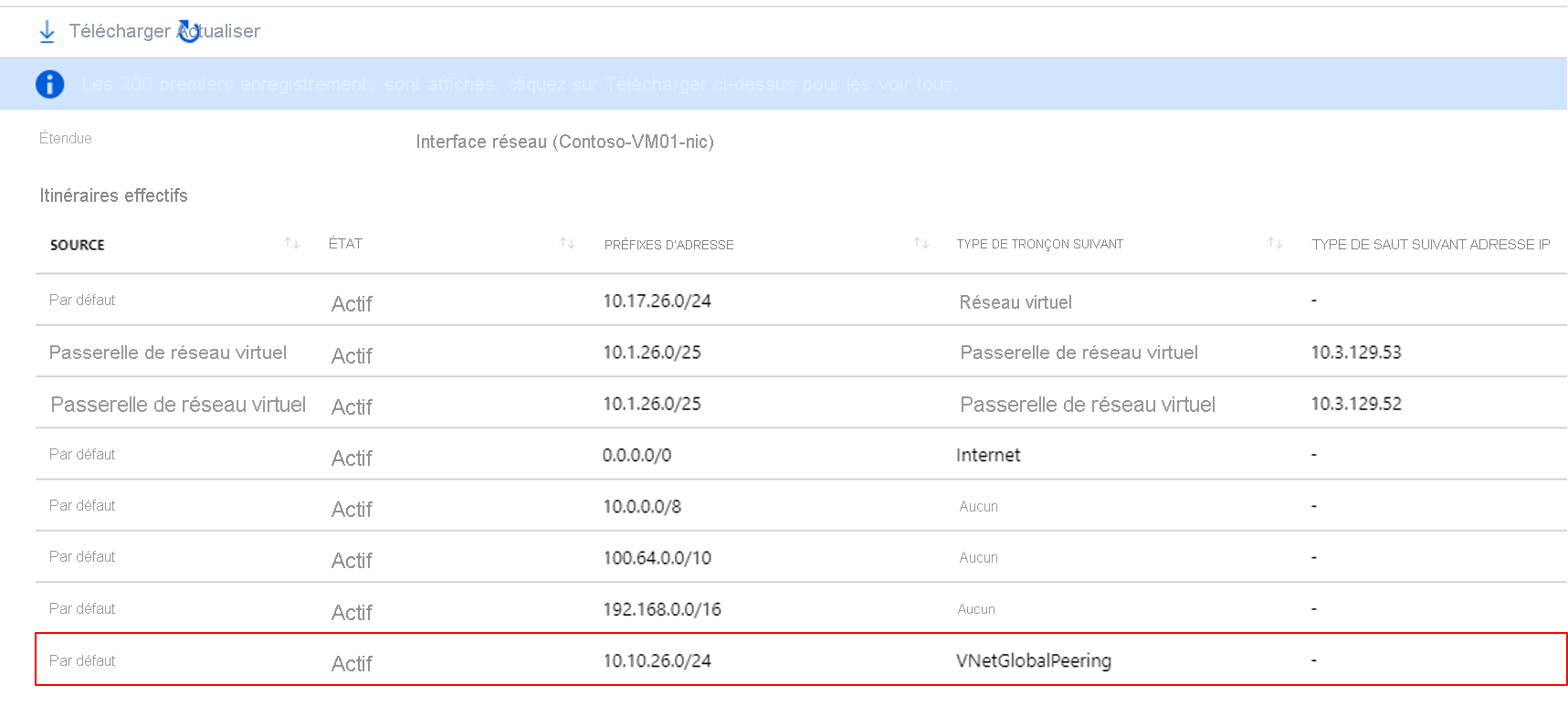

Les tables de routage affichent les itinéraires connus des ressources dans chaque abonnement. La table de routage suivante montre les itinéraires connus de Contoso, l’entrée finale étant l’entrée de peering mondial de réseaux virtuels au sous-réseau de Fabrikam 10.10.26.0/24.

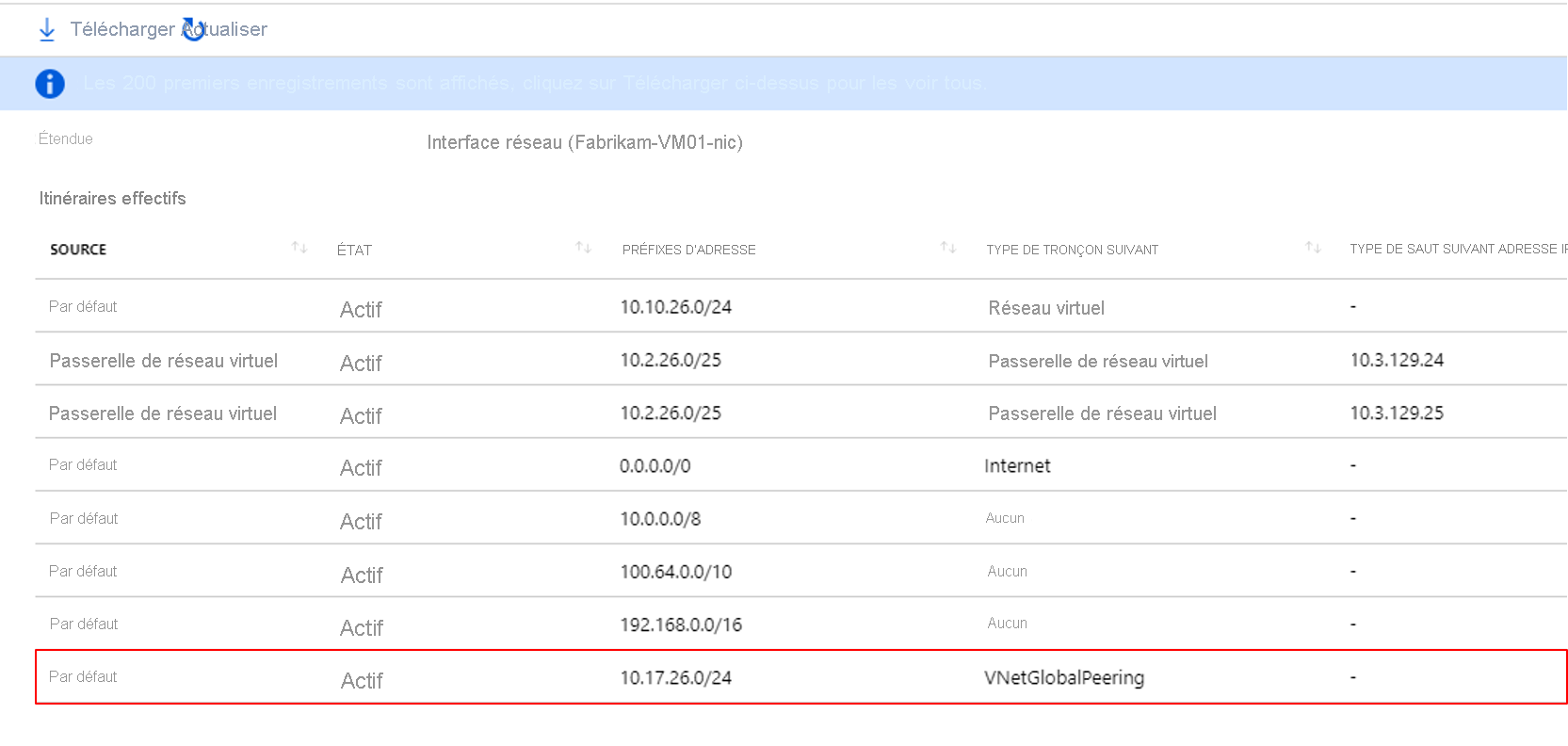

La table de routage suivante montre les itinéraires connus de Fabrikam. Là encore, l’entrée finale correspond à l’entrée de peering mondial de réseaux virtuels, cette fois au sous-réseau de Contoso 10.17.26.0/24.

Configurer VNET Peering

Voici les étapes à suivre pour configurer le peering de réseaux virtuels. Notez que vous devez avoir deux réseaux virtuels. Pour tester le peering, vous devez avoir une machine virtuelle dans chaque réseau. Au départ, les machines virtuelles ne seront pas en mesure de communiquer, mais après la configuration, elles le pourront. L’étape que vous découvrirez est la configuration du peering de réseaux virtuels.

- Créez deux réseaux virtuels.

- Homologuez les réseaux virtuels.

- Créer des machines virtuelles dans chaque réseau virtuel.

- Testez la communication entre les machines virtuelles.

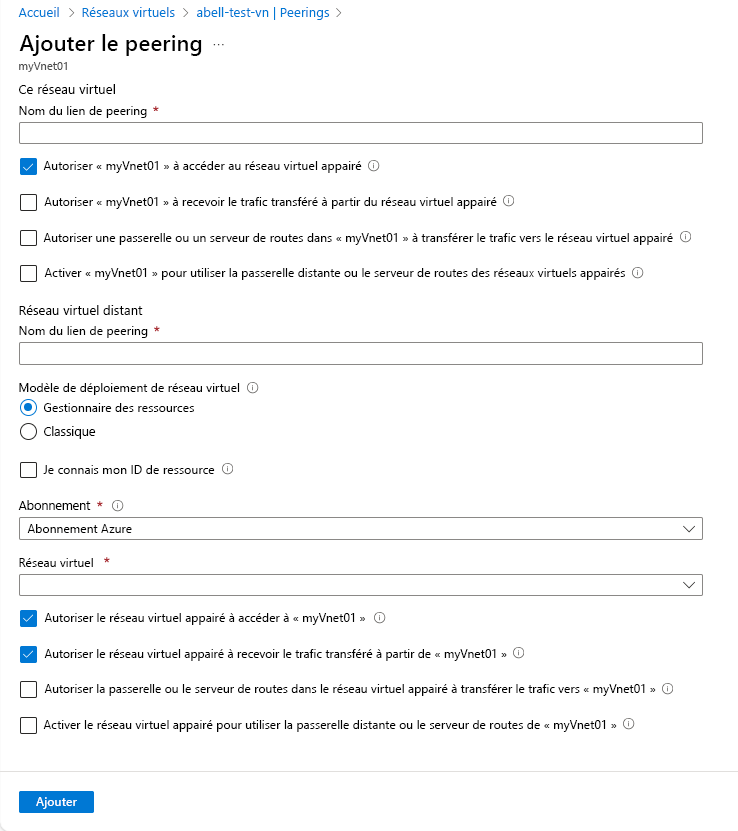

Pour configurer le peering, utilisez la page Ajouter le peering. Il n’y a que quelques paramètres de configuration facultatifs à prendre en compte.

Remarque

Lorsque vous ajoutez un peering sur un réseau virtuel, la deuxième configuration de réseau virtuel est automatiquement ajoutée.

Transit par passerelle et connectivité

Lorsque des réseaux virtuels sont homologués, vous configurez une passerelle VPN dans le réseau virtuel homologué comme point de transit. Dans ce cas, un réseau virtuel homologué utilise la passerelle distante pour accéder à d’autres ressources. Un réseau virtuel ne peut posséder qu’une seule passerelle. Le transit de la passerelle est pris en charge pour VNET Peering et pour Global VNet Peering.

Lorsque vous autorisez le transit par passerelle, le réseau virtuel peut communiquer avec les ressources situées en dehors du peering. Par exemple, la passerelle de sous-réseau peut :

- Utiliser un VPN de site à site pour vous connecter à un réseau local.

- Utiliser une connexion de réseau virtuel à réseau virtuel vers un autre réseau virtuel.

- Utiliser un VPN de point à site pour vous connecter à un client.

Dans ces scénarios, le transit par passerelle permet aux réseaux virtuels homologués de partager la passerelle et d’accéder aux ressources. Cela signifie que vous n’avez pas besoin de déployer de passerelle VPN dans le réseau virtuel pair.

Remarque

Des groupes de sécurité réseau peuvent être appliqués dans l’un ou l’autre des réseaux virtuels pour bloquer l’accès à d’autres réseaux virtuels ou à des sous-réseaux. Lors de la configuration du peering de réseaux virtuels, vous pouvez ouvrir ou fermer les règles du groupe de sécurité réseau entre les réseaux virtuels.

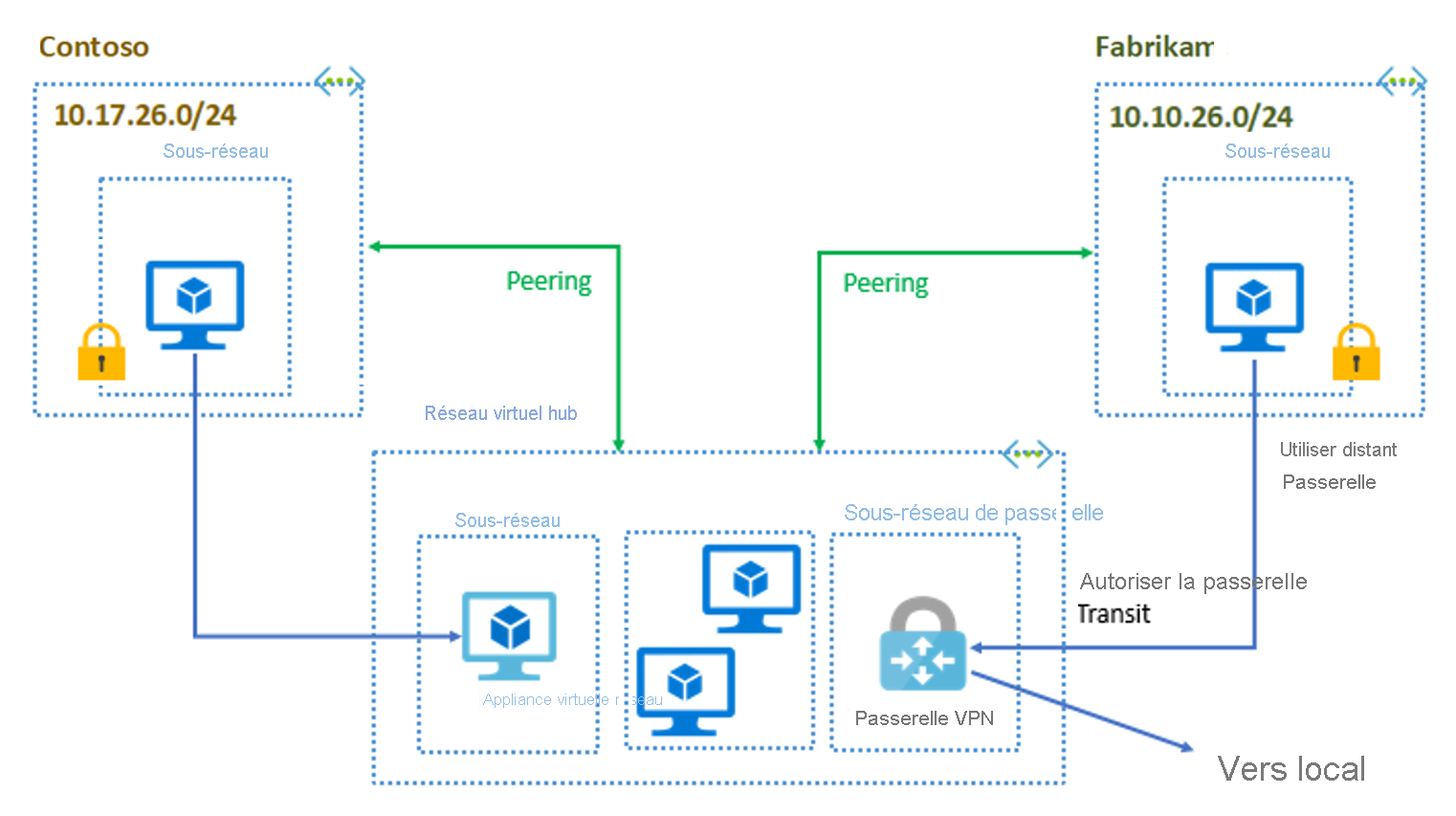

Utiliser le chaînage de services pour diriger le trafic vers une passerelle

Supposons que vous souhaitiez diriger le trafic du réseau virtuel Contoso vers une appliance virtuelle réseau (NVA) spécifique. Créez des itinéraires définis par l’utilisateur pour diriger le trafic du réseau virtuel Contoso vers l’appliance virtuelle réseau dans le réseau virtuel Fabrikam. Cette technique est connue sous le nom de chaînage de services.

Pour activer le chaînage de services, ajoutez des itinéraires définis par l’utilisateur qui pointent vers des machines virtuelles dans le réseau virtuel homologue en tant qu’adresse IP du tronçon suivant. Les itinéraires définis par l’utilisateur peuvent également indiquer des passerelles de réseau virtuel.

Les réseaux virtuels Azure peuvent être déployés dans une topologie Hub and Spoke, le réseau virtuel hub jouant le rôle de point de connexion central à tous les réseaux virtuels Spoke. Le réseau virtuel hub héberge les composants de l’infrastructure, comme une appliance virtuelle réseau, des machines virtuelles et une passerelle VPN. Tous les réseaux virtuels Spoke sont homologués avec le réseau virtuel hub. Le trafic transite par des appliances virtuelles réseau ou des passerelles VPN sur le réseau virtuel hub. Les avantages liés à l’utilisation d’une configuration hub-and-spoke incluent les économies, le dépassement des limites d’abonnement et l’isolation des charges de travail.

Le diagramme suivant illustre un scénario dans lequel un réseau virtuel hub héberge une passerelle VPN qui gère le trafic vers le réseau local, ce qui permet de contrôler la communication entre le réseau local et les réseaux virtuels Azure homologués.

Choisissez la meilleure réponse à chaque question.