Quand utiliser Azure Policy

Comme cela a été expliqué, Azure Policy est un service que vous utilisez pour créer, affecter et gérer des définitions de stratégie. En général, les stratégies ont pour but de répondre à des besoins en matière de conformité, de contrôle ou de mise à l’échelle.

Ces définitions de stratégie sont utilisées pour implémenter une gouvernance pour la cohérence, la conformité réglementaire, la sécurité, les coûts et la gestion des ressources. Vous pouvez spécifier la configuration requise pour des ressources qui sont créées et effectuer une des actions suivantes :

- Identifier les ressources non conformes

- Bloquer la création des ressources

- Ajouter la configuration requise

Exemples de scénarios dans lesquels vous pouvez utiliser Azure Policy :

Contrôle des coûts

- Limitez les références SKU de machines virtuelles pouvant être créées.

- Évitez d’utiliser des régions Azure où le coût d’une ressource est plus élevé.

- Limitez l’utilisation des solutions de la Place de marché Azure qui peuvent augmenter vos coûts.

Sécurité

- Appliquer des connexions SSL (Secure Sockets Layer) à la base de données Azure MySQL.

- Vérifiez que l’authentification sur les machines Linux exige des clés SSH.

- Vérifiez que les machines Windows répondent aux exigences des propriétés du pare-feu Windows.

Surveillance

- Les journaux d’activité doivent être conservés pendant au moins un an.

- L’agent Log Analytics doit être activé pour les images de machine virtuelle répertoriées.

- Une alerte de journal d’activité doit exister pour des opérations de sécurité spécifiques.

Sauvegarde

- Vérifiez que le service Sauvegarde Azure a été activé sur toutes vos machines virtuelles.

- Vérifiez que la sauvegarde géoredondante est activée sur Azure Database pour MySQL ou PostgreSQL.

- Vérifiez que la sauvegarde géoredondante à long terme est activée sur Azure SQL Database.

Gouvernance

- Vérifiez l’utilisation et l’application appropriées de balises sur les ressources.

- Auditez les machines virtuelles avec un redémarrage en attente.

- Gérez vos exigences de conformité organisationnelles. Spécifier si une action de durée de vie de certificat SSL/TLS est déclenchée à un pourcentage spécifique de sa durée de vie ou à un certain nombre de jours avant son expiration.

Actions adaptées

- Déployez l’agent Azure Monitor sur toutes vos machines virtuelles.

- Activez Sauvegarde Azure pour des machines virtuelles.

- Vérifiez que l’audit est activé pour toutes vos instances Azure SQL Database.

- Veillez aux connexions sécurisées (HTTPS) aux comptes de stockage.

- Empêcher les connexions Bureau à distance ou SSH entrantes à partir d’Internet sur vos machines virtuelles.

Considérations relatives à l’implémentation d’Azure Policy

Voici quatre considérations importantes à prendre en compte pour une implémentation réussie du service Azure Policy :

- Évaluation

- Test

- Déployer

- Vérification

L’évaluation est l’emplacement dans lequel vous obtenez une vue d’ensemble de l’état de votre environnement. Ensuite, avant d’apporter des modifications à votre environnement via des stratégies pour appliquer des mesures, affectez une stratégie juste pour auditer votre environnement. Vous pouvez utiliser l’option Vue d’ensemble du menu pour mettre en œuvre cette fonctionnalité.

Avant de créer des stratégies qui apportent des modifications à votre environnement, veillez à tout tester.

Vérifiez la syntaxe de votre stratégie, les actions effectuées et l’étendue utilisée (groupes d’administration, abonnements et groupes de ressources). Vérifiez toutes les inclusions, exclusions et exemptions des stratégies.

Pour le déploiement initial, vérifiez que vous exécutez votre stratégie sur un environnement contrôlé ou un abonnement dédié. Les affectations du service Azure Policy n’entrent pas en vigueur immédiatement. Il y a un délai d’évaluation de la stratégie, qui est d’environ 30 minutes. En outre, l’audit de vos ressources peut prendre un certain temps, car le moteur Azure Policy doit évaluer toutes les ressources par rapport aux règles de la stratégie au sein de l’étendue affectée.

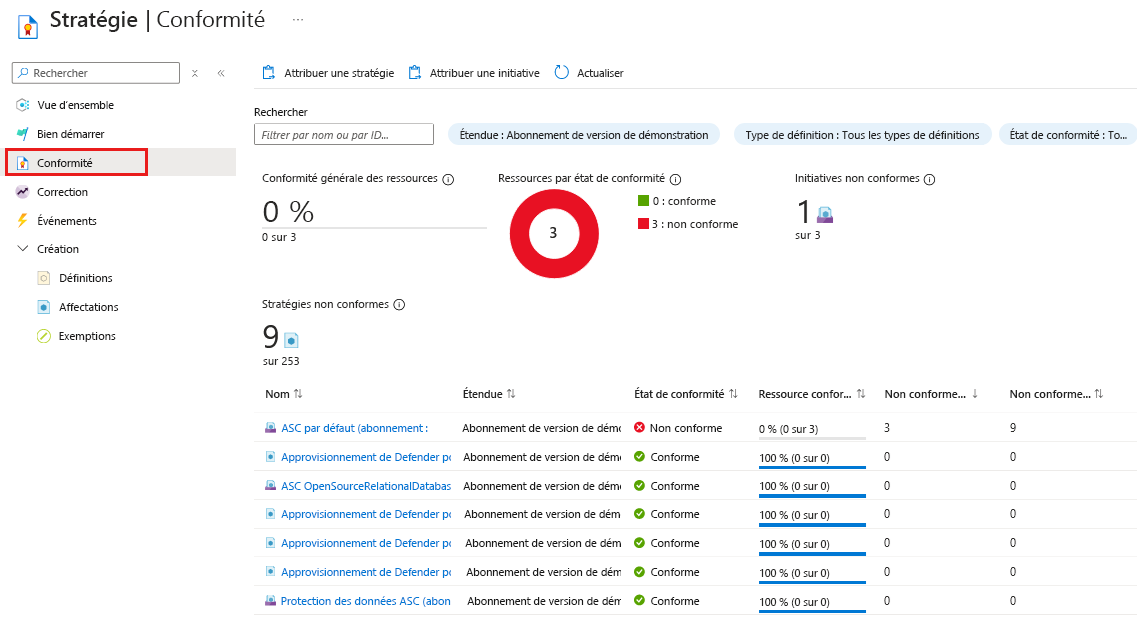

Pour finir, utiliser Conformité pour vérifier les résultats de vos affectations de stratégie.