Explorer Microsoft Defender pour point de terminaison

Microsoft Defender pour point de terminaison est une plate-forme de sécurité de point de terminaison d’entreprise conçue pour aider les réseaux d’entreprise à prévenir, détecter, examiner et répondre aux menaces avancées.

Microsoft Defender pour Endpoint utilise la combinaison suivante de technologie intégrée à Windows 10 et versions ultérieures et le service cloud robuste de Microsoft :

Les capteurs de comportement de point de terminaison. Windows 10 et 11 intègrent ces capteurs. Ils commencent par collecter et traiter les signaux comportementaux du système d'exploitation. Ils envoient ensuite ces données de capteur à l'instance cloud privée et isolée d'une organisation de Microsoft Defender pour Endpoint.

Analyse de sécurité cloud. Les produits cloud d'entreprise (tels que Microsoft 365) et les actifs en ligne appliquent le Big Data, l'apprentissage des appareils et l'optique Microsoft unique dans l'écosystème Windows. Microsoft Defender pour point de terminaison traduit ensuite les signaux comportementaux en insights, détections et réponses recommandées aux menaces avancées.

Intelligence des menaces. Les chasseurs de menaces Microsoft et les équipes de sécurité génèrent des informations sur les menaces. Les partenaires augmentent ensuite ces informations avec leurs propres informations sur les menaces. Threat Intelligence permet à Microsoft Defender pour Endpoint de :

- Identifiez les outils, les techniques et les procédures des pirates.

- Générez des alertes lorsqu’il les observe dans les données de capteur collectées.

Architecture de Microsoft Defender pour points de terminaison

Microsoft Defender XDR fournit une expérience de gestion de la sécurité unifiée entre les identités, les points de terminaison, les outils de messagerie et de collaboration, et les applications cloud.

Remarque

Microsoft 365 Defender est désormais Microsoft Defender XDR (détection et réponse étendues).

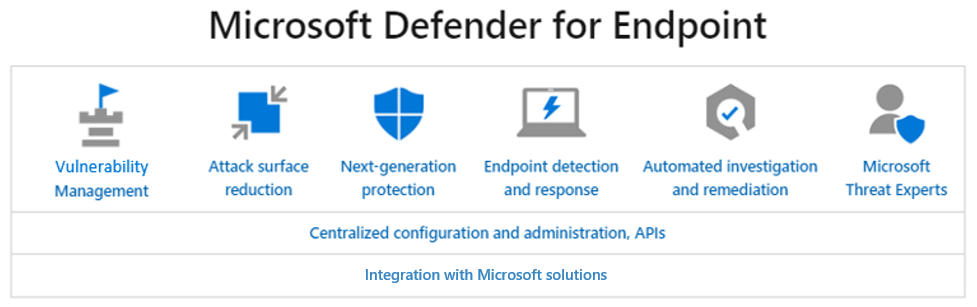

La suite Microsoft Defender XDR comprend divers services de sécurité, tels que Microsoft Defender pour point de terminaison, Microsoft Defender pour Office 365 et Microsoft Defender for Cloud Apps. Le diagramme suivant montre les services inclus dans l’architecture Microsoft Defender pour point de terminaison.

Les services affichés dans ce diagramme qui sont intégrés à l’architecture Microsoft Defender pour point de terminaison sont les suivants :

Gestion des menaces et des vulnérabilités. Cette fonctionnalité intégrée utilise une approche basée sur le risque qui change la donne pour découvrir, hiérarchiser et corriger les vulnérabilités et erreurs de configuration des points de terminaison.

Réduction de la surface d’attaque. L’ensemble de fonctionnalités de réduction de la surface d’attaque fournit la première ligne de la défense dans la pile. Pour prendre en charge cette fonctionnalité, les organisations doivent s’assurer que les paramètres de configuration sont correctement définis et appliquer des techniques d’atténuation. Ce faisant, les capacités de réduction de la surface d'attaque peuvent résister aux attaques et à l'exploitation. Les fonctionnalités incluent également la protection du réseau et la protection Web. Ces fonctionnalités réglementent l'accès aux adresses IP, domaines et URL malveillants.

Protection de nouvelle génération. Pour renforcer davantage le périmètre de sécurité de votre réseau, Microsoft Defender pour point de terminaison fait appel à une protection nouvelle génération conçue pour intercepter tous les types de menaces émergentes.

Détection et réponse du point de terminaison. Cette fonctionnalité détecte, examine et répond aux menaces avancées qui ont dépassé les deux premiers piliers de sécurité. Le repérage avancé fournit un outil de recherche de menace par requête qui vous permet de détecter les brèches de manière proactive et de créer des détections personnalisées.

Enquête et résolution automatiques. Microsoft Defender pour Endpoint peut répondre rapidement aux attaques avancées. Il offre également des capacités d'investigation et de correction automatiques qui aident à réduire le volume d'alertes en quelques minutes à grande échelle.

Microsoft Secure Score pour les appareils. Microsoft Defender pour Endpoint inclut Microsoft Secure Score pour les appareils. Cette fonctionnalité aide les organisations :

- Évaluez dynamiquement l’état de sécurité de leur réseau d’entreprise.

- Identifiez les systèmes non protégés.

- Prenez les mesures recommandées pour améliorer la sécurité globale du organization.

Experts en menaces Microsoft. Le nouveau service de chasse aux menaces gérées de Microsoft Defender pour Endpoint fournit une recherche proactive, une hiérarchisation, ainsi que d'autres informations contextuelles et informations. Ces fonctionnalités permettent aux centres d'opérations de sécurité (SOC) d'identifier et de répondre aux menaces rapidement et avec précision. Les clients de Microsoft Defender pour points de terminaison doivent demander le service de chasse aux menaces géré par Microsoft Threat Experts pour obtenir des notifications d'attaques ciblées proactives et pour collaborer avec des experts à la demande. Ce service est une fonctionnalité complémentaire. Une fois que la fonctionnalité Spécialistes des menaces Microsoft vous accepte dans son service de chasse aux menaces géré, elle inclut toujours des notifications d’attaque ciblée. Pour les utilisateurs qui ne doivent pas encore s’inscrire à Spécialistes des menaces Microsoft mais qui souhaitent bénéficier de ses avantages, accédez à Paramètres, puis Général, puis Fonctionnalités avancées, puis Spécialistes des menaces Microsoft à appliquer. Une fois accepté, vous bénéficiez des avantages des notifications d’attaques ciblées. Vous démarrez également une version d’évaluation de 90 jours d’Experts à la demande. Contactez votre représentant Microsoft pour obtenir un abonnement complet à Experts on Demand.

Configuration et administration centralisées, API. Intégrez Microsoft Defender pour point de terminaison à vos flux de travail existants.

Intégration avec les solutions Microsoft. Microsoft Defender pour Endpoint s'intègre directement à diverses solutions Microsoft, notamment :

- Microsoft Defender pour le cloud

- Microsoft Sentinel

- Microsoft Intune

- Microsoft Defender for Cloud Apps

- Microsoft Defender pour l’identité

- Microsoft Defender pour Office 365

- Skype Entreprise

Affichage supplémentaire. Sélectionnez le lien suivant pour regarder une courte vidéo sur l'architecture de Microsoft Defender pour Endpoint.

Comparer les forfaits Microsoft Defender pour Endpoint

Microsoft Defender pour Endpoint offre une protection avancée contre les menaces. Cette fonctionnalité comprend un antivirus, un antimalware, une atténuation des ransomwares, etc., ainsi qu'une gestion et des rapports centralisés. Deux plans sont disponibles. Le tableau suivant répertorie les fonctionnalités fournies dans chaque plan à un niveau élevé.

| Microsoft Defender for Endpoint (plan 1) | Microsoft Defender pour point de terminaison Plan 2 |

|---|---|

| Protection de nouvelle génération Réduction de la surface d'attaque Actions de réponse manuelle Gestion centralisée Rapports de sécurité API |

Microsoft Defender pour point de terminaison Plan 1, plus : Découverte d’appareils Gestion des vulnérabilités Analyses de menaces Enquêtes et réponses automatisées Recherche avancée de menaces Détection et réponse du point de terminaison Spécialistes des menaces Microsoft |

Microsoft Defender pour les licences Endpoint

La liste suivante identifie les options de licence pour Microsoft Defender pour point de terminaison Plan 1 et Plan 2 :

Microsoft Defender pour Endpoint Plan 1. Microsoft Defender pour Endpoint Plan 1 est disponible en tant que licence d'abonnement utilisateur autonome pour les clients commerciaux et éducatifs. Microsoft 365 E3/A3 l’inclut également.

Microsoft Defender pour Endpoint Plan 2. Microsoft Defender pour Endpoint Plan 2 est disponible sous forme de licence autonome et dans le cadre des plans suivants :

- Windows 11 Entreprise E5/A5

- Windows 10 Entreprise E5/A5

- Microsoft 365 E5/A5/G5 (qui inclut Windows 10 ou Windows 11 Enterprise E5)

- Sécurité Microsoft 365 E5/A5/G5/F5

- Microsoft 365 F5 Security & Compliance

Planifier le déploiement de Microsoft Defender pour point de terminaison

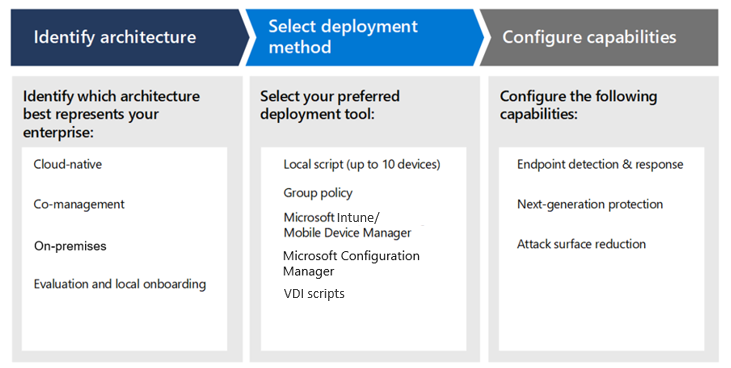

Les administrateurs doivent planifier leur déploiement Microsoft Defender pour point de terminaison afin d’optimiser les fonctionnalités de sécurité au sein de la suite. À leur tour, ils peuvent mieux protéger leurs entreprises contre les cybermenaces.

La planification d’un déploiement Microsoft Defender pour point de terminaison fournit également aux organisations des conseils sur la façon de :

- Identifiez leur architecture d’environnement.

- Sélectionnez le type d’outil de déploiement le mieux adapté à leurs besoins.

- Configurer les fonctionnalités.

Vérification des connaissances

Choisissez la meilleure réponse à chacune des questions ci-dessous.