Créer, affecter et interpréter des stratégies et des initiatives de sécurité dans Azure Policy

Lorsqu’il est question de sécuriser votre environnement Azure, il existe deux outils essentiels : les stratégies de sécurité Azure et les initiatives de sécurité Azure. Ces deux outils jouent des rôles critiques dans le maintien de la conformité, mais ils servent des objectifs différents. Nous allons décomposer leurs fonctionnalités et leurs cas d’usage.

Stratégies de sécurité Azure :

Définition : Azure Policy s’apparente à un gardien qui vérifie diligemment que vos ressources respectent des règles spécifiques. Elle vous permet de définir et d’appliquer des stratégies dans votre environnement Azure.

Composants :

- Définition de stratégie : spécifie les conditions que vous souhaitez contrôler (par exemple, les types de ressources autorisés, les balises obligatoires).

- Affectation de la stratégie : détermine où la stratégie prend effet (ressources individuelles, groupes de ressources, groupes d’administration).

- Paramètres de stratégie : personnalise le comportement de la stratégie (par exemple, les unités de conservation des stocks de machines virtuelles, l’emplacement).

Cas d’usage :

- Appliquer des règles spécifiques de manière cohérente.

- Garantir l’étiquetage uniforme.

- Contrôler les types de ressources.

Initiatives de sécurité Azure :

Définition : considérez les initiatives Azure comme des ensembles de stratégies. Elles regroupent les définitions des stratégies Azure dans un but précis.

Composants :

- Définitions (stratégies) : collection de stratégies regroupées en un seul élément.

- Affectation : les initiatives sont appliquées à une étendue (par exemple, abonnement, groupe de ressources).

- Paramètres : personnaliser le comportement de l’initiative.

Cas d’usage :

- Atteindre des objectifs de conformité plus larges (par exemple, norme de sécurité des données de l’industrie des cartes de paiement, loi américaine HIPAA (Health Insurance Portability Accountability Act)).

- Gérer de façon cohérente des stratégies associées.

Quand recourir à l’une ou à l’autre ? :

Stratégie Azure :

- Utilisez-la pour des stratégies individuelles lorsque des règles spécifiques doivent être appliquées.

- Parfois, une seule stratégie suffit.

Initiatives Azure :

- Recommandée même pour une stratégie unique, car elle simplifie la gestion.

- Les initiatives vous permettent de gérer plusieurs stratégies en tant qu’unité cohérente.

- Exemple : au lieu de gérer 20 stratégies distinctes pour la conformité PCI-DSS, utilisez une initiative qui les évalue simultanément.

Les stratégies de sécurité Azure se concentrent sur un contrôle granulaire, tandis que les initiatives de sécurité Azure offrent une approche consolidée. Choisissez judicieusement en fonction des besoins et de la complexité de conformité de votre organisation. Les deux sont des outils essentiels dans votre boîte à outils de sécurité Azure.

Créer et gérer des stratégies pour assurer la conformité

Il est important de comprendre comment créer et gérer des stratégies dans Azure pour rester conforme aux normes de votre entreprise et aux contrats de niveau de service. Dans cet exemple, vous allez découvrir comment utiliser Azure Policy pour effectuer certaines des tâches les plus courantes liées à la création, à l’attribution et à la gestion des stratégies dans votre organisation, notamment :

- Affecter une stratégie pour appliquer une condition aux ressources que vous créez dans le futur

- Créer et affecter une définition d’initiative pour effectuer le suivi de la conformité de plusieurs ressources

- Résoudre une ressource non conforme ou refusée

- Implémenter une nouvelle stratégie dans l’ensemble de l’entreprise

Prérequis

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit avant de commencer.

Attribution d’une stratégie

La première étape de l’application de la conformité avec une stratégie Azure consiste à affecter une définition de stratégie. Une définition de stratégie définit dans quelle condition une stratégie est appliquée et l’action à effectuer. Dans cet exemple, affectez la définition de stratégie intégrée appelée Hériter d’une étiquette du groupe de ressources si elle est manquante pour ajouter l’étiquette spécifiée avec sa valeur du groupe de ressources parent à des ressources nouvelles ou mises à jour auxquelles il manque l’étiquette.

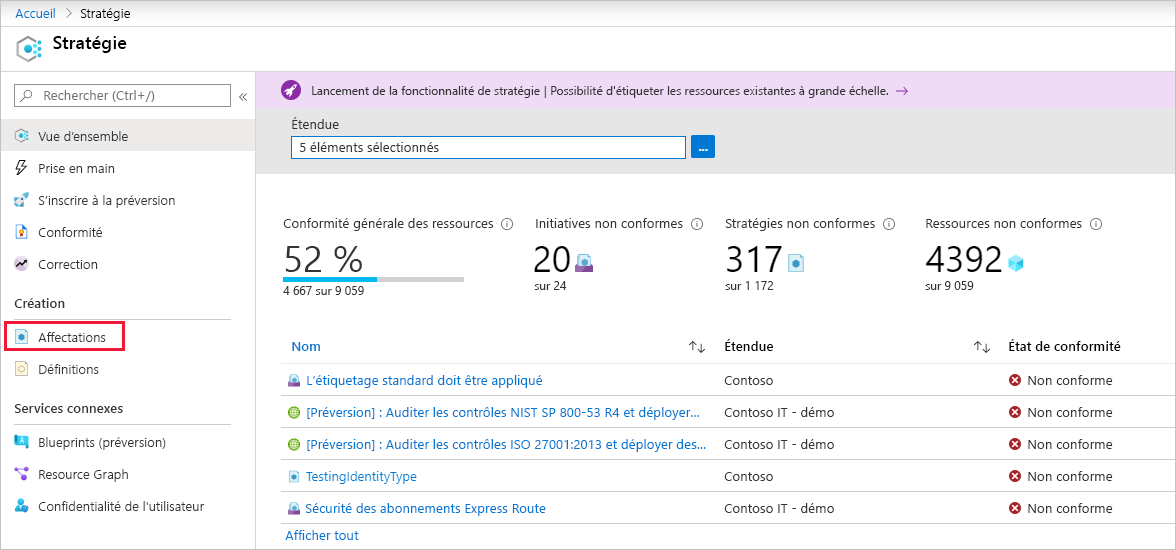

- Accédez au portail Azure pour attribuer des stratégies. Recherchez et sélectionnez Stratégie.

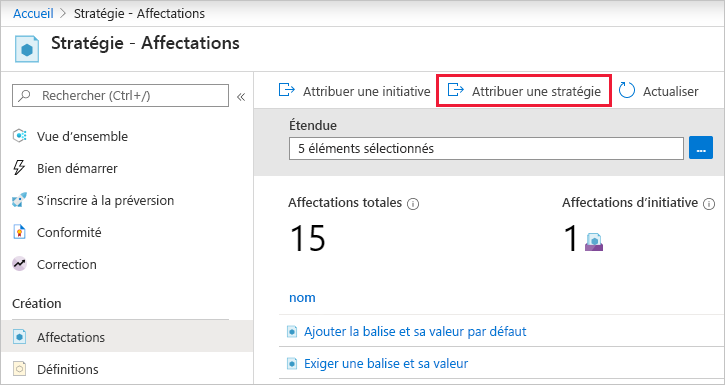

- Sélectionnez Affectations du côté gauche de la page Azure Policy. Une affectation est une stratégie qui a été affectée pour être appliquée dans une étendue spécifique.

- Sélectionnez Assigner une stratégie en haut de la pageStratégie - Affectations.

- Dans la page Assigner une stratégie, sous l’onglet De base, sélectionnez l’étendue en sélectionnant les points de suspension, puis en sélectionnant un groupe d’administration ou un abonnement. Sélectionnez éventuellement un groupe de ressources. Une étendue détermine les ressources ou le regroupement de ressources sur lequel la stratégie est appliquée. Cliquez ensuite sur Sélectionner dans le bas de la page Étendue. Cet exemple utilise l’abonnement Contoso. Votre abonnement sera différent.

- Vous pouvez exclure des ressources en fonction de l’étendue. Les exclusions commencent à un niveau inférieur à celui de l’étendue. Les exclusions étant facultatives, laissez ce champ vide pour l’instant.

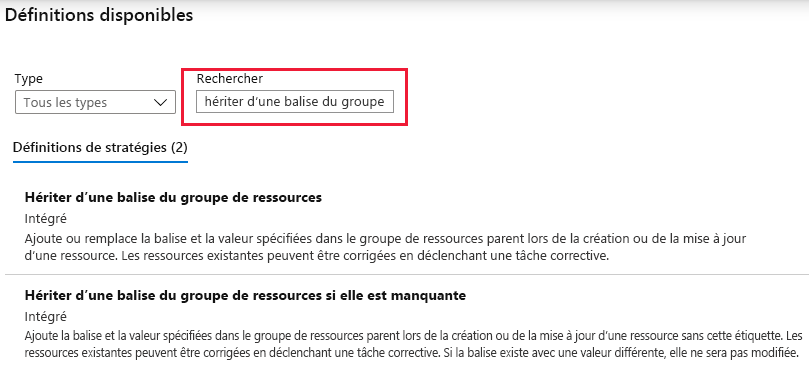

- Sélectionnez les points de suspension de Définition de stratégie pour ouvrir la liste des définitions disponibles. Vous pouvez filtrer le Type de définition de stratégie sur « Intégré » pour tout afficher et lire les descriptions.

- Sélectionnez Hériter d’une étiquette du groupe de ressources si elle est manquante. Si vous ne trouvez pas l’option immédiatement, tapez hériter d’une étiquette dans la zone de recherche, puis appuyez sur Entrée ou cliquez en dehors de la zone de recherche. Cliquez sur Sélectionner au bas de la page AvailableDefinitions une fois que vous avez trouvé et sélectionné la définition de stratégie.

- Le Nom de l’attribution est automatiquement rempli avec le nom de stratégie que vous avez sélectionné, mais vous pouvez le modifier. Pour cet exemple, laissez Hériter d’une étiquette du groupe de ressources si elle est manquante. Vous pouvez également ajouter une Description (facultatif). La description fournit des détails sur cette affectation de stratégie.

- Laissez Application de la stratégie définie sur Activée. Le paramètre Désactivée permet de tester le résultat de la stratégie sans en déclencher l’effet. Pour plus d’informations, consultez Mode de mise en conformité.

- Affectée par est automatiquement renseigné en fonction de l’utilisateur connecté. Ce champ étant facultatif, vous pouvez entrer des valeurs personnalisées.

- Sélectionnez l’onglet Paramètres en haut de l’Assistant.

- Pour Nom de l’étiquette, entrez Environnement.

- Sélectionnez l’onglet Correction en haut de l’Assistant.

- Laissez la case Créer une tâche de correction décochée. Cette case vous permet de créer une tâche pour modifier les ressources existantes en plus des ressources nouvelles ou mises à jour.

- La case Créer une identité managée est automatiquement cochée, car cette définition de stratégie utilise l’effet « Modifier ». L’option Autorisations a automatiquement la valeur Contributeur en fonction de la définition de stratégie. Pour plus d’informations, consultez Identités managées et Fonctionnement du contrôle d’accès de correction.

- Sélectionnez l’onglet Messages de non-conformité en haut de l’Assistant.

- Affectez au message de non-conformité la valeur Cette ressource n’a pas l’étiquette nécessaire. Ce message personnalisé s’affiche quand une ressource est refusée ou pour les ressources non conformes durant une évaluation régulière.

- Sélectionnez l’onglet Vérifier + créer en haut de l’Assistant.

- Passez en revue vos sélections, puis sélectionnez Créer au bas de la page.