Explorer les stratégies d’étiquette de confidentialité

Une fois qu’une organisation a créé ses étiquettes de confidentialité, elle doit les publier pour les rendre disponibles pour les utilisateurs et services qui leur sont attribués. Les utilisateurs et les services peuvent ensuite appliquer les étiquettes de confidentialité aux documents Office, aux e-mails et à d’autres éléments qui prennent en charge les étiquettes de confidentialité.

Si vous vous souvenez de la formation précédente, vous publiez des étiquettes de rétention dans des emplacements tels que des boîtes aux lettres Exchange. En revanche, vous publiez des étiquettes de confidentialité pour les utilisateurs et les groupes. Les applications qui prennent en charge les étiquettes de confidentialité peuvent ensuite les afficher à ces utilisateurs et groupes sous forme d’étiquettes appliquées ou d’étiquettes qu’ils peuvent appliquer.

Lorsqu’une organisation configure une stratégie d’étiquette, elle peut :

Sélectionnez les utilisateurs et les groupes pouvant voir les étiquettes. Vous pouvez publier des étiquettes à n'importe quel utilisateur spécifique ou groupe de sécurité activé par e-mail, groupe de distribution ou groupe Microsoft 365 (qui peut avoir une adhésion dynamique) dans Microsoft Entra ID.

Appliquez une étiquette par défaut aux documents et e-mails. Vous pouvez appliquer une étiquette par défaut à tous les nouveaux documents et e-mails sans étiquette créés par les utilisateurs et les groupes inclus dans la stratégie d’étiquette. Vous pouvez appliquer la même étiquette par défaut ou une différente aux conteneurs, si vous activez les étiquettes de confidentialité pour Microsoft Teams, les groupes Microsoft 365 et les sites SharePoint. Avec ce paramètre, le client d'étiquetage unifié Microsoft Entra ID Protection applique également l'étiquette par défaut aux documents existants qui ne sont pas étiquetés. Les utilisateurs peuvent toujours modifier l’étiquette par défaut s’il ne s’agit pas de l’étiquette appropriée pour leur document ou leur courrier électronique.

Une organisation doit envisager d’utiliser une étiquette par défaut pour définir un niveau de base des paramètres de protection pour son contenu. Il faut noter que, sans formation des utilisateurs ou autres contrôles, ce paramètre peut également entraîner un étiquetage incorrect. Il est déconseillé de sélectionner une étiquette qui applique un chiffrement comme étiquette par défaut pour les documents. Par exemple, de nombreuses organisations doivent envoyer et partager des documents avec des utilisateurs externes qui ne posséderaient peut-être pas des applications qui prennent en charge le chiffrement. Ou bien, ils ne peuvent pas utiliser un compte que vous pouvez autoriser. Pour plus d’informations sur ce scénario, consultez Partage de documents chiffrés avec des utilisateurs externes.

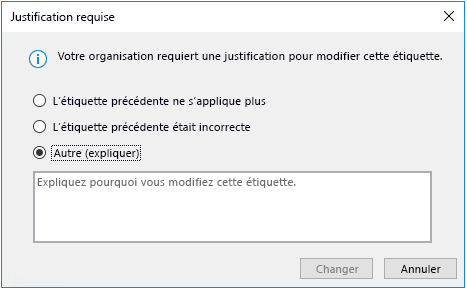

Demander une justification pour une modification d'étiquette. Vous pouvez exiger que les utilisateurs fournissent une justification pour modifier une étiquette lorsqu’ils :

- Essaye de supprimer une étiquette.

- La remplace par une étiquette dont le numéro de commande est inférieur.

Par exemple, un utilisateur ouvre un document étiqueté Confidentiel (rang 3) et remplace cette étiquette par avec une autre nommée Public (rang 1). Les administrateurs peuvent lire le motif de justification ainsi que le changement d’étiquette dans explorateur des activités.

Exigez que les utilisateurs appliquent une étiquette avec une option pour les e-mails et les documents, et une autre pour les conteneurs. Ces options, également appelées étiquetages obligatoires, garantissent que les utilisateurs doivent appliquer une étiquette avant de pouvoir enregistrer des documents, envoyer des e-mails et créer des groupes ou des sites.

- Pour les conteneurs, vous devez attribuer une étiquette lorsque vous créez le groupe ou le site.

- Pour les documents et les e-mails, les méthodes d’attribution d’une étiquette sont les suivantes :

- Manuellement par l’utilisateur.

- Automatiquement en raison d’une condition que vous configurez.

- Automatiquement en tant que valeur par défaut du système (option d’étiquette par défaut décrite précédemment).

L’image suivante montre un exemple d’invite affichée dans Outlook lorsqu’un utilisateur doit attribuer une étiquette.

Remarque

L’étiquetage obligatoire des documents et e-mails n’est pas disponible dans toutes les applications ou sur toutes les plateformes. Pour plus d’informations, consultez Demander aux utilisateurs d'appliquer une étiquette à leurs e-mails et documents.

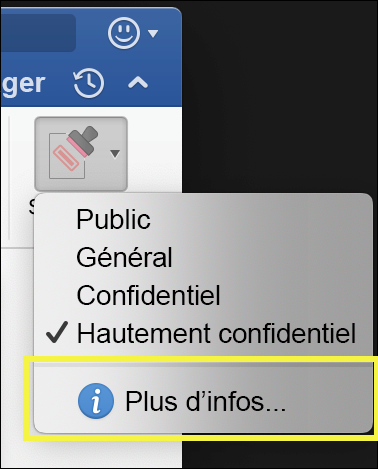

Fournissez un lien d’aide vers une page d’aide personnalisée. Si vos utilisateurs ne sont pas certains de la signification de vos étiquettes de confidentialité ou de la façon dont ils doivent les utiliser, vous pouvez fournir une URL En savoir plus. Cette URL s’affiche en bas du menu Étiquette de confidentialité dans les applications Office.

Les nouvelles étiquettes de confidentialité s’affichent dans les applications Office des utilisateurs, après la création d’une stratégie d’étiquettes les attribuant aux utilisateurs et aux groupes. Veuillez patienter jusqu’à 24 heures pour que les modifications s’appliquent dans votre organisation.

Il n’existe aucune limite au nombre d’étiquettes de confidentialité qu’une organisation peut créer et publier à une exception près : si l’étiquette applique le chiffrement, le nombre maximal d’étiquettes que vous pouvez créer est de 500.

Avertissement

Comme meilleure pratique pour réduire les frais administratifs et réduire la complexité pour vos utilisateurs, essayez de limiter au minimum le nombre d’étiquettes. Les déploiements en temps réel ont remarqué une réduction significative de l’efficacité lorsque les utilisateurs ont plus de cinq étiquettes principales ou plus de cinq sous-étiquettes par étiquette principale.

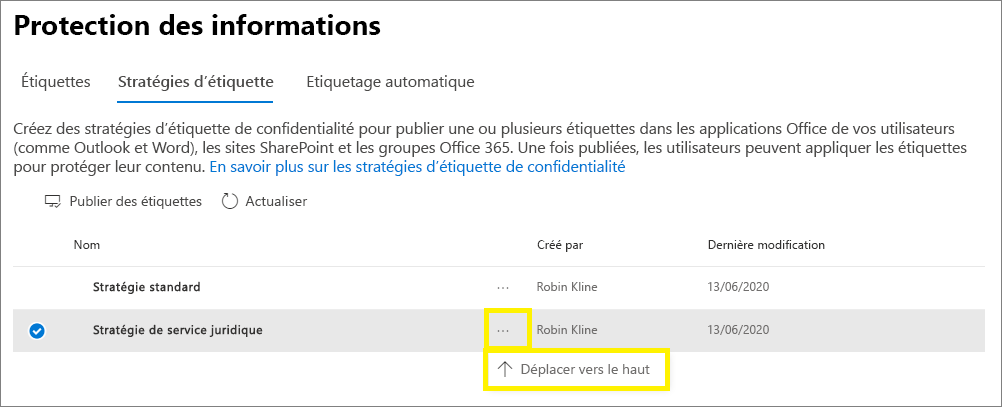

Stratégie de priorité des étiquettes (l’ordre est important)

Une organisation met ses étiquettes de confidentialité à la disposition des utilisateurs en les publiant dans une stratégie d’étiquette de confidentialité. Ces stratégies apparaissent dans une liste sous l’onglet Stratégies de confidentialité de la page Stratégies d’étiquette. À l’instar des étiquettes de confidentialité, l’ordre des stratégies d’étiquette de confidentialité est important, car il reflète leur priorité. La stratégie d’étiquette avec la priorité la plus basse apparaît en haut, et la stratégie d’étiquette avec la priorité la plus élevée apparaît en bas.

Une stratégie d’étiquette comprend les éléments suivants :

- un groupe d’étiquettes.

- Utilisateurs et groupes auxquels vous attribuez la stratégie.

- l’étendue de la stratégie et des paramètres de stratégie pour cette étendue (comme l’étiquette par défaut pour les fichiers et les e-mails).

Vous pouvez inclure un utilisateur dans plusieurs stratégies d’étiquette. Ils obtiennent toutes les étiquettes de confidentialité et tous les paramètres de ces stratégies. En cas de conflit dans les paramètres de plusieurs stratégies, le système applique les paramètres de la stratégie avec la priorité la plus élevée (position la plus basse). En d’autres termes, la priorité la plus élevée l’emporte pour chaque paramètre.

Conseil

Si vous ne voyez pas l’étiquette ou le paramètre de stratégie d’étiquette attendu pour un utilisateur ou un groupe, vérifiez l’ordre des stratégies d’étiquette de confidentialité. Vous devrez peut-être déplacer la stratégie vers le bas. Pour réorganiser les stratégies d’étiquette, sélectionnez une stratégie d’étiquette de confidentialité, choisissez les points de suspension à droite de celle-ci, puis sélectionnez Monter ou Descendre.

Remarque

En cas de conflit de paramètres pour un utilisateur auquel plusieurs stratégies sont attribuées, le système applique le paramètre de la stratégie ayant la priorité la plus élevée (position la plus basse).