Discuter de l’identité en tant que plan de contrôle

Tout d’abord, nous devrions probablement répondre à la question « qu’est-ce qu’un plan de contrôle ? ». Un plan de contrôle est un terme utilisé depuis des années dans les réseaux. Il s’agit de la partie d’un réseau qui route le trafic réseau autour de l’architecture réseau. Ainsi, un plan de contrôle est un outil ou un service qui dirige l’accès aux ressources en fonction de critères spécifiques. Concernant les solutions dans le monde actuel, l’identité de l’utilisateur est le bon endroit pour vérifier l’accès. L’identité se voit ainsi jouer le rôle de plan de contrôle.

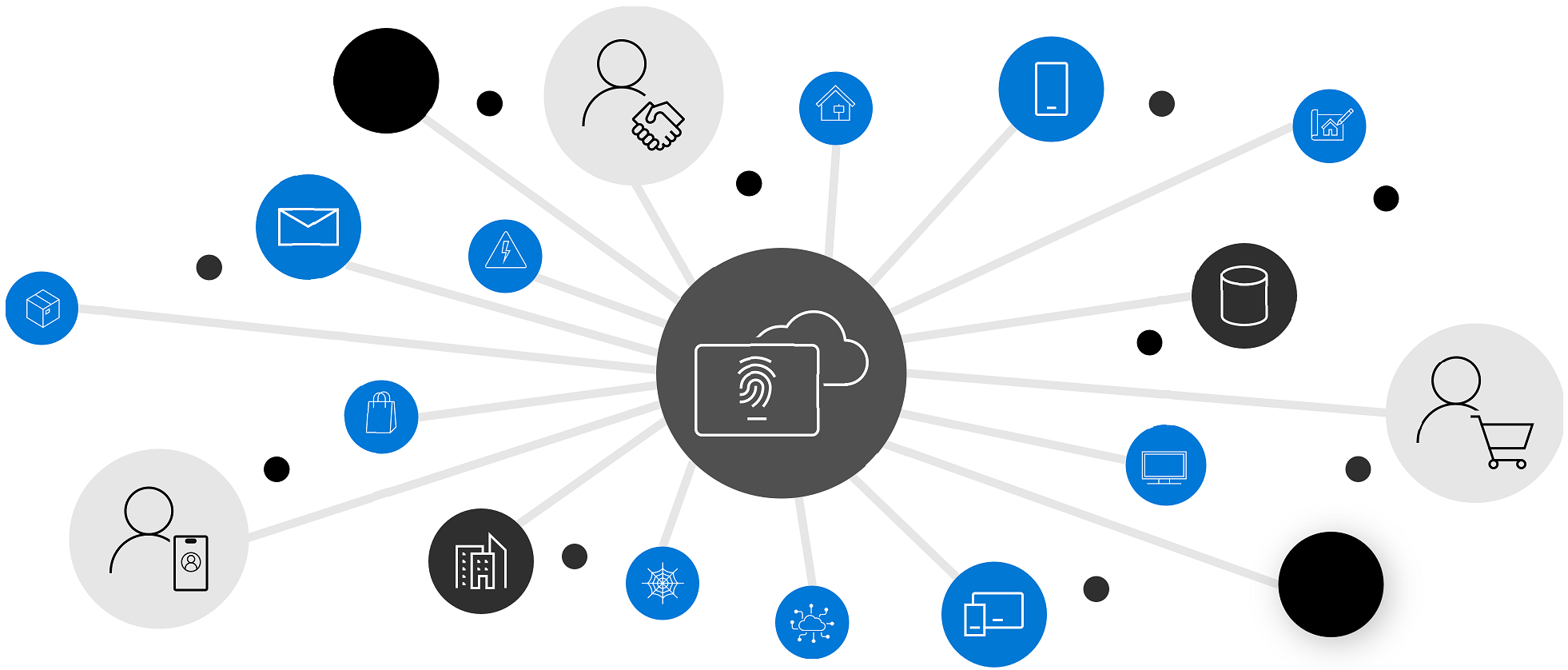

En raison de la grande quantité de réseaux, d’appareils et d’applications dont ont besoin les entreprises au quotidien, le seul dénominateur commun est l’utilisateur. C’est pourquoi nous disons que l’identité est le plan de contrôle. Il est essentiel d’établir l’identité de l’utilisateur en tant qu’élément central de la confiance accordée pour d’autres transactions. Si nous ne savons pas véritablement qui est l’utilisateur, aucun autre contrôle d’accès système ou sécurité n’est important. Une fois que nous savons qui est l’utilisateur, nous pouvons vérifier explicitement chaque élément d’accès, que nos ressources soient locales, se trouvent dans des serveurs hébergés dans le cloud ou soient managées par des applications SaaS tierces telles qu’Office 365.