Décrire la protection contre la perte de données dans Microsoft Purview

La perte de données peut nuire aux clients d’une organisation, aux processus d’entreprise et à l’organisation elle-même. Les organisations doivent empêcher la perte de données en détectant les comportements risqués et en empêchant le partage d’informations sensibles de manière inappropriée.

Dans Microsoft Purview, vous implémentez la protection contre la perte de données (DLP) en définissant et en appliquant des stratégies DLP. Avec une stratégie DLP, vous pouvez identifier, effectuer un monitoring et protéger automatiquement les éléments sensibles des ressources suivantes :

- Services Microsoft 365 tels que les comptes Teams, Exchange, SharePoint et OneDrive

- Applications Office telles que Word, Excel et PowerPoint

- Points de terminaison Windows 10, Windows 11 et macOS (trois dernières versions)

- Applications cloud

- Partages de fichiers locaux et SharePoint local

- Power BI

DLP détecte les éléments sensibles via une analyse de contenu approfondie, et non une simple analyse du texte. Le contenu est analysé à la recherche de correspondances entre les données primaires et les mots clés, par l’évaluation d’expressions régulières, par une validation de fonction interne ainsi que par la mise en correspondance des données secondaires situées à proximité des données primaires concordantes. De plus, DLP utilise également des algorithmes de machine learning et d’autres méthodes pour détecter le contenu qui correspond à vos stratégies DLP.

Actions de protection des stratégies DLP

Les stratégies DLP vous permettent d’effectuer le monitoring des activités des utilisateurs sur les éléments sensibles au repos, les éléments sensibles en transit ou les éléments sensibles en cours d’utilisation, et d’entreprendre des actions de protection. Les actions de protection que les stratégies DLP peuvent effectuer sont les suivantes :

- Afficher dans une fenêtre indépendante un conseil de stratégie destiné à l’utilisateur pour l’avertir qu’il tente peut-être de partager un élément sensible de manière inappropriée.

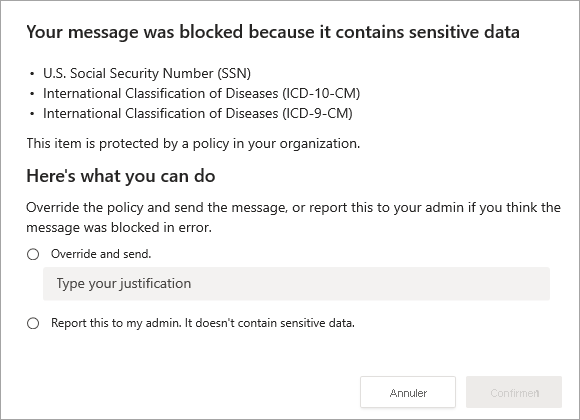

- Bloquer le partage et, via un conseil de stratégie, autoriser l’utilisateur à passer outre le blocage, puis capturer la justification fournie par l’utilisateur.

- Bloquer le partage sans option permettant de l’ignorer.

- Pour les données au repos, les éléments sensibles peuvent être verrouillés et déplacés vers un emplacement de mise en quarantaine sécurisé,

- Pour les conversations Teams, les informations sensibles ne s’affichent pas.

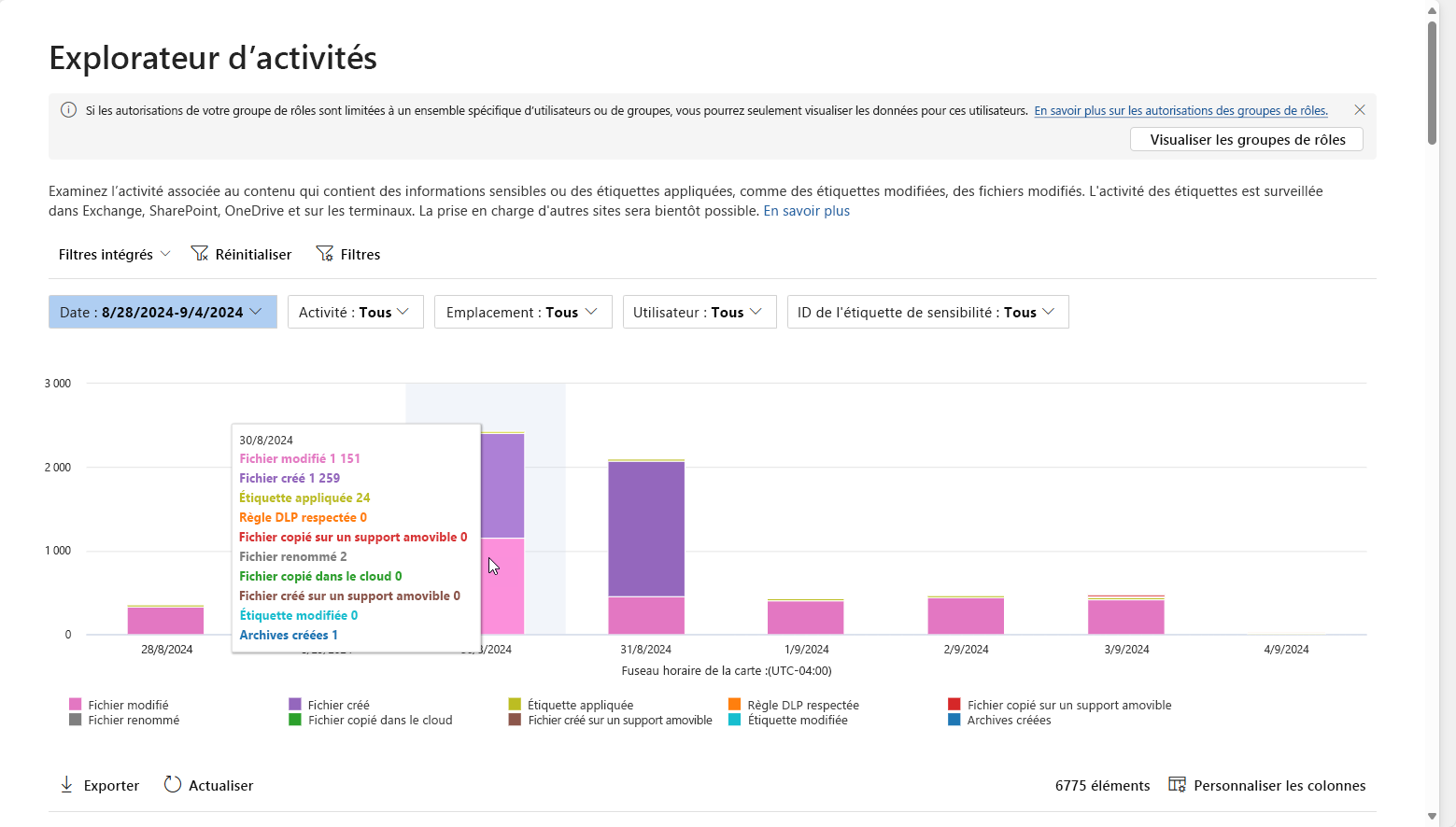

Toutes les activités faisant l’objet d’un monitoring par DLP sont enregistrées dans le journal d’audit de Microsoft 365 par défaut, et sont routées vers l’Explorateur d’activités. Quand un utilisateur effectue une action qui répond aux critères d’une stratégie DLP et que des alertes ont été configurées, DLP présente ces alertes dans le tableau de bord de gestion des alertes DLP.

Informations relatives aux stratégies DLP

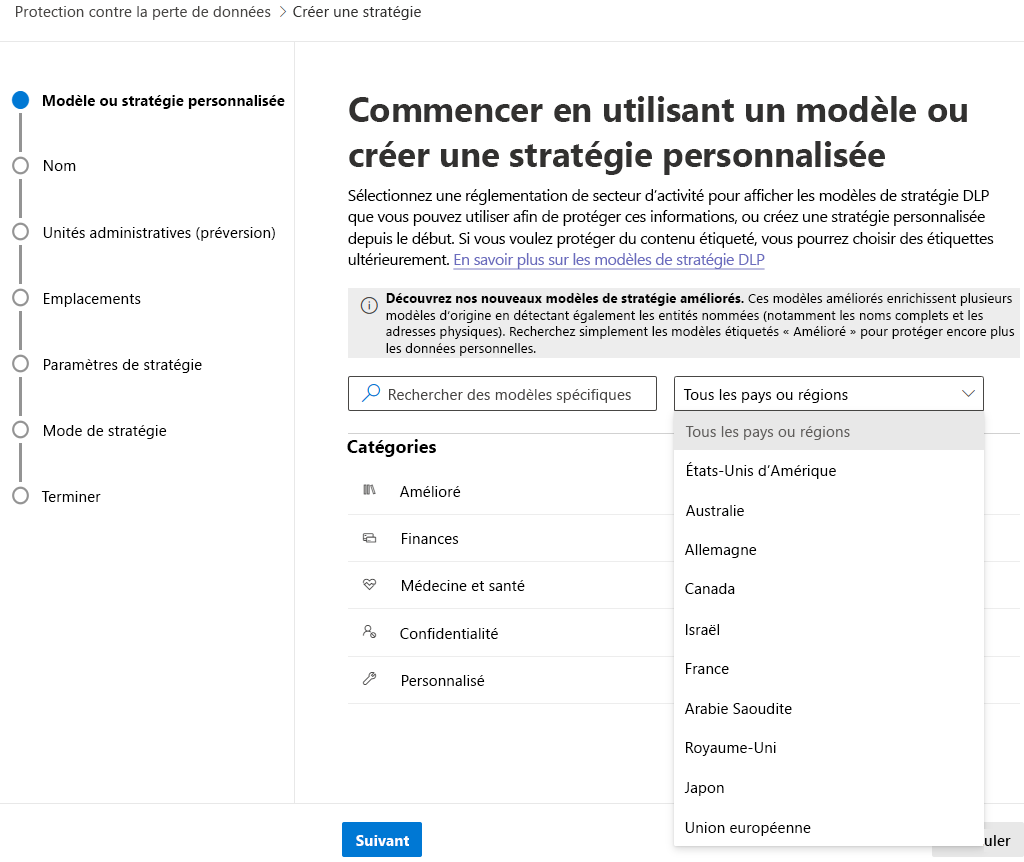

Vous pouvez créer des stratégies DLP à partir de modèles prédéfinis, ou vous pouvez créer une stratégie personnalisée. Quel que soit votre choix, toutes les stratégies DLP nécessitent les mêmes informations.

- Choisissez le type de données devant faire l’objet d’un monitoring. Les modèles de stratégie prédéfinis vous permettent de choisir parmi des catégories telles que les données financières, les données médicales ou les données confidentielles pour divers pays et régions. Vous pouvez également créer une stratégie personnalisée qui utilise les types d’informations sensibles, les étiquettes de rétention et les étiquettes de confidentialité disponibles.

- Choisissez l’étendue d’administration. Les stratégies DLP peuvent être appliquées à tous les utilisateurs et groupes par un administrateur sans restriction, ou peuvent être délimitées par des unités d’administration. Les unités d’administration vous permettent de subdiviser votre organisation en unités plus petites, puis d’affecter des administrateurs spécifiques qui peuvent gérer uniquement les membres de ces unités.

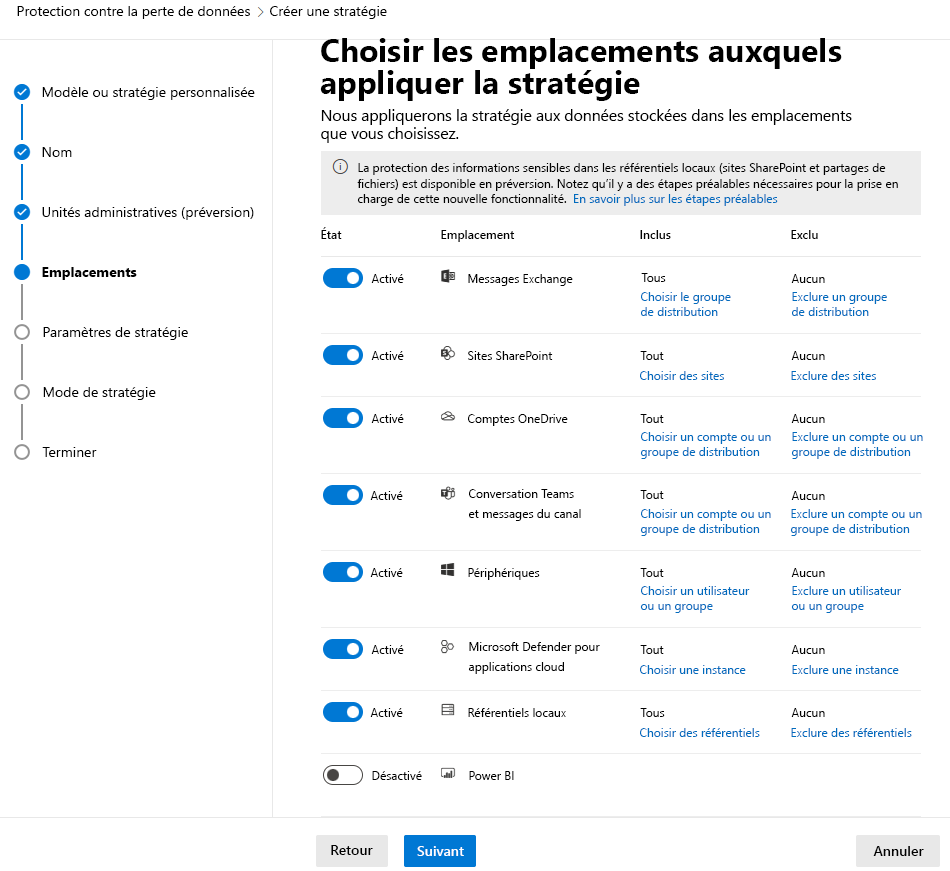

- Choisissez l’emplacement où la stratégie doit être appliquée, par exemple Exchange, SharePoint, OneDrive, etc.

- Choisissez les conditions qui doivent être remplies pour qu’une stratégie soit appliquée à un élément.

- Choisissez l’action de protection à entreprendre quand les conditions de stratégie sont remplies.

Qu’est-ce que la protection contre la perte de données du point de terminaison ?

Une protection DLP pour points de terminaison vous permet d’auditer et de gérer les nombreuses activités des utilisateurs sur les éléments sensibles qui sont physiquement stockés sur des appareils Windows 10, Windows 11 ou macOS. La liste qui suit présente quelques exemples :

- Création d’un élément

- Attribution d’un nouveau nom à un élément

- Copie d’éléments sur un support amovible

- Copie d’éléments sur un support partagé

- Impression de documents

- Accès aux éléments à l’aide d’applications et de navigateurs non autorisés

Dans l’explorateur d’activités, vous pouvez voir des informations sur ce que les utilisateurs font avec le contenu sensible.

Les administrateurs utilisent ces informations pour appliquer des mesures de protection du contenu à travers des contrôles et des stratégies.

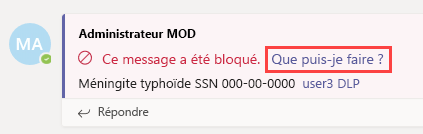

Protection contre la perte de données dans Microsoft Teams

Les fonctionnalités de protection contre la perte de données s’étendent aux conversations et aux canaux Microsoft Teams. Elles s’appliquent aux messages et aux fichiers ainsi qu’aux communications des canaux privés. Tout comme avec Exchange, Outlook, SharePoint et OneDrive, les administrateurs peuvent utiliser les conseils de stratégie DLP qui s’affichent et indiquent la raison pour laquelle une stratégie a été déclenchée. Par exemple, la capture d’écran qui suit montre un conseil de stratégie sur un message de conversation qui a été bloqué, car l’utilisateur a tenté de partager un numéro de sécurité sociale (USA).

L’utilisateur peut ensuite en savoir plus sur la raison du blocage de son message en sélectionnant le lien « Que puis-je faire ? », et prendre la mesure appropriée.

Les stratégies DLP appliquées aux services Microsoft 365, notamment Microsoft Teams, peuvent aider les utilisateurs des organisations à collaborer de manière sécurisée tout en respectant les impératifs de conformité.

Intégration à Microsoft Security Copilot

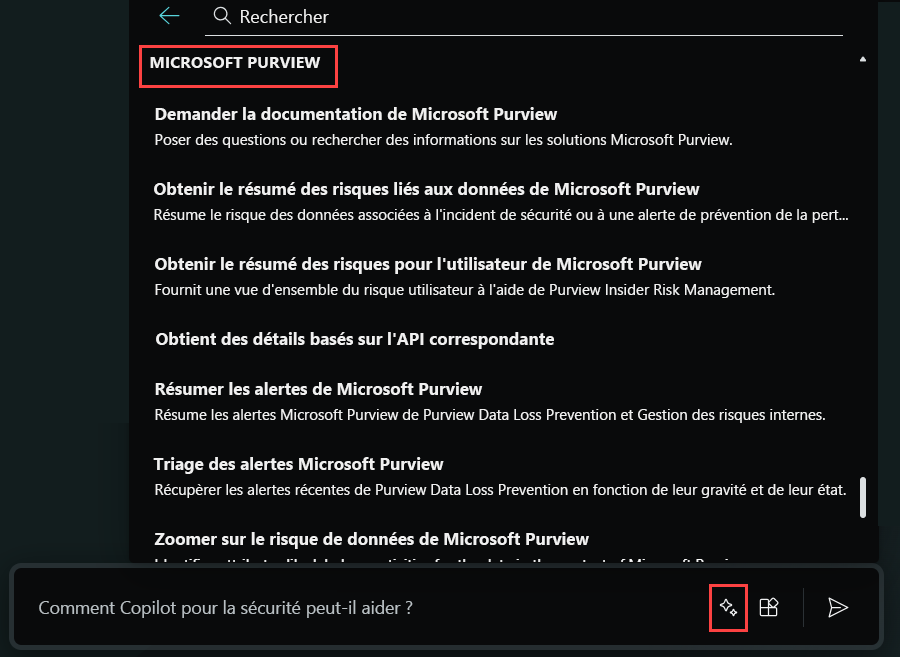

Protection contre la perte de données Microsoft Purview prend en charge l’intégration à Microsoft Security Copilot via les expériences autonomes et incorporées.

Pour bénéficier de cette fonctionnalité Copilot, les organisations doivent être intégrées à Copilot et avoir permis à Copilot d’accéder aux données des services Microsoft 365, et les utilisateurs doivent disposer des autorisations de rôle appropriées,

Les fonctionnalités de Microsoft Purview, que vous pouvez afficher dans l’expérience autonome en sélectionnant l’icône d’invite et toutes les fonctionnalités, sont des invites intégrées que vous pouvez utiliser. Vous pouvez également entrer vos propres invites basées sur les fonctionnalités prises en charge.

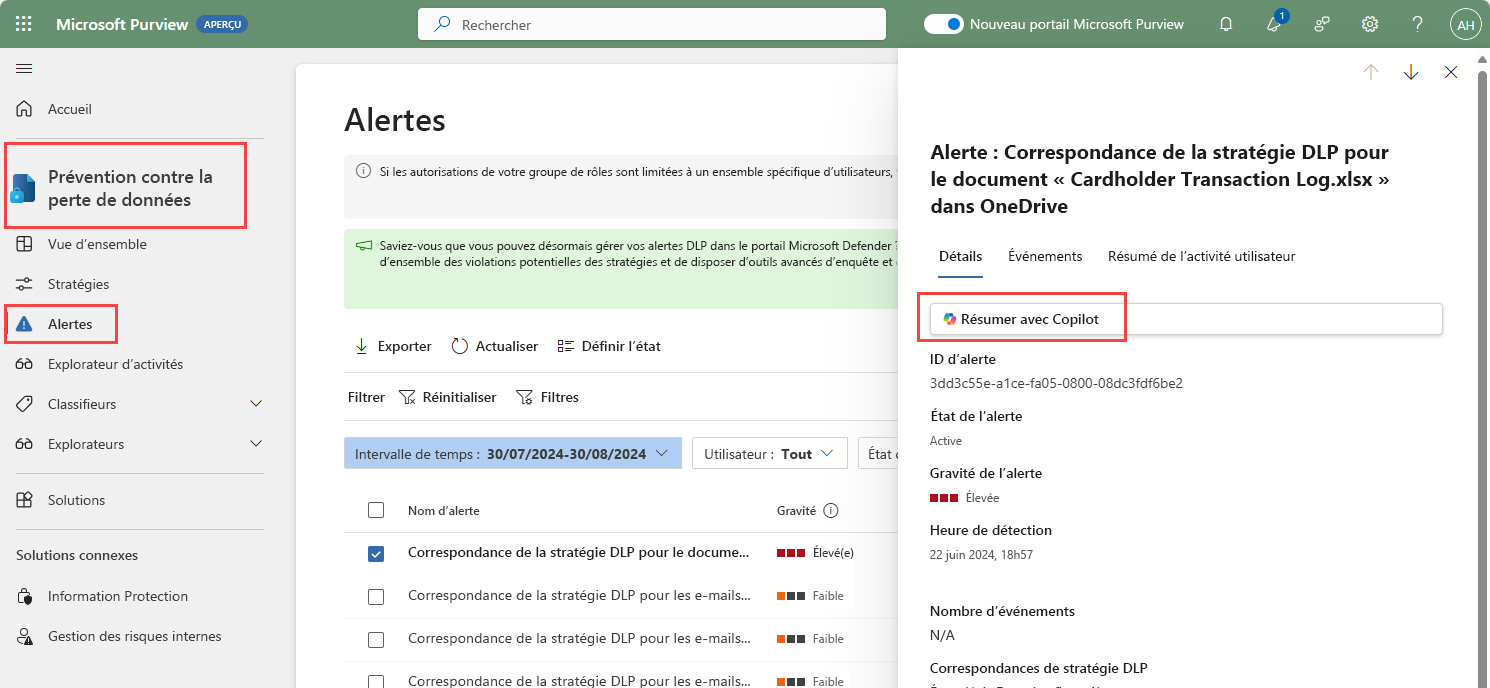

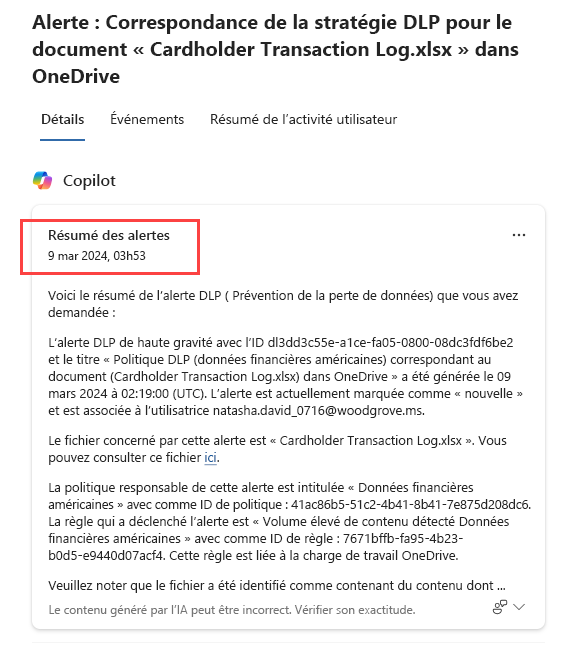

Dans l’expérience incorporée, Copilot dans Protection contre la perte de données Microsoft Purview prend en charge le résumé des alertes. Pour accéder à Copilot depuis Protection contre la perte de données Microsoft Purview, accédez à la file d’attente des alertes pour sélectionner l’alerte que vous voulez examiner. Des informations sur l’alerte et l’option permettant de résumer l’alerte s’affichent. Sélectionnez Résumer pour que Copilot génère le résumé de l’alerte.