Décrire le hachage et son application dans la signature numérique

Jusqu’ici, vous avez vu comment la cryptographie, par le biais du chiffrement, permet de protéger les messages des regards indiscrets. La cryptographie est également utilisée pour vérifier que les données, comme les documents et les images, n’ont pas été falsifiées. Cette opération s’effectue par le biais d’un processus appelé « hachage ».

Qu’est-ce que le hachage ?

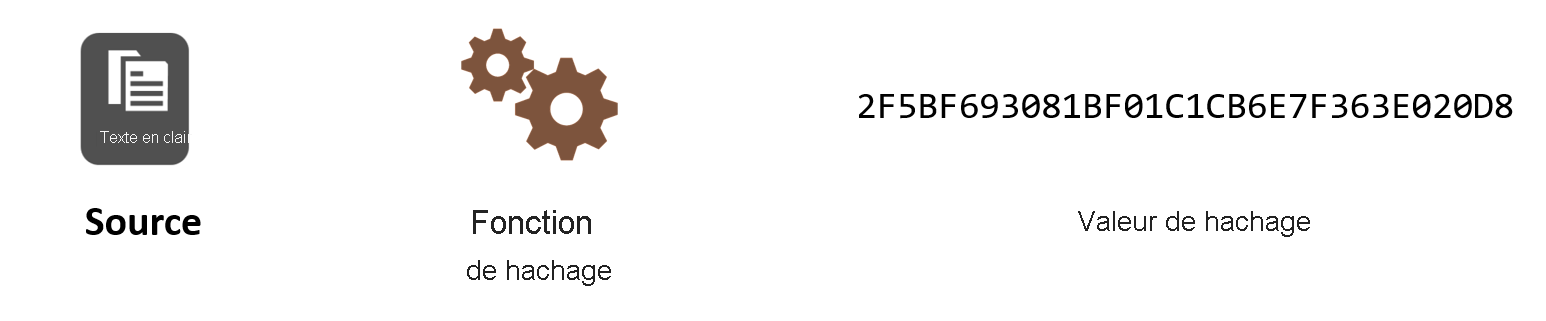

Le hachage utilise un algorithme, également appelé algorithme de hachage, pour convertir le texte d’origine en une valeur unique de longueur fixe. C’est ce que l’on appelle une valeur de hachage. Chaque fois que le même texte est haché à l’aide du même algorithme, la même valeur de hachage est générée. Ce hachage peut ensuite être utilisé comme identificateur unique de ses données associées.

Le hachage est différent du chiffrement car qu’il n’utilise pas de clés. La valeur hachée ne peut donc pas être redéchiffrée vers l’original.

Il existe de nombreux types d’algorithmes de hachage. L’un des plus couramment utilisés et dont vous avez peut-être entendu parler lors de discussions entre professionnels de la sécurité, est l’algorithme de hachage sécurisé (SHA). Les algorithmes SHA constituent une famille d’algorithmes de hachage qui fonctionnent différemment. Sans rentrer dans les détails, nous pouvons tout de même dire que l’un des algorithmes SHA les plus couramment utilisés est le SHA-256, qui produit une valeur de hachage d’une longueur de 256 bits.

Qu’est-ce qu’une signature numérique ?

La signature numérique est l’une des applications courantes du hachage. Tout comme une signature sur papier, une signature numérique confirme que le document porte bien la signature de la personne qui l’a réellement signé. En outre, une signature numérique permet également de confirmer que le document n’a pas été falsifié.

Comment fonctionne une signature numérique ?

Une signature numérique est toujours unique à chaque personne qui signe un document, tout comme l’est une signature manuscrite. Toutes les signatures numériques utilisent une paire de clés asymétriques : les clés privées et les clés publiques.

À l’aide d’un service de signature numérique, Monica peut attribuer une signature numérique au document pour prouver que celui-ci n’a pas été modifié. Le fait de signer document crée un hachage horodaté pour celui-ci. Ce hachage est ensuite chiffré à l’aide de la clé privée de Monica. Ensuite, le service de signature ajoute le hachage au document d’origine qui n’est pas chiffré. Enfin, le document signé numériquement et la clé publique de Monica sont envoyés à Victoria.

Quand Victoria reçoit le document signé numériquement, elle utilise le même service de signature numérique afin d’extraire du document le hachage de Monica et de générer un nouveau hachage pour le document d’origine en texte en clair. Ensuite, à l’aide de la clé publique de Monica, le hachage chiffré est déchiffré. Si le hachage déchiffré de Monica correspond à celui créé par Victoria pour le document, c’est que la signature numérique est valide. Victoria sait alors que le document n’a pas été falsifié.

La vidéo suivante qui dure deux minutes montre comment fonctionnent les signatures numériques et comment elles s’affichent si un document a été falsifié.

La signature numérique nécessite l’utilisation d’un service de signature numérique. De nombreuses entreprises offrent cette fonctionnalité. Les deux plus populaires sont DocuSign et Adobe Sign.