Définir l’authentification

L’authentification est le processus qui consiste à prouver qu’une personne est bien celle qu’elle prétend être. Lorsqu’une personne achète un article avec une carte de crédit, Elle peut être amenée à présenter une pièce d’identité supplémentaire. Cela prouve qu’il s’agit de la personne dont le nom apparaît sur la carte. Dans cet exemple, l’utilisateur peut présenter un permis de conduire qui sert de forme d’authentification et prouve son identité.

Lorsque vous souhaitez accéder à un ordinateur ou à un appareil, vous rencontrez le même type d’authentification. Il se peut que vous soyez invité à entrer un nom d’utilisateur et un mot de passe. Le nom d’utilisateur indique qui vous êtes, mais il n’est pas suffisant pour vous accorder l’accès. Combiné au mot de passe, que seul cet utilisateur doit connaître, il permet d’accéder à vos systèmes. Le nom d’utilisateur et le mot de passe constituent une forme d’authentification.

Des méthodes d’authentification fortes sont essentielles au maintien d’une bonne cybersécurité et garantissent que seuls les utilisateurs autorisés peuvent accéder aux données et ressources confidentielles.

Si l’authentification permet de vérifier l’identité de l’utilisateur, elle ne régit pas ce qu’un utilisateur peut faire une fois qu’il a été authentifié. Le contrôle de ce qu’un utilisateur peut faire s’appelle l’autorisation, et nous en parlerons plus tard dans ce module.

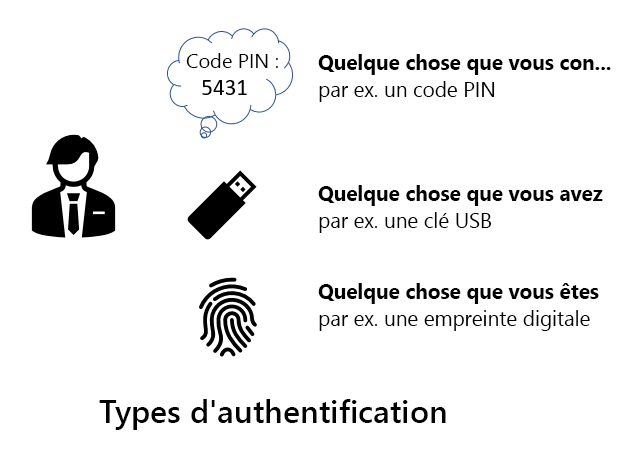

Méthodes d’authentification

L’authentification peut être divisée en trois types : quelque chose que vous connaissez, quelque chose que vous avez et quelque chose que vous êtes.

- Exemples de choses que vous connaissez :

- Mots de passe

- Codes secrets

- Questions de sécurité

- Exemples de choses que vous avez :

- Cartes d’identité

- Clés USB

- Ordinateurs

- Cell phones

- Exemples de ce que vous êtes :

- Une empreinte digitale

- Reconnaissance faciale

- Une analyse rétinienne

- Autres formes d’ID biométrique.

L’identification biométrique se compose de caractéristiques physiques qui permettent d’identifier un individu de manière unique.

Authentification à facteur unique

L’authentification à un seul facteur est un système où un seul type d’authentification est utilisé, ce qui en fait la méthode la moins sécurisée mais la plus simple.

Voici un exemple de ce système : l’utilisateur fournit un nom qu’il connaît, tel qu’un mot de passe, pour s’authentifier. Les mots de passe simples sont faciles à mémoriser, mais faciles à pirater par les criminels. Les mots de passe complexes peuvent sembler plus sûrs, mais ils sont difficiles à retenir. Il est plus probable que quelqu’un écrive ce type de mot de passe, ce qui le rend beaucoup moins sûr.

Une autre méthode d’authentification à facteur unique consiste à utiliser quelque chose que vous avez. Par exemple, à l’aide de votre téléphone portable pour payer un article. Un service de paiement sans contact authentifie l’utilisateur par le biais d’un objet qu’il possède, mais ne nécessite pas d’autre méthode de vérification.

Une donnée biométrique, quelque chose que vous êtes, peut être utilisée comme méthode d’authentification à facteur unique, mais dans certains scénarios courants, elle n’est pas nécessairement plus sûre. Imaginez, par exemple, que vous utilisiez une empreinte digitale pour déverrouiller votre téléphone portable. Vous avez probablement connu des situations où l’empreinte digitale n’est pas facilement reconnue. Vous avez donc la possibilité de saisir un code PIN. Cela est plus facile à deviner. Dans la plupart des cas, l’authentification biométrique est associée à une autre forme d’authentification.

L’authentification à facteur unique est pratique, mais n’est pas adaptée à un système hautement sécurisé.

Authentification multifacteur

L’authentification multifacteur est un système où deux types d’authentifications, voire trois, sont utilisés. En fournissant quelque chose que vous connaissez, quelque chose que vous avez et quelque chose que vous êtes, la sécurité du système est massivement augmentée. Par exemple, dans un système d’authentification multifacteur qui utilise deux types d’authentifications, on peut vous demander un mot de passe, après quoi un numéro est envoyé sur votre téléphone portable. Vous entrez ce numéro, prouvant que vous connaissez le mot de passe et que vous avez votre téléphone portable. Il s’agit d’une approche courante lorsque vous utilisez l’authentification multifacteur pour accéder à un compte bancaire en ligne. L’authentification multifacteur réduit la probabilité qu’un acteur malveillant puisse accéder aux informations confidentielles.

Comme indiqué précédemment, l’authentification biométrique est le plus souvent utilisée avec une autre méthode d’authentification. Prenons l’exemple d’une banque qui dispose d’une zone sécurisée où elle conserve les coffres-forts de ses clients. Avant qu’une personne puisse y accéder, il lui est généralement demandé de saisir un mot de passe et de scanner ses empreintes digitales.

L’authentification multifacteur est un moyen important pour les utilisateurs et les organisations d’améliorer la sécurité. Il doit s’agir de l’approche par défaut pour l’authentification.