Comprendre la normalisation des données

Microsoft Sentinel ingère des données provenant de nombreuses sources. Pour travailler avec différents types de données et de tableaux, vous devez comprendre chacun d’eux, et écrire et utiliser des ensembles de données uniques pour les règles d’analytique, les classeurs et les requêtes de chasse pour chaque type ou schéma.

Parfois, vous aurez besoin de règles, de classeurs et de requêtes distincts, même lorsque les types de données partagent des éléments communs, comme les périphériques de pare-feu. La corrélation entre les différents types de données pendant une investigation et la chasse peut également être difficile.

Le modèle ASIM (Advanced Security Information Model) est une couche qui se trouve entre ces diverses sources et l’utilisateur. ASIM suit le principe de robustesse : « Soyez strict dans ce que vous envoyez, mais flexible dans ce que vous acceptez. » Lorsque le principe de robustesse est utilisé comme modèle de conception, ASIM transforme la télémétrie source incohérente et difficile à utiliser de Microsoft Sentinel en données conviviales.

Utilisation courante d’ASIM

ASIM offre une expérience sans interruption pour traiter les diverses sources dans des vues uniformes et normalisées, en fournissant les fonctionnalités suivantes :

Détection de source croisée. Les règles d’analytique normalisées fonctionnent dans les sources, localement et dans le Cloud, et elles détectent les attaques telles que la force brute ou le déplacement impossible entre systèmes, notamment Okta, AWS et Azure.

Contenu indépendant de la source. La couverture du contenu intégré et personnalisé à l’aide d’ASIM s’étend automatiquement à toute source qui prend en charge ASIM, même si la source a été ajoutée après la création du contenu. Par exemple, l’analytique des événements de processus prend en charge toute source qu’un client peut utiliser pour apporter les données, comme Microsoft Defender for Endpoint, Windows Events et Sysmon.

Prise en charge de vos sources personnalisées dans l’analytique intégrée

Simplicité d’utilisation. Une fois qu’un analyste a appris ASIM, l’écriture de requêtes est plus simple, car les noms de champs sont toujours identiques.

ASIM et métadonnées des événements de sécurité Open source

ASIM s’aligne sur le modèle CIM des métadonnées des événements de sécurité open source (OSSEM) pour permettre d’établir une corrélation d’entités prévisible dans les tables normalisées.

OSSEM est un projet de la communauté qui se concentre principalement sur la documentation et la normalisation des journaux d’événements de sécurité provenant de diverses sources de données et de divers systèmes d’exploitation. Ce projet fournit également un modèle CIM (Common Information Model) qui peut être utilisé par les ingénieurs de données lors des procédures de normalisation des données pour permettre aux analystes de sécurité d’interroger et d’analyser les données dans diverses sources de données.

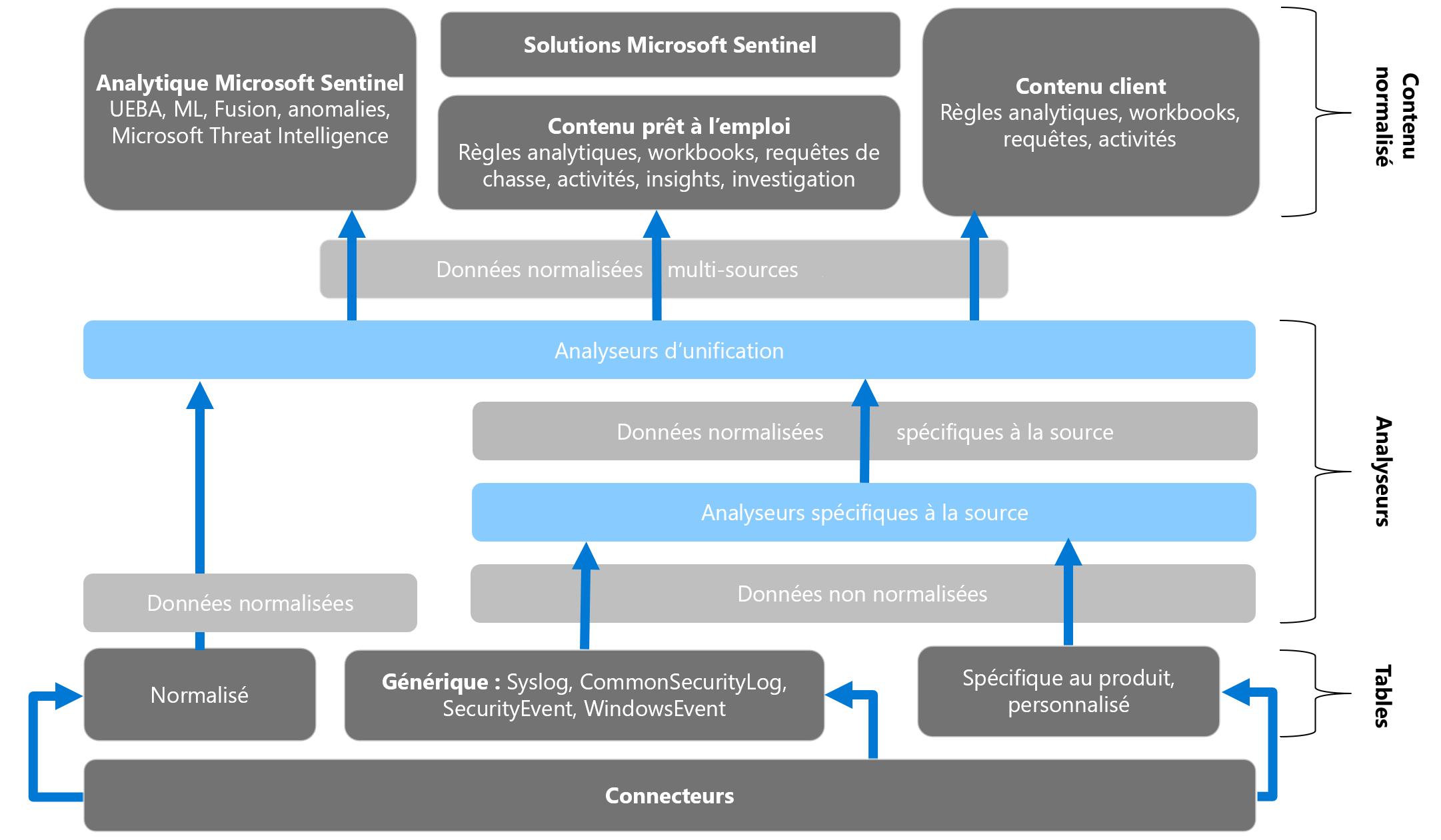

Composants ASIM

L'image suivante montre comment des données non normalisées peuvent être traduites en contenu normalisé et utilisées dans Microsoft Sentinel. Par exemple, vous pouvez commencer avec une table personnalisée, spécifique à un produit et non normalisée, et utiliser un analyseur et un schéma de normalisation pour convertir cette table en données normalisées. Utilisez vos données normalisées à la fois dans les analyses, les règles, les classeurs et les requêtes Microsoft et personnalisées.

ASIM comprend les composants suivants :

| Composant | Description |

|---|---|

| Schémas normalisés | Couvre les ensembles standard de types d’événements prévisibles que vous pouvez utiliser lors de la création de fonctionnalités unifiées. Chaque schéma définit les champs qui représentent un événement, une convention d’affectation de noms de colonne normalisée et un format standard pour les valeurs de champ. |

| Analyseurs | Mappez les données existantes aux schémas normalisés à l’aide des fonctions KQL. De nombreux analyseurs ASIM sont prêts à l’emploi avec Microsoft Sentinel. D’autres analyseurs, et les versions des analyseurs intégrés qui peuvent être modifiées, peuvent être déployés à partir du dépôt GitHub de Microsoft Sentinel. |

| Contenu pour chaque schéma normalisé | Comprend des règles d’analytique, des classeurs, des requêtes de chasse et bien plus encore. Le contenu de chaque schéma normalisé fonctionne sur toutes les données normalisées sans qu’il soit nécessaire de créer du contenu propre à la source. |

Terminologie ASIM

ASIM utilise les termes suivants :

| Terme | Description |

|---|---|

| Périphérique de création de rapport | Le système qui envoie les enregistrements à Microsoft Sentinel. Ce système peut ne pas être le système de sujet pour l’enregistrement qui est envoyé. |

| Enregistrement | Unité de données envoyée à partir du périphérique de création de rapport. Cet enregistrement est souvent appelé journal, événement ou alerte, mais peut également être d’un autre type de données. |

| Contenu ou Élément de contenu | Les artefacts différents, personnalisables ou créés par l'utilisateur qui peuvent être utilisés avec Microsoft Sentinel. Ces artefacts incluent, par exemple, des règles Analytics, des requêtes de chasse et des classeurs. Un élément de contenu est l’un de ces artefacts. |

Afficher les analyseurs ASIM

Pour afficher les fonctions ASIM dans votre environnement Microsoft Sentinel

- Accédez à votre espace de travail Microsoft Sentinel dans le portail Azure

- Dans le volet de navigation gauche, sélectionnez Journaux.

- Développez le schéma et le volet de filtre sur le côté gauche (si nécessaire, utilisez les points de suspension pour afficher tous les outils)

- Sélectionnez Fonctions.

- Développez Microsoft Sentinel.

Vous verrez des fonctions commençant par ASim et Im.