Distribution et ciblage pour les comptes et profils d’identification

Des comptes d'identification sont associés à des profils d'identification afin de fournir les informations d'identification nécessaires pour les flux de travail qui utilisent ce profil d'identification pour s'exécuter avec succès. La distribution et le ciblage des comptes d'identification doivent être correctement configurés pour que le profil d'identification fonctionne correctement.

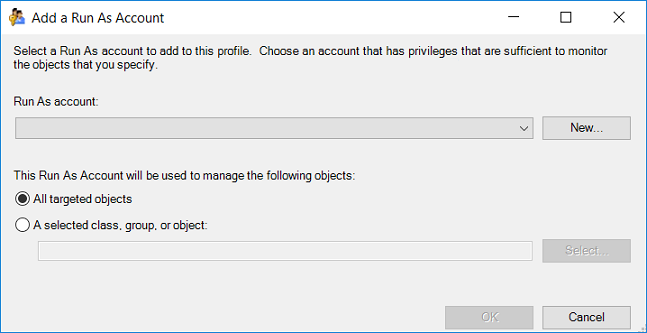

Lorsque vous configurez un profil d'identification, vous sélectionnez les comptes d'identification que vous voulez associer au profil d'identification. Lorsque vous créez cette association, vous spécifiez la classe, le groupe ou l'objet que le compte d'identification devra gérer, comme l'indique l'image suivante. Ceci établit la cible du compte d'identification.

La distribution est un attribut d'un compte d'identification dans lequel vous spécifiez les ordinateurs qui recevront les informations d'identification du compte d'identification. Vous pouvez choisir de distribuer les informations d'identification du compte d'identification à tous les ordinateurs gérés par agent ou uniquement aux ordinateurs sélectionnés.

Exemple de ciblage et de distribution de compte d’identification :

L'ordinateur physique ABC héberge deux instances de Microsoft SQL Server, l'instance X et l'instance Y. Chaque instance utilise un jeu différent d'informations d'identification pour le compte sa . Vous créez un compte d'identification avec les informations d'identification sa pour l'instance X et un compte d'identification différent avec les informations d'identification sa pour l'instance Y. Lorsque vous configurez le profil d'identification SQL Server, vous associez les informations d'identification des deux comptes d'identification pour les instances X et Y au profil et vous spécifiez que les informations d'identification de l'instance X du compte d'identification doivent être utilisées pour l'instance X SQL Server et que les informations d'identification de l'instance Y du compte d'identification doivent être utilisées pour l'instance Y SQL Server. Ensuite, vous configurez les deux comptes d'identification à distribuer à l'ordinateur physique ABC.

Sélection d’une cible pour un compte d’identification

Comme l'indique l'image précédente, vos options pour la sélection d'une cible pour un compte d'identification sont Tous les objets ciblés et Une classe, un groupe ou un objet sélectionné(e).

Lorsque vous sélectionnez Tous les objets ciblés, le profil d'identification utilisera ce compte d'identification pour tous les objets pour les flux de travail qui utilisent le profil d'identification.

Lorsque vous sélectionnez Une classe, un groupe ou un objet sélectionné(e), vous pouvez limiter l'utilisation du compte d'identification à la classe, au groupe ou à l'objet que vous spécifiez.

Remarque

Les informations d’identification du compte d’identification doivent être distribuées aux systèmes gérés par l’agent spécifiques dont les informations d’identification doivent être authentifiées avant de configurer le profil d’identification.

Comparaison d’une distribution plus sécurisée et moins sécurisée

Operations Manager distribue les informations d’identification du compte d’identification à tous les ordinateurs gérés par l’agent (option moins sécurisée) ou uniquement aux ordinateurs que vous spécifiez (option plus sécurisée). Si Operations Manager a distribué automatiquement le compte d'identification en fonction de la détection, cela introduirait un risque de sécurité dans votre environnement comme illustré dans l'exemple suivant. C'est pourquoi une option de distribution automatique n'a pas été incluse dans Operations Manager.

Par exemple, Operations Manager identifie un ordinateur comme hébergeant SQL Server 2014 en fonction de la présence d’une clé de Registre. Il est possible de créer cette même clé de Registre sur un ordinateur qui n’exécute pas réellement une instance de SQL Server 2014. Si Operations Manager devait distribuer automatiquement les informations d’identification à tous les ordinateurs gérés par l’agent identifiés comme ordinateurs SQL Server 2014, les informations d’identification seraient envoyées à l’imposteur SQL Server et elles seraient disponibles pour une personne disposant de droits d’administrateur sur ce serveur.

Lorsque vous créez un compte d'identification, vous êtes invité à choisir si le compte d'identification doit être traité en mode Moins sécurisé ou Plus sécurisé . Plus sécurisé signifie que, lorsque vous associez le compte d'identification à un profil d'identification, vous devez fournir les noms des ordinateurs spécifiques sur lesquels vous voulez distribuer les informations d'identification. En identifiant clairement les ordinateurs de destination, vous pouvez éviter le scénario d'usurpation d'identité qui a été décrit précédemment. Si vous choisissez l'option la moins sécurisée, vous n'aurez pas à fournir d'ordinateurs spécifiques et les informations d'identification seront distribuées à tous les ordinateurs gérés par agent.

Remarque

Operations Manager effectuera des tests pour valider les informations d'identification, notamment si les informations d'identification peuvent être utilisées pour ouvrir une session localement sur l'ordinateur. Si le compte ne dispose pas du droit d'ouvrir une session localement, une alerte est générée.

Étapes suivantes

- Pour comprendre comment créer un compte d’identification, comment modifier un compte d’identification existant et comment configurer un profil d’identification pour utiliser un compte d’identification, voir Comment créer un compte d’identification et associer à un profil d’identification.