Se connecter à votre locataire Microsoft Fabric dans le même locataire que Microsoft Purview (préversion)

Importante

L’analyse d’un locataire Microsoft Fabric apporte des métadonnées et une traçabilité à partir d’éléments Fabric, notamment Power BI. L’expérience de l’inscription d’un locataire Fabric et de la configuration d’une analyse est similaire à celle du locataire Power BI et partagée entre tous les éléments Fabric. L’analyse des éléments Fabric autres que Power BI est actuellement en préversion. Les conditions d’utilisation supplémentaires pour les préversions de Microsoft Azure incluent des conditions juridiques supplémentaires qui s’appliquent aux fonctionnalités Azure qui sont en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Cet article explique comment inscrire un locataire Microsoft Fabric qui se trouve dans le même locataire que votre ressource Microsoft Purview, et comment s’authentifier et interagir avec la source Fabric dans Microsoft Purview. Pour plus d’informations sur Microsoft Purview en général, consultez l’article d’introduction.

Remarque

À partir du 13 décembre 2023, l’analyse des locataires Fabric inscrits auprès de la source de données Fabric dans Microsoft Purview capture les métadonnées et la traçabilité des éléments Fabric, y compris Power BI. La nouvelle fonctionnalité sera disponible dans toutes les régions de cloud public Microsoft Purview dans les jours suivants.

Pour analyser un locataire Power BI, consultez notre documentation Power BI.

Fonctionnalités prises en charge

| Extraction de métadonnées | Analyse complète | Analyse incrémentielle | Analyse délimitée | Classification | Étiquetage | Stratégie d’accès | Traçabilité | Partage de données | Affichage en direct |

|---|---|---|---|---|---|---|---|---|---|

| Oui | Oui | Oui | Oui | Non | Non | Non | Oui | Non | Oui |

| Expériences | Éléments de structure | Disponible dans l’analyse | Disponible en mode direct (même locataire uniquement) |

|---|---|---|---|

| Real-Time Analytics | Base de données KQL | Oui | Oui |

| Ensemble de requêtes KQL | Oui | Oui | |

| Science des données | Expérimentation | Oui | Oui |

| Modèle ML | Oui | Oui | |

| Fabrique de données | Pipeline de données | Oui | Oui |

| Flux de données Gen2 | Oui | Oui | |

| Ingénieurs de données | Lakehouse | Oui | Oui |

| Bloc-notes | Oui | Oui | |

| Définition du travail Spark | Oui | Oui | |

| Point de terminaison d’analytique SQL | Oui | Oui | |

| Entrepôt de données | Entrepôt | Oui | Oui |

| Power BI | Tableau de bord | Oui | Oui |

| Flux de données | Oui | Oui | |

| Datamart | Oui | Oui | |

| Modèle sémantique (jeu de données) | Oui | Oui | |

| Rapport | Oui | Oui | |

| Rapport paginé | Oui |

Scénarios pris en charge pour les analyses d’infrastructure

| Scenarios | Accès public Microsoft Purview autorisé/refusé | Accès public à l’infrastructure autorisé /refusé | Option d’exécution | Option d’authentification | Liste de vérification du déploiement |

|---|---|---|---|---|---|

| Accès public avec Azure IR | Autorisé | Autorisé | Azure Runtime | Identité managée / Authentification déléguée / Principal de service | Consulter la liste de contrôle du déploiement |

| Accès public avec runtime d’intégration auto-hébergé | Autorisé | Autorisé | SHIR ou SHIR Kubernetes | Principal de service | Consulter la liste de contrôle du déploiement |

| Accès privé | Denied | Autorisé | Ir de réseau virtuel managé (v2 uniquement) | Identité managée / Authentification déléguée / Principal de service | Consulter la liste de contrôle du déploiement |

Remarque

Les scénarios pris en charge ci-dessus s’appliquent aux éléments non-Power BI dans Fabric. Consultez la documentation Power BI pour connaître les scénarios pris en charge applicables aux éléments Power BI.

Limitations connues

- Actuellement, pour tous les éléments Fabric en plus de Power BI, seules les métadonnées et la traçabilité au niveau de l’élément sont analysées. L’analyse de la traçabilité des éléments de sous-niveau comme les tables ou les fichiers Lakehouse n’est pas prise en charge. Toutefois, les métadonnées de niveau sous-élément pour les tables et les fichiers lakehouse sont prises en charge.

- Pour le runtime d’intégration auto-hébergé, le runtime d’intégration auto-hébergé standard avec la version minimale 5.47.9073.1 ou le runtime d’intégration auto-hébergé pris en charge par Kubernetes est pris en charge.

- Les espaces de travail vides sont ignorés.

- Actuellement, l’authentification du principal de service est nécessaire pour analyser les lakehouses Microsoft Fabric.

Configuration requise

Avant de commencer, vérifiez que vous disposez des prérequis suivants :

Un compte Azure avec un abonnement actif. Créez un compte gratuitement.

Un compte Microsoft Purview actif.

Options d’authentification

- Identité managée

- *Principal du service

- Authentification déléguée

Liste de vérification du déploiement

Utilisez l’une des listes de vérification de déploiement suivantes pendant l’installation ou à des fins de résolution des problèmes, en fonction de votre scénario :

- Accès public avec Azure IR

- Accès public avec runtime d’intégration auto-hébergé

- Accès privé avec ir de réseau virtuel managé (v2 uniquement)

Analyser la structure du même locataire à l’aide d’Azure IR et d’une identité managée dans un réseau public

Vérifiez que les comptes Fabric et Microsoft Purview se trouvent dans le même locataire.

Vérifiez que l’ID de locataire Fabric est entré correctement lors de l’inscription.

Assurez-vous que votre modèle de métadonnées d’infrastructure est à jour en activant l’analyse des métadonnées.

À partir de Portail Azure, vérifiez si le réseau du compte Microsoft Purview est défini sur l’accès public.

À partir du locataire Fabric Administration Portail, vérifiez que le locataire Fabric est configuré pour autoriser le réseau public.

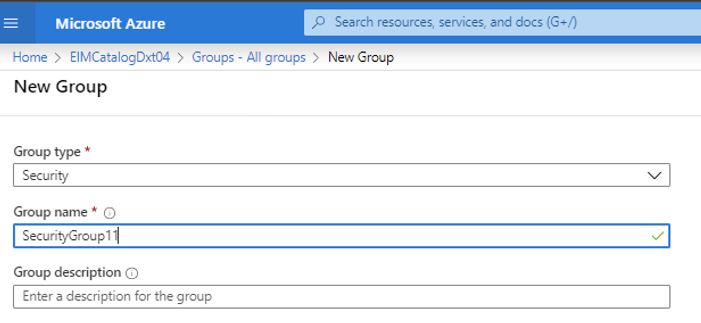

Dans Microsoft Entra locataire, créez un groupe de sécurité.

Dans Microsoft Entra locataire, vérifiez que l’identité MSI du compte Microsoft Purview est membre du nouveau groupe de sécurité.

Dans le portail de Administration client Fabric, vérifiez si Autoriser les principaux de service à utiliser les API d’administration en lecture seule est activé pour le nouveau groupe de sécurité.

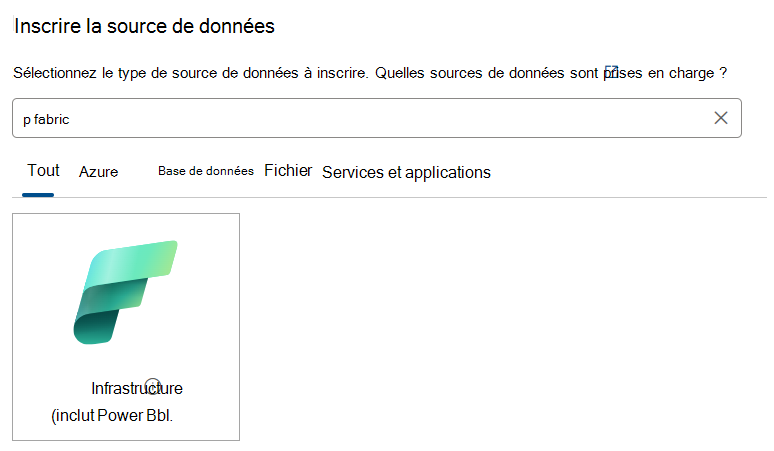

Inscrire un locataire Fabric

Cette section explique comment inscrire un locataire Fabric dans Microsoft Purview pour le scénario du même locataire.

Sélectionnez Data Map dans le volet de navigation de gauche.

Sélectionnez ensuite Inscrire.

Sélectionnez Structure comme source de données.

Donnez un nom convivial à votre instance Fabric et sélectionnez une collection.

Le nom doit comporter entre 3 et 63 caractères et contenir uniquement des lettres, des chiffres, des traits de soulignement et des traits d’union. Les espaces ne sont pas autorisés.

Par défaut, le système trouve le locataire Fabric qui existe dans le même locataire Microsoft Entra.

Authentification à analyser

Pour pouvoir analyser votre locataire Microsoft Fabric et passer en revue ses métadonnées, vous devez d’abord créer un moyen d’authentification auprès du locataire Fabric, puis fournir les informations d’authentification à Microsoft Purview.

S’authentifier auprès d’un locataire Fabric

Dans Microsoft Entra locataire, où se trouve le locataire Fabric :

Dans le Portail Azure, recherchez Microsoft Entra ID.

Créez un groupe de sécurité dans votre Microsoft Entra ID en suivant Créer un groupe de base et ajouter des membres à l’aide de Microsoft Entra ID.

Conseil

Vous pouvez ignorer cette étape si vous avez déjà un groupe de sécurité que vous souhaitez utiliser.

Sélectionnez Sécurité comme Type de groupe.

Ajoutez tous les utilisateurs pertinents au groupe de sécurité :

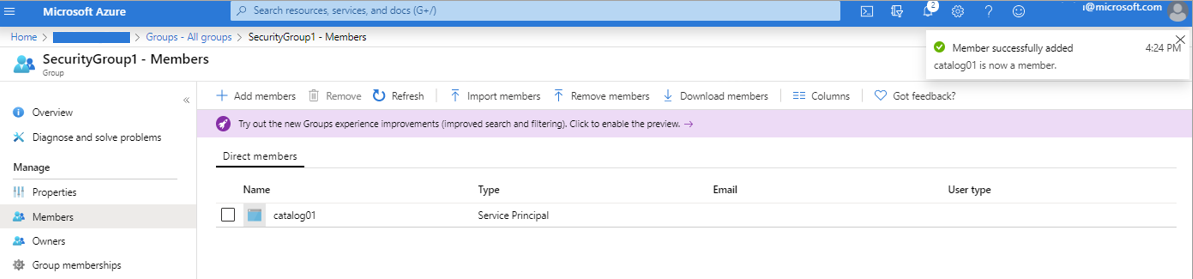

Si vous utilisez l’identité managée comme méthode d’authentification, ajoutez votre identité managée Microsoft Purview à ce groupe de sécurité. Sélectionnez Membres, puis + Ajouter des membres.

Si vous utilisez l’authentification déléguée ou le principal de service comme méthode d’authentification, ajoutez votre principal de service à ce groupe de sécurité. Sélectionnez Membres, puis + Ajouter des membres.

Recherchez votre identité managée ou votre principal de service Microsoft Purview, puis sélectionnez-la.

Vous devriez voir une notification de réussite vous indiquant qu’il a été ajouté.

Associer le groupe de sécurité au locataire Fabric

Connectez-vous au portail d’administration Fabric.

Sélectionnez la page Paramètres du locataire .

Importante

Vous devez être un Administration Fabric pour afficher la page des paramètres du locataire.

Sélectionnez Administration paramètres> de l’APIAutoriser les principaux de service à utiliser les API d’administration en lecture seule.

Sélectionnez Groupes de sécurité spécifiques.

Sélectionnez Administration paramètres> de l’APIAméliorer les réponses des API d’administration avec des métadonnées détaillées et Améliorer les réponses des API d’administration avec des expressions> DAX et mashup Activez le bouton bascule pour permettre aux Mappage de données Microsoft Purview de découvrir automatiquement les métadonnées détaillées des jeux de données Fabric dans le cadre de ses analyses.

Importante

Après avoir mis à jour les paramètres de l’API Administration sur votre locataire Fabric, attendez environ 15 minutes avant d’inscrire une analyse et de tester la connexion.

Attention

Lorsque vous autorisez le groupe de sécurité que vous avez créé (qui a votre identité managée Microsoft Purview en tant que membre) à utiliser les API d’administration en lecture seule, vous l’autorisez également à accéder aux métadonnées (par exemple, noms de tableau de bord et de rapport, propriétaires, descriptions, etc.) pour tous vos artefacts Fabric dans ce locataire. Une fois que les métadonnées ont été extraites dans Microsoft Purview, les autorisations de Microsoft Purview, et non les autorisations Fabric, déterminent qui peut voir ces métadonnées.

Remarque

Vous pouvez supprimer le groupe de sécurité de vos paramètres de développement, mais les métadonnées précédemment extraites ne seront pas supprimées du compte Microsoft Purview. Vous pouvez le supprimer séparément, si vous le souhaitez.

Configurer les informations d’identification pour les analyses dans Microsoft Purview

Identité gérée

Si vous avez suivi toutes les étapes pour authentifier Microsoft Purview auprès de Fabric, aucune autre étape d’authentification n’est nécessaire pour les identités managées.

Principal de service

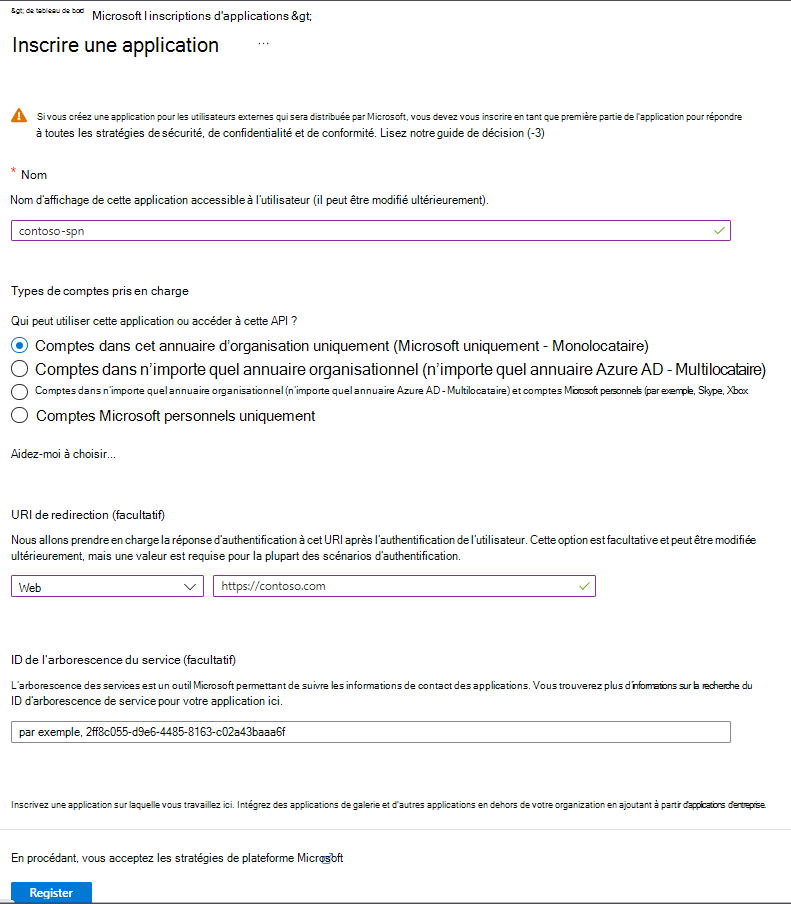

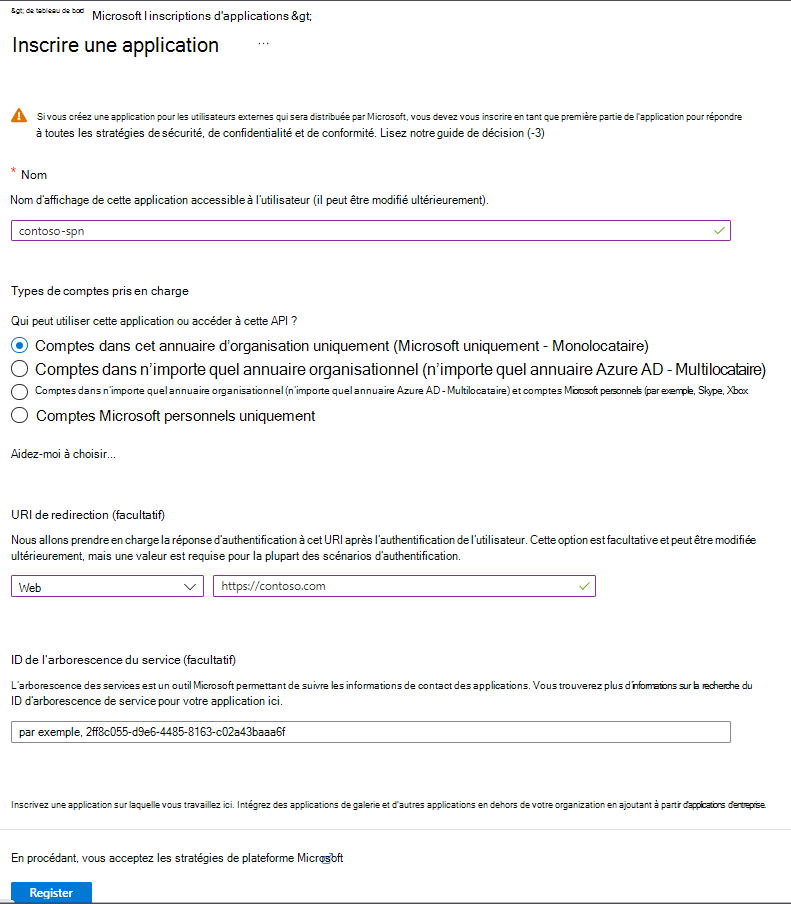

Dans le Portail Azure, sélectionnez Microsoft Entra ID et créez une inscription d’application dans le locataire. Fournissez une URL web dans l’URI de redirection. Pour plus d’informations sur l’URI de redirection, consultez cette documentation de Microsoft Entra ID.

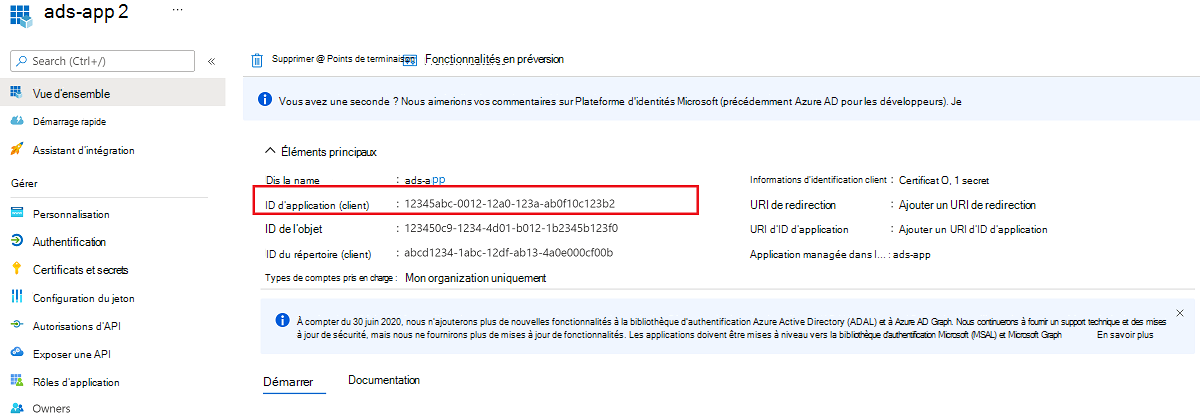

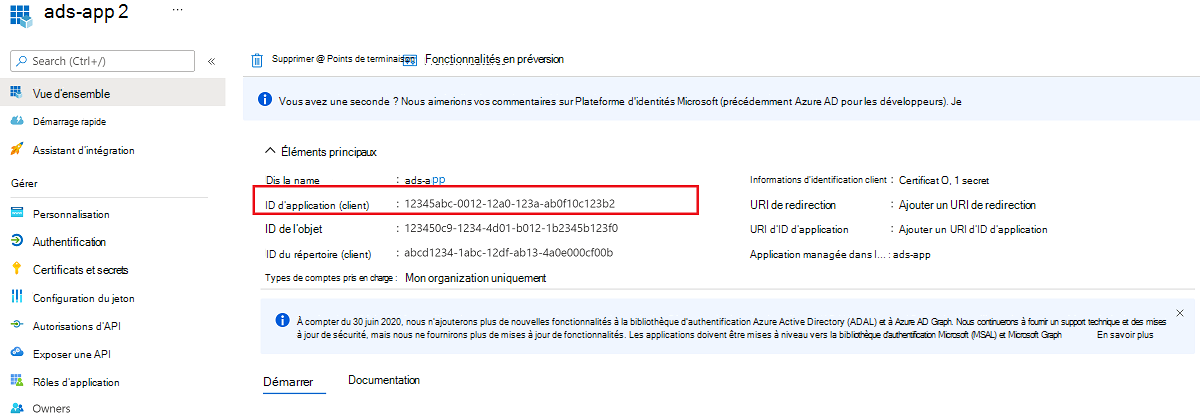

Notez l’ID client (ID d’application).

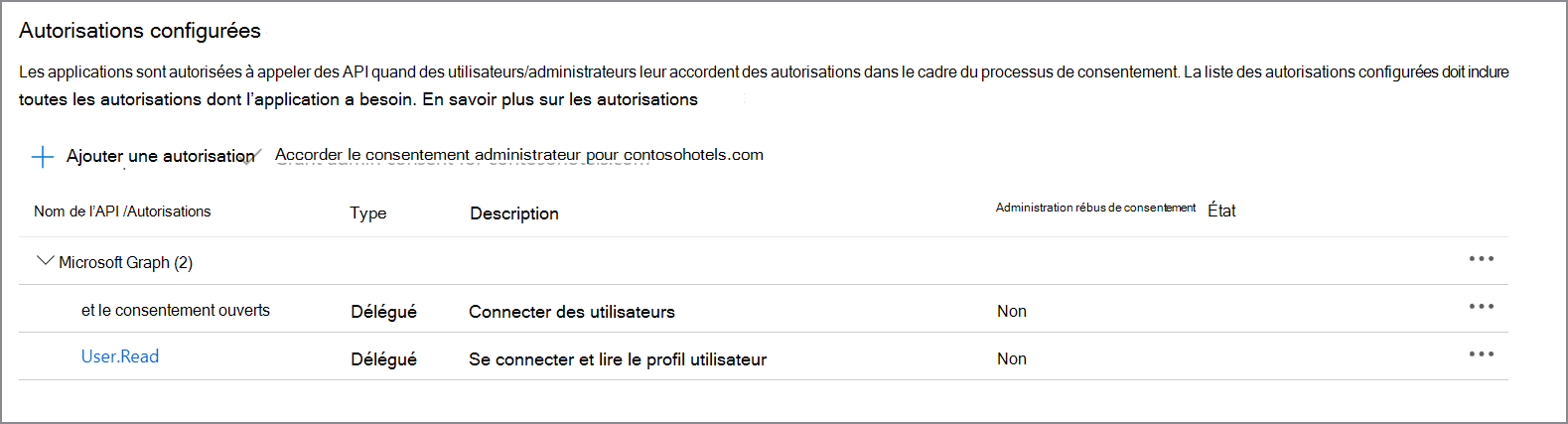

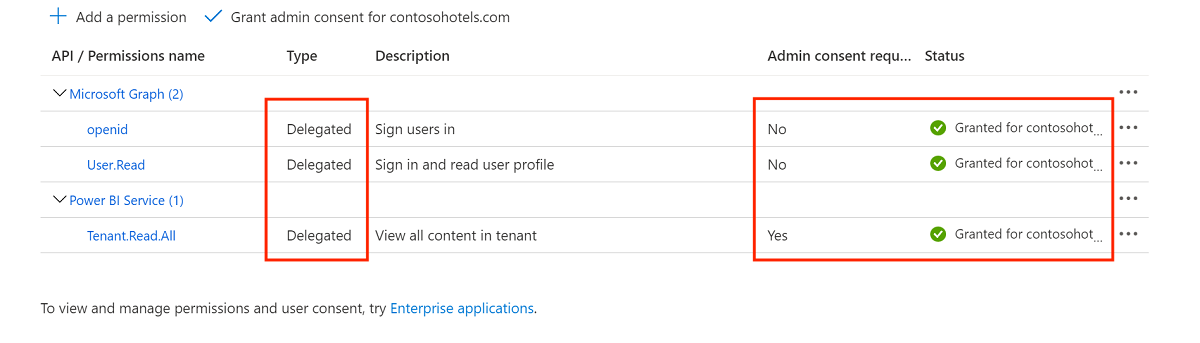

Dans Microsoft Entra tableau de bord, sélectionnez l’application nouvellement créée, puis inscription de l’application. À partir des autorisations d’API, attribuez à l’application les autorisations déléguées suivantes :

- Openid Microsoft Graph

- Microsoft Graph User.Read

Sous Paramètres avancés, activez Autoriser les flux clients publics.

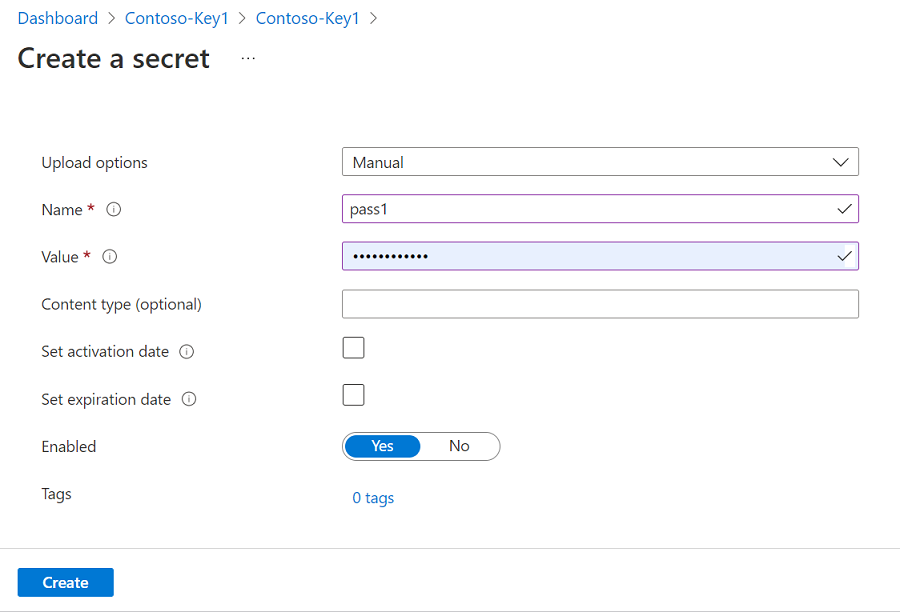

Sous Certificats & secrets, créez un secret et enregistrez-le en toute sécurité pour les étapes suivantes.

Dans Portail Azure, accédez à votre coffre de clés Azure.

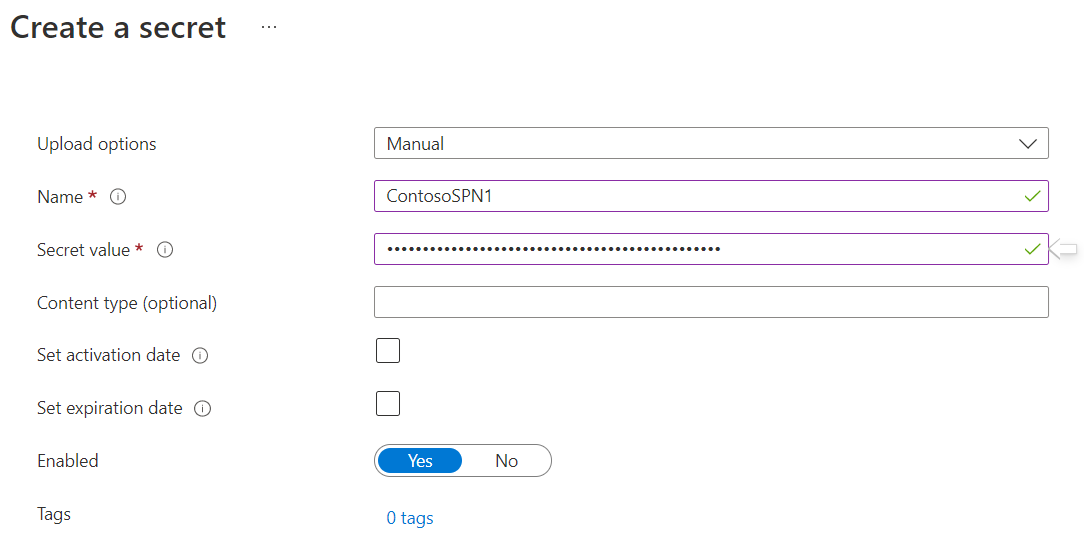

Sélectionnez Paramètres>Secrets , puis + Générer/Importer.

Entrez un nom pour le secret et, pour Valeur, tapez le secret nouvellement créé pour l’inscription de l’application. Sélectionnez Créer pour terminer.

Si votre coffre de clés n’est pas encore connecté à Microsoft Purview, vous devez créer une connexion au coffre de clés.

Maintenant que votre secret est créé, dans Microsoft Purview, accédez à la page Informations d’identification sous Gestion.

Conseil

Vous pouvez également créer des informations d’identification pendant le processus d’analyse.

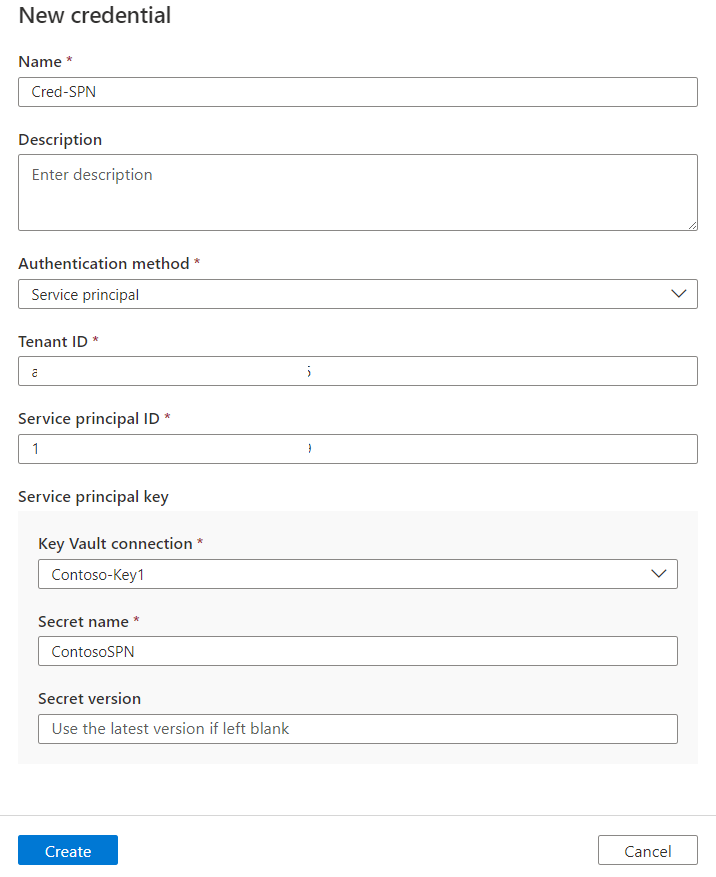

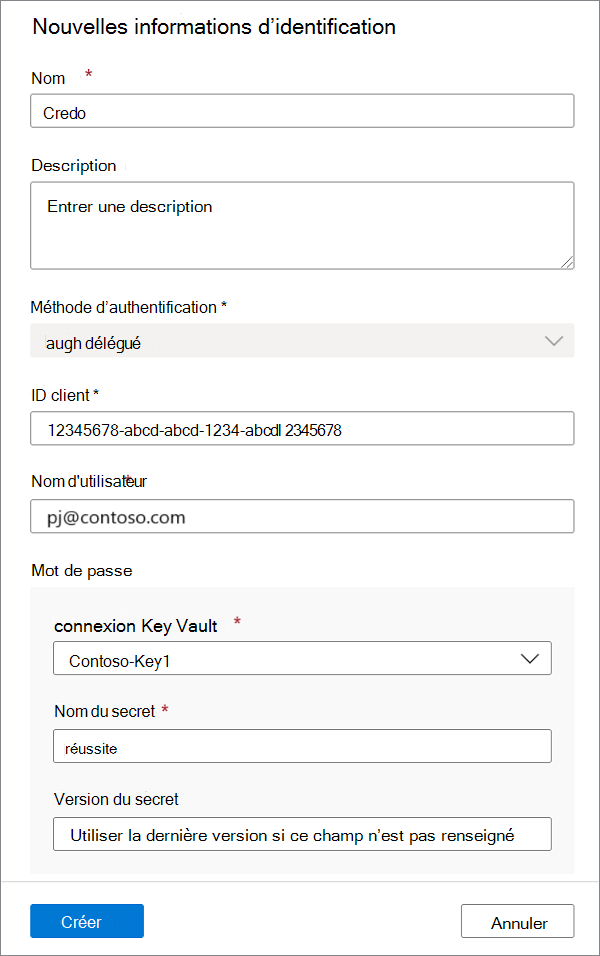

Créez vos informations d’identification en sélectionnant + Nouveau.

Fournissez les paramètres requis :

- Nom : fournissez un nom unique pour les informations d’identification.

- Méthode d’authentification : principal de service

- ID de locataire : votre ID de locataire Fabric

- ID client : utiliser l’ID client du principal de service (ID d’application) que vous avez créé précédemment

- Key Vault Connexion : connexion Microsoft Purview au Key Vault où vous avez créé votre secret précédemment.

- Nom du secret : nom du secret que vous avez créé précédemment.

Une fois que tous les détails ont été renseignés, sélectionnez Créer.

Authentification déléguée

Créez un compte d’utilisateur dans Microsoft Entra locataire et attribuez-lui Microsoft Entra rôle Administrateur d’infrastructure. Notez le nom d’utilisateur et connectez-vous pour modifier le mot de passe.

Accédez à votre coffre de clés Azure.

Sélectionnez Paramètres>Secrets , puis + Générer/Importer.

Entrez un nom pour le secret et, pour Valeur, tapez le mot de passe nouvellement créé pour l’utilisateur Microsoft Entra. Sélectionnez Créer pour terminer.

Si votre coffre de clés n’est pas encore connecté à Microsoft Purview, vous devez créer une connexion de coffre de clés

Créez une inscription d’application dans votre locataire Microsoft Entra. Fournissez une URL web dans l’URI de redirection.

Notez l’ID client (ID d’application).

Dans Microsoft Entra tableau de bord, sélectionnez l’application nouvellement créée, puis sélectionnez Autorisations d’API. Attribuez à l’application les autorisations déléguées suivantes et accordez le consentement administrateur pour le locataire :

- Fabric Service Tenant.Read.All

- Openid Microsoft Graph

- Microsoft Graph User.Read

Sous Paramètres avancés, activez Autoriser les flux clients publics.

Ensuite, dans Microsoft Purview, accédez à la page Informations d’identification sous Gestion pour créer des informations d’identification.

Conseil

Vous pouvez également créer des informations d’identification pendant le processus d’analyse.

Créez vos informations d’identification en sélectionnant + Nouveau.

Fournissez les paramètres requis :

- Nom : fournissez un nom unique pour les informations d’identification.

- Méthode d’authentification : authentification déléguée

- ID client : utiliser l’ID client du principal de service (ID d’application) que vous avez créé précédemment

- Nom d’utilisateur : indiquez le nom d’utilisateur de l’administrateur d’infrastructure que vous avez créé précédemment.

- Key Vault Connexion : connexion Microsoft Purview au Key Vault où vous avez créé votre secret précédemment.

- Nom du secret : nom du secret que vous avez créé précédemment.

Une fois que tous les détails ont été renseignés, sélectionnez Créer.

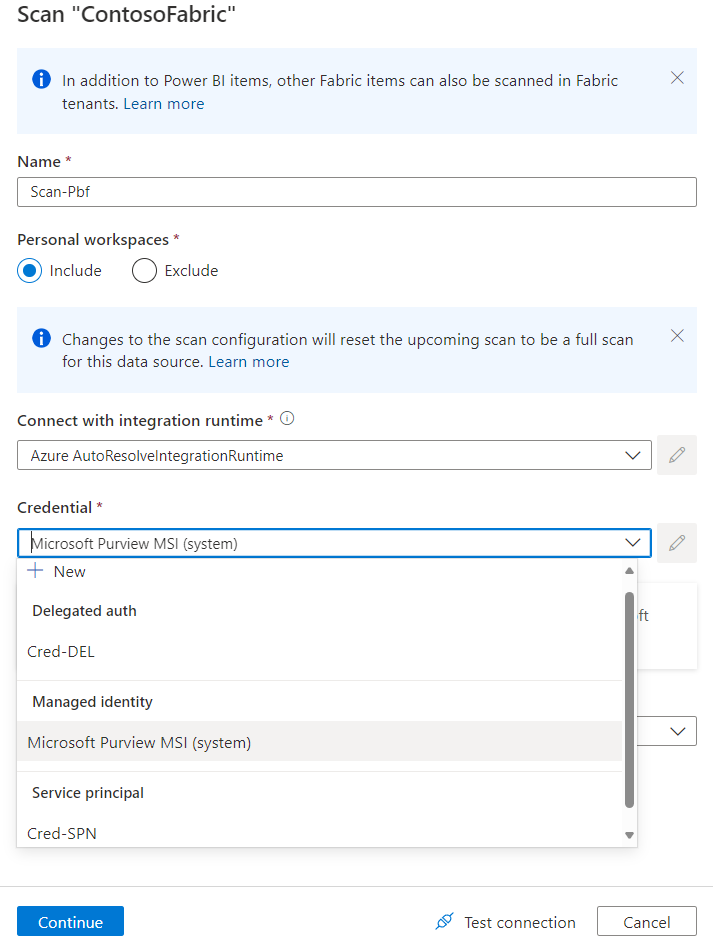

Créer une analyse

Dans Microsoft Purview Studio, accédez au mappage de données dans le menu de gauche.

Accédez à Sources.

Sélectionnez la source Fabric inscrite.

Sélectionnez + Nouvelle analyse.

Donnez un nom à votre analyse.

Sélectionnez vos informations d’identification d’identité managée ou les informations d’identification que vous avez créées pour votre principal de service ou l’authentification déléguée.

Sélectionnez Tester la connexion avant de passer aux étapes suivantes. En cas d’échec du test de connexion, sélectionnez Afficher le rapport pour afficher les status détaillées et résoudre le problème.

- Accès : échec status signifie que l’authentification de l’utilisateur a échoué. Les analyses à l’aide de l’identité managée réussissent toujours, car aucune authentification utilisateur n’est requise. Si vous utilisez le principal de service ou l’authentification déléguée, vérifiez que vos informations d’identification Key Vault ont été correctement configurées et que Microsoft Purview a accès au coffre de clés.

- Ressources (+ traçabilité) : échec status signifie que l’autorisation Microsoft Purview - Fabric a échoué. Vérifiez que l’identité managée Microsoft Purview est ajoutée au groupe de sécurité associé dans le portail d’administration Fabric.

- Métadonnées détaillées (améliorées) : échec de status signifie que le portail d’administration Fabric est désactivé pour le paramètre suivant : Améliorer les réponses des API d’administration avec des métadonnées détaillées

Conseil

Pour plus d’informations sur la résolution des problèmes, consultez la liste de contrôle du déploiement pour vous assurer que vous avez couvert chaque étape de votre scénario.

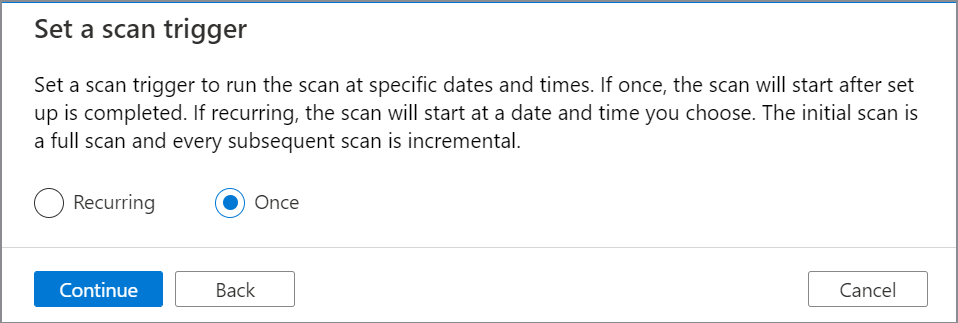

Configurez un déclencheur d’analyse. Vos options sont Périodique et Une fois.

Dans Passer en revue une nouvelle analyse, sélectionnez Enregistrer et exécuter pour lancer votre analyse.

Afficher vos analyses et exécutions d’analyse

Pour afficher les analyses existantes :

- Accédez au portail Microsoft Purview. Dans le volet gauche, sélectionnez Mappage de données.

- Sélectionnez la source de données. Vous pouvez afficher une liste des analyses existantes sur cette source de données sous Analyses récentes, ou vous pouvez afficher toutes les analyses sous l’onglet Analyses .

- Sélectionnez l’analyse qui contient les résultats que vous souhaitez afficher. Le volet affiche toutes les exécutions d’analyse précédentes, ainsi que les status et les métriques pour chaque exécution d’analyse.

- Sélectionnez l’ID d’exécution pour case activée les détails de l’exécution de l’analyse.

Gérer vos analyses

Pour modifier, annuler ou supprimer une analyse :

Accédez au portail Microsoft Purview. Dans le volet gauche, sélectionnez Mappage de données.

Sélectionnez la source de données. Vous pouvez afficher une liste des analyses existantes sur cette source de données sous Analyses récentes, ou vous pouvez afficher toutes les analyses sous l’onglet Analyses .

Sélectionnez l’analyse que vous souhaitez gérer. Vous pouvez ensuite :

- Modifiez l’analyse en sélectionnant Modifier l’analyse.

- Annulez une analyse en cours en sélectionnant Annuler l’exécution de l’analyse.

- Supprimez votre analyse en sélectionnant Supprimer l’analyse.

Remarque

- La suppression de votre analyse ne supprime pas les ressources de catalogue créées à partir d’analyses précédentes.

Étapes suivantes

Maintenant que vous avez inscrit votre source, suivez les guides ci-dessous pour en savoir plus sur Microsoft Purview et vos données.