Contrôler les applications autorisées dans votre environnement (version préliminaire)

[Cet article fait partie de la documentation en version préliminaire et peut faire l’objet de modifications.]

Protégez-vous contre l’exfiltration de données en contrôlant les applications pouvant s’exécuter dans votre environnement Dataverse. Ces mesures de protection empêchent la suppression non autorisée d’informations sensibles, ce qui aide votre entreprise à maintenir la continuité et à se conformer aux réglementations.

Configurez les applications autorisées ou bloquées dans votre environnement. Cela empêche les utilisateurs malveillants d’utiliser des applications non approuvées pour exporter des données sensibles.

Important

- Cette fonctionnalité est en version préliminaire.

- Les fonctionnalités en version préliminaire ne sont pas destinées à une utilisation en production et peuvent être restreintes. Ces fonctionnalités sont soumises à des conditions d’utilisation supplémentaires, et sont disponibles avant une version officielle de telle sorte que les clients puissent tirer parti d’un accès anticipé et fournir leurs commentaires.

Comment fonctionne le contrôle d’accès aux applications ?

Le contrôle d’accès aux applications est effectué au niveau de la couche d’authentification Dataverse. Pour en savoir plus, consultez Authentification auprès des services Power Platform. L’authentification Dataverse valide l’ID d’application cliente dans le jeton de l’utilisateur par rapport à une liste d’applications autorisées et bloquées configurées pour l’environnement. L’authentification accorde ou refuse l’accès à l’environnement à l’application de l’utilisateur.

Les utilisateurs peuvent s’authentifier de quatre manières :

Contexte de l’utilisateur

L’utilisateur se connecte au système, tel que Dynamics 365 Sales, avec ses informations d’identification.

Contexte d’application avec emprunt d’identité d’un utilisateur

L’utilisateur se connecte à une application Microsoft propriétaire. L’application effectue un appel à Dataverse avec son jeton d’application représentant l’utilisateur. En savoir plus dans Emprunter l’identité d’un autre utilisateur à l’aide de l’API Web.

Application propriétaire avec appel de service à service (contexte d’application)

Une application Microsoft propriétaire effectue un appel à Dataverse en utilisant son jeton d’application. Ces applications propriétaires sont enregistrées et fournissent des services internes, tels que la synchronisation des e-mails, qui s’exécutent généralement en arrière-plan sans aucune interaction de l’utilisateur.

Applications tierces enregistrées dans l’enregistrement d’applications de votre portail Azure

Votre application personnalisée s’authentifie à l’aide du certificat ou du jeton utilisateur de votre enregistrement d’applications Azure.

Exemples du fonctionnement du contrôle d’accès à l’application cliente dans l’authentification du contexte de l’utilisateur et de l’application :

Contexte utilisateur avec jeton d’utilisateur

- Pour toutes les demandes de jeton d’utilisateur, nous vérifions si l’ID d’application utilisé fait partie des listes autorisées ou bloquées.

- Un jeton d’utilisateur peut également être obtenu pour un client public pour les applications propriétaires et partenaires.

Note

- Nous vous déconseillons d’autoriser un client public, sauf si vous en avez besoin temporairement.

- L’application Dataverse 00000007-0000-0000-c000-000000000000 est automatiquement autorisée dans tous les environnements. L’accès utilisateur à l’environnement Dataverse peut être géré en attribuant la licence utilisateur appropriée et/ou en attribuant un rôle de sécurité Dataverse à l’utilisateur.

Contexte d’application avec emprunt d’identité d’un utilisateur

Emprunt d’identité à l’aide d’une application propriétaire

- Dans les scénarios comme Power Automate, où un jeton d’application de service à service est utilisé avec l’emprunt d’identité d’un utilisateur, nous vérifions si l’ID d’application est autorisé ou bloqué.

- Pour les autres scénarios où l’emprunt d’identité d’utilisateur n’est pas utilisé, aucune validation n’est actuellement effectuée pour les jetons de service à service.

Le contrôle d’accès à l’application cliente n’est pas appliqué aux applications suivantes :

Applications propriétaires avec appels de service à service (contexte d’application)

Pour en savoir plus, consultez Services propriétaires et applications du portail Microsoft couramment utilisés.

Applications partenaires avec appels de service à service

Pour bloquer ces applications, rendez-les inactives ou supprimez-les de l’environnement dans le centre d’administration Power Platform. Pour en savoir plus, consultez Gérer les utilisateurs de l’application dans le centre d’administration Power Platform.

Prérequis

Complétez les prérequis suivants :

Vérifier votre rôle

Il y a deux rôles d’administrateur de service liés à Power Platform que vous pouvez attribuer pour fournir un niveau élevé de gestion des administrateurs :

- Administrateur Power Platform

- Administrateur Dynamics 365

Vérifier que votre environnement est un environnement géré

Votre environnement doit être un environnement géré. Pour en savoir plus, consultez Vue d’ensemble des environnements gérés.

Activer l’audit dans l’environnement

- Connectez-vous au centre d’administration Power Platform en tant qu’administrateur système.

- Dans le volet de navigation, sélectionnez Gérer.

- Dans le volet Gérer, sélectionnez Environnements. Ensuite, sélectionnez votre environnement spécifique.

- Sélectionnez Paramètres dans la barre de commandes.

- Sélectionnez Audit et journaux>Paramètres d’audit.

- Dans la section Audit, sélectionnez les options Démarrer l’audit, Accès aux journaux et Lire les journaux.

- Sélectionnez Enregistrer.

Examiner la liste d’applications dans l’environnement

Il existe un ensemble d’applications qui sont préenregistrées pour s’exécuter dans un environnement Dataverse. Cette liste d’applications peut varier d’un environnement à l’autre. Ces applications sont automatiquement chargées dans votre environnement.

Note

Les applications suivantes sont préautorisées à s’exécuter dans un environnement Dataverse :

- Toutes les applications Microsoft préautorisées à acquérir des jetons On-Behalf-Of. Pour en savoir plus, consultez Plateforme d’identités Microsoft et flux On-Behalf-Of OAuth2.0.

- Applications des utilisateurs d’application. Pour en savoir plus, consultez Utilisateurs système spéciaux et utilisateurs d’applications.

- Toutes les applications héritées qui peuvent acquérir dynamiquement des jetons On-Behalf-Of.

- Toutes les applications avec le privilège prvActOnBehalfOfAnotherUser et celles qui utilisent des en-têtes pour emprunter l’identité d’utilisateurs. Pour en savoir plus, consultez Emprunter l’identité d’un autre utilisateur.

Ajouter des applications à la liste

Pour ajouter une application à la liste, procédez comme suit.

Connectez-vous au centre d’administration Power Platform.

Dans le volet de navigation, sélectionnez Gérer.

Dans le volet Gérer, sélectionnez Environnements.

Dans la page Environnements, sélectionnez le nom d’un environnement.

Copiez l’URL de l’environnement, par exemple

contoso.crm.dynamics.com.Ouvrez un nouvel onglet dans le même navigateur (pour rester connecté) et ajoutez l’URL suivante à la barre d’adresse. Remplacez

<EnvironmentURL>par l’URL de votre environnement, puis appuyez sur Entrée.https:/<EnvironmentURL>/main.aspx?forceUCI=1&pagetype=entitylist&etn=application&viewid=76302387-6f41-48e5-8eaf-4e74c1971020&viewType=1039Le formulaire affiche la liste des applications chargées dans votre environnement.

Sélectionnez + Nouveau.

Sur le nouvel écran, entrez un ApplicationId.

Entrez un Nom.

Sélectionnez Enregistrer.

Supprimer des applications de la liste

Pour supprimer une application de la liste :

Sélectionner une application.

Sélectionnez Supprimer.

Répétez cette procédure pour chaque application que vous souhaitez supprimer.

Nonte

Si vous avez supprimé une application système qui était préchargée dans l’environnement, l’application peut être restaurée automatiquement par le système. Vous souhaiterez peut-être supprimer uniquement les applications que vous avez ajoutées.

Autoriser ou bloquer des applications

Applications couramment utilisées que vous souhaiterez peut-être autoriser

Voici quelques applications couramment utilisées qui peuvent être autorisées en toute sécurité.

| Application ID | Nom de l’application |

|---|---|

| 07ce06e6-4ae9-4466-bca4-2984fa04d057 | Stockage de fichiers Microsoft Dynamics |

| 1884bdbf-452a-4a11-9c76-afdbdb1b3768 | RelevanceSearch |

| 3570e63c-5acf-4f3f-9f15-a49faa5120d3 | PowerAppsCustomerManagementPlaneBackend |

| 44a02aaa-7145-4925-9dcd-79e6e1b94eff | MicrosoftDynamics365OfficeAppsIntegration |

| 4ade18ba-d41e-45d6-a563-97c67fc0be15 | Microsoft DynamicsService NRD |

| 546068c3-99b1-4890-8e93-c8aeadcfe56a | Common Data Service - Azure Data Lake Storage |

| 5bdbebb2-509f-458e-b56e-d0b934dfdafa | DynamicsInstaller |

| 60216f25-dbae-452b-83ae-6224158ce95e | Application Microsoft Dynamics CRM pour Outlook |

| 61d02d70-ab6c-4569-be48-787ea2cda65d | Analyse Dynamics 365 |

| 6eb29b24-9d89-4f26-bf2f-9a84ed2499b8 | Service de découverte global Common Data Service |

| 730d33da-0894-409f-a907-c577151719c5 | Flow-RP |

| 7df0a125-d3be-4c96-aa54-591f83ff541c | Service Microsoft Flow |

| 7f15f9d9-cad0-44f1-bbba-d36650e07765 | Azure Synapse Link for Dataverse |

| 84e37c07-7362-4d9f-b4b1-09be02be0195 | DAMS PROD CL |

| 8d605dfc-1a04-4da6-9be2-8426724af3f3 | Service d’autorisation PROD de Power Platform |

| 978b42f5-e03a-4695-b8df-454959d032c8 | BAP |

| 99ff962b-6252-4b98-8478-0c65a3ea1925 | InsightsAppsPlatform |

| a94f9c62-97fe-4d19-b06d-472bed8d2bcf | Azure SQL Database et Data Warehouse |

| aeb01831-b358-4750-92ce-722e4f3ea7e8 | BizQA pour CDS |

| b5faaec4-04c9-45e6-990a-093ed6d02c94 | Connecteur Dynamics 365 Sales Insights pour Power Automate |

| b6fb6bd6-f0fb-4a60-beb1-4e50afd0eaa9 | PowerAppsDataPlaneBackend |

| be5f0473-6b57-40f8-b0a9-b3054b41b99e | IBuilder_StructuredML_Prod_CDS |

| c6a9976b-9beb-43b8-9aea-52a55ba8e39b | Flow-CDSNativeConnectorGermany |

| c92229fa-e4e7-47fc-81a8-01386459c021 | CDSUserManagement |

| e548fb5c-c385-41a6-a31d-6dbc2f0ca8a3 | JobsServiceProd |

| ef32e2a3-262a-44e5-a270-4dfb7b6d0bb2 | AiBuilder PAIO-CDS Prod |

Applications que vous pourriez vouloir bloquer

Ces applications sont de puissants exportateurs de données. Leur blocage empêche une éventuelle exfiltration d’informations sensibles.

| Application ID | Nom de l’application |

|---|---|

| a672d62c-fc7b-4e81-a576-e60dc46e951d | Microsoft Power Query pour Excel (client de bureau) |

| d3590ed6-52b3-4102-aeff-aad2292ab01c | Client Microsoft Access |

| 51f81489-12ee-4a9e-aaae-a2591f45987d | xRm ToolBox |

| 2ad88395-b77d-4561-9441-d0e40824f9bc | PowerShell |

| a672d62c-fc7b-4e81-a576-e60dc46e951d | Power BI |

Étapes recommandées

- Activez le mode audit dans votre environnement hors production.

- Examinez le journal d’audit des applications qui s’exécutent dans l’environnement pour obtenir la liste des applications dont vous souhaitez gérer le contrôle d’accès.

- Répétez les étapes 1 et 2 dans votre environnement de production.

- Confirmez la liste des applications que vous souhaitez autoriser à s’exécuter dans l’environnement.

Modes de contrôle d’accès à l’application

Il existe quatre modes différents :

- Activer le mode audit

- Activer le mode activé

- Activer le mode Activé pour les rôles

- Désactiver l’accès à l’application

Activer le mode audit

Nous vous recommandons d’activer le mode audit pendant au moins une semaine pour obtenir la liste des applications que vos utilisateurs exécutent dans un environnement.

À l’aide de cette liste de journaux d’audit, vous pouvez déterminer les applications que vous souhaitez autoriser ou bloquer.

- Connectez-vous au centre d’administration Power Platform.

- Dans le volet de navigation, sélectionnez Sécurité.

- Dans le volet Sécurité, sélectionnez Identité et accès.

- Dans la page Gestion des identités et des accès, sélectionnez Contrôle d’accès aux applications

- Sélectionnez l’environnement dans lequel vous souhaitez activer la fonctionnalité de contrôle d’accès aux applications.

- Sélectionnez le bouton Configurer le contrôle d’accès à l’application .

- Sélectionnez l’option AuditMode dans la liste déroulante Contrôle d’accès.

- Sélectionnez une application Dataverse, puis sélectionnez l’option Autoriser située au-dessus de la grille.

- Sélectionnez Enregistrer.

- La liste des environnements s’affiche à nouveau. Répétez la procédure pour chaque environnement dans lequel vous souhaitez activer l’audit. Fermez le volet lorsque vous avez terminé d’activer le mode audit pour vos environnements.

Note

Le mode Audit peut prendre jusqu’à une heure pour prendre effet, une fois que vous avez mis à jour les paramètres de configuration.

En mode audit, vous devez sélectionner au moins une application pour autoriser l’accès. Cependant, le contrôle d’accès aux applications n’est pas appliqué en mode audit. Vous obtenez une liste d’applications accédant à l’environnement, qu’elles soient autorisées ou non à y accéder.

Les paramètres d’audit d’un environnement doivent être autorisés, y compris l'option Accès aux journaux.

Récupérer votre liste de journaux d’audit

Connectez-vous au Power Platform centre d’administration en tant qu’administrateur système.

Dans le volet de navigation, sélectionnez Gérer.

Dans le volet Gérer, sélectionnez Environnements. Sélectionnez ensuite un environnement dans lequel vous avez activé l’audit.

Sélectionnez Paramètres.

Sélectionnez Audit et journaux>Vue du résumé d’audit.

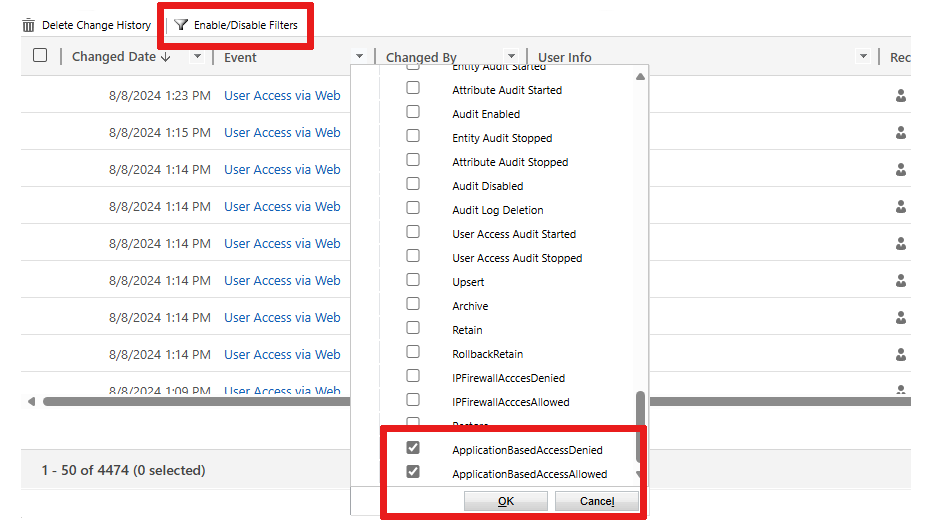

Sélectionnez Activer/Désactiver les filtres pour consulter la liste des fonctionnalités de menu déroulant d’en-tête.

Sélectionnez la flèche de la liste déroulante près de l’en-tête Événement, puis recherchez et sélectionnez ApplicationBasedAccessDenied et ApplicationBasedAccessAllowed.

Sélectionnez OK.

Vos audits filtrés s’affichent.

Activer le mode activé

Commencez à bloquer les applications bloquées et n’autorisez que les applications approuvées. Vous pouvez sélectionner les applications pour qu’elles aient un accès Autorisé ou Bloqué.

Connectez-vous au centre d’administration Power Platform.

Dans le volet de navigation, sélectionnez Sécurité.

Dans le volet Sécurité, sélectionnez Identité et accès.

Dans la page Gestion des identités et des accès, sélectionnez Contrôle d’accès aux applications.

Sélectionnez l’environnement dans lequel vous souhaitez activer la fonctionnalité de contrôle d’accès aux applications.

Sélectionnez le bouton Configurer le contrôle d’accès à l’application .

Sélectionnez Activé dans la liste déroulante Contrôle d’accès.

Sélectionnez une application Dataverse, puis sélectionnez l’une de ces options, située au-dessus de la grille :

- Autoriser pour autoriser l’accès à l’application.

- Bloquer pour refuser l’accès à l’application.

Sélectionnez Enregistrer.

La liste des environnements s’affiche à nouveau. Répétez la procédure pour chaque environnement dans lequel vous souhaitez commencer à bloquer les applications bloquées et autoriser les applications approuvées. Fermez le volet une fois que vous avez terminé.

Note

Le mode activé peut prendre jusqu’à une heure pour prendre effet, une fois que vous avez mis à jour les paramètres de configuration.

Activer le mode Activé pour les rôles

Commencez à bloquer les applications bloquées et n’autorisez que les applications approuvées. Pour les applications auxquelles l’accès est autorisé, vous pouvez affecter des rôles de sécurité afin de restreindre les personnes autorisées à exécuter ces applications dans l’environnement. Seuls les utilisateurs affectés à un rôle de sécurité sélectionné peuvent exécuter les applications.

- Connectez-vous au centre d’administration Power Platform.

- Dans le volet de navigation, sélectionnez Sécurité.

- Dans le volet Sécurité, sélectionnez Identité et accès.

- Dans la page Gestion des identités et des accès, sélectionnez Contrôle d’accès aux applications.

- Sélectionnez l’environnement dans lequel vous souhaitez activer la fonctionnalité de contrôle d’accès aux applications.

- Sélectionnez le bouton Configurer le contrôle d’accès à l’application .

- Sélectionnez Activé pour les rôles dans la liste déroulante Contrôle d’accès.

- Une fois votre application sélectionnée, sélectionnez l’option Gérer les rôles de sécurité située au-dessus de la grille.

- Sélectionnez un ou plusieurs rôles de sécurité souhaités.

- Sélectionnez Enregistrer.

- Une fenêtre s’ouvre et vous demande de confirmer les rôles que vous avez sélectionnés. Sélectionnez Enregistrer.

- La liste des applications s’affiche à nouveau. Sélectionnez Enregistrer.

- La liste des environnements s’affiche à nouveau. Répétez la procédure pour chaque environnement dans lequel vous souhaitez attribuer des rôles de sécurité. Fermez le volet une fois que vous avez terminé.

Note

Le mode activé pour les rôles peut prendre jusqu’à une heure pour prendre effet, une fois que vous avez mis à jour les paramètres de configuration.

Désactiver la fonctionnalité de contrôle d’accès aux applications

Désactivez la fonctionnalité de contrôle d’accès aux applications pour supprimer les restrictions sur les applications exécutées dans un environnement.

- Connectez-vous au centre d’administration Power Platform.

- Dans le volet de navigation, sélectionnez Sécurité.

- Dans le volet Sécurité, sélectionnez Identité et accès.

- Dans la page Gestion des identités et des accès, sélectionnez Contrôle d’accès aux applications.

- Sélectionnez l’environnement dans lequel vous souhaitez activer la fonctionnalité de contrôle d’accès aux applications.

- Sélectionnez le bouton Configurer le contrôle d’accès à l’application .

- Sélectionnez Désactivé dans la liste déroulante Contrôle d’accès.

- Sélectionnez Enregistrer.

- La liste des environnements s’affiche à nouveau. Répétez la procédure pour chaque environnement dans lequel vous souhaitez désactiver la fonctionnalité. Fermez le volet une fois que vous avez terminé.

Note

Si vous définissez certaines applications sur Autorisé ou Bloqué, vous n’avez pas besoin de supprimer le paramètre lorsque la fonctionnalité de contrôle d’accès à l’application est définie sur Désactivé. Il n’y a aucune restriction d’application dans cet environnement.

Message d’erreur : erreur d’utilisateur de l’application refusé

Les utilisateurs reçoivent le message d’erreur suivant s’ils essaient d’exécuter une application non autorisée :

L’accès à l’API Dataverse est restreint pour cet ID d’application.

Services propriétaires et applications du portail Microsoft couramment utilisés

Les applications suivantes sont des services propriétaires Microsoft. Cette liste d’applications peut être différente selon les types d’environnement dont vous disposez et les solutions installées. Ces applications sont automatiquement autorisées dans tous les environnements où elles existent. Pour empêcher vos utilisateurs d’utiliser ces applications, vous pouvez supprimer la licence utilisateur requise ou supprimer leur attribution de rôle de sécurité Dataverse. Par exemple, pour utiliser Power Apps Maker Portal, votre créateur doit se voir attribuer un rôle de sécurité Créateur d’environnement, Personnalisateur de système ou Administrateur système.

| Application ID | Nom de l’application |

|---|---|

| 00000007-0000-0000-c000-000000000000 | Dataverse |

| 75eb2b80-011a-4693-9a47-7971c853603c | make.powerpages.microsoft.com |

| 945d3a88-db20-40bd-a9e3-8f2383a17c88 | make.powerpages.microsoft.com |

| 929cb005-cba1-40c4-a962-ef441029cb6c | make.powerpages.microsoft.us |

| f9a5ac11-cab3-45f0-9d0f-83463ba2e34c | make.test.powerpages.microsoft.com |

| a6d2002e-7db6-4da0-94e8-73765fdbc7fb | DoD du portail Microsoft Flow |

| 9856e8dd-37b6-4749-a54b-8f6503ea93b7 | Microsoft FlowPortailGCC High |

| fac5b0fe-9b16-4ae3-b20b-324ec3f033d3 | make.apps.appsplatform.us |

| 5d21c8e8-6d68-4b62-a3a5-bc1900513fad | make.high.powerapps.us |

| feb2c8aa-4f70-4881-abec-521141627b04 | make.gov.powerapps.us |

| a522f059-bb65-47c0-8934-7db6e5286414 | Power Virtual Agents - Test |

| a8f7a65c-f5ba-4859-b2d6-df772c264e9d | make.powerapps.com |

| 719640cd-0337-4b0c-8e6a-431271371fab | make.test.powerapps.com |

| 60f38cf4-a0bf-4fdf-b0b5-14d3131bc031 | make.test.powerapps.com |

| c84a0f23-a0f8-4e8e-918b-57db620d110a | Client PowerPlatformAdminCenter |

| 065d9450-1e87-434e-ac2f-69af271549ed | PowerPlatformAdminCenter |

| 61ccfc51-60d1-470a-9dca-f78fcf640d23 | MicrosoftServiceCopilot-Prod |

| 8c1a9936-578e-4d13-9bd9-9afe53ef7de8 | Finance Copilot |

| a59cef1e-2e32-4703-8dab-810d9807efeb | ccibots |

| 96ff4394-9197-43aa-b393-6a41652e21f8 | ccibotsprod |