AipDiscover

Azure Information Protection est un service qui permet aux organisations de classifier et d’étiqueter des données sensibles, et d’appliquer des stratégies pour contrôler la façon dont ces données sont consultées et partagées.

AipDiscover est un type d’événement enregistré dans le journal d’audit unifié Office 365. Il représente une tentative de découverte ou d’accès à un fichier protégé azure Information Protection (AIP). Dans le scénario dans lequel un événement AIPDiscover montre l’opération comme découverte, cela signifie que le fichier a été répertorié dans un partage de fichiers local, un serveur SharePoint, etc. qui est affiché par un scanneur de protection des informations ou utilisateur et que l’état du fichier est au repos. Dans le scénario où un événement AIPDiscover affiche les opérations en tant qu’accès, ce qui signifie que le fichier a été ouvert et est en cours d’utilisation par l’utilisateur lors de l’enregistrement de l’événement.

L’événement AIPDiscover est utile, car il montre les utilisateurs, les appareils et les emplacements qui accèdent à Azure Information Protection des informations étiquetées dans un organization.

Accéder au journal d’audit unifié Office 365

Les journaux d’audit sont accessibles à l’aide des méthodes suivantes :

- Outil de recherche dans le journal d’audit dans le portail de conformité Microsoft Purview.

- La commande cmdlet Search-UnifiedAuditLog dans Exchange Online PowerShell.

- API Activité de gestion Office 365.

Pour afficher les descriptions des champs de données dans un événement d’audit, consultez Attributs d’un événement AipDiscover

Outil de recherche dans les journaux d’audit

- Accédez au portail de conformité Microsoft Purview et connectez-vous.

- Dans le volet gauche du portail de conformité, sélectionnez Audit.

Remarque

Si vous ne voyez pas Audit dans le volet gauche, consultez Rôles et groupes de rôles dans Microsoft Defender pour Office 365 et Conformité Microsoft Purview pour plus d’informations sur les autorisations.

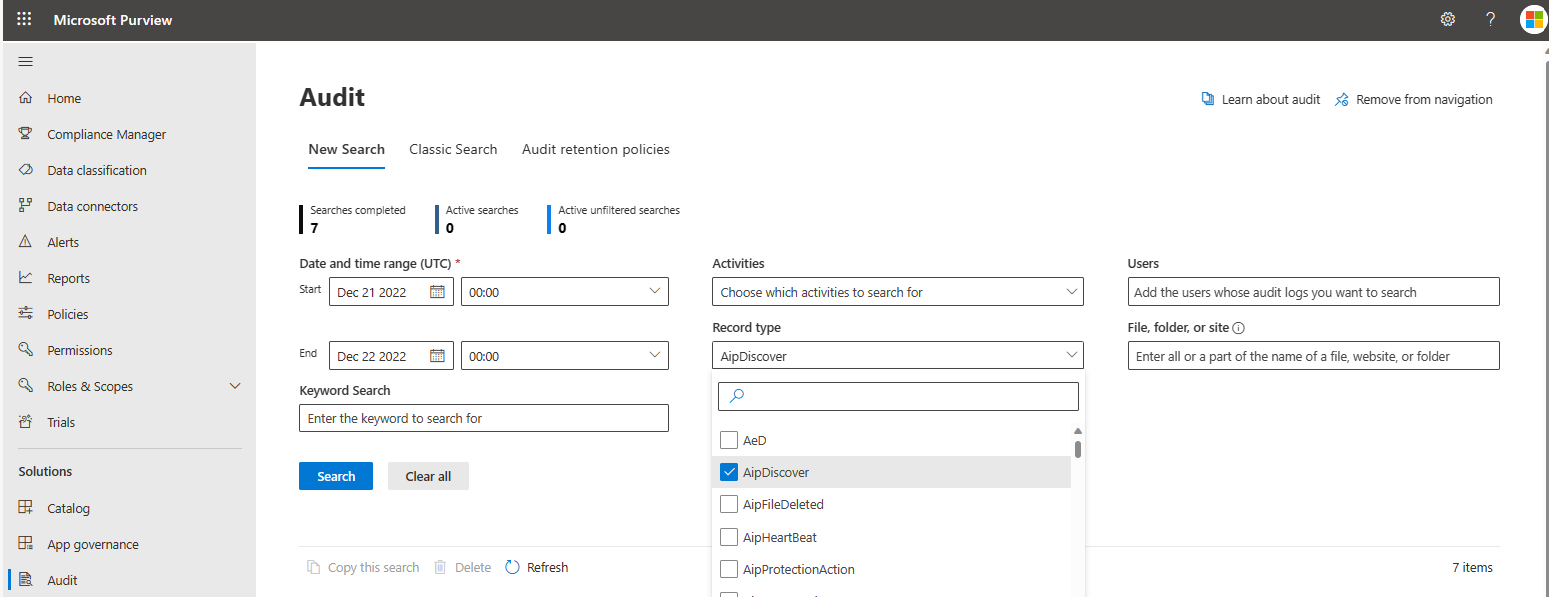

- Sous l’onglet Nouvelle recherche , définissez Type d’enregistrement sur AipDiscover et configurez les autres paramètres.

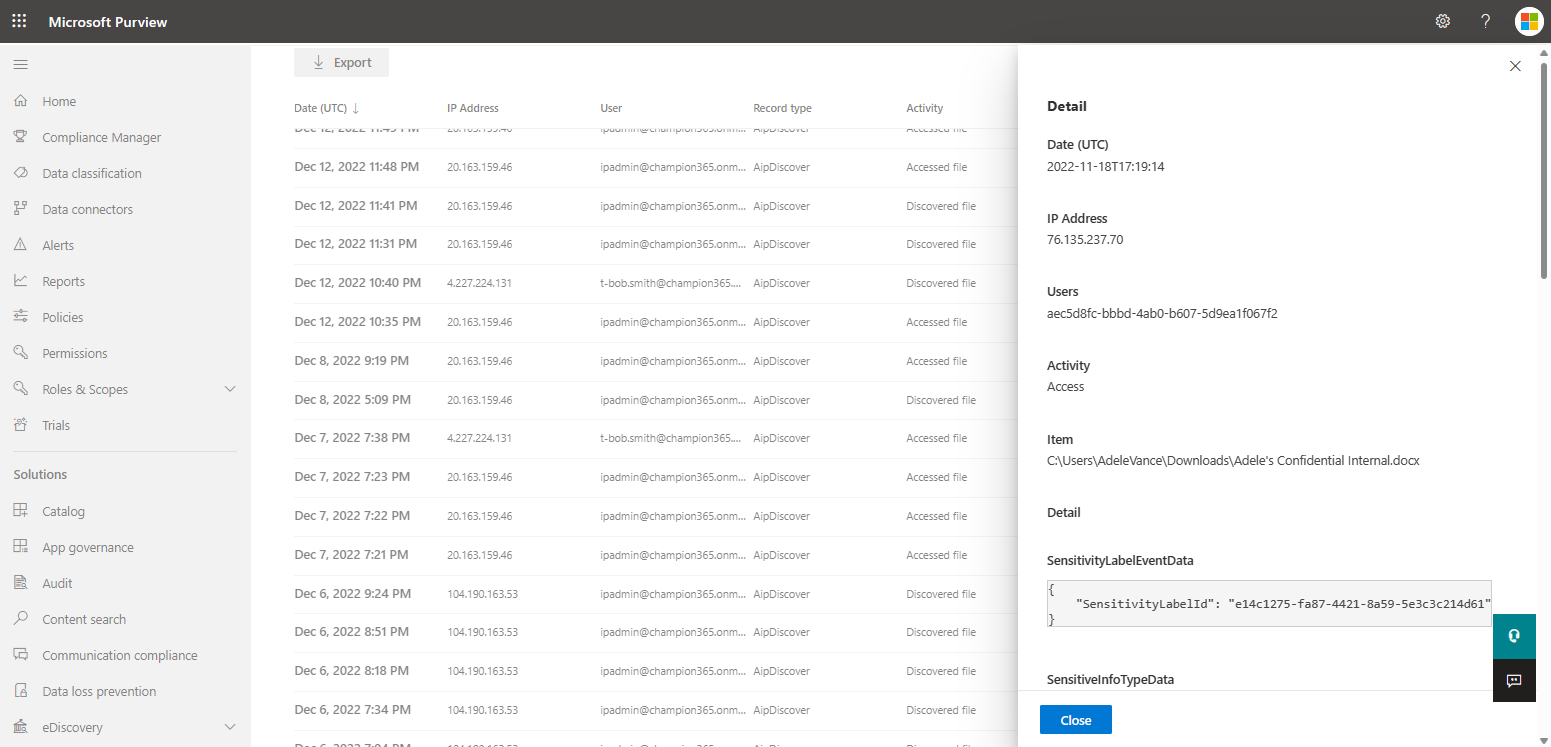

- Cliquez sur Rechercher pour exécuter la recherche à l’aide des critères. Dans le volet de résultats, sélectionnez un événement pour afficher les résultats. Les opérations de découverte et d’accès peuvent être consultées.

Pour plus d’informations sur l’affichage des journaux d’audit dans le portail de conformité Microsoft Purview, consultez Activités du journal d’audit.

Rechercher dans le journal d’audit unifié dans PowerShell

Pour accéder au journal d’audit unifié à l’aide de PowerShell, commencez par vous connecter à une session PowerShell Exchange Online en effectuant les étapes suivantes.

Établir une session PowerShell distante

Cette opération établit une session PowerShell à distance avec Exchange Online. Une fois la connexion établie, vous pouvez exécuter Exchange Online applets de commande pour gérer votre environnement Exchange Online.

Ouvrez une fenêtre PowerShell et exécutez la commande Install-Module -Name ExchangeOnlineManagement pour installer le module gestion des Exchange Online. Ce module fournit des applets de commande qui peuvent être utilisées pour gérer Exchange Online.

- Connect-IPPSSession est une applet de commande PowerShell utilisée pour créer une connexion à distance à une session PowerShell Exchange Online.

- Import-Module ExchangeOnlineManagement est une applet de commande PowerShell utilisée pour importer le module Exchange Online Management dans la session PowerShell active.

# Import the PSSSession and Exchange Online cmdlets

Connect-IPPSSession

Import-Module ExchangeOnlineManagement

Se connecter avec un utilisateur spécifique

Commande permettant d’inviter un utilisateur spécifique à entrer vos informations d’identification Exchange Online.

$UserCredential = Get-Credential

Commande permettant de se connecter à Exchange Online à l’aide des informations d’identification fournies.

Connect-ExchangeOnline -Credential $UserCredential -ShowProgress $true

Se connecter avec des informations d’identification dans la session active

Connectez-vous à Exchange Online à l’aide des informations d’identification dans la session active.

Connect-ExchangeOnline

Cmdlet Search-UnifiedAuditLog.

L’applet de commande Search-UnifiedAuditLog est une commande PowerShell qui peut être utilisée pour rechercher dans le journal d’audit unifié Office 365. Le journal d’audit unifié est un enregistrement de l’activité de l’utilisateur et de l’administrateur dans Office 365 qui peut être utilisé pour suivre les événements. Pour connaître les meilleures pratiques relatives à l’utilisation de cette applet de commande, consultez Meilleures pratiques pour l’utilisation de Search-UnifiedAuditLog.

Pour extraire les événements AipDiscover du journal d’audit unifié à l’aide de PowerShell, vous pouvez utiliser la commande suivante. Cette opération recherche dans le journal d’audit unifié la plage de dates spécifiée et retourne tous les événements avec le type d’enregistrement « AipDiscover ». Les résultats sont exportés vers un fichier CSV au chemin d’accès spécifié.

Search-UnifiedAuditLog -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date) | Export-Csv -Path <output file>

Utilisez la commande suivante pour rechercher spécifiquement les événements de découverte : le scénario dans lequel les fichiers sont découverts par l’utilisateur ou le scanneur de protection des informations via l’affichage de partages de fichiers locaux, de serveurs SharePoint, etc. Un exemple du résultat de l’applet de commande PowerShell est également illustré ci-dessous.

Search-UnifiedAuditLog -Operations Discover -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date)

Voici un exemple d’événement AipDiscover de PowerShell, opération Découvrir.

RecordType : AipDiscover

CreationDate : 12/6/2022 8:51:58 PM

UserIds : ipadmin@champion365.onmicrosoft.com

Operations : Discover

AuditData :

{

"SensitivityLabelEventData":{},

"SensitiveInfoTypeData":[],

"ProtectionEventData":{

"ProtectionType":"Custom",

"IsProtected":true,

"ProtectionOwner":"ipadmin@champion365.onmicrosoft.com"

},

"Common":{

"ApplicationId":"c00e9d32-3c8d-4a7d-832b-029040e7db99",

"ApplicationName":"Microsoft Azure Information Protection Explorer Extension",

"ProcessName":"MSIP.App",

"Platform":1,

"DeviceName":"WinDev2210Eval",

"Location":"On-premises file shares",

"ProductVersion":"2.14.90.0"

},

"DataState":"Rest",

"ObjectId":"C:\\Users\\User\\OneDrive - champion365\\Cascade Car Schematics.docx",

"UserId":"ipadmin@champion365.onmicrosoft.com",

"ClientIP":"104.190.163.53",

"Id":"e15273c7-f07e-41ec-bac1-5da8739623a5",

"RecordType":93,

"CreationTime":"2022-12-06T20:51:58",

"Operation":"Discover",

"OrganizationId":"c8085975-d882-42d2-9193-d82d752a5de9",

"UserType":0,

"UserKey":"981d11ea-df5c-4334-b656-bb9011bc435b",

"Workload":"Aip",

"Version":1,

"Scope":1

}

ResultIndex : -1

ResultCount : 0

Identity : e15273c7-f07e-41ec-bac1-5da8739623a5

IsValid : True

ObjectState : Unchanged

Utilisez la commande suivante pour rechercher spécifiquement les événements d’accès , le scénario dans lequel les fichiers ont été ouverts et utilisés par l’utilisateur. Un exemple du résultat de l’applet de commande PowerShell est également illustré ci-dessous.

Search-UnifiedAuditLog -Operations Access -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date)

Voici un exemple d’événement AipDiscover de PowerShell, opération Access.

RecordType : AipDiscover

CreationDate : 11/6/2022 10:56:26 PM

UserIds : AdeleV@champion365.onmicrosoft.com

Operations : Access

AuditData :

{

"SensitivityLabelEventData":{

"SensitivityLabelId":"e14c1275-fa87-4421-8a59-5e3c3c214d61"

},

"SensitiveInfoTypeData":[],

"ProtectionEventData":{

"ProtectionType":"Template",

"TemplateId":"2f0f4096-5629-405c-b2a1-8611053b0ed0",

"IsProtected":true,

"ProtectionOwner":"tony@smith.net"

},

"Common":{

"ApplicationId":"c00e9d32-3c8d-4a7d-832b-029040e7db99",

"ApplicationName":"Microsoft Azure Information Protection Word Add-In",

"ProcessName":"WINWORD",

"Platform":1,

"DeviceName":"chmp365-avance",

"Location":"On-premises file shares",

"ProductVersion":"2.13.49.0"

},

"Data State":"Use",

"ObjectId":"C:\\Users\\AdeleVance\\Downloads\\dest.docx",

"UserId":"AdeleV@champion365.onmicrosoft.com",

"ClientIP":"76.135.237.70",

"Id":"f8317892-3dc0-455d-9edd-8d6615addf41",

"RecordType":93,

"CreationTime":"2022-11-06T22:56:26",

"Operation":"Access",

"OrganizationId":"c8085975-d882-42d2-9193-d82d752a5de9",

"UserType":0,

"UserKey":"aec5d8fc-bbbd-4ab0-b607-5d9ea1f067f2",

"Workload":"Aip",

"Version":1,

"Scope":1

}

ResultIndex : 18

ResultCount : 18

Identity : f8317892-3dc0-455d-9edd-8d6615addf41

IsValid : True

ObjectState : Unchanged

Remarque

Il s’agit simplement d’un exemple de la façon dont vous pouvez utiliser l’applet de commande Search-UnifiedAuditLog. Vous devrez peut-être ajuster la commande et spécifier des paramètres supplémentaires en fonction de vos besoins spécifiques. Pour plus d’informations sur l’utilisation de PowerShell pour les journaux d’audit unifiés, consultez Rechercher dans le journal d’audit unifié.

API Activité de gestion Office 365

Pour pouvoir interroger les points de terminaison de l’API de gestion Office 365, vous devez configurer votre application avec les autorisations appropriées. Pour obtenir un guide pas à pas, consultez Prise en main des API de gestion Office 365.

Voici un exemple d’événement AipDiscover de l’API REST.

TenantId : bd285ff7-1a38-4306-adaf-a367669731c3

SourceSystem : RestAPI

TimeGenerated [UTC] : 2022-12-21T17:18:20Z

EventCreationTime [UTC] : 2022-12-21T17:18:20Z

Id : b8ef4925-3bae-4982-8279-651d4e67b1ea

Operation : Discover

OrganizationId : ac1dff03-7e0e-4ac8-a4c9-9b38d24f062c

RecordType : 93

UserType : 0

Version : 1

Workload : Aip

UserId : mipscanner@kazdemos.org

UserKey : 2231a98d-8749-4808-b461-1acaa5b628ac

Scope : 1

ClientIP : 52.159.112.221

Common_ApplicationId : c00e9d32-3c8d-4a7d-832b-029040e7db99

Common_ApplicationName : Microsoft Azure Information Protection Explorer Extension

Common_ProcessName : MSIP.App

Common_Platform : 1

Common_DeviceName : AIPSCANNER1.mscompliance.click

Common_ProductVersion : 2.14.90.0

ObjectId : C:\Users\svc.aipscanner\AppData\Local\Microsoft\MSIP\Scanner\Reports\Reports2022-12-12_23_13_06.zip

SensitiveInfoTypeData : []

ProtectionEventData_IsProtected : false

Common_Location : On-premises file shares

DataState : Rest

Type : AuditGeneral

Attributs de l’événement AipDiscover

| Événement | Type | Description |

|---|---|---|

| ApplicationId | GUID | ID de l’application qui exécute l’opération. |

| ApplicationName | String | Nom convivial de l’application qui effectue l’opération. (Outlook, OWA, Word, Excel, PowerPoint, etc.) |

| ClientIP | IPv4/IPv6 | Adresse IP du périphérique utilisé lors de la journalisation de l’activité. Pour certains services, la valeur affichée dans cette propriété peut être l'adresse IP d'une application sécurisée (par exemple, Office sur les applications Web) qui appelle le service au nom d'un utilisateur et non l'adresse IP de l'appareil utilisé par la personne ayant effectué l'activité. |

| CreationTime | Date/heure | Date et heure à l’heure UTC (temps universel coordonné) au moment où l’utilisateur a effectué l’activité. |

| DataState | String | Rest = Le fichier n’était pas ouvert lorsque l’événement a été journalisé Utilisation = Le fichier était en cours d’utilisation lorsque l’événement a été enregistré. |

| DeviceName | String | Appareil sur lequel l’activité s’est produite. |

| ID | GUID | Identificateur unique d’un enregistrement d’audit. |

| IsProtected | Boolean | Indique si les données sont protégées par le chiffrement ou non. |

| Emplacement | Chaîne | Emplacement du document par rapport à l’appareil de l’utilisateur (partages de fichiers locaux). |

| ObjectId | String | Chemin d’accès complet (URL) du fichier auquel l’utilisateur accède. |

| Opération | String | Type d’opération pour le journal d’audit.

Discover = Fichier consulté au repos par l’utilisateur ou l’analyseur de protection des informations Accès = Le fichier a été ouvert et utilisé par l’utilisateur lors de l’enregistrement de l’événement. |

| OrganizationId | GUID | GUID pour le client Office 365 de votre organisation. Cette valeur sera toujours identique pour votre organisation, quel que soit le service Office 365 concerné. |

| Plateforme | Double | Plateforme à partir de laquelle l’activité s’est produite.

0 = Inconnu 1 = Windows 2 = MacOS 3 = iOS 4 = Android 5 = Navigateur web |

| ProcessName | String | Nom du processus approprié (Outlook, MSIP.App, WinWord, etc.) |

| ProductVersion | String | Version du client AIP. |

| ProtectionOwner | String | Propriétaire Rights Management au format UPN. |

| ProtectionType | String | Type de protection utilisé pour les données. Le modèle signifie que la protection a été prédéfinie par l’administrateur. Personnalisé signifie que l’utilisateur a défini la protection. |

| RecordType | Double | Type d’opération indiqué par l’enregistrement. 93 représente un enregistrement AipDiscover. |

| Portée | Double | 0 représente que l’événement a été créé par un service O365 hébergé. 1 représente que l’événement a été créé par un serveur local. |

| SensitiveInfoTypeData | String | Types d’informations sensibles qui ont été découverts dans les données. |

| SensitivityLabelId | GUID | GUID actuel de l’étiquette de confidentialité MIP. Utilisez cmdlt Get-Label pour obtenir les valeurs complètes du GUID. |

| TemplateId | GUID | ID du modèle utilisé pour la protection. Si ProtectionType = Template, TemplateId aura un GUID. Si ProtectionType = Custom, TemplateId est vide. L’applet de commande Get-AipServiceTemplate obtient tous les modèles de protection existants ou sélectionnés à partir d’Azure Information Protection. |

| UserId | String | Nom d’utilisateur principal (UPN) de l’utilisateur qui a effectué l’action qui a entraîné la journaliser l’enregistrement. |

| UserKey | GUID | Autre ID pour l’utilisateur identifié dans la propriété UserId. Cette propriété est remplie avec l’ID unique passport (PUID) pour les événements effectués par les utilisateurs dans SharePoint, OneDrive Entreprise et Exchange. |

| UserType | Double | Type d’utilisateur ayant effectué l’opération.

0 = Regular 1 = Reserved 2 = Administration 3 = DcAdmin 4 = System 5 = Application 6 = ServicePrincipal 7 = CustomPolicy 8 = SystemPolicy |