Étape 3. Configurer des stratégies de conformité pour des appareils avec Intune

L’inscription d’appareils à Microsoft Intune vous permet d’améliorer la sécurité et le contrôle des données dans votre environnement. Étape 2. Inscrire des appareils dans Intune explique comment effectuer cette opération à l’aide de Intune. Cet article traite de l’étape suivante qui consiste à configurer les stratégies de conformité des appareils.

Vous souhaitez vous assurer que les appareils qui accèdent à vos applications et à vos données répondent aux exigences minimales. Par exemple, qu’ils sont protégés par mot de passe ou par code confidentiel et que le système d’exploitation est à jour. Les stratégies de conformité sont le moyen de définir la configuration minimale que les appareils doivent respecter. Intune utilise ces stratégies de conformité pour marquer un appareil comme conforme ou non conforme. Cette status binaire est transmise à Microsoft Entra qui peut utiliser cette status dans les règles d’accès conditionnel pour autoriser ou empêcher un appareil d’accéder aux ressources.

Configuration des stratégies de conformité des appareils

Ces instructions sont étroitement coordonnées avec les Stratégies d’accès aux appareils et aux identités de confiance zéro recommandées.

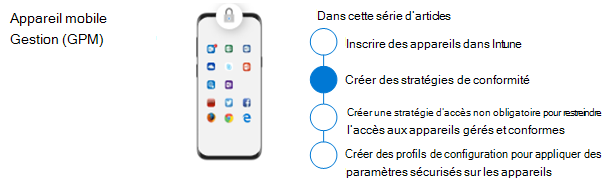

Cette illustration met en évidence l’endroit où le travail de définition des stratégies de conformité s’inscrit dans l’ensemble des stratégies de confiance zéro recommandé.

Dans cette illustration, la définition de stratégies de conformité des appareils est une dépendance pour atteindre le niveau de protection recommandé dans l’infrastructure de confiance zéro.

Pour configurer les stratégies de conformité des appareils, utilisez les recommandations et les paramètres recommandés dans les Stratégies d’accès aux appareils et aux identités de confiance zéro. Le tableau suivant renvoie directement aux instructions de configuration de ces stratégies dans Intune, y compris les paramètres recommandés pour chaque plateforme.

| Stratégies | Informations supplémentaires | Licences |

|---|---|---|

| Définir des stratégies de conformité des appareils | Une stratégie pour chaque plateforme | Microsoft 365 E3 ou E5 |

Étape suivante

Passez à l’étape 4. Exiger des appareils sains et conformes avec Intune.