Comprendre le schéma de repérage avancé

S’applique à :

- Microsoft Defender XDR

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Le schéma de repérage avancé est constitué de plusieurs tables qui fournissent des informations sur les événements ou des informations sur les appareils, les alertes, les identités et d’autres types d’entités. Pour générer efficacement des requêtes qui s’étendent sur plusieurs tables, vous devez comprendre les tables et les colonnes du schéma de repérage avancé.

Obtenir des informations sur le schéma

Lors de la construction de requêtes, utilisez la référence de schéma intégrée pour obtenir rapidement les informations suivantes sur chaque table du schéma :

- Description des tables : type de données contenues dans la table et source de ces données.

- Colonnes : toutes les colonnes de la table.

-

Types d’action : valeurs possibles dans la

ActionTypecolonne représentant les types d’événements pris en charge par la table. Ces informations sont fournies uniquement pour les tables qui contiennent des informations sur les événements. - Exemple de requête : exemples de requêtes qui présentent la façon dont la table peut être utilisée.

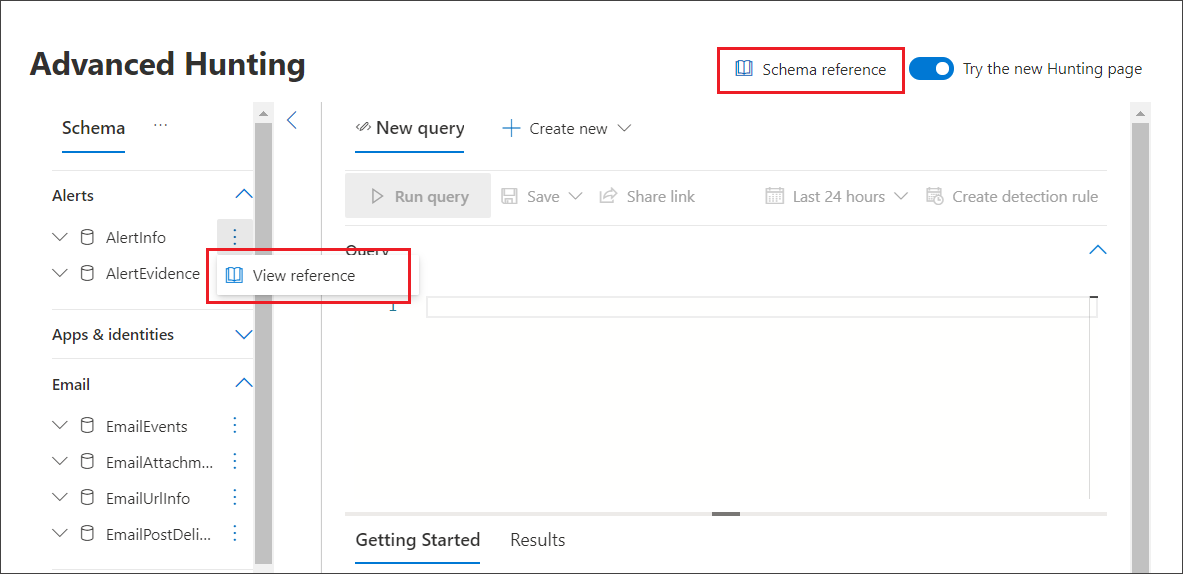

Accéder à la référence de schéma

Pour accéder rapidement à la référence de schéma, sélectionnez l’action Afficher la référence en regard du nom de la table dans la représentation du schéma. Vous pouvez également sélectionner Référence de schéma pour rechercher une table.

Découvrir les tables de schéma

La référence suivante répertorie les tableaux du schéma. Chaque nom de tableau renvoie à une page décrivant les noms des colonnes de ce tableau. Les noms de table et de colonne sont également répertoriés dans Microsoft Defender XDR dans le cadre de la représentation du schéma sur l’écran de repérage avancé.

| Nom du tableau | Description |

|---|---|

| AADSignInEventsBeta | Microsoft Entra les connexions interactives et non interactives |

| AADSpnSignInEventsBeta | Microsoft Entra principal de service et connexions d’identité managée |

| AlertEvidence | Fichiers, adresses IP, URL, utilisateurs ou appareils associés aux alertes |

| AlertInfo | Alertes de Microsoft Defender pour point de terminaison, Microsoft Defender pour Office 365, Microsoft Defender for Cloud Apps et Microsoft Defender pour Identity, y compris les informations de gravité et la catégorisation des menaces |

| BehaviorEntities (préversion) | Types de données de comportement dans Microsoft Defender for Cloud Apps (non disponibles pour GCC) |

| BehaviorInfo (préversion) | Alertes de Microsoft Defender for Cloud Apps (non disponible pour GCC) |

| CloudAppEvents | Événements impliquant des comptes et des objets dans Office 365 et d’autres applications et services cloud |

| CloudAuditEvents (préversion) | Événements d’audit cloud pour différentes plateformes cloud protégées par le Microsoft Defender du organization pour le cloud |

| CloudProcessEvents (préversion) | Événements de processus cloud pour différentes plateformes cloud protégées par le Microsoft Defender de l’organization pour les conteneurs |

| DeviceBaselineComplianceAssessment (préversion) | Instantané d’évaluation de la conformité de la base de référence, qui indique la status de diverses configurations de sécurité liées aux profils de base de référence sur les appareils |

| DeviceBaselineComplianceAssessmentKB (préversion) | Informations sur les différentes configurations de sécurité utilisées par la conformité de base pour évaluer les appareils |

| DeviceBaselineComplianceProfiles (préversion) | Profils de base de référence utilisés pour la surveillance de la conformité de la base de référence des appareils |

| DeviceEvents | Plusieurs types d’événements, y compris les événements déclenchés par des contrôles de sécurité tels que l’antivirus Microsoft Defender et la protection contre les attaques |

| DeviceFileCertificateInfo | Informations de certificat des fichiers signés obtenus à partir d’événements de vérification de certificat sur les points de terminaison |

| DeviceFileEvents | Création de fichier, modification et autres événements de système de fichiers |

| DeviceImageLoadEvents | Événements de chargement de DLL |

| DeviceInfo | Informations sur l’ordinateur, y compris les informations de système d’exploitation |

| DeviceLogonEvents | Connexions et autres événements d’authentification |

| DeviceNetworkEvents | Connexion réseau et événements connexes |

| DeviceNetworkInfo | Propriétés réseau des ordinateurs, y compris les adaptateurs, les adresses IP et MAC, ainsi que les réseaux et domaines connectés |

| DeviceProcessEvents | Création de processus et événements associés |

| DeviceRegistryEvents | Création et modification d'entrées de registre |

| DeviceTvmBrowserExtensions (préversion) | Installations d’extension de navigateur trouvées sur les appareils à partir de Gestion des vulnérabilités Microsoft Defender |

| DeviceTvmBrowserExtensionsKB (préversion) | Détails de l’extension de navigateur et informations d’autorisation utilisées dans la page extensions de navigateur Gestion des vulnérabilités Microsoft Defender |

| DeviceTvmCertificateInfo (préversion) | Informations de certificat pour les appareils du organization à partir de Gestion des vulnérabilités Microsoft Defender |

| DeviceTvmHardwareFirmware | Informations sur le matériel et le microprogramme des appareils, telles qu’elles sont vérifiées par Defender Vulnerability Management |

| DeviceTvmInfoGathering | Defender Vulnerability Management événements d’évaluation, y compris les états de la surface d’attaque et de la configuration |

| DeviceTvmInfoGatheringKB | Métadonnées pour les événements d’évaluation collectés dans la DeviceTvmInfogathering table |

| DeviceTvmSecureConfigurationAssessment | Gestion des vulnérabilités Microsoft Defender des événements d’évaluation, indiquant la status de différentes configurations de sécurité sur les appareils |

| DeviceTvmSecureConfigurationAssessmentKB | Base de connaissances des différentes configurations de sécurité utilisées par Gestion des vulnérabilités Microsoft Defender pour évaluer les appareils ; comprend des mappages à différents standards et points de référence |

| DeviceTvmSoftwareEvidenceBeta | Informations de preuve sur l’endroit où un logiciel spécifique a été détecté sur un appareil |

| DeviceTvmSoftwareInventory | Inventaire des logiciels installés sur les appareils, y compris les informations de version et l’état de fin de prise en charge |

| DeviceTvmSoftwareVulnerabilities | Vulnérabilités logicielles trouvées sur les appareils et liste des mises à jour de sécurité disponibles qui s’adressent à chaque vulnérabilité |

| DeviceTvmSoftwareVulnerabilitiesKB | Base de connaissances des vulnérabilités révélées publiquement, notamment si le code d’exploitation est disponible au public |

| EmailAttachmentInfo | Informations sur les fichiers joints aux e-mails |

| EmailEvents | Événements d’e-mails Microsoft 365, y compris les événements de remise et de blocage d’e-mail |

| EmailPostDeliveryEvents | Événements de sécurité qui se produisent après la remise, après que Microsoft 365 a remis les e-mails à la boîte aux lettres du destinataire |

| EmailUrlInfo | Informations sur les URL des e-mails |

| ExposureGraphEdges | Sécurité Microsoft - Gestion de l’exposition informations de bord du graphe d’exposition fournissent une visibilité sur les relations entre les entités et les ressources dans le graphe |

| ExposureGraphNodes | Sécurité Microsoft - Gestion de l’exposition informations sur les nœuds du graphique d’exposition, sur les entités organisationnelles et leurs propriétés |

| IdentityDirectoryEvents | Événements impliquant un contrôleur de domaine local exécutant Active Directory (AD). Ce tableau couvre un ensemble d’événements liés à l’identité, ainsi que des événements système sur le contrôleur de domaine. |

| IdentityInfo | Informations de compte provenant de diverses sources, notamment Microsoft Entra ID |

| IdentityLogonEvents | Événements d’authentification sur Active Directory et les services en ligne Microsoft |

| IdentityQueryEvents | Requêtes pour les objets Active Directory, tels que les utilisateurs, les groupes, les appareils et les domaines |

| UrlClickEvents | Liens fiables en cliquant sur les messages électroniques, Teams et les applications Office 365 |

Voir aussi

- Vue d’ensemble du repérage avancé

- Apprendre le langage de requête

- Utiliser les résultats d’une requête

- Utiliser des requêtes partagées

- Repérer des menaces sur les appareils, les e-mails, les applications et les identités

- Appliquer les meilleures pratiques de requête

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.