Créer et gérer des stratégies de protection pour Fabric (préversion)

Cet article explique comment créer, modifier et supprimer des stratégies de protection Microsoft Purview pour Microsoft Fabric. Il s’adresse aux administrateurs chargés de la sécurité et de la conformité qui doivent créer des politiques de protection pour Fabric.

Pour obtenir une vue d’ensemble du fonctionnement des stratégies de protection pour Fabric, consultez Stratégies de protection dans Fabric (préversion).

Prérequis

Pour créer une stratégie de protection, les conditions suivantes doivent être remplies :

Vous devez disposer d’une licence Microsoft 365 E3/E5 comme requis pour les étiquettes de confidentialité Protection des données Microsoft Purview. Pour plus d’informations, consultez Protection des données Microsoft Purview : étiquetage de confidentialité.

Vous devez disposer au moins du rôle Administrateur Information Protection pour créer des stratégies de protection dans le portail Microsoft Purview. Le rôle Administrateur Information Protection est attribué par défaut sous le groupe de rôles Administrateur de conformité.

Au moins une étiquette de confidentialité « correctement configurée » de Protection des données Microsoft Purview doit exister dans le locataire. « Correctement configurée » dans le contexte des stratégies de protection pour Fabric signifie que lorsque l’étiquette a été configurée, elle a incluse dans l’étendue de Fichiers et autres ressources de données. En outre, ses paramètres de protection ont été définis pour inclure l’Accès au contrôle (pour plus d’informations sur la configuration des étiquettes de confidentialité, consultez Créer et configurer des étiquettes de confidentialité et leurs stratégies). Seules ces étiquettes de confidentialité « correctement configurées » peuvent être utilisées pour créer les stratégies de protection pour Fabric.

Créer une stratégie de protection pour Fabric

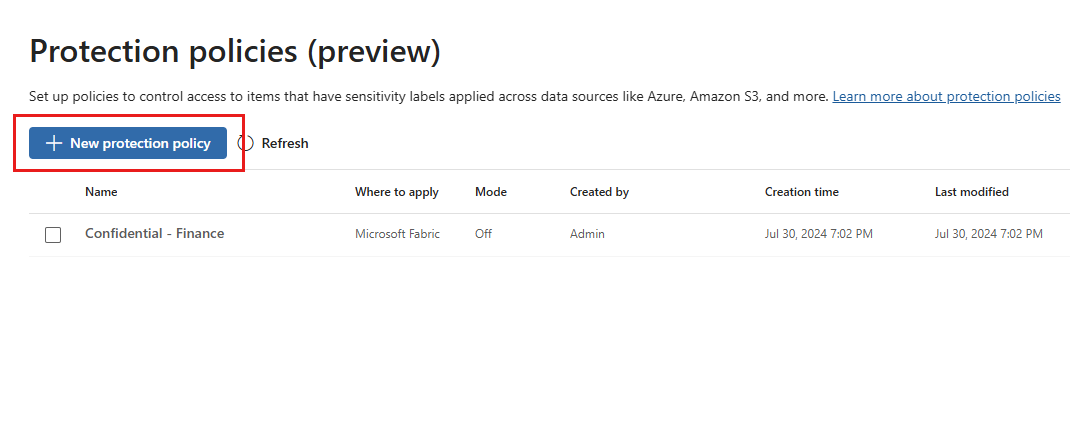

Ouvrez la page Stratégies de protection (préversion) dans le portail Microsoft Purview.

https://purview.microsoft.com/informationprotection/protectionpolicy.

Dans la page Stratégies de protection (préversion), sélectionnez Nouvelle stratégie de protection.

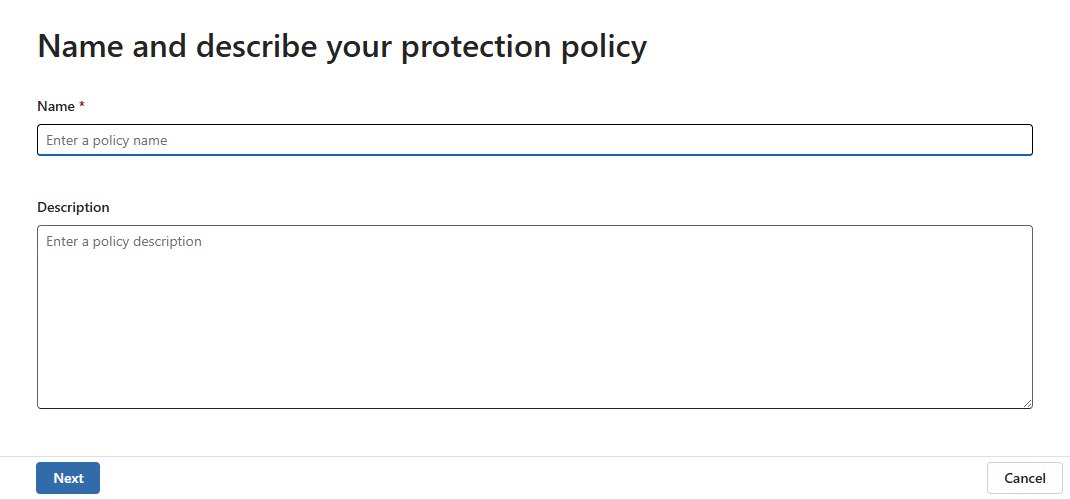

Sur la page Nommer et décrire votre stratégie de protection, fournissez un nom et une description pour la stratégie. Lorsque vous avez terminé, sélectionnez Suivant.

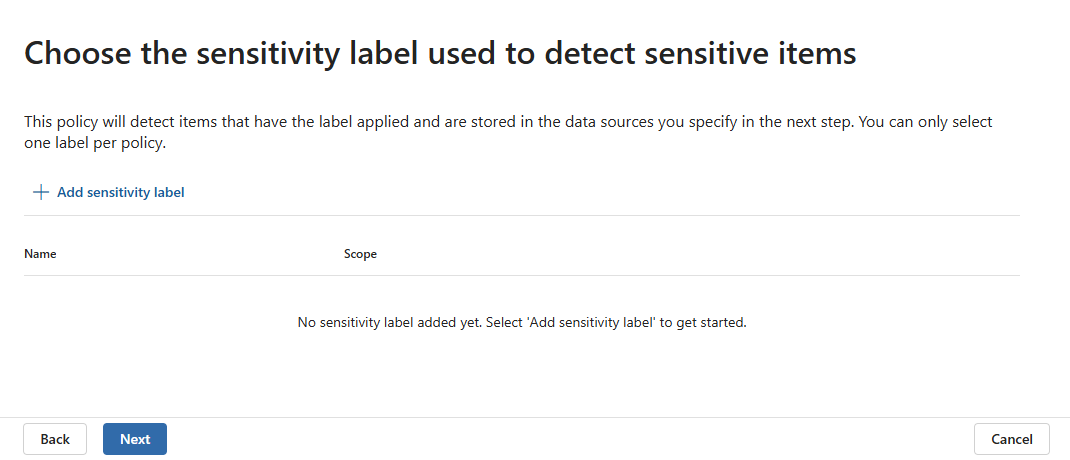

Sur la page Choisir l’étiquette de confidentialité utilisée pour détecter les éléments sensibles, sélectionnez + Ajouter une étiquette de confidentialité et choisissez l’étiquette de confidentialité que vous souhaitez associer à la stratégie. L’étiquette doit être une étiquette qui applique le chiffrement et qui est correctement configurée. Pour plus d’informations, consultez les prérequis. Vous ne pouvez sélectionner qu’une seule étiquette par stratégie.

Une fois que vous avez choisi l’étiquette, sélectionnez Ajouter, puis Suivant.

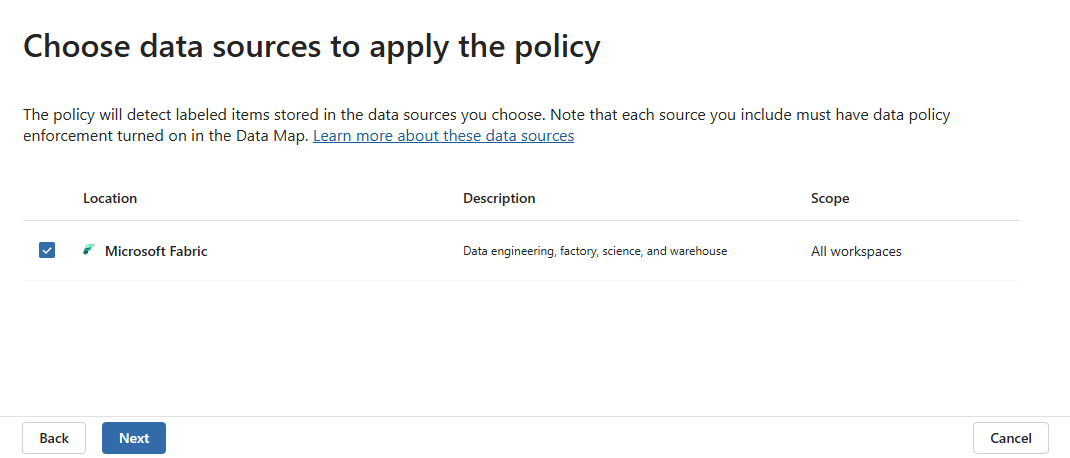

Sur la page Choisir des sources de données pour appliquer la stratégie, sélectionnez Microsoft Fabric. Si vous voyez plusieurs sources de données répertoriées, veillez à sélectionner uniquement Fabric. La stratégie s’applique aux types d’éléments pris en charge dans tous les espaces de travail. Lorsque vous avez terminé, sélectionnez Suivant.

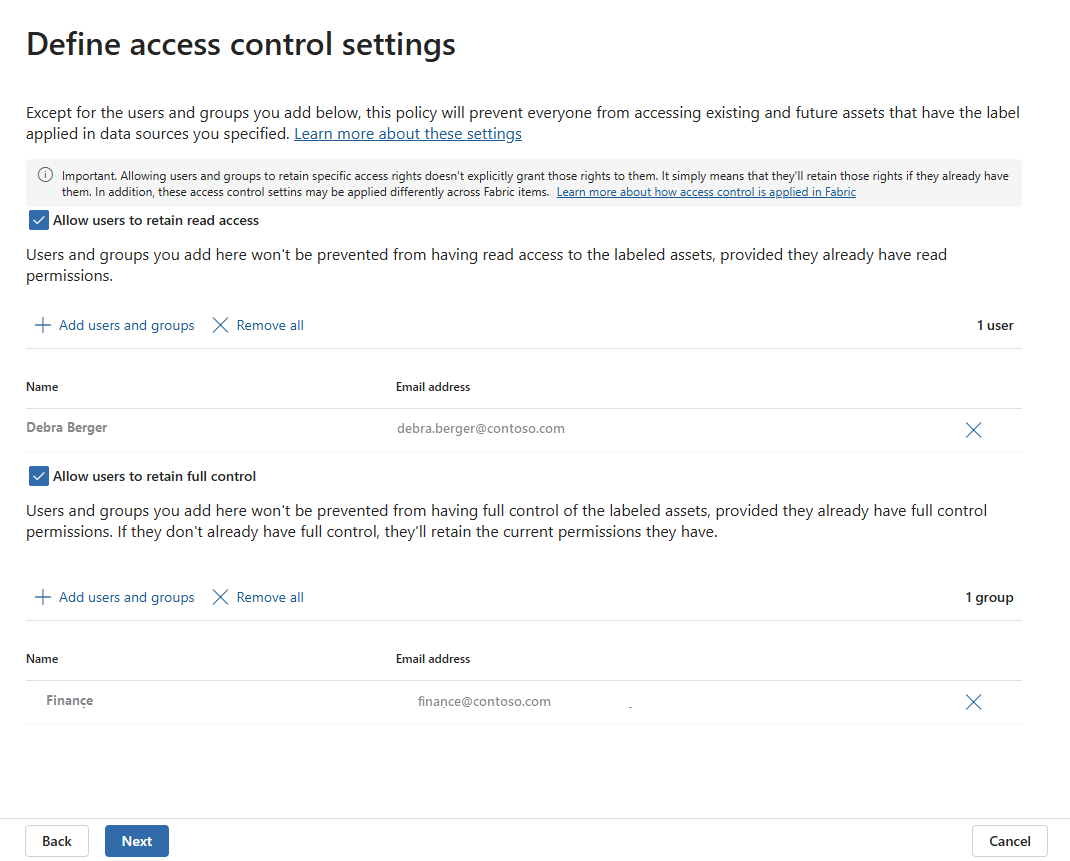

Sur la page Définir les paramètres de contrôle d’accès, sélectionnez les contrôles d’accès que vous souhaitez appliquer aux éléments étiquetés avec l’étiquette de confidentialité que vous avez sélectionnée à l’étape 4.

Deux options s'offrent à vous :

- Autoriser les utilisateurs à conserver l’accès en lecture : tous les utilisateurs ou groupes ajoutés dans la cadre de ce paramètre de contrôle conservent les autorisations de lecture pour les ressources avec l’étiquette de confidentialité sélectionnée, s’ils la possèdent déjà. Toutes les autres autorisations dont ils disposent sur l’élément sont supprimées.

- Autoriser les utilisateurs à conserver le contrôle total : tous les utilisateurs ou groupes ajoutés dans le cadre de ce paramètre de contrôle conservent le contrôle total de l’élément étiqueté s’ils l’ont déjà, ou toute autre autorisation qu’ils peuvent avoir.

Vous pouvez sélectionner une option ou les deux options. Pour chaque contrôle, sélectionnez Ajouter des utilisateurs et des groupes pour spécifier les utilisateurs et/ou groupes auxquels le contrôle doit s’appliquer.

Remarque

Les principaux de service ne peuvent pas être ajoutés aux ensembles d’utilisateurs auxquels ces contrôles s’appliquent. Cela signifie que les principaux de service ne peuvent pas accéder aux éléments protégés par des stratégies de protection. Pour découvrir plus d’informations, consultez cette note.

La stratégie bloque l’accès aux éléments étiquetés avec l’étiquette de confidentialité associée pour tous les utilisateurs non spécifiés dans l’un des contrôles ci-dessus.

Lorsque vous avez terminé, sélectionnez Suivant.

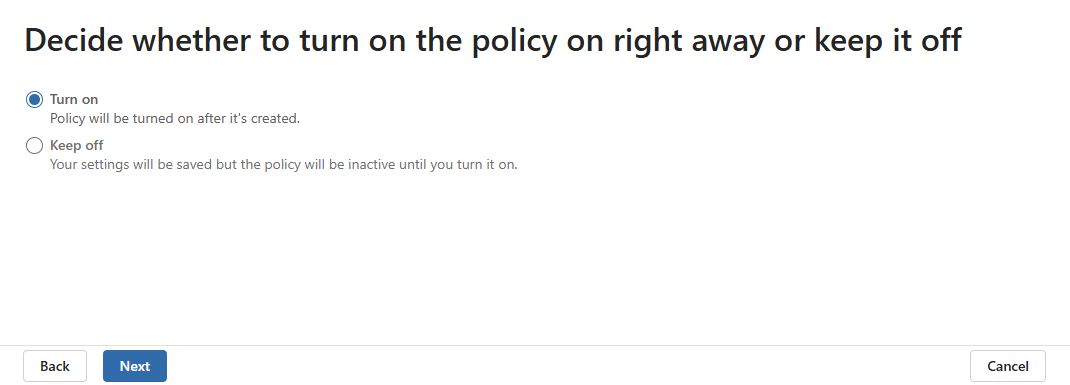

Sur la page Décider d’activer la police immédiatement ou de la laisser désactivée, choisissez d’activer la stratégie immédiatement ou non. Lorsque vous avez terminé, sélectionnez Suivant.

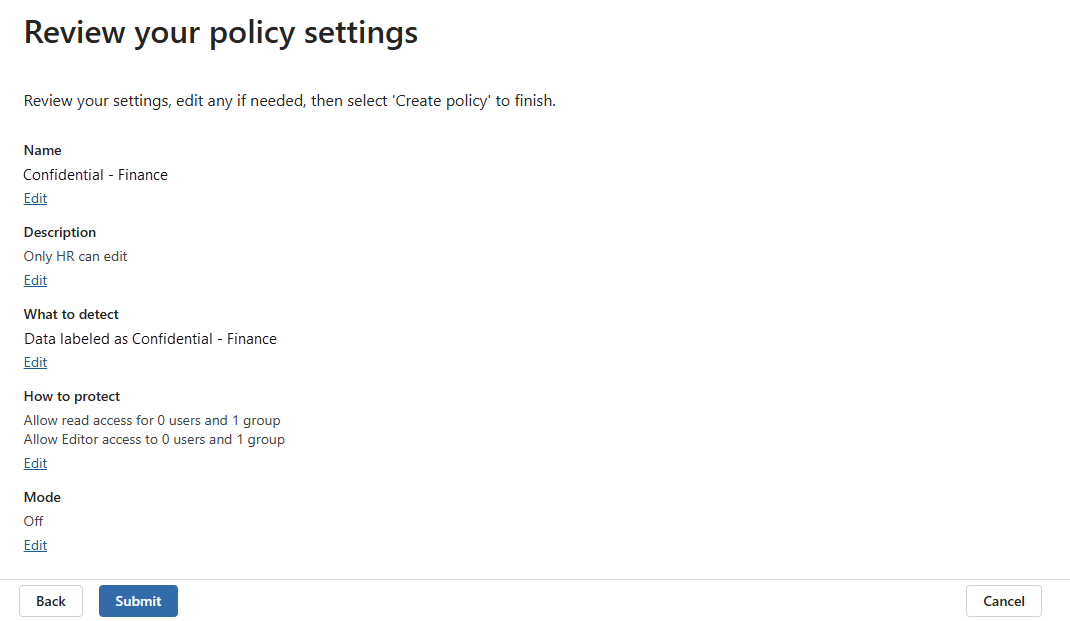

Sur la page Vérifier vos paramètres de stratégie, passez en revue les paramètres de stratégie. Lorsque vous êtes satisfait, sélectionnez Envoyer, puis Terminé.

Vous serez informé que votre nouvelle politique de protection a été créée et que cela peut prendre jusqu’à 30 minutes pour que la nouvelle politique commence à détecter et à protéger les éléments étiquetés avec l’étiquette de confidentialité que vous avez choisie.

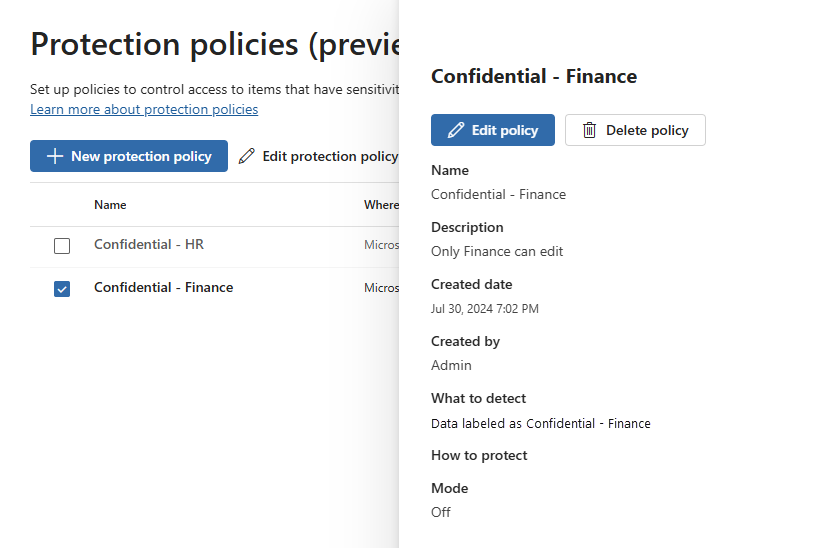

Votre nouvelle stratégie apparaît désormais dans la liste des stratégies de protection. Sélectionnez-la pour confirmer que tous les détails sont exacts.

Gérer les stratégies de protection

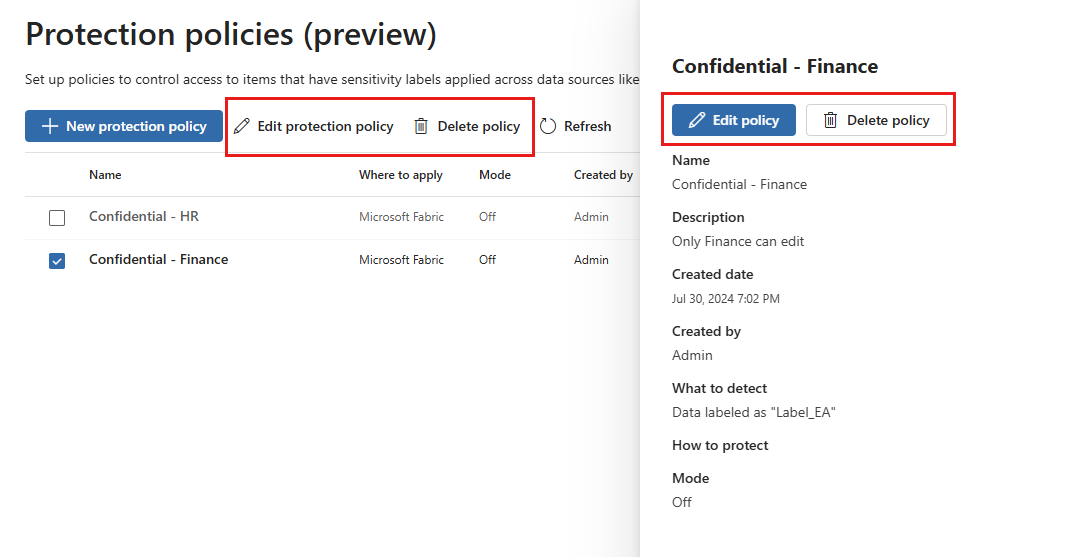

Pour modifier ou supprimer une stratégie de protection :

Ouvrez la page Stratégies de protection (préversion) dans le portail Microsoft Purview.

https://purview.microsoft.com/informationprotection/protectionpolicy.

Sélectionnez la stratégie que vous souhaitez modifier ou supprimer, puis sélectionnez Modifier la stratégie ou Supprimer la stratégie dans le ruban ou dans le volet d’informations.

Si vous modifiez la stratégie, continuez à parcourir les pages de configuration comme à l’étape 3 du flux de création de stratégie.