Configurer le contrôle d’accès granulaire pour une base de données SQL

S’applique à : ✅base de données SQL dans Microsoft Fabric

Les rôles d’espace de travail Fabric et les autorisations d’élément vous permettent de configurer facilement l’autorisation pour ceux de vos utilisateurs de base de données qui ont besoin d’un accès administratif complet ou d’un accès en lecture seule à la base de données.

Pour configurer l’accès granulaire à la base de données, utilisez les contrôles d’accès SQL : Rôles au niveau de la base de données, Autorisations SQL ou Sécurité au niveau des lignes (Row Level Security/RLS).

Vous pouvez gérer l’appartenance à des rôles au niveau de la base de données et définir des rôles personnalisés (définis par l’utilisateur) pour les scénarios d’accès aux données courants en utilisant le portail Fabric. Vous pouvez configurer tous les contrôles d’accès SQL en utilisant Transact-SQL.

Gérer des rôles au niveau de la base de données SQL depuis le portail Fabric

Pour commencer à gérer les rôles au niveau de la base de données pour une base de données SQL Fabric :

- Accédez à votre base de données dans le portail Fabric et ouvrez-la.

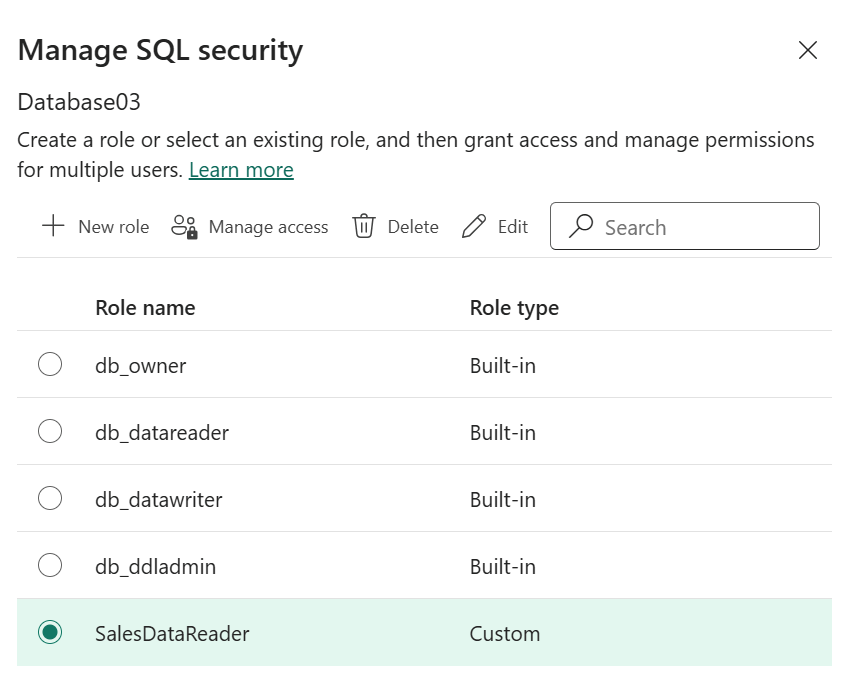

- Dans le menu principal, sélectionnez Sécurité et sélectionnez Gérer la sécurité SQL.

- La page Gérer la sécurité SQL s’ouvre.

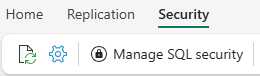

Pour ajouter un nouveau rôle de base de données personnalisé (défini par l’utilisateur) qui permet à ses membres d’accéder aux objets dans des schémas spécifiques de votre base de données :

- Dans la page Gérer la sécurité SQL, sélectionnez Nouveau.

- Dans la page Nouveau rôle, entrez un nom de rôle.

- Sélectionnez un ou plusieurs schémas.

- Sélectionnez les autorisations que vous souhaitez octroyer aux membres d’un rôle pour chaque schéma sélectionné. Les autorisations Sélectionner, Insérer, Mettre à jour et Supprimer s’appliquent à toutes les tables et vues d’un schéma. L’autorisation Exécuter s’applique à toutes les procédures et fonctions stockées d’un schéma.

- Cliquez sur Enregistrer.

Pour modifier la définition d’un rôle personnalisé au niveau de la base de données :

- Dans la page Gérer la sécurité SQL, sélectionnez un rôle personnalisé et sélectionnez Modifier.

- Modifiez le nom d’un rôle ou les autorisations d’un rôle pour les schémas de votre base de données.

Remarque

La page Gérer la sécurité SQL vous permet d’afficher et de gérer uniquement les cinq autorisations au niveau du schéma. Si vous avez accordé le rôle

SELECT,INSERT,UPDATE,DELETEouEXECUTEpour un objet autre qu’un schéma, ou si vous avez accordé d’autres autorisations de rôle via l’instruction Transact-SQL GRANT, la page Gérer la sécurité SQL ne les affiche pas. - Cliquez sur Enregistrer.

Pour supprimer un rôle personnalisé au niveau de la base de données :

- Dans la page Gérer la sécurité SQL, sélectionnez un rôle et sélectionnez Supprimer.

- Sélectionnez Supprimer à nouveau, lorsque vous y êtes invité.

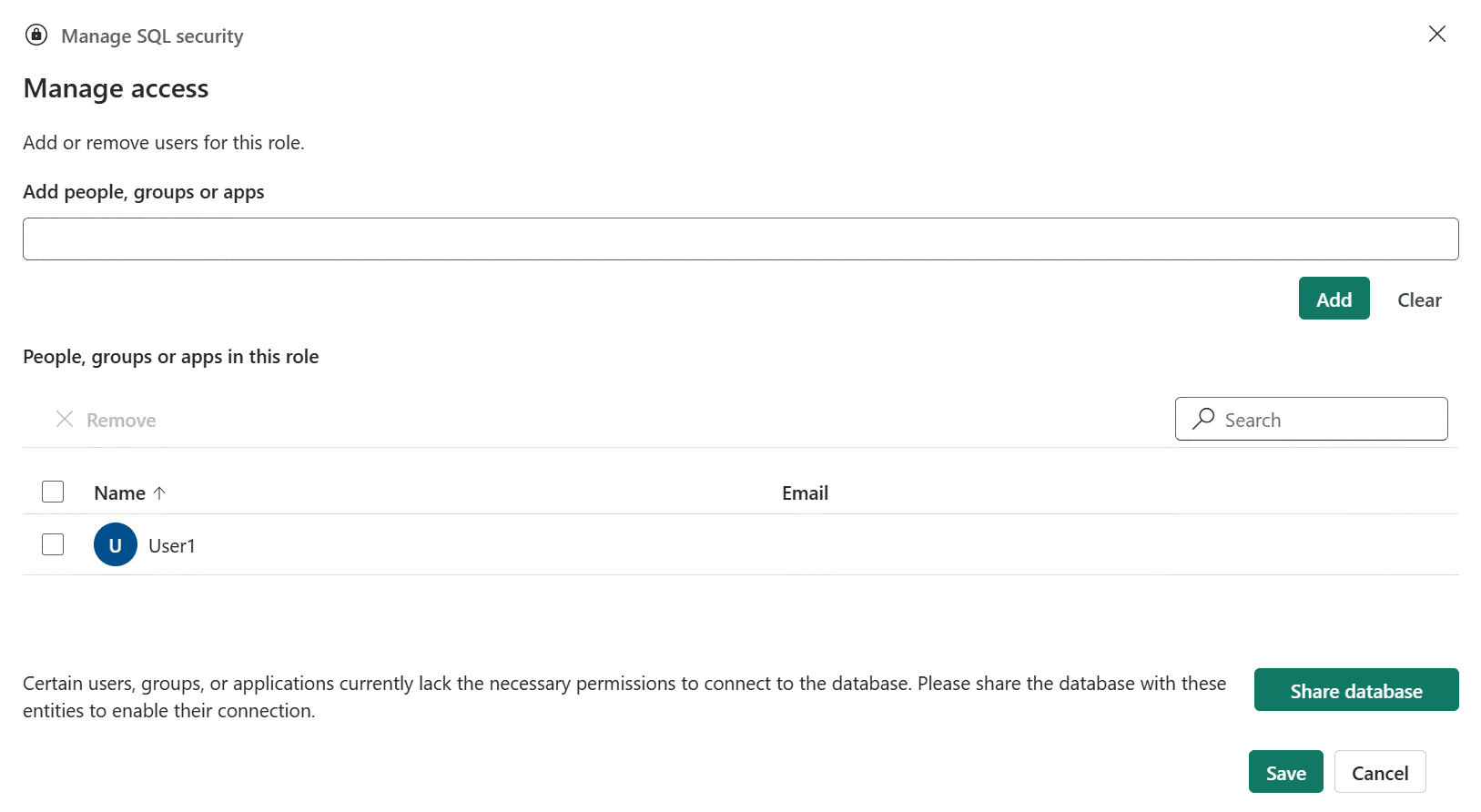

Pour afficher la liste des membres d’un rôle et ajouter ou supprimer des membres d’un rôle :

- Dans la page Gérer la sécurité SQL, sélectionnez un rôle intégré ou un rôle personnalisé et sélectionnez Gérer l’accès.

- Pour ajouter des membres de rôle :

- Dans le champ Ajouter des personnes, des groupes ou des applications, tapez un nom et sélectionnez un utilisateur, un groupe ou une application dans les résultats de la recherche. Vous pouvez répéter cette action pour ajouter d’autres personnes, groupes ou applications.

- Sélectionnez Ajouter.

- Si certains des membres de rôle que vous ajoutez n’ont pas l’autorisation Lecture d’élément pour la base de données dans Fabric, le bouton Partager la base de données s’affiche. Sélectionnez-le pour ouvrir la boîte de dialogue Octroyer l’accès et sélectionnez Octroyer pour partager la base de données. L’octroi d’autorisations partagées à la base de données accordera l’autorisation Lecture d’élément aux membres du rôle qui ne l’ont pas encore. Pour plus d’informations sur le partage d’une base de données SQL, consultez Partager votre base de données SQL et gérer les autorisations.

Important

Pour se connecter à une base de données, un utilisateur ou une application doit disposer de l’autorisation Lecture d’élément pour la base de données dans Fabric, indépendamment de leur appartenance à des rôles au niveau de la base de données SQL ou des autorisations SQL à l’intérieur de la base de données.

- Supprimer des membres d’un rôle :

- Sélectionnez les membres de rôle que vous souhaitez supprimer.

- Sélectionnez Supprimer.

- Pour ajouter des membres de rôle :

- Sélectionnez Enregistrer pour enregistrer vos modifications dans la liste des membres de rôle.

Remarque

Lorsque vous ajoutez un nouveau membre de rôle qui n’a aucun objet utilisateur dans la base de données, le portail Fabric crée automatiquement un objet utilisateur pour le membre de rôle pour votre compte (en utilisant CREATE USER (Transact-SQL)). Le portail Fabric ne supprime pas les objets utilisateur de la base de données, lorsqu’un membre de rôle est supprimé d’un rôle.

Configurer des contrôles SQL avec Transact-SQL

Pour configurer l’accès pour un utilisateur ou une application en utilisant Transact SQL :

- Partager la base de données avec l’utilisateur ou l’application, ou avec le groupe Microsoft Entra auquel l’utilisateur ou l’application appartient également. Le partage de la base de données garantit que l’utilisateur ou l’application dispose de l’autorisation Lecture d’élément pour la base de données dans Fabric, ce qui est nécessaire pour se connecter à la base de données. Pour plus d’informations, consultez Partager votre base de données SQL et gérer les autorisations.

- Créer un objet utilisateur pour l’utilisateur, l’application ou son groupe dans la base de données, en utilisant CREATE USER (Transact-SQL). Pour plus d’informations, consultez Créer des utilisateurs de base de données pour les identités Microsoft Entra.

- Configurez les contrôles d’accès souhaités :

- Définissez des rôles au niveau de la base de données personnalisés (définis par l’utilisateur). Pour gérer les définitions de rôles personnalisés, utilisez CREATE ROLE, ALTER ROLE et DROP ROLE.

- Ajouter l’objet utilisateur à des rôles personnalisés ou intégrés (fixes) avec les options

ADD MEMBERetDROP MEMBERde l’instruction ALTER ROLE. - Configurer des autorisations SQL granulaires pour l’objet utilisateur avec les instructions GRANT, REVOKE et DENY.

- Configurer la sécurité au niveau des lignes (RLS) pour octroyer/refuser l’accès à des lignes spécifiques d’une table à l’objet utilisateur.