Intégration de Microsoft Entra SSO avec Maximo Application Suite

Dans cet article, vous apprendrez à intégrer Maximo Application Suite à Microsoft Entra ID. Géré par le client - IBM Maximo Application Suite est une plateforme EAM CMMS qui offre la gestion intelligente des ressources, le monitoring, la maintenance prédictive et la fiabilité dans une plateforme unique. Lorsque vous intégrez Maximo Application Suite à Microsoft Entra ID, vous pouvez :

- Contrôlez dans Microsoft Entra ID qui a accès à Maximo Application Suite.

- Permettez à vos utilisateurs d'être automatiquement connectés à Maximo Application Suite avec leurs comptes Microsoft Entra.

- Gérer vos comptes à partir d’un emplacement central.

Vous configurez et testez l'authentification unique Microsoft Entra pour Maximo Application Suite dans un environnement de test. Maximo Application Suite prend en charge l’authentification unique lancée par le fournisseur de services et le fournisseur d’identité.

Prérequis

Pour intégrer Microsoft Entra ID à Maximo Application Suite, vous avez besoin de :

- Un compte d’utilisateur Microsoft Entra. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

- L’un des rôles suivants : Administrateur d’application, Administrateur d’application cloud ou Propriétaire d’application.

- Un abonnement Microsoft Entra. Si vous ne disposez d’aucun abonnement, vous pouvez obtenir un compte gratuit.

- Abonnement Maximo Application Suite pour lequel l’authentification unique est activée.

Ajouter une application et affecter un utilisateur de test

Avant de commencer le processus de configuration de l'authentification unique, vous devez ajouter l'application Maximo Application Suite à partir de la galerie Microsoft Entra. Vous avez besoin d’un compte d’utilisateur de test à affecter à l’application et de tester la configuration de l’authentification unique.

Ajouter Maximo Application Suite à partir de la galerie Microsoft Entra

Ajoutez Maximo Application Suite à partir de la galerie d'applications Microsoft Entra pour configurer l'authentification unique avec Maximo Application Suite. Pour plus d’informations sur l’ajout d’une application à partir de la galerie, consultez le guide de démarrage rapide : Ajouter une application à partir de la galerie.

Créer et affecter un utilisateur de test Microsoft Entra

Suivez les instructions de l'article Créer et attribuer un compte utilisateur pour créer un compte utilisateur test appelé B.Simon.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet Assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application et attribuer des rôles. L’assistant fournit également un lien vers le volet de configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365

Configurer Microsoft Entra SSO

Suivez les étapes ci-dessous pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>Maximo Application Suite>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

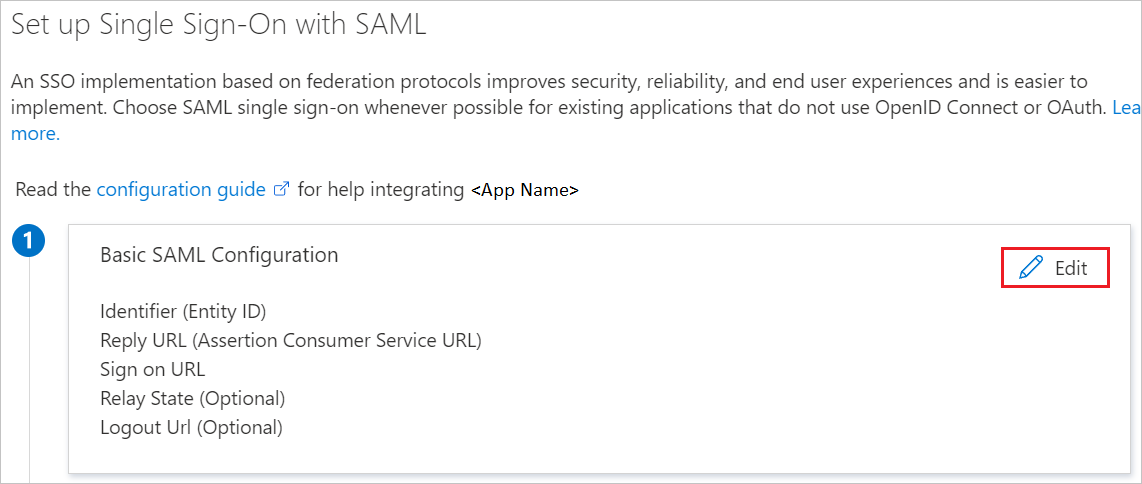

Dans la page Configurer l’authentification unique avec SAML, sélectionnez l’icône de crayon pour Configuration SAML de base afin de modifier les paramètres.

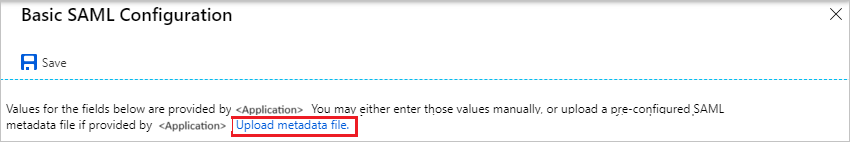

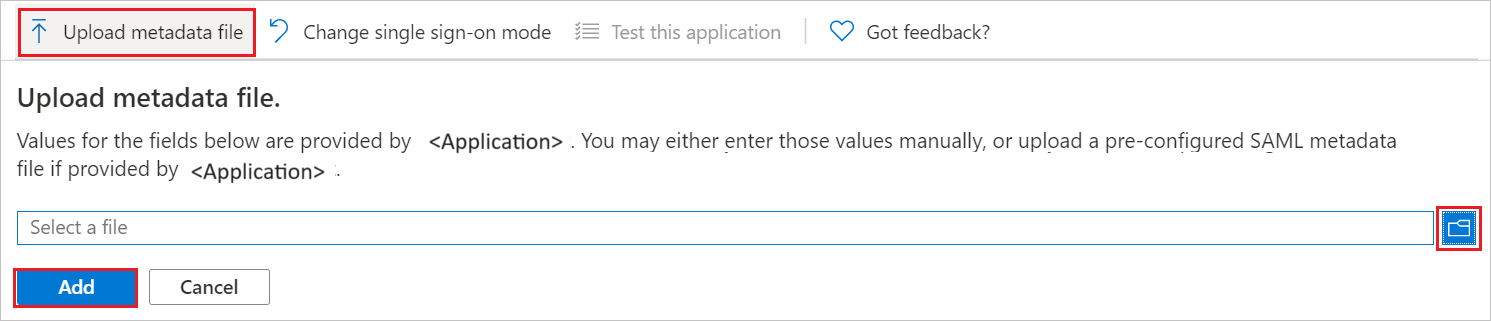

Dans la section Configuration SAML de base, si vous disposez d’un fichier de métadonnées du fournisseur de services, effectuez ensuite les étapes ci-dessous :

a. Cliquez sur Charger un fichier de métadonnées.

b. Cliquez sur le logo du dossier pour sélectionner le fichier de métadonnées, puis cliquez sur Charger.

c. Une fois le fichier de métadonnées chargé, les valeurs Identificateur et URL de réponse sont automatiquement renseignées dans la section Configuration SAML de base.

d. Si vous souhaitez configurer le mode de lancement par le fournisseur de services, effectuez l’étape suivante :

Dans la zone de texte URL de connexion, entrez une URL au format suivant sans

</path>:https://<workspace_id>.<mas_application>.<mas_domain>Notes

Vous obtiendrez le fichier de métadonnées du fournisseur de services à partir de la section Configurer l’authentification unique Maximo Application Suite, ce qui est expliqué plus loin dans le tutoriel. Si les valeurs Identificateur et URL de réponse ne sont pas automatiquement renseignées, renseignez-les manuellement en fonction de vos besoins. Contactez le support client de Maximo Application Suite pour obtenir ces valeurs.

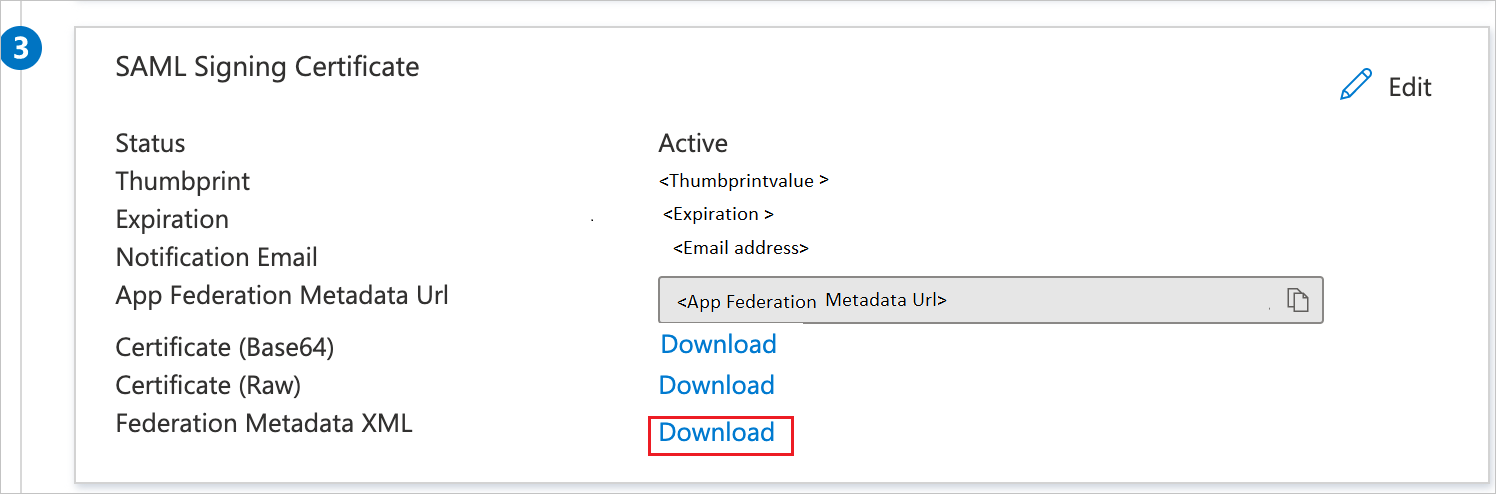

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez XML de métadonnées de fédération et sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

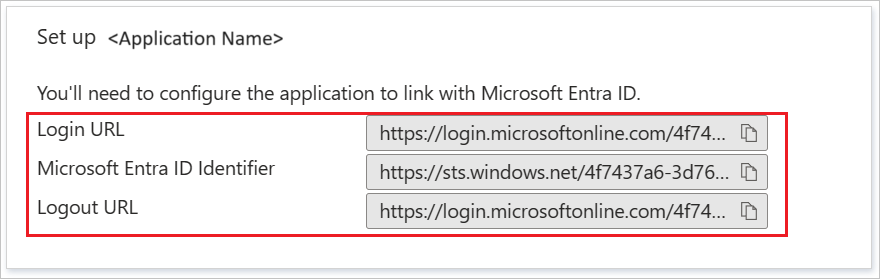

Dans la section Configurer Maximo Application Suite, copiez la ou les URL appropriées en fonction de vos besoins.

Configurer l’authentification unique Maximo Application Suite

Connectez-vous à votre site d’entreprise Maximo Application Suite en tant qu’administrateur.

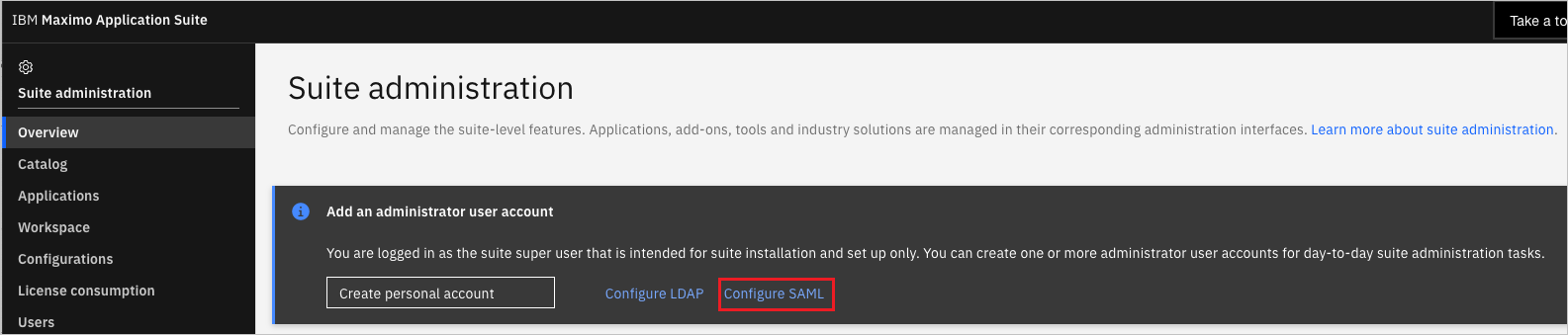

Accédez à Suite Administration et sélectionnez Configure SAML.

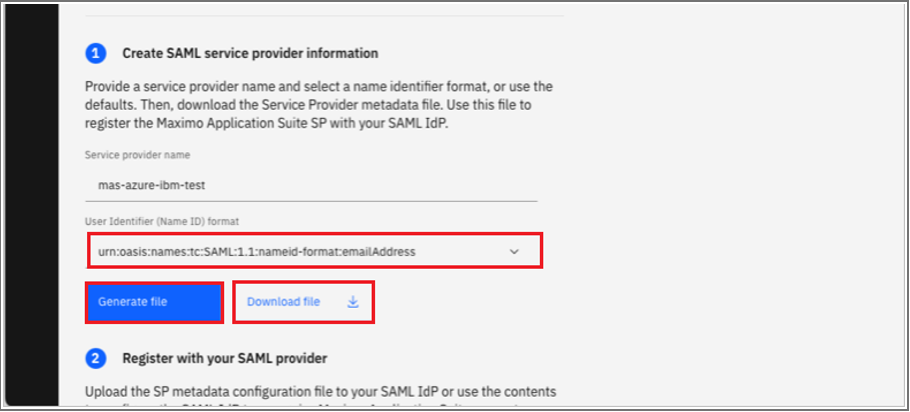

Dans la page SAML Authentication, effectuez les étapes suivantes :

Sélectionnez emailAddress comme format nom-id.

Cliquez sur Generate file, attendez, puis Download file. Stockez ce fichier de métadonnées et téléchargez-le du côté Microsoft Entra ID.

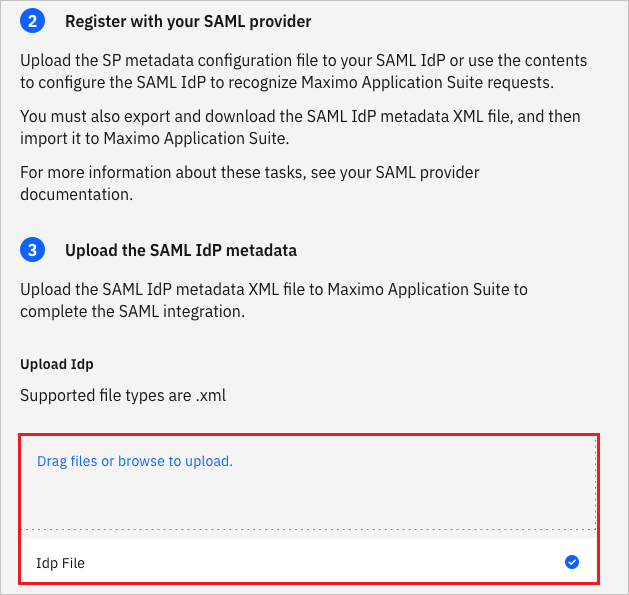

Téléchargez le fichier XML de métadonnées de fédération, téléchargez le document XML de métadonnées de fédération Microsoft Entra dans le panneau de configuration SAML de Maximo et enregistrez-le.

Créer un utilisateur de test Maximo Application Suite

Dans une autre fenêtre de navigateur web, connectez-vous à votre site d’entreprise Maximo Application Suite en tant qu’administrateur.

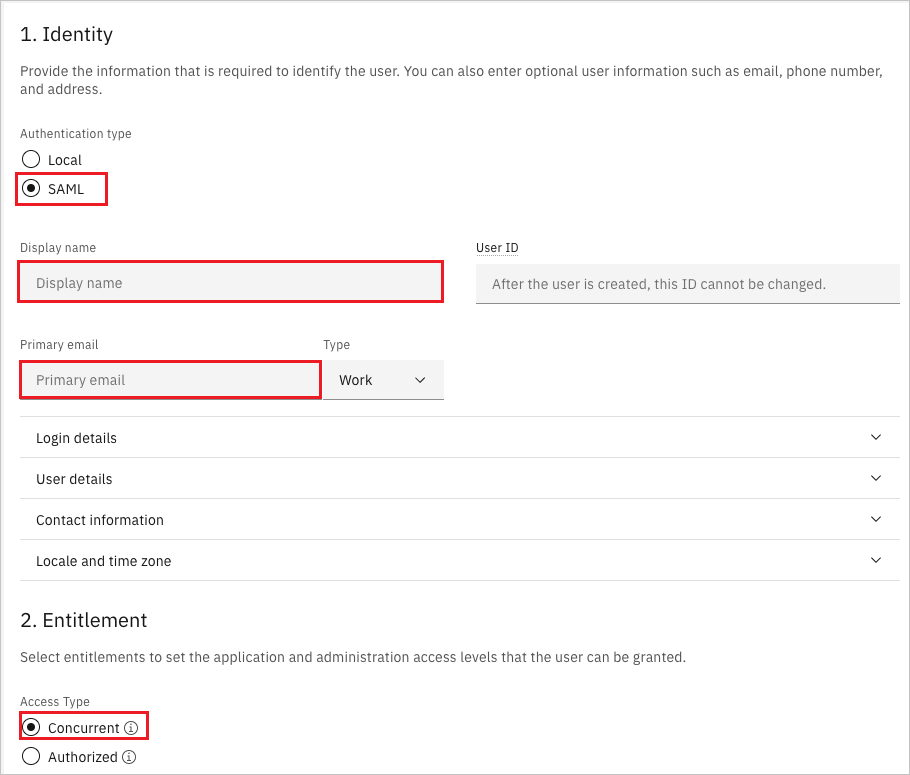

Créez un utilisateur dans Suite Administration sous Users et effectuez les étapes suivantes :

Sélectionnez SAML comme type d’authentification.

Dans la zone de texte Nom d’affichage, entrez l’UPN utilisé dans Microsoft Entra ID car ils doivent correspondre.

Dans la zone de texte Email principal, saisissez l'UPN utilisé dans Microsoft Entra ID.

Remarque

Les autres champs peuvent être renseignés comme vous le souhaitez avec les autorisations nécessaires.

Sélectionnez les droits requis pour cet utilisateur.

Tester l’authentification unique (SSO)

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Lancée par le fournisseur de services :

Cliquez sur Tester cette application. Vous serez alors redirigé vers l’URL de connexion de Maximo Application Suite, d’où vous pourrez lancer le flux de connexion.

Accédez directement à l’URL de connexion de Maximo Application Suite pour lancer le flux de connexion.

Lancée par le fournisseur d’identité :

Cliquez sur Tester cette application dans le Portail Azure pour accéder à la page de connexion Maximo où vous devez entrer votre identité SAML en tant qu’adresse e-mail admissible. Si l’utilisateur s’est déjà authentifié auprès du fournisseur d’identité, Maximo Application Suite n’aura pas à se reconnecter, et le navigateur sera redirigé vers la page d’accueil.

Vous pouvez aussi utiliser Mes applications de Microsoft pour tester l’application dans n’importe quel mode. Si, quand vous cliquez sur la vignette Maximo Application Suite dans le volet d’accès, le mode Fournisseur de services est configuré, vous êtes redirigé vers la page de connexion de l’application pour lancer le flux de connexion ; s’il s’agit du mode Fournisseur d’identité, vous êtes automatiquement connecté à l’instance de Maximo Application Suite pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations, consultez Mes applications Microsoft Entra.

Remarque

Les captures d’écran proviennent de MAS Continuous-delivery 8.9 et peuvent différer dans les versions ultérieures.

Ressources supplémentaires

- Qu’est-ce que l’authentification unique avec Microsoft Entra ID ?

- Planifier un déploiement de l’authentification unique.

Étapes suivantes

Après avoir configuré Maximo Application Suite, vous pouvez appliquer le contrôle de session, qui protège en temps réel contre l’exfiltration et l’infiltration des données sensibles de votre organisation. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Cloud App Security.