Tutoriel : Configurer Datawiza pour activer l'authentification unique et l’authentification multifacteur Microsoft Entra sur Oracle JD Edwards

Dans ce tutoriel, découvrez comment activer l’authentification unique (SSO) Microsoft Entra et l’authentification multifacteur Microsoft Entra pour une application Oracle JD Edwards (JDE) avec Datawiza Access Proxy (DAP).

En savoir plus sur Datawiza Access Proxy

Avantages de l'intégration d'applications avec Microsoft Entra ID à l'aide de DAP :

- Adopter une sécurité proactive avec la Confiance Zéro : modèle de sécurité qui s’adapte aux environnements modernes et adopte un espace de travail hybride, tout en protégeant les personnes, les appareils, les applications et les données

- Authentification unique Microsoft Entra : accès sécurisé et transparent pour les utilisateurs et les applications, où qu'ils soient, à l'aide d'un appareil

- Fonctionnement : authentification multifacteur Microsoft Entra : les utilisateurs sont invités lors de la connexion à fournir des formes d'identification, comme un code sur leur téléphone portable ou une analyse de leurs empreintes digitales

- Qu’est-ce que l’accès conditionnel ? - les stratégies sont des instructions if-then : si un utilisateur souhaite accéder à une ressource, il doit effectuer une action

- Authentification et autorisation faciles dans Microsoft Entra ID avec Datawiza sans code : utilisez des applications Web comme Oracle JDE, Oracle E-Business Suite, Oracle Sibel et des applications développées en interne.

- Utilisation de la console DCMC (Datawiza Cloud Management Console) : pour gérer l’accès aux applications dans les clouds publics et en local

Description du scénario

Ce scénario se concentre sur l’intégration d’une application Oracle JDE en utilisant des en-têtes d’autorisation HTTP pour gérer l’accès au contenu protégé.

Dans les applications héritées, une intégration directe avec Microsoft Entra SSO est difficile en raison de l'absence de protocole moderne. DAP peut combler le manque entre l’application héritée et le plan de contrôle d’ID moderne, via une transition de protocole. DAP réduit la charge d’intégration, fait gagner du temps d’ingénierie et améliore la sécurité des applications.

Architecture du scénario

La solution du scénario a les composants suivants :

- Microsoft Entra ID : service de gestion des identités et des accès qui permet aux utilisateurs de se connecter et d’accéder à des ressources internes et externes

- Application Oracle JDE : application héritée protégée par Microsoft Entra ID

- Datawiza Access Proxy (DAP) : Proxy inverse basé sur un conteneur qui implémente OIDC (OpenID Connect), OAuth ou SAML (Security Assertion Markup Language) pour le processus de connexion utilisateur. Il transmet de façon transparente les identités aux applications via des en-têtes HTTP.

- Console DCMC (Datawiza Cloud Management Console) - console pour gérer DAP. Les administrateurs utilisent l’interface utilisateur et les API RESTful pour configurer des stratégies de contrôle d’accès et DAP.

En savoir plus : Datawiza et l’architecture d’authentification Microsoft Entra

Prérequis

Vérifiez que les prérequis suivants sont remplis.

- Un abonnement Azure.

- Si vous n’en avez pas déjà un, vous pouvez obtenir un compte Azure gratuit.

- Locataire Microsoft Entra lié à l’abonnement Azure

- Docker et Docker Compose

- Accédez à docs.docker.com pour Obtenir Docker et Installer Docker Compose

- Identités des utilisateurs synchronisées à partir d'un annuaire sur site vers Microsoft Entra ID, ou créées dans Microsoft Entra ID et renvoyées vers un annuaire sur site

- Un compte avec Microsoft Entra ID et un rôle d'administrateur d'application. Consultez Rôles intégrés Microsoft Entra, tous les rôles

- Un environnement Oracle JDE

- (Facultatif) Un certificat web SSL pour publier les services sur HTTPS. Vous pouvez également utiliser des certificats auto-signés Datawiza par défaut pour les tests

Bien démarrer avec DAB

Pour intégrer Oracle JDE à Microsoft Entra ID :

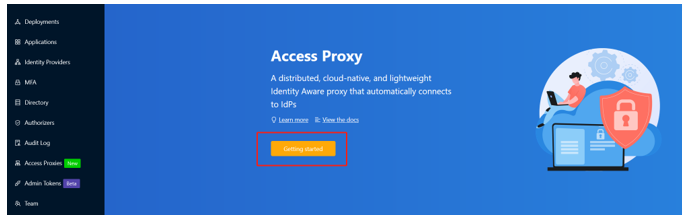

Connectez-vous à la console de gestion cloud Datawiza.

La page d’accueil s’affiche.

Sélectionnez le bouton orange Getting started.

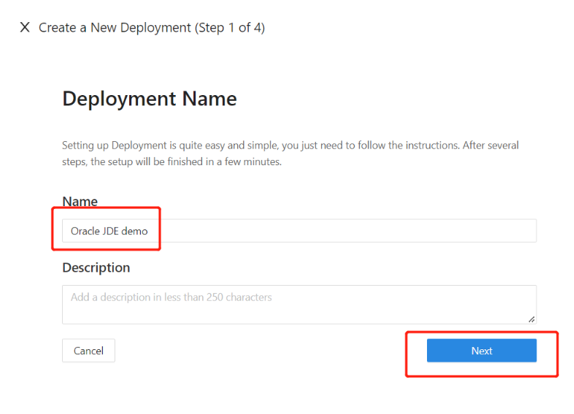

Dans les champs Name et Description, entrez les informations.

Sélectionnez Suivant.

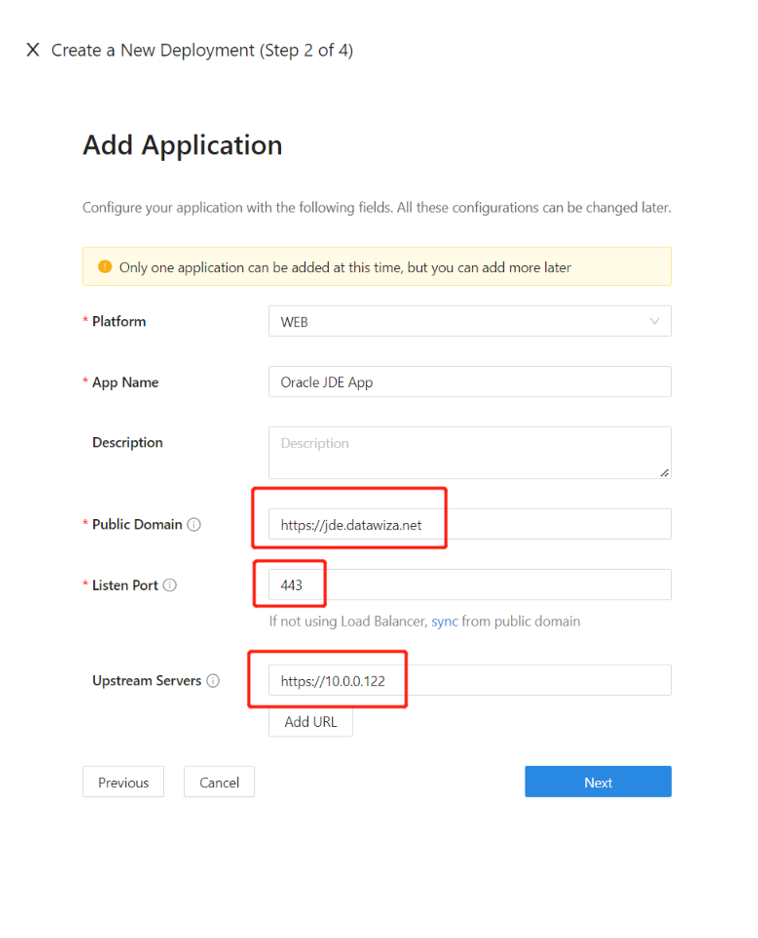

Dans la boîte de dialogue Add Application, pour Platform, sélectionnez Web.

Pour App Name, entrez un nom d’application unique.

Pour Public Domain, entrez par exemple

https://jde-external.example.com. Pour tester la configuration, vous pouvez utiliser le système DNS localhost. Si vous ne déployez pas DAP derrière un équilibreur de charge, utilisez le port Public Domain.Pour Listen Port, sélectionnez le port sur lequel DAP écoute.

Pour Upstream Servers, sélectionnez l’URL et le port d’implémentation Oracle JDE à protéger.

Sélectionnez Suivant.

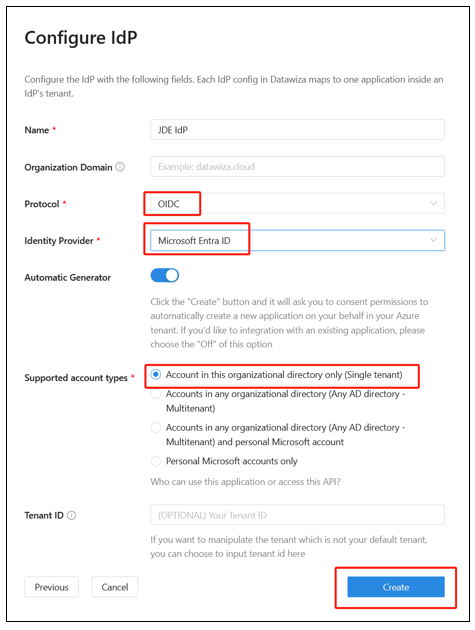

- Dans la boîte de dialogue Configure IdP, entrez les informations.

Remarque

Utilisez l’intégration en un clic DCMC pour faciliter la configuration de Microsoft Entra. DCMC appelle l’API Graph afin de créer une inscription d’application pour vous dans votre locataire Microsoft Entra. Accédez à docs.datawiza.com pour l’Intégration en un clic à Microsoft Entra ID.

- Sélectionnez Créer.

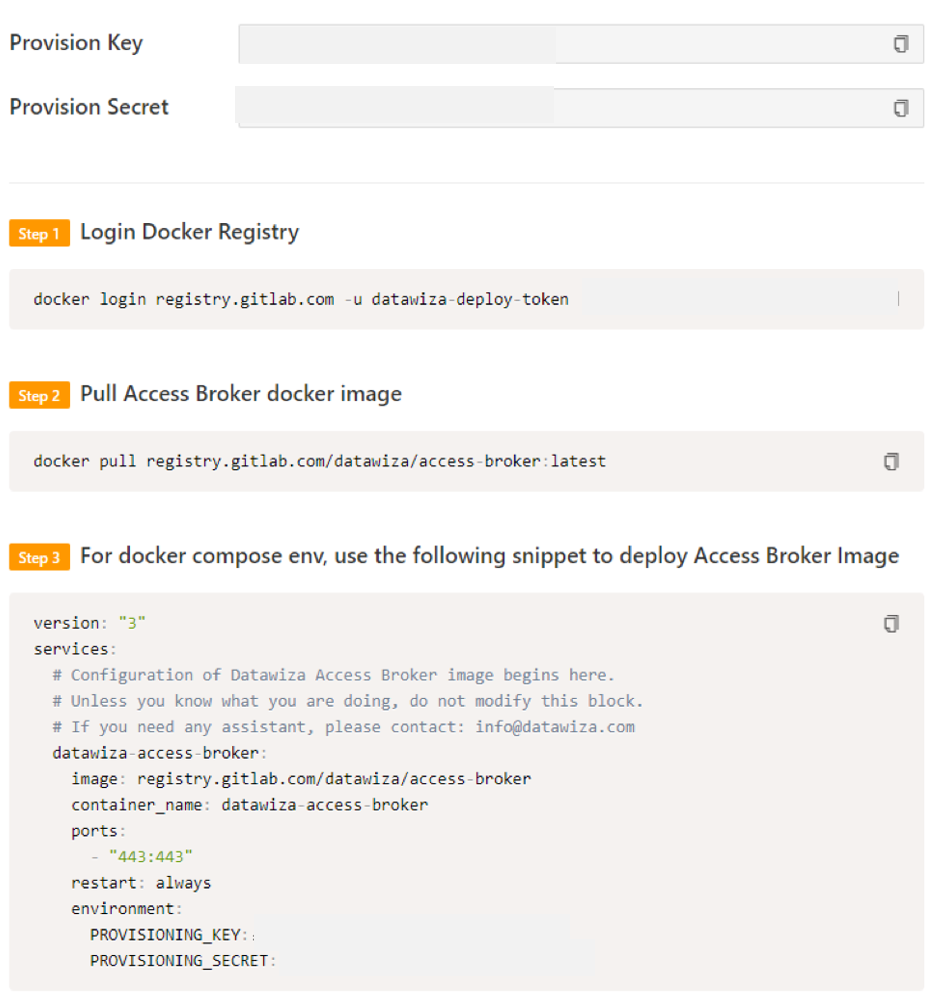

La page de déploiement de DAP s’affiche.

Notez le fichier Docker Compose de déploiement. Le fichier comprend l’image de DAP, la clé de provisionnement et le secret de provisionnement, qui extrait la dernière configuration et les dernières stratégies de la console DCMC.

En-têtes SSO et HTTP

DAP obtient les attributs utilisateur auprès du fournisseur d’identité et les transmet à l’application en amont avec un en-tête ou un cookie.

L’application Oracle JDE doit reconnaître l’utilisateur : avec un nom, l’application indique à DAP de transmettre les valeurs du fournisseur d’identité à l’application via l’en-tête HTTP.

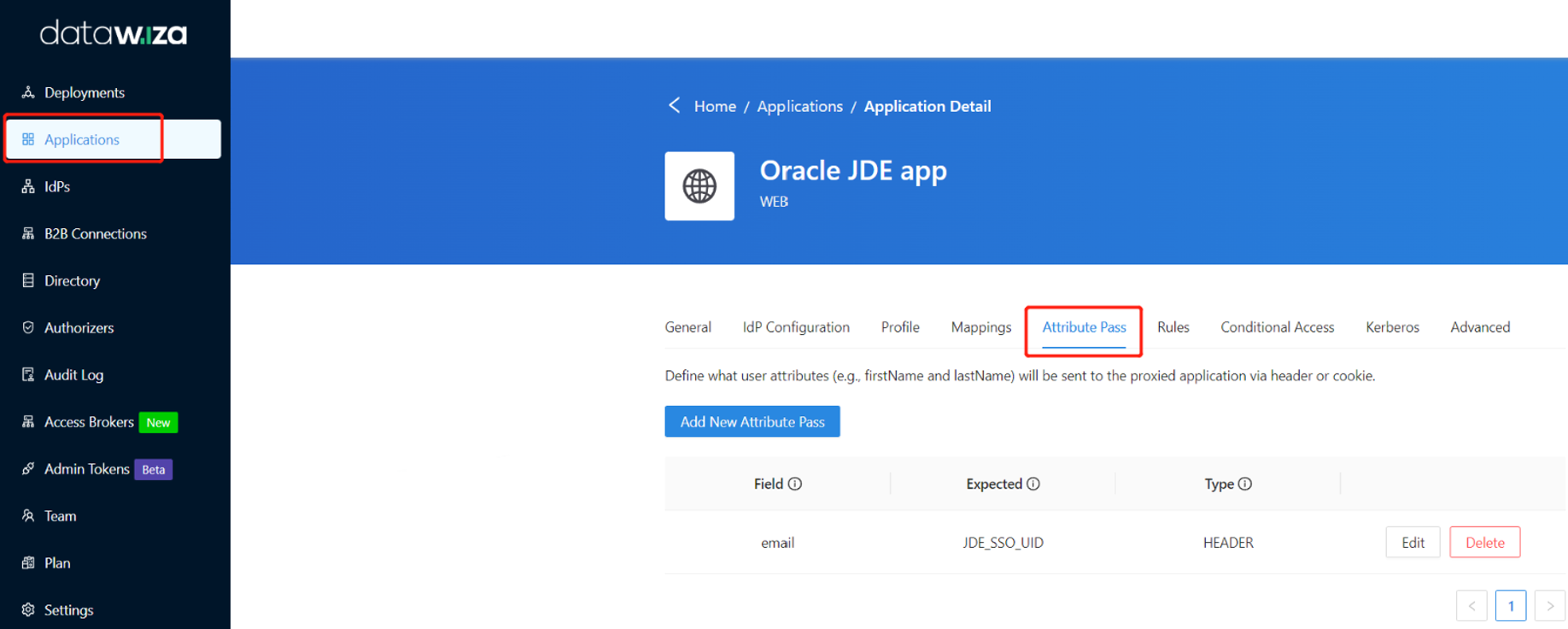

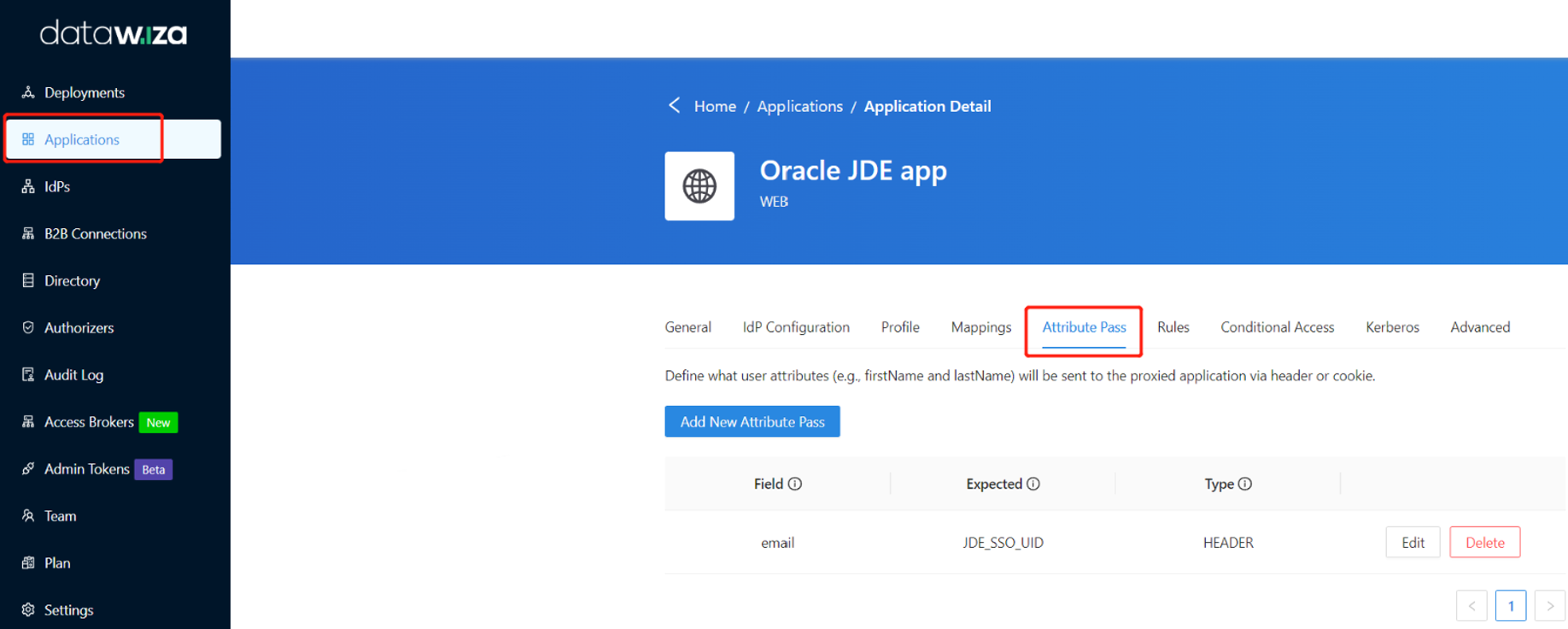

Dans Oracle JDE, dans le volet de navigation gauche, sélectionnez Applications.

Sélectionnez le sous-onglet Attribute Pass.

Pour Field, sélectionnez Email.

Pour Expected, sélectionnez JDE_SSO_UID.

Pour Type, sélectionnez Header.

Remarque

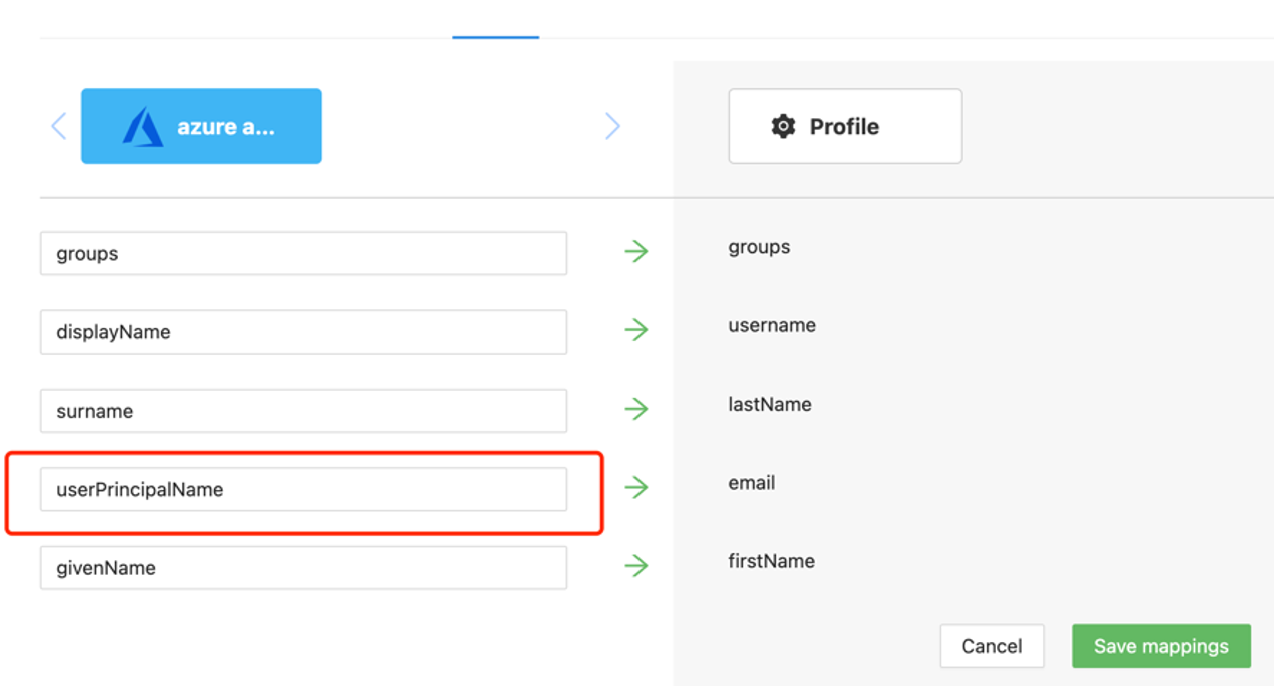

Cette configuration utilise le nom d’utilisateur principal Microsoft Entra comme nom d’utilisateur de connexion pour Oracle JDE. Pour utiliser une autre identité utilisateur, accédez à l’onglet Mappings.

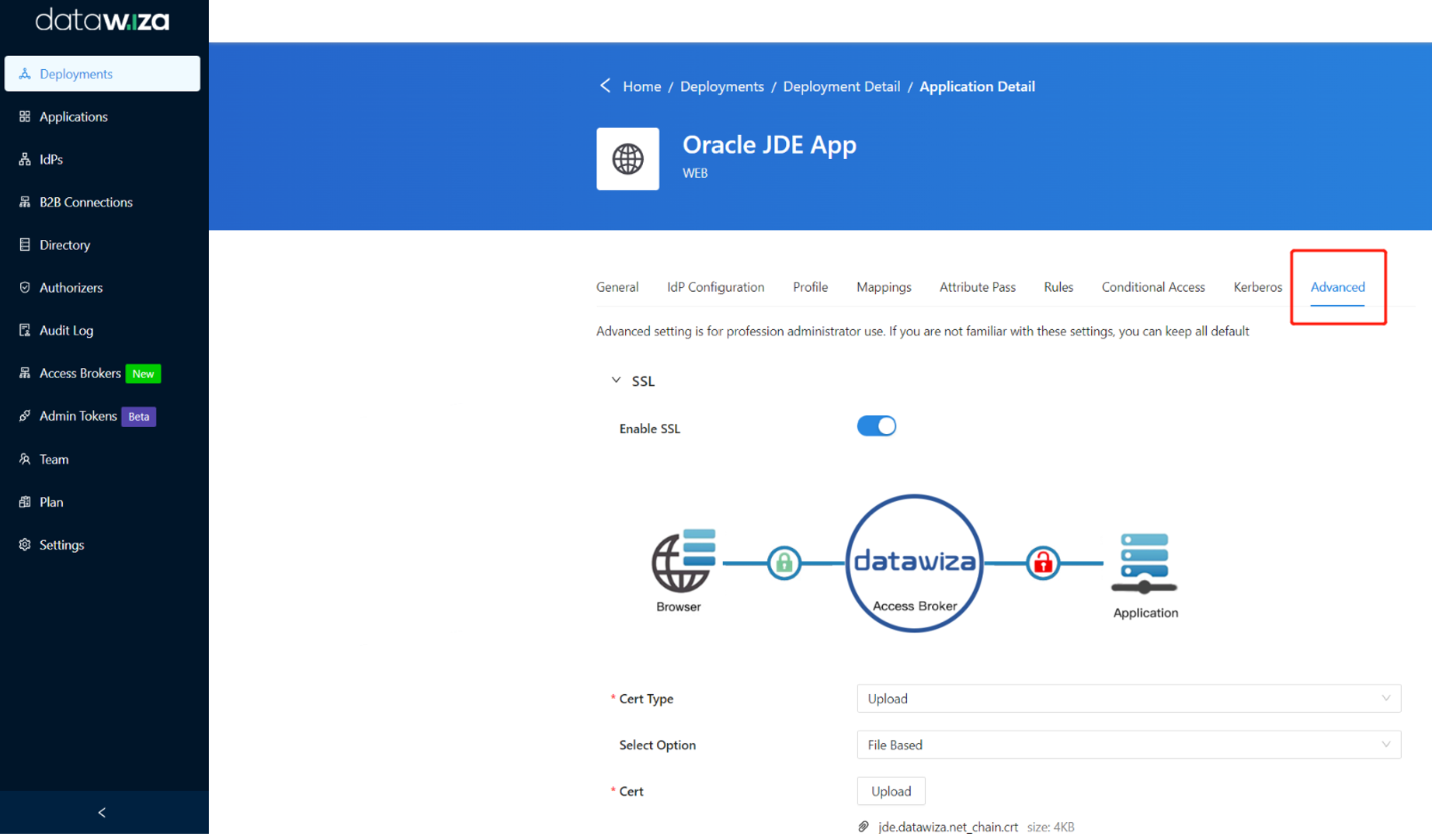

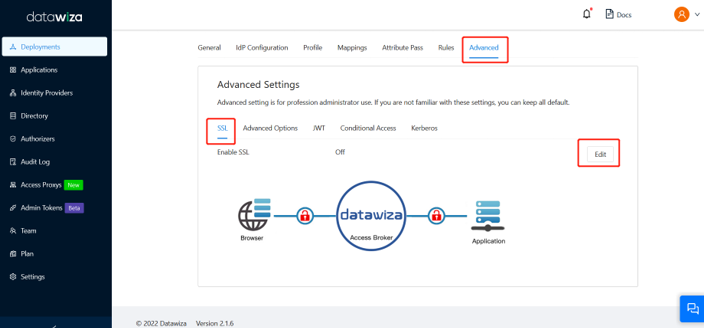

Sélectionnez l'onglet Avancé .

Sélectionnez Enable SSL.

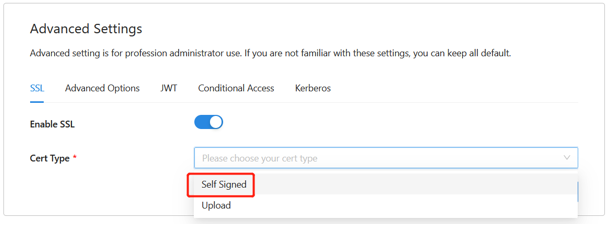

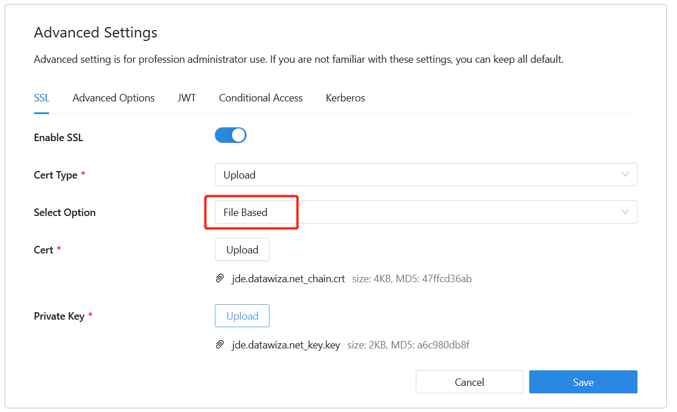

Dans la liste déroulante Cert Type, sélectionnez un type.

À des fins de test, nous allons fournir un certificat auto-signé.

Remarque

Vous avez la possibilité de charger un certificat à partir d’un fichier.

Cliquez sur Enregistrer.

Activer l’authentification multifacteur Microsoft Entra

Pour renforcer la sécurité des connexions, vous pouvez appliquer une authentification multifacteur pour les connexions utilisateur.

- Connectez-vous au centre d’administration Microsoft Entra en tant qu’Administrateur d’application.

- Accédez à l’onglet Identité>Vue d’ensemble>Propriétés.

- Sous Paramètres de sécurité par défaut, sélectionnez Gérer les paramètres de sécurité par défaut.

- Dans le volet Paramètres de sécurité par défaut, basculez le menu déroulant pour sélectionner Activé.

- Cliquez sur Enregistrer.

Activer l’authentification unique dans la console Oracle JDE EnterpriseOne

Pour activer l’authentification unique dans l’environnement Oracle JDE :

Connectez-vous à la console Oracle JDE EnterpriseOne Server Manager Management Console en tant qu’Administrateur.

Dans Select Instance, sélectionnez l’option EnterpriseOne HTML Server au-dessus.

Dans la vignette Configuration, sélectionnez View as Advanced.

Sélectionnez Sécurité.

Cochez la case Enable Oracle Access Manager.

Dans le champ Oracle Access Manager Sign-Off URL, entrez datawiza/ab-logout.

Dans la section Security Server Configuration, sélectionnez Apply.

Sélectionnez Arrêter.

Remarque

Si un message indique que la configuration du serveur web (jas.ini) est obsolète, sélectionnez Synchronize Configuration.

Sélectionnez Démarrer.

Tester une application Oracle JDE

Pour tester une application Oracle JDE, validez les en-têtes, la stratégie et l’ensemble des tests de l’application. Si nécessaire, utilisez la simulation d’en-tête et de stratégie pour valider les champs d’en-tête et l’exécution de la stratégie.

Pour confirmer l’accès à l’application Oracle JDE, une invite s’affiche proposant d’utiliser un compte Microsoft Entra pour la connexion. Les informations d’identification sont vérifiées et Oracle JDE s’affiche.

Étapes suivantes

- Vidéo : Activer SSO et MFA pour Oracle JDE) avec Microsoft Entra ID via Datawiza

- Tutoriel : Configurer l'accès hybride sécurisé avec Microsoft Entra ID et Datawiza

- Tutoriel : Configurer Azure AD B2C avec Datawiza pour fournir un accès hybride sécurisé

- Accédez à docs.datawiza.com pour consulter les guides de l’utilisateur Datawiza