Bloquez l'accès aux utilisateurs présentant un risque interne

La plupart des utilisateurs ont un comportement normal qui peut être suivi. Lorsqu’ils dévient de cette norme, il peut être risqué de les autoriser à se connecter uniquement. Vous pouvez bloquer cet utilisateur ou lui demander d’examiner une stratégie de conditions d’utilisation spécifique. Microsoft Purview peut fournir un signal de risque interne à l’accès conditionnel pour affiner les décisions de contrôle d’accès. La gestion des risques internes fait partie de Microsoft Purview. Vous devez l’activer avant de pouvoir utiliser le signal dans l’accès conditionnel.

Exclusions d’utilisateurs

Les stratégies d’accès conditionnel sont des outils puissants. Nous vous recommandons donc d’exclure les comptes suivants de vos stratégies :

- Comptes d’accès d’urgence ou de secours pour empêcher le verrouillage en raison d’une mauvaise configuration. Dans le scénario improbable où tous les administrateurs seraient verrouillés, votre compte administratif d’accès d’urgence peut être utilisé pour la connexion et la prise de mesures pour récupérer l’accès.

- Pour obtenir plus d’informations, consultez l’article Gérer les comptes d’accès d’urgence dans Microsoft Entra ID.

- Comptes de service et principaux de service, tels que le compte Microsoft Entra Connect Sync. Les comptes de service sont des comptes non interactifs qui ne sont liés à aucun utilisateur particulier. Ils sont généralement utilisés par des services back-end autorisant l’accès par programmation aux applications, mais ils le sont également pour une connexion aux systèmes à des fins administratives. Les appels effectués par les principaux de service ne seront pas bloqués par les stratégies d’accès conditionnel destinées aux utilisateurs. Utilisez l’accès conditionnel des identités de charge de travail pour élaborer des stratégies ciblant les principaux de service.

- Si votre organisation utilise ces comptes dans des scripts ou du code, envisagez de les remplacer par des identités managées.

Déploiement de modèle

Les organisations peuvent choisir de déployer cette stratégie en suivant les étapes décrites ci-dessous ou à l’aide des modèles d’accès conditionnel.

Bloquer l’accès avec une stratégie d’accès conditionnel

Conseil

Configurez la protection adaptative avant de créer la stratégie suivante.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’administrateur d’accès conditionnel.

- Accédez à Protection>Accès conditionnel>Stratégies.

- Sélectionnez Nouvelle stratégie.

- Donnez un nom à votre stratégie. Nous recommandons aux organisations de créer une norme explicite pour les noms de leurs stratégies.

- Sous Affectations, sélectionnez Utilisateurs ou identités de charge de travail.

- Sous Inclure, sélectionnez Tous les utilisateurs.

- Sous Exclure :

- Sélectionnez Utilisateurs et groupes et choisissez les comptes d’accès d’urgence ou de secours de votre organisation.

- Sélectionnez Utilisateurs invités ou externes, puis choisissez ce qui suit :

- Utilisateurs de connexion directe B2B.

- Utilisateurs de fournisseur de services.

- Autres utilisateurs externes.

- Sous Ressources cibles>Ressources (anciennement applications cloud)>Inclure, sélectionnez Toutes les ressources (anciennement « Toutes les applications cloud »).

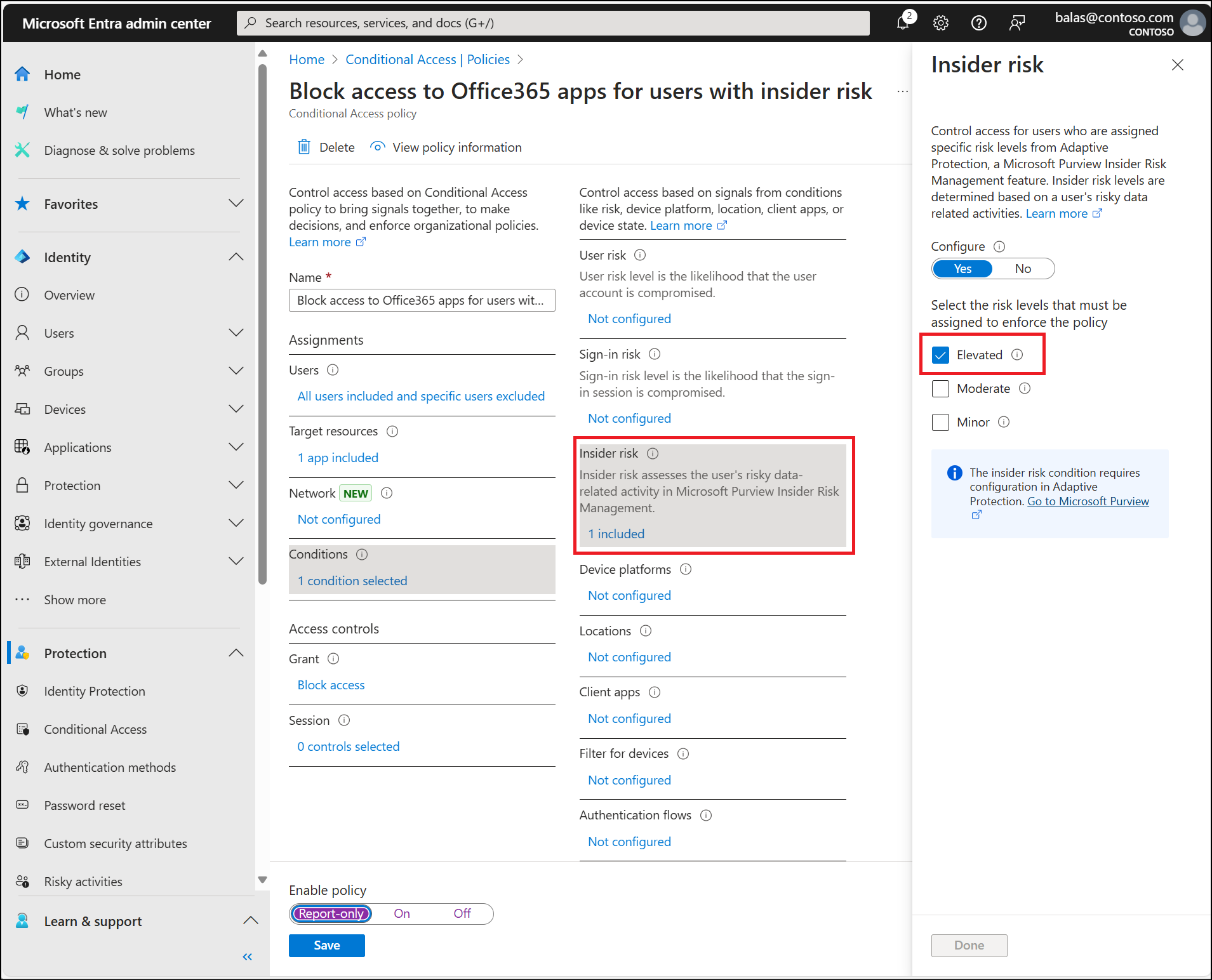

- Sous Conditions>Risque interne, définissez Configurer sur Oui.

- Sous Sélectionner les niveaux de risque qui doivent être affectés pour appliquer la stratégie :

- Sélectionnez Élevés.

- Cliquez sur Terminé.

- Sous Sélectionner les niveaux de risque qui doivent être affectés pour appliquer la stratégie :

- Sous Contrôles d’accès>Accorder, sélectionnez Bloquer l’accès, puis Sélectionner.

- Confirmez vos paramètres et définissez Activer la stratégie sur Rapport seul.

- Sélectionnez Créer pour créer votre stratégie.

Une fois que les administrateurs ont confirmé les paramètres à l’aide du mode État uniquement, ils peuvent modifier la position du bouton bascule Activer la stratégie de État uniquement en Activé.

Certains administrateurs peuvent créer d’autres stratégies d’accès conditionnel qui utilisent d’autres contrôles d’accès, comme les conditions d’utilisation sur des niveaux inférieurs de risque interne.