Comment fonctionne la correspondance de nombres dans les notifications Push d’authentification multifacteur (MFA) pour Authenticator : stratégie des méthodes d’authentification

Cet article explique comment l'appariement de numéros dans les notifications push de l'Authenticator améliore la sécurité de connexion des utilisateurs. La mise en correspondance des nombres est une mise à niveau de sécurité clé pour les notifications de second facteur traditionnelles dans l'application Authenticator.

La correspondance des nombres est activée pour toutes les notifications Push Authenticator.

Scénarios de correspondance des nombres

La correspondance des nombres est disponible pour les scénarios suivants. Lorsqu’il est activé, tous les scénarios prennent en charge la correspondance des nombres :

- MFA

- Réinitialisation de mot de passe en libre-service (SSPR)

- Enregistrement combiné SSPR et MFA lors de la configuration de l'application Authenticator

- Adaptateur de services de fédération Active Directory (AD FS)

- Extension de serveur NPS (Network Policy Server)

La correspondance de nombres n’est pas prise en charge pour les notifications Push des appareils portables Apple Watch ou Android. Les utilisateurs d’appareils portables doivent utiliser leur téléphone pour approuver les notifications lorsque la correspondance des numéros est activée.

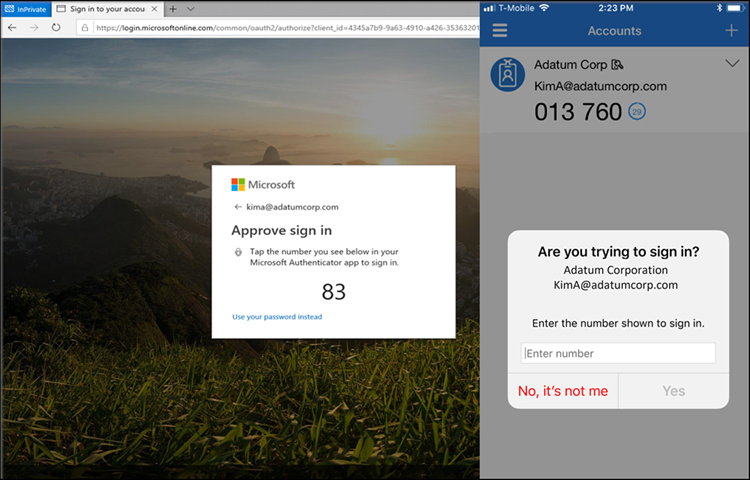

Authentification multifacteur

Lorsque les utilisateurs répondent à une notification Push MFA à l’aide d’Authenticator, ils voient un nombre. Ils doivent entrer ce numéro dans l’application pour terminer l’approbation. Pour plus d’informations sur la configuration de l’authentification multifacteur, consultez Tutoriel : Sécuriser les événements de connexion utilisateur avec l’authentification multifacteur Microsoft Entra.

SSPR

SSPR avec Authenticator nécessite la correspondance de nombres lorsqu’un utilisateur utilise Authenticator. Pendant SSPR, la page de connexion affiche un nombre que l’utilisateur doit entrer dans la notification Authenticator. Pour plus d’informations sur la configuration de SSPR, consultez Tutoriel : Permettre aux utilisateurs de déverrouiller leur compte ou de réinitialiser leurs mots de passe.

Inscription combinée

L’inscription combinée avec Authenticator nécessite la correspondance de nombres. Lorsqu’un utilisateur passe par l’inscription combinée pour configurer Authenticator, l’utilisateur doit approuver une notification pour ajouter le compte. Cette notification affiche un nombre que l’utilisateur doit entrer dans la notification Authenticator. Pour plus d’informations sur la configuration de l’inscription combinée, consultez Activer l’inscription combinée des informations de sécurité.

Adaptateur AD FS

L'adaptateur AD FS nécessite une mise en correspondance des numéros sur les versions prises en charge de Windows Server. Dans les versions antérieures, les utilisateurs continuent de voir l’expérience Approuver/Refuser et ne voient pas la correspondance de nombre tant que la mise à niveau n’est pas effectuée. L'adaptateur AD FS prend en charge la mise en correspondance des nombres uniquement après l'installation de l'une des mises à jour du tableau suivant. Pour plus d’informations sur la configuration de l’adaptateur AD FS, consultez Configurer le serveur d’authentification multifacteur Microsoft Entra pour qu’il fonctionne avec AD FS dans Windows Server.

Note

Les versions non corrigées de Windows Server ne prennent pas en charge la correspondance de nombre. Les utilisateurs continuent à voir l’expérience Approuver/Refuser et ne voient pas de correspondance de nombre tant que ces mises à jour n’ont pas été appliquées.

| Version | Mettre à jour |

|---|---|

| Windows Server 2022 | 9 novembre 2021 — KB5007205 (build du système d’exploitation 20348.350) |

| Windows Server 2019 | 9 novembre 2021 — KB5007206 (os build 17763.2300) |

| Windows Server 2016 | 12 octobre 2021 — KB5006669 (build du système d’exploitation 14393.4704) |

Extension NPS

Bien que NPS ne prend pas en charge la correspondance de nombres, la dernière extension NPS prend en charge les méthodes de mot de passe à usage unique (TOTP) basées sur le temps, telles que le TOTP disponible dans Authenticator, d’autres jetons logiciels et des FOB matériels. La connexion par TOTP offre une meilleure sécurité que l’expérience Approuver/Refuser. Veillez à exécuter la dernière version de l’extension NPS .

Toute personne qui effectue une connexion RADIUS avec l’extension NPS version 1.2.2216.1 ou ultérieure est invitée à se connecter avec une méthode TOTP au lieu de Approuver/Refuser. Les utilisateurs doivent avoir une méthode d’authentification TOTP inscrite pour voir ce comportement. Sans méthode par TOTP inscrite, les utilisateurs continuent de voir Approuver/Refuser.

Les organisations qui exécutent l’une de ces versions antérieures de l’extension NPS peuvent modifier le Registre pour exiger que les utilisateurs entrent un TOTP :

- 1.2.2131.2

- 1.2.1959.1

- 1.2.1916.2

- 1.1.1892.2

- 1.0.1850.1

- 1.0.1.41

- 1.0.1.40

Note

Les extensions NPS avec une version antérieure à 1.0.1.40 ne prennent pas en charge les TOTP appliqués par correspondance des numéros. Ces versions continuent d’utiliser Approuver/Refuser.

Pour créer l’entrée de Registre qui remplace les options Approuver/Refuser dans les notifications Push et demander des mots de passe à usage unique et durée définie à la place :

Sur le serveur NPS, ouvrez l’Éditeur du Registre.

Accédez à

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureMfa.Créez la paire chaîne/valeur suivante :

- Nom :

OVERRIDE_NUMBER_MATCHING_WITH_OTP - Valeur =

TRUE

- Nom :

Redémarrez le service NPS.

De plus,:

Les utilisateurs qui effectuent TOTP doivent avoir enregistré Authenticator comme méthode d’authentification ou posséder un autre jeton OATH, soit matériel, soit logiciel. Les utilisateurs qui ne peuvent pas utiliser de méthode TOTP voient toujours les options Approuver/Refuser avec des notifications push s'ils utilisent une version de l’extension NPS antérieure à 1.2.2216.1.

Le serveur NPS sur lequel l’extension NPS est installée doit être configuré pour utiliser le protocole PAP (Password Authentication Protocol). Pour plus d’informations, consultez Déterminer les méthodes d’authentification que vos utilisateurs peuvent utiliser.

Important

MSCHAPv2 ne prend pas en charge TOTP. Si le serveur NPS n'est pas configuré pour utiliser PAP, l'autorisation de l'utilisateur échoue avec les événements du journal AuthZOptCh du serveur d'extension NPS dans l'Observateur d’événements.

- Extension NPS pour Azure MFA : Défi demandé dans l’extension d’authentification pour l’utilisateur

npstesting_ap.

Vous pouvez configurer le serveur NPS pour prendre en charge PAP. Si PAP n’est pas une option, définissez

OVERRIDE_NUMBER_MATCHING_WITH_OTP = FALSEpour revenir à Approuver/Refuser les notifications Push.- Extension NPS pour Azure MFA : Défi demandé dans l’extension d’authentification pour l’utilisateur

Si votre organisation utilise une passerelle Bureau à distance et que l'utilisateur s'est inscrit pour obtenir un code TOTP ainsi que pour recevoir des notifications push d'Authenticator, l'utilisateur ne peut pas répondre à la vérification Microsoft Entra MFA et la connexion à la passerelle Bureau à distance échoue. Dans ce cas, définissez OVERRIDE_NUMBER_MATCHING_WITH_OTP = FALSE pour revenir à Approuver/Refuser les notifications push avec Authenticator.

Questions fréquentes (FAQ)

Cette section fournit des réponses aux questions courantes.

Les utilisateurs peuvent-ils refuser la correspondance des nombres ?

Non, les utilisateurs ne peuvent pas refuser la correspondance de nombre dans les notifications Push Authenticator.

La correspondance numérique s'applique-t-elle uniquement si les notifications Push de l'Authenticator sont définies par défaut comme méthode d'authentification ?

Oui. Si l’utilisateur a une autre méthode d’authentification par défaut, aucune modification n’est apportée à sa connexion par défaut. Celui-ci obtient une correspondance de nombre si la méthode par défaut est la notification Push Authenticator. Si la méthode par défaut est autre chose, telle que TOTP dans Authenticator ou un autre fournisseur, aucune modification n’est apportée.

Quelle que soit la méthode par défaut, tous les utilisateurs qui sont invités à se connecter avec les notifications Push Authenticator voient la correspondance des nombres. S'ils sont invités à utiliser une autre méthode, ils ne verront aucun changement.

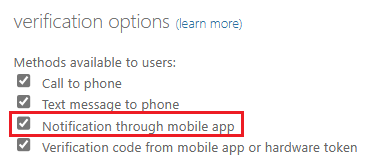

Que se passe-t-il pour les utilisateurs qui ne sont pas spécifiés dans la stratégie de méthodes d'authentification, mais qui sont activés pour les notifications via l’application mobile dans la stratégie héritée au niveau du locataire MFA ?

Les utilisateurs dont les notifications Push MFA sont activées dans la stratégie MFA héritée voient également la correspondance de nombres si la stratégie MFA héritée a activé Notification via l’application mobile. Les utilisateurs voient le nombre correspondant, qu'ils aient activé Authenticator ou non dans la politique des méthodes d'authentification.

La fonctionnalité d'appariement de numéros est-elle prise en charge avec le serveur de Azure Multi-Factor Authentication ?

Non, la correspondance de numéro n’est pas appliquée, car ce n’est pas une fonctionnalité prise en charge par le serveur Azure MFA, qui est déprécié.

Que se passe-t-il si un utilisateur exécute une version antérieure d’Authenticator ?

Si un utilisateur exécute une version antérieure d’Authenticator qui ne prend pas en charge la correspondance des numéros, l’authentification ne fonctionne pas. Ils doivent effectuer une mise à niveau vers la dernière version d’Authenticator pour l’utiliser pour la connexion.

Comment les utilisateurs peuvent-ils vérifier à nouveau le numéro sur les appareils iOS mobiles une fois que la demande de correspondance s’affiche ?

Pendant les flux de répartiteur iOS mobile, la demande de correspondance de nombre s’affiche sur le nombre après un délai de deux secondes. Pour revérifier le nombre, sélectionnez Montre-moi le nombre à nouveau. Cette action se produit uniquement dans les flux de répartiteur iOS mobiles.

L'Apple Watch est-elle compatible avec Authenticator ?

Dans la version d’Authenticator en janvier 2023 pour iOS, il n’existe aucune application complémentaire pour watchOS, car elle n’est pas compatible avec les fonctionnalités de sécurité Authenticator. Vous ne pouvez pas installer ou utiliser Authenticator sur Apple Watch. Nous vous recommandons de supprimer Authenticator de votre apple Watch et de vous connecter avec Authenticator sur un autre appareil.