Utilisation du proxy d'application Microsoft Entra pour publier des applications locales pour les utilisateurs distants

Le proxy d’application Microsoft Entra offre un accès à distance sécurisé pour les applications web. Après une authentification unique à Microsoft Entra, les utilisateurs peuvent accéder aux applications cloud et locales par le biais d’une URL externe ou un portail d’applications interne. Par exemple, le proxy d’application peut fournir un accès à distance et une authentification unique aux applications Bureau à distance, SharePoint, Teams, Tableau, Qlik et métier.

Le proxy d’application Microsoft Entra est :

Simple à utiliser. Les utilisateurs peuvent accéder à vos applications locales de la même manière qu'ils accèdent à Microsoft 365 et à d'autres applications SaaS intégrées à Microsoft Entra ID. Vous n’avez pas besoin de modifier ou de mettre à jour vos applications pour qu’elles fonctionnent avec le proxy d’application.

Sécurisé. Les applications locales peuvent utiliser les contrôles d’autorisation et les analyses de sécurité d’Azure. Par exemple, les applications locales peuvent utiliser l’accès conditionnel et la vérification en deux étapes. Le proxy d’application ne vous oblige pas à ouvrir les connexions entrantes par le biais de votre pare-feu.

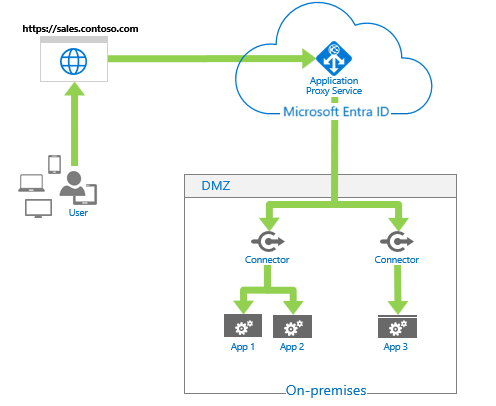

Économique. Les solutions locales vous obligent généralement à configurer et à gérer des zones démilitarisées (DMZ), des serveurs de périphérie ou autres infrastructures complexes. Le proxy d’application s’exécute dans le cloud, ce qui simplifie son utilisation. Pour utiliser Proxy d’application, vous n’avez pas besoin de modifier l’infrastructure réseau ou d’installer d’autres appliances dans votre environnement local.

Conseil

Si vous avez déjà Microsoft Entra ID, vous pouvez l'utiliser comme point de contrôle pour autoriser un accès fluide et sécurisé à vos applications locales.

La liste ci-dessous, bien que non exhaustive, illustre des exemples d’utilisation de Proxy d’application dans un scénario de coexistence hybride :

- Publier des applications web localement en externe de manière simplifiée sans zone DMZ

- Prendre en charge l’authentification unique (SSO) sur les appareils, ressources et applications dans le cloud et localement

- Prendre en charge l’authentification multifacteur pour les applications cloud et locales

- Tirer parti rapidement des fonctionnalités du cloud avec la sécurité du cloud Microsoft

- Centraliser la gestion des comptes d’utilisateur

- Centraliser le contrôle des identités et la sécurité

- Ajouter ou supprimer automatiquement l’accès des utilisateurs aux applications basées sur l’appartenance au groupe

Cet article décrit comment Microsoft Entra ID et Proxy d’application offrent aux utilisateurs distants une expérience d’authentification unique (SSO). Les utilisateurs se connectent de manière sécurisée aux applications locales sans VPN, ni serveurs à double hébergement et règles de pare-feu. Cet article vous aide à comprendre comment le proxy d’application apporte les fonctionnalités et les avantages de sécurité du cloud à vos applications web locales. Il décrit aussi l’architecture et les topologies possibles.

Conseil

Le proxy d’application inclut à la fois le service proxy d’application, qui s’exécute dans le cloud et le connecteur de réseau privé, qui s’exécute sur un serveur local. L’ID Microsoft Entra, le service proxy d’application et le connecteur de réseau privé fonctionnent ensemble pour transmettre en toute sécurité le jeton d’authentification utilisateur de Microsoft Entra ID à l’application web.

Le proxy d’application fonctionne avec :

- Applications web qui utilisent Authentification Windows intégrée pour l’authentification

- Applications web qui utilisent l’accès basé sur un en-tête ou sur un formulaire

- API web que vous voulez exposer aux applications enrichies sur différents appareils

- Applications hébergées derrière une passerelle Bureau à distance

- Applications clientes complètes intégrées à la bibliothèque d’authentification Microsoft (MSAL)

Le proxy d’application prend en charge l’authentification unique. Pour plus d’informations sur les méthodes prises en charge, consultez Choix d’une méthode d’authentification unique.

L’accès à distance, hier

Avant, votre plan de contrôle pour protéger les ressources internes contre les attaquants tout en facilitant l’accès aux utilisateurs distants consistait à utiliser une zone DMZ ou un réseau de périmètre. Toutefois, les solutions de VPN et de proxy inverse déployées dans la zone DMZ pour que les clients externes puissent accéder aux ressources d’entreprise ne conviennent pas au monde du cloud. Elles présentent généralement les inconvénients suivants :

- Coûts matériels

- Gestion de la sécurité (mise à jour corrective, supervision des ports, et ainsi de suite)

- Authentification des utilisateurs en périphérie

- Authentification des utilisateurs sur les serveurs web dans le réseau de périmètre

- Gestion de l’accès VPN pour les utilisateurs distants avec la distribution et la configuration des logiciels clients VPN. Gestion des serveurs joints à un domaine dans la zone DMZ, qui peut être vulnérable aux attaques extérieures.

Dans le monde actuel axé sur le cloud, Microsoft Entra ID est la solution la mieux adaptée pour contrôler qui et quoi accède à votre réseau. Le proxy d'application Microsoft Entra s'intègre à l'authentification moderne et aux technologies basées sur le cloud, comme les applications SaaS et les fournisseurs d'identité. Cette intégration permet aux utilisateurs d’accéder aux applications où qu’ils soient. Non seulement le proxy applicatif est mieux adapté au lieu de travail numérique d’aujourd’hui, mais il est plus sécuritaire que les solutions VPN et le proxy inverse et plus facile à mettre en œuvre. Les utilisateurs distants peuvent accéder à vos applications locales de la même manière qu'ils accèdent à Microsoft et à d'autres applications SaaS intégrées à Microsoft Entra ID. Vous n’avez pas besoin de modifier ou de mettre à jour vos applications pour qu’elles fonctionnent avec Proxy d’application. En outre, le proxy d’application ne nécessite pas l’ouverture de connexions entrantes par le biais de votre pare-feu. Avec le proxy applicatif, il suffit de le configurer et de l’oublier.

L’accès à distance, demain

Dans l’environnement de travail numérique d’aujourd’hui, les utilisateurs travaillent n’importe où avec plusieurs appareils et applications. La seule constante est l’identité de l’utilisateur. En conséquence, la première étape d'un réseau sécurisé consiste à utiliser les fonctionnalités de gestion de l'identité de Microsoft Entra en tant que plan de contrôle de sécurité. Un modèle qui utilise l’identité comme plan de contrôle est généralement constitué des composants suivants :

- Un fournisseur d’identité pour assurer le suivi des utilisateurs et les informations qui les concernent.

- Un annuaire d’appareils pour maintenir une liste des appareils qui ont accès aux ressources d’entreprise. Cet annuaire comprend les informations de l’appareil (par exemple, type d’appareil, intégrité, et ainsi de suite).

- Un service d’évaluation de stratégie pour déterminer si un utilisateur et un appareil sont conformes à la stratégie définie par les administrateurs de sécurité.

- La possibilité d’accorder ou de refuser l’accès aux ressources de l’organisation.

Grâce au Proxy d'application, Microsoft Entra ID assure le suivi des utilisateurs qui ont besoin d'accéder aux applications web publiées localement et dans le cloud. Il fournit un point de gestion central pour ces applications. Bien que non obligatoire, il est recommandé d'activer également l'accès conditionnel de Microsoft Entra. En définissant des conditions sur la façon dont les utilisateurs s’authentifient et obtiennent l’accès, vous contrôlez davantage qui accède à vos applications.

Remarque

Pour les utilisateurs itinérants (ou distants) qui ont besoin d'accéder aux ressources internes, il est important de comprendre que le proxy d'application Microsoft Entra est destiné à remplacer le VPN ou le proxy inverse. Il n’est pas destiné aux utilisateurs internes sur le réseau d’entreprise. Les utilisateurs internes qui utilisent inutilement Proxy d’application peuvent entraîner des problèmes de performances inattendus et indésirables.

Vue d’ensemble du fonctionnement de Proxy d’application

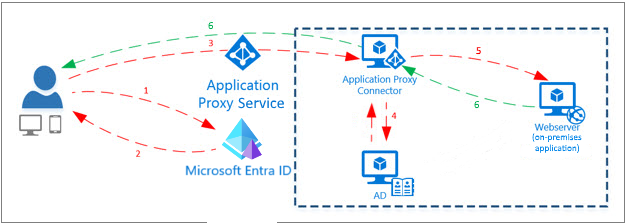

Le diagramme montre comment Microsoft Entra ID et Proxy d’application fonctionnent ensemble pour fournir une authentification unique aux applications locales.

- L’utilisateur est dirigé vers la page de connexion de Microsoft Entra après avoir accédé à l’application via un point de terminaison.

- Microsoft Entra ID envoie un jeton à l’appareil client de l’utilisateur après une connexion réussie.

- Le client envoie le jeton au service de proxy d’application. Le service récupère le nom d’utilisateur principal (UPN) et le nom du principal de sécurité (SPN) à partir du jeton. Le proxy d’application envoie ensuite la requête au connecteur.

- Le connecteur effectue une authentification unique requise pour le compte de l’utilisateur.

- Le connecteur envoie la requête à l’application locale.

- La réponse est envoyée à l’utilisateur par le biais du connecteur et du service de proxy d’application.

Remarque

Comme la plupart des agents hybrides Microsoft Entra, le connecteur de réseau privé ne vous oblige pas à ouvrir des connexions entrantes via votre pare-feu. Le trafic utilisateur à l’étape 3 se termine au niveau du service de proxy d’application. Le connecteur de réseau privé, qui réside dans votre réseau privé, est responsable du reste de la communication.

| Composant | Description |

|---|---|

| Point de terminaison | Le point de terminaison est une URL ou un portail d’utilisateurs finaux. Les utilisateurs peuvent accéder à des applications en dehors de votre réseau au moyen d’une URL externe. Les utilisateurs au sein de votre réseau peuvent accéder à l’application par le biais d’une URL ou d’un portail d’utilisateurs finaux. Lorsque les utilisateurs passent par l'un de ces points de terminaison, ils s'authentifient dans Microsoft Entra ID, puis sont acheminés par le biais du connecteur vers l'application locale. |

| Microsoft Entra ID | Microsoft Entra ID effectue l'authentification en utilisant le répertoire des locataires stocké dans le cloud. |

| Service de proxy d’application | Ce service de proxy d’application s’exécute dans le cloud comme composant de Microsoft Entra ID. Il transmet le jeton d’authentification de l’utilisateur au connecteur de réseau privé. Le proxy d’application transmet à l’adresse IP du client tous les en-têtes accessibles de la requête et définit les en-têtes en fonction de son protocole. Si la requête entrante vers le proxy possède déjà cet en-tête, l’adresse IP du client est ajoutée à la fin de la liste délimitée par des virgules qui est, en fait, la valeur de l’en-tête. |

| Connecteur de réseau privé | Le connecteur est un agent léger qui s’exécute sur un serveur Windows au sein de votre réseau. Le connecteur gère la communication entre le service de proxy d’application dans le cloud et l’application locale. Le connecteur utilise uniquement des connexions sortantes ; vous n’êtes donc pas obligé d’ouvrir des ports entrants sur les réseaux accessibles sur Internet. Les connecteurs sont sans état et extraient les informations dont ils ont besoin sur le cloud. Pour plus d’informations sur les connecteurs, comme leur équilibrage de charge et leur authentification, consultez Comprendre les connecteurs de réseau privé Microsoft Entra. |

| Active Directory (AD) | Active Directory s'exécute localement pour effectuer l’authentification des comptes de domaine. Lorsque l’authentification unique est configurée, le connecteur communique avec AD pour effectuer toute autre authentification requise. |

| Application locale | Enfin, l’utilisateur est en mesure d’accéder à une application locale. |

Proxy d’application est un service Microsoft Entra que vous configurez dans le centre d’administration Microsoft Entra. Il vous permet de publier un point de terminaison d’URL HTTP/HTTPS public externe dans le cloud Azure, qui se connecte à une URL de serveur d’applications interne dans votre organisation. Ces applications Web locales peuvent être intégrées à Microsoft Entra ID pour prendre en charge l'authentification unique. Les utilisateurs peuvent accéder aux applications web locales de la même manière qu’ils accèdent aux applications Microsoft 365 et autres applications SaaS.

Les composants de cette fonctionnalité incluent le service proxy d’application, qui s’exécute dans le cloud, le connecteur de réseau privé, qui est un agent léger qui s’exécute sur un serveur local et l’ID Microsoft Entra, qui est le fournisseur d’identité. Les trois composants fonctionnent ensemble pour fournir à l’utilisateur une expérience d’authentification unique afin d’accéder aux applications web locales.

Une fois qu’un utilisateur s’est authentifié, les utilisateurs externes peuvent accéder aux applications web locales à l’aide d’une URL connue ou de Mes applications sur leurs appareils de bureau ou iOS/MAC. Par exemple, le proxy d’application peut fournir un accès à distance et une authentification unique à Bureau à distance, aux sites SharePoint, à Tableau, à Qlik, à Outlook sur le web et aux applications de ligne de métier (LOB).

Authentification

Il existe plusieurs façons de configurer une application pour l’authentification unique et la méthode que vous choisissez dépend de l’authentification utilisée par votre application. Proxy d’application prend en charge les types d’applications suivants :

- Applications web

- API web que vous voulez exposer aux applications enrichies sur différents appareils

- Applications hébergées derrière une passerelle Bureau à distance

- Applications clientes complètes intégrées à la bibliothèque d’authentification Microsoft (MSAL)

Le proxy d’application fonctionne avec les applications qui utilisent le protocole d’authentification natif suivant :

- Authentification Windows intégrée (IWA). Pour IWA, les connecteurs de réseau privé utilisent la délégation Kerberos contrainte (KCD) pour authentifier les utilisateurs auprès de l’application Kerberos.

Le proxy d’application prend également en charge les protocoles d’authentification suivants avec l’intégration d’un tiers ou dans des scénarios de configuration spécifiques :

- Authentification basée sur l’en-tête. Cette méthode d’authentification utilise un service d’authentification tiers appelé PingAccess et est utilisée quand l’application se sert d’en-têtes pour l’authentification. Dans ce scénario, l’authentification est gérée par PingAccess.

- Authentification basée sur des formulaires ou un mot de passe. Avec cette méthode d’authentification, les utilisateurs se connectent à l’application avec un nom d’utilisateur et un mot de passe quand ils y accèdent la première fois. Après la première connexion, Microsoft Entra ID fournit le nom d'utilisateur et le mot de passe à l'application. Dans ce scénario, l'authentification est gérée par Microsoft Entra ID.

- Authentification SAML. L’authentification unique SAML est prise en charge pour les applications qui utilisent les protocoles SAML 2.0 ou WS-Federation. Dans le cadre de l'authentification unique SAML, Microsoft Entra s'authentifie auprès de l'application en utilisant le compte Microsoft Entra de l'utilisateur.

Pour plus d’informations sur les méthodes prises en charge, consultez Choix d’une méthode d’authentification unique.

Avantages en matière de sécurité

La solution d’accès à distance offerte par le proxy d’application et Microsoft Entra offre plusieurs avantages en matière de sécurité dont les clients peuvent profiter, notamment :

Accès authentifié. Proxy d’application convient mieux pour publier des applications avec une pré-authentification afin de veiller à ce que seules les connexions authentifiées accèdent à votre réseau. Aucun trafic n’est autorisé à passer par le service de proxy d’application vers votre environnement local sans un jeton valide pour les applications publiées avec une préauthentification. La préauthentification, par nature, bloque un grand nombre d’attaques ciblées, car seules les identités authentifiées peuvent accéder à l’application back-end.

Accès conditionnel. Vous pouvez appliquer des contrôles de stratégie plus riches avant que les connexions à votre réseau soient établies. Avec l’accès conditionnel, vous pouvez définir des restrictions sur le trafic que vous autorisez à accéder à votre application back-end. Vous créez des stratégies qui limitent les connexions en fonction de l’emplacement, de la force de l’authentification et du profil de risque de l’utilisateur. Au fur et à mesure de l’évolution de l’accès conditionnel, d’autres contrôles sont ajoutés pour renforcer la sécurité, par exemple, l’intégration à Microsoft Defender for Cloud Apps. L’intégration de Defender for Cloud Apps vous permet de configurer une application locale pour la supervision en temps réel en tirant parti de l’accès conditionnel pour superviser et contrôler les sessions en temps réel en fonction de stratégies d’accès conditionnel.

Arrêt du trafic. L’ensemble du trafic vers l’application back-end est arrêté au niveau du service Proxy d’application dans le cloud tandis que la session est rétablie avec le serveur back-end. Cette stratégie de connexion signifie que vos serveurs back-end ne sont pas exposés au trafic HTTP direct. Ils sont mieux protégés contre les attaques par déni de service ciblées, car votre pare-feu n’est pas attaqué.

Tous les accès sont sortants. Les connecteurs de réseau privé utilisent uniquement des connexions sortantes au service proxy d’application dans le cloud sur les ports 80 et 443. Sans aucune connexion entrante, vous n’avez pas besoin d’ouvrir des ports de pare-feu pour les connexions ou les composants de la zone DMZ. Toutes les connexions sont sortantes et sur un canal sécurisé.

Intelligence basée sur l’analytique de sécurité et le machine learning (ML) . Étant donné qu’il fait partie de Microsoft Entra ID, Proxy d’application peut tirer parti de Protection des ID Microsoft Entra (nécessite la licence Premium P2). Protection des ID Microsoft Entra combine l’intelligence de sécurité de l’apprentissage automatique avec des flux de données de Digital Crimes Unit de Microsoft et Centre de réponse aux problèmes de sécurité Microsoft pour identifier de façon proactive les comptes compromis. Protection des ID Microsoft Entra offre une protection en temps réel pour les connexions à haut risque. Elle prend en considération des facteurs comme les accès à partir d’appareils infectés, de réseaux anonymes, ou à partir d’emplacements atypiques et peu probables pour augmenter le profil de risque d’une session. Ce profil de risque est utilisé pour la protection en temps réel. Nombre de ces rapports et événements sont déjà disponibles via une API pour l’intégration avec vos systèmes SIEM.

Accès à distance en tant que service. Vous n’avez pas besoin de vous occuper de la maintenance et des mises à jour correctives de vos serveurs locaux pour activer l’accès à distance. Proxy d’application est un service Internet appartenant à Microsoft et, de ce fait, vous obtenez toujours les derniers correctifs de sécurité et mises à niveau. Les logiciels sans correctifs sont toujours responsables d’un grand nombre d’attaques. Selon le Department of Homeland Security, 85 % des attaques ciblées sont inévitables. Avec ce modèle de service, vous n’avez plus besoin de gérer vos serveurs de périphérie et de vous dépêcher d’appliquer les correctifs en fonction des besoins.

Intégration d’Intune. Avec Intune, le trafic d’entreprise est routé séparément du trafic personnel. Proxy d’application permet de vérifier que le trafic d’entreprise est authentifié. Les fonctionnalités de Proxy d’application et d’Intune Managed Browser peuvent également être utilisées ensemble pour permettre aux utilisateurs distants d’accéder de manière sécurisée aux sites web internes à partir d’appareils iOS et Android.

Feuille de route vers le cloud

Un autre avantage majeur de la mise en œuvre de Proxy d’application est l’extension de Microsoft Entra ID à votre environnement local. En fait, l’implémentation du proxy d’application est une étape essentielle de la migration de votre organisation et vos applications vers le cloud. En migrant vers le cloud et en abandonnant l'authentification locale, vous réduisez votre empreinte locale et utilisez les fonctionnalités de gestion d'identités de Microsoft Entra comme plan de contrôle. Avec peu ou pas de mise à jour des applications existantes, vous avez accès à des fonctionnalités cloud comme l’authentification unique, l’authentification multifacteur et la gestion centralisée. L’installation des composants nécessaires pour le proxy d’application est un processus simple pour établir un framework d’accès à distance. En migrant vers le cloud, vous avez accès aux dernières mises à jour et fonctionnalités de Microsoft Entra, notamment la haute disponibilité et la récupération d'urgence.

Pour en savoir plus sur la migration de vos applications vers Microsoft Entra ID, reportez-vous à Migration de vos applications vers Microsoft Entra ID.

Architecture

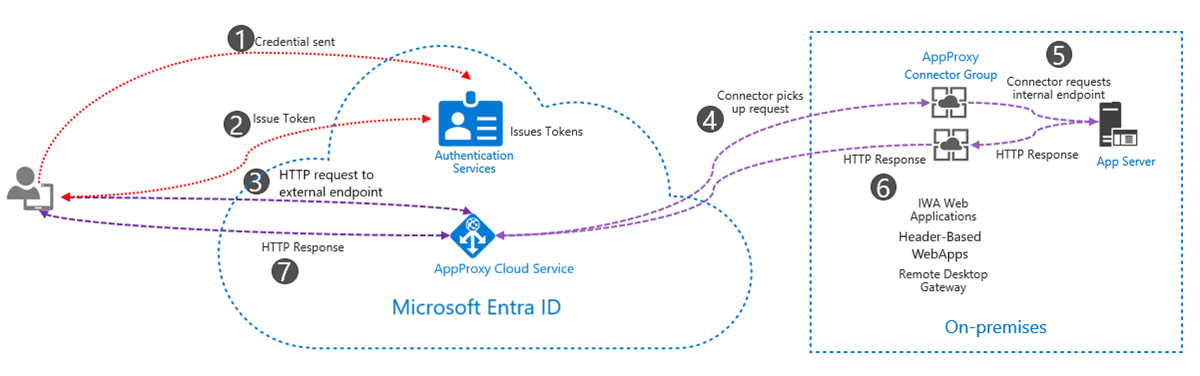

Le diagramme illustre de manière générale comment les services d’authentification Microsoft Entra et le proxy d’application fonctionnent ensemble pour fournir aux utilisateurs une authentification unique aux applications locales.

- Une fois que l'utilisateur a accédé à l'application par l'intermédiaire d'un point de terminaison, il est redirigé vers la page de connexion de Microsoft Entra. Si vous avez configuré des stratégies d’accès conditionnel, des conditions spécifiques sont évaluées à ce stade pour vérifier que vous respectez les exigences de sécurité de votre organisation.

- Après la connexion, Microsoft Entra ID envoie un jeton à l'appareil client de l'utilisateur.

- Le client envoie le jeton au service Proxy d’application qui récupère le nom d’utilisateur principal (UPN) et le nom de sécurité principal (SPN) du jeton.

- Le proxy d’application transfère la demande, qui est récupérée par le connecteur de réseau privé.

- Le connecteur effectue l’authentification supplémentaire nécessaire, le cas échéant, pour le compte de l’utilisateur (facultatif selon la méthode d’authentification), demande le point de terminaison interne du serveur d’applications et envoie la demande à l’application locale.

- La réponse du serveur d’applications est envoyée via le connecteur au service Proxy d’application.

- La réponse est envoyée à l’utilisateur par le service Proxy d’application.

Proxy d’application Microsoft Entra se compose du service Proxy d’application basé sur le cloud et d’un connecteur local. Le connecteur écoute les requêtes du service Proxy d’application et gère les connexions aux applications internes. Il est important de noter que toutes les communications se produisent sur TLS et vont toujours du connecteur vers le service Proxy d’application. Autrement dit, les communications sont uniquement sortantes. Le connecteur utilise un certificat client pour l’authentification sur le service Proxy d’application pour tous les appels. La seule exception à la sécurité de connexion est l’étape initiale d’installation, au cours de laquelle le certificat client est établi. Consultez la section Sous le capot de Proxy d’application pour obtenir plus d’informations.

Connecteur de réseau privé Microsoft Entra

Le proxy d’application utilise le connecteur de réseau privé Microsoft Entra. Le même connecteur est utilisé par l’accès privé Microsoft Entra. Pour en savoir plus sur les connecteurs, consultez Connecteur de réseau privé Microsoft Entra.

Autres cas d’usage

À ce stade, nous nous sommes concentrés sur l’utilisation de Proxy d’application pour publier des applications locales en externe tout en activant l’authentification unique pour toutes vos applications cloud et locales. Toutefois, il existe d’autres cas d’usage pour le proxy d’application. Ils comprennent :

- Publier des API REST de manière sécurisée. Quand vous avez une logique métier ou des API s’exécutant localement ou hébergées sur des machines virtuelles dans le cloud, Proxy d’application fournit un point de terminaison public pour accéder à l’API. L’accès du point de terminaison d’API vous permet de contrôler l’authentification et l’autorisation sans ports entrants. Il offre un niveau de sécurité supplémentaire grâce aux fonctionnalités Microsoft Entra ID P1 ou P2 comme l’authentification multifacteur et l’accès conditionnel basé sur les appareils pour les ordinateurs de bureau, les appareils iOS, MAC et Android à l’aide d’Intune. Pour en savoir plus, reportez-vous à Comment permettre aux applications clientes natives d'interagir avec les applications du proxy et Protéger une API en utilisant OAuth 2.0 avec Microsoft Entra ID et API Management.

- Services Bureau à distance (RDS). Les déploiements de services Bureau à distance standard nécessitent des connexions entrantes ouvertes. Toutefois, le déploiement de services Bureau à distance avec Proxy d’application a une connexion sortante permanente à partir du serveur qui exécute le service du connecteur. De cette façon, vous pouvez proposer plus d’applications aux utilisateurs en publiant des applications locales via les services Bureau à distance. Vous pouvez aussi réduire la surface d’attaque du déploiement avec un ensemble limité de contrôles (vérification en deux étapes et accès conditionnel) sur les services Bureau à distance.

- Publier des applications qui se connectent avec WebSocket. La prise en charge de Qlik Sense est en préversion publique et sera étendue à d’autres applications par la suite.

- Autorisez les applications clientes natives à interagir avec des applications de proxy. Vous pouvez utiliser l'application proxy de Microsoft Entra pour publier des applications Web. Cependant, elle peut également être utilisée pour publier des applications clientes natives qui sont configurées avec la bibliothèque d'authentification Microsoft (MSAL). Les applications clientes natives sont différentes des applications web parce qu’elles sont installées sur un appareil alors que les applications web sont accessibles via un navigateur.

Conclusion

Notre manière de travailler et les outils que nous utilisons évoluent rapidement. Comme de plus en plus d’employés apportent leurs propres appareils dans l’entreprise et que l’utilisation des applications SaaS (Software as a service) se généralise, la façon dont les entreprises gèrent et sécurisent leurs données doit aussi évoluer. Les entreprises ne fonctionnent plus seulement dans les limites de leurs murs, protégées par des fossés. Les données à présent voyagent bien plus qu’avant entre les environnements locaux et cloud. Cette évolution a permis d’augmenter la productivité des utilisateurs et leur capacité à collaborer, mais elle complique aussi beaucoup la protection des données sensibles.

Vous utilisez actuellement Microsoft Entra ID pour gérer les utilisateurs dans un scénario de coexistence hybride ou vous souhaitez commencer votre parcours dans le cloud, la mise en œuvre du proxy d'application Microsoft Entra peut contribuer à réduire la taille de votre empreinte locale en fournissant un accès à distance en tant que service.

Les organisations doivent commencer à utiliser le proxy d’application dès aujourd’hui pour bénéficier des avantages suivants :

- Publier des applications locales en externe sans avoir à gérer un VPN traditionnel ou d’autres solutions de publication web locales et approche de zone DMZ

- Authentification unique sur toutes les applications, qu’il s’agisse d’application Microsoft 365 ou autres applications SaaS ou d’applications locales

- Sécurité à l'échelle du cloud où Microsoft Entra exploite la télémétrie de Microsoft 365 pour bloquer les accès non autorisés.

- Intégration d’Intune pour assurer l’authentification du trafic d’entreprise

- Centralisation de la gestion des comptes d’utilisateur

- Mises à jour automatiques pour assurer l’installation des derniers correctifs de sécurité

- De nouvelles fonctionnalités dès leur publication, dont, plus récemment, la prise en charge de l’authentification unique SAML et la gestion plus granulaire des cookies d’application