Configurez les paramètres d’identifiant vérifié d’un package d’accès dans la fonctionnalité de gestion des droits d’utilisation

Lors de la configuration d’une stratégie de package d’accès, les administrateurs peuvent spécifier s’il s’agit d’utilisateurs dans le répertoire, d’organisations connectées ou de tout utilisateur externe. La gestion des droits d’utilisation détermine si la personne qui demande le package d’accès se trouve dans l’étendue de la stratégie.

Dans certains cas, vous pouvez souhaiter que les utilisateurs présentent des preuves d’identité supplémentaires pendant le processus de demande, comme une certification de formation, une autorisation de travail ou un statut de citoyenneté. En tant que gestionnaire de package d’accès, vous pouvez exiger que les demandeurs présentent un ID vérifié contenant ces informations d’identification provenant d’un émetteur approuvé. Les approbateurs peuvent alors voir rapidement si les justificatifs vérifiables d’un utilisateur ont été validés au moment où celui-ci a présenté ses informations d’identification et soumis la demande de package d’accès.

En tant que gestionnaire de packages d’accès, vous pouvez à tout moment inclure les exigences d’ID vérifié pour un package d’accès en modifiant une stratégie existante ou en ajoutant une nouvelle stratégie pour demander un accès.

Cet article explique comment configurer les paramètres d’exigence d’ID vérifiés pour un package d’accès.

Prérequis

Avant de commencer, vous devez configurer votre locataire pour utiliser le Service Vérification d'identité Microsoft Entra. Vous trouverez des instructions détaillées sur la façon de procéder dans la section Configurer votre locataire pour Vérification d'identité Microsoft Entra.

Conditions de licence :

L’utilisation de cette fonctionnalité nécessite des licences Gouvernance Microsoft Entra ID ou Suite Microsoft Entra. Pour trouver la licence adaptée à vos besoins, consultez Notions de base sur les licences Gouvernances des ID Microsoft Entra.

Créer un package d’accès avec des exigences d’ID vérifiés

Conseil

Les étapes décrites dans cet article pourraient varier légèrement en fonction du portail de départ.

Pour ajouter une exigence d’ID vérifié à un package d’accès, vous devez commencer à partir de l’onglet Requêtes du package d’accès. Suivez ces étapes pour ajouter une exigence d’ID vérifié à un nouveau package d’accès.

Rôle prérequis : Administrateur général

Notes

L’administrateur Identity Governance, l’administrateur d’utilisateurs, le propriétaire de catalogue ou le gestionnaire de package d’accès vont bientôt pouvoir ajouter des exigences de vérification d’identité pour accéder aux packages.

Connectez-vous au centre d’administration Microsoft Entra en tant qu’Administrateur général.

Accédez à Gouvernance des identités>Gestion des droits d’utilisation>Package d’accès.

Dans la page Packages d’accès, sélectionnez + Nouveau package d’accès.

Sous l’onglet Requêtes, faites défiler jusqu’à la section ID vérifié requis .

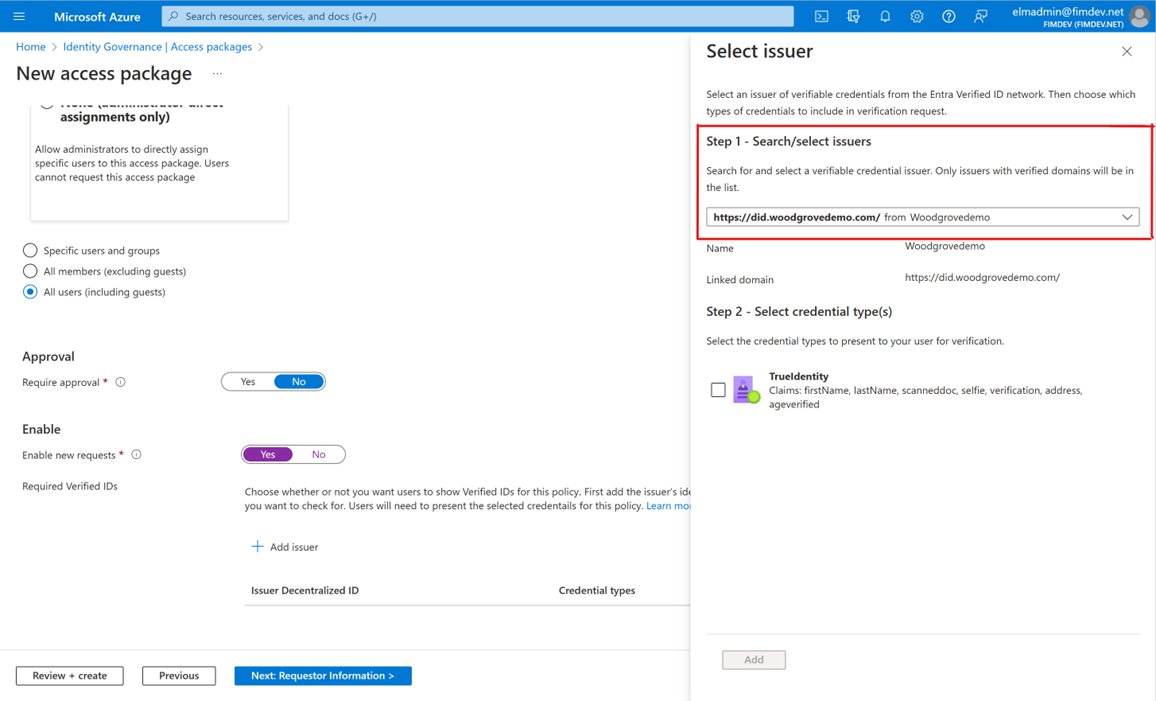

Sélectionnez + Ajouter un émetteur, puis choisissez un émetteur dans le réseau Microsoft Entra Verified ID. Si vous souhaitez émettre vos propres informations d’identification aux utilisateurs, consultez la section Émettre des informations d’identification Vérification d’identité Microsoft Entra à partir d’une application.

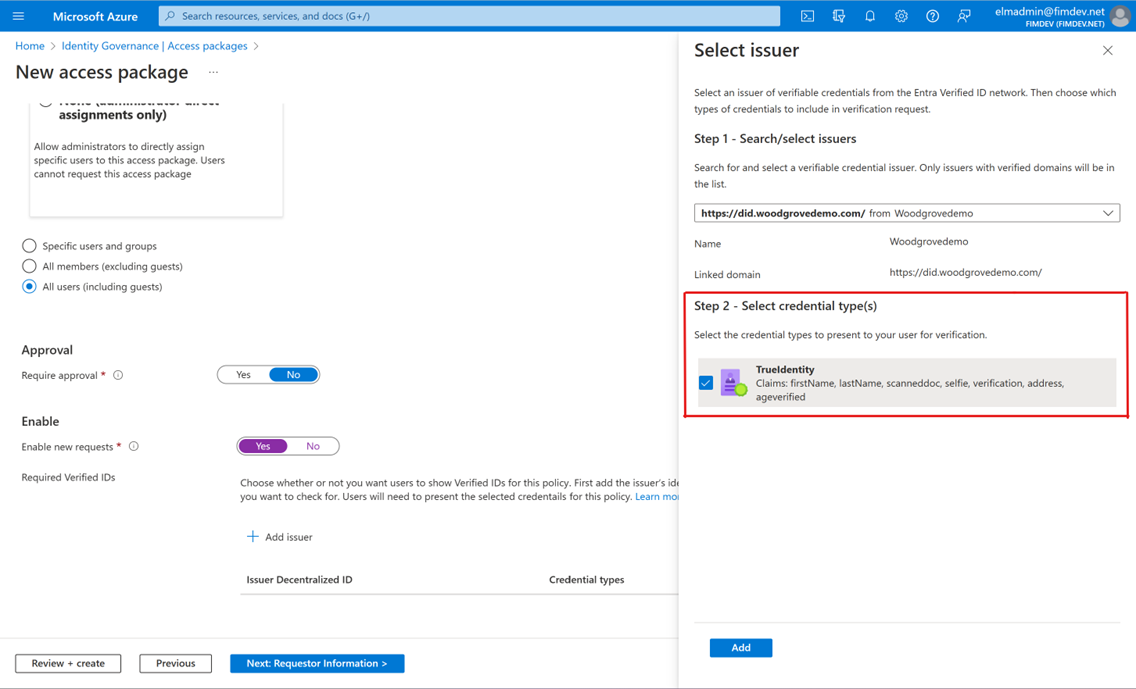

Sélectionnez le ou les types d’informations d’identification que les utilisateurs doivent présenter pendant le processus de requête.

Remarque

Si vous sélectionnez plusieurs types d’informations d’identification à partir d’un émetteur, les utilisateurs doivent présenter les informations d’identification de tous les types sélectionnés. De même, si vous incluez plusieurs émetteurs, les utilisateurs doivent présenter les informations d’identification provenant de chacun des émetteurs que vous incluez dans la stratégie. Pour permettre aux utilisateurs de présenter des informations d’identification différentes provenant de différents émetteurs, configurez des stratégies distinctes pour chaque type d’émetteur/d’informations d’identification que vous acceptez.

Sélectionnez Ajouter pour ajouter l’exigence d’ID vérifié à la stratégie de package d’accès.

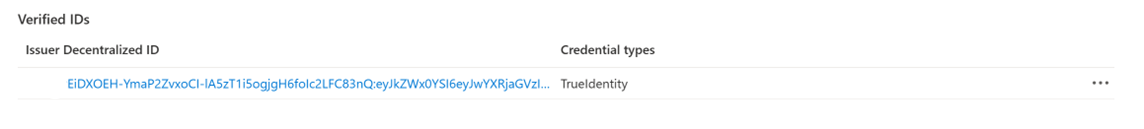

Une fois la configuration du reste des paramètres terminée, vous pouvez passer en revue vos sélections sous l’onglet Vérifier + créer. Vous pouvez voir toutes les exigences d’ID vérifié pour cette stratégie de package d’accès dans la section ID vérifiés.

Demander un package d’accès avec des exigences d’ID vérifiés

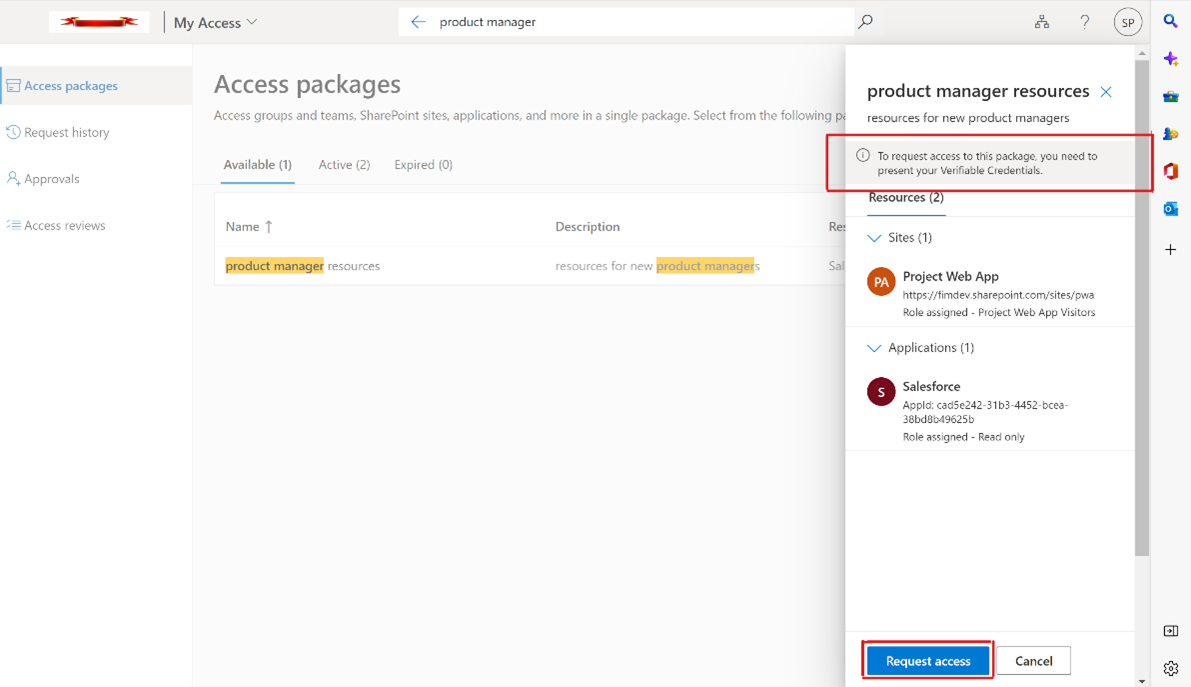

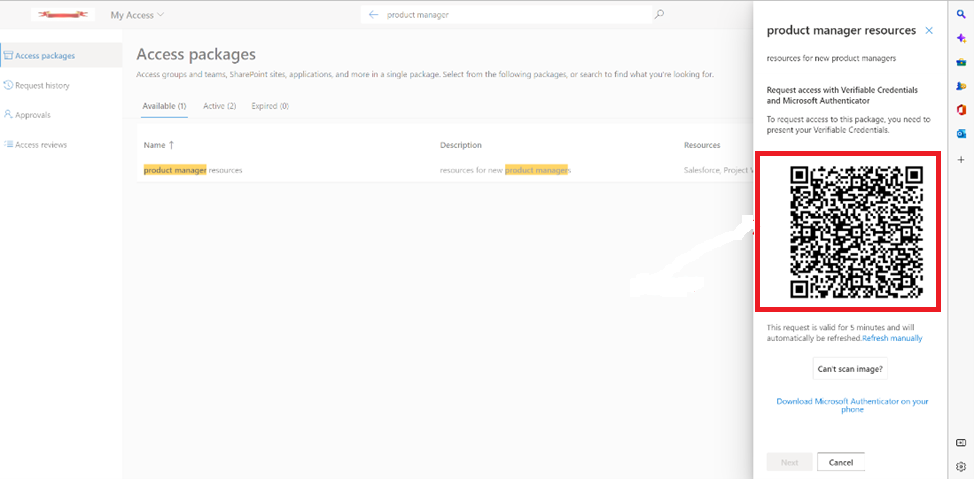

Une fois qu’un package d’accès est configuré avec une exigence d’ID vérifié, les utilisateurs finaux qui se trouvent dans l’étendue de la stratégie peuvent demander l’accès à l’aide du portail Mon Accès. De même, les approbateurs peuvent voir les revendications des machines virtuelles présentées par les demandeurs lors de l’examen des demandes d’approbation.

Les étapes du demandeur sont les suivantes :

Accédez à

myaccess.microsoft.comet connectez-vous.Recherchez le package d’accès auquel vous souhaitez demander l’accès (vous pouvez parcourir les packages répertoriés ou utiliser la barre de recherche en haut de la page), puis sélectionnez Requête.

Si le package d’accès vous oblige à présenter un ID vérifié, vous devriez voir une bannière d’informations grises comme illustré ici :

Sélectionnez Demander l’accès. Vous devriez maintenant voir un code QR. Utilisez votre téléphone pour analyser le code QR. Cela lance Microsoft Authenticator et vous êtes invités à partager vos informations d’identification.

Une fois que vous avez partagé vos informations d’identification, le portail Mon Accès vous amène automatiquement à l’étape suivante du processus de requête.

Étapes suivantes

Déléguer la gouvernance des accès aux gestionnaires de package d’accès