Répondre à votre premier incident dans Microsoft Defender XDR

S’applique à :

- Microsoft Defender XDR

Ce guide répertorie les ressources Microsoft permettant aux nouveaux utilisateurs Microsoft Defender XDR d’effectuer en toute confiance des tâches de réponse aux incidents quotidiens lors de l’utilisation du portail. Les résultats prévus de l’utilisation de ce guide sont les suivants :

- Vous apprendrez rapidement à utiliser Microsoft Defender XDR pour répondre aux incidents et aux alertes.

- Vous découvrirez les fonctionnalités du portail pour faciliter l’investigation et la correction des incidents par le biais des vidéos et des tutoriels.

Microsoft Defender XDR vous permet de voir les événements de menace pertinents sur toutes les ressources (appareils, identités, boîtes aux lettres, applications cloud, etc.). Le portail regroupe les signaux de la suite de protection Defender, des Microsoft Sentinel et d’autres solutions SIEM (Security Information and Event Management) intégrées. Les informations d’attaque corrélées avec le contexte complet dans un seul volet vous permettent de défendre et de protéger correctement vos organization.

Ce guide comporte trois sections main :

- Comprendre les incidents : accès, triage et gestion des incidents dans le portail

- Analyse des attaques : collection de vidéos et de tutoriels sur la façon d’examiner des attaques spécifiques à l’aide des fonctionnalités du portail.

- Correction des attaques : répertorie les actions automatisées et manuelles disponibles dans le portail pour corriger les menaces. Cette section contient des liens vers des vidéos et des tutoriels.

Présentation des incidents

Un incident est une chaîne de processus créés, de commandes et d’actions qui n’ont peut-être pas coïncidé. Un incident fournit une image holistique et un contexte d’activité suspecte ou malveillante. Un seul incident vous donne le contexte complet d’une attaque au lieu de trier des centaines d’alertes de plusieurs services.

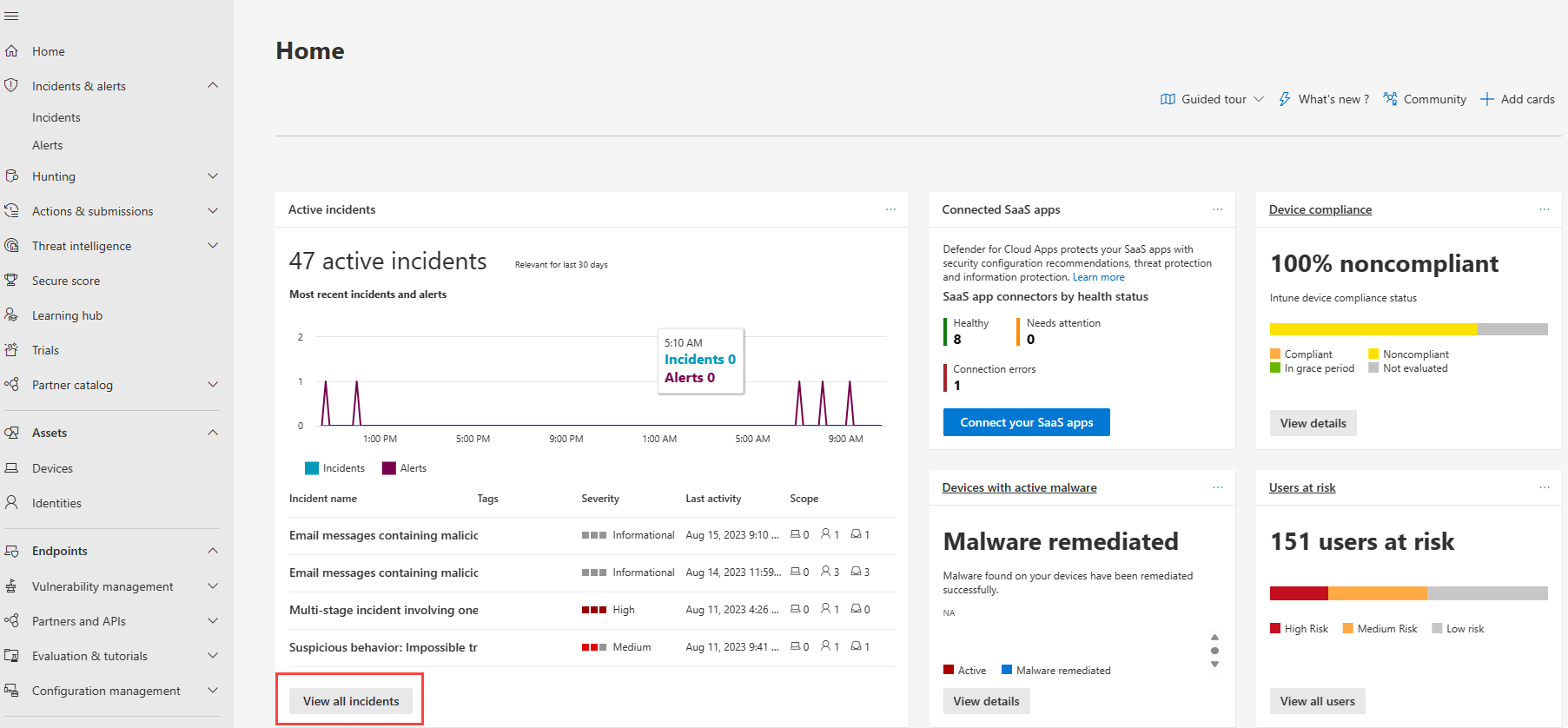

Microsoft Defender XDR dispose de nombreuses fonctionnalités que vous pouvez utiliser pour répondre à un incident. Vous pouvez parcourir les incidents en sélectionnant Afficher tous les incidents dans le carte Incidents actifs sur la page Accueil ou via Incidents & alertes dans le volet de navigation gauche.

Figure 1. Incidents actifs carte sur la page d’accueil du Microsoft Defender XDR

Figure 1. Incidents actifs carte sur la page d’accueil du Microsoft Defender XDR

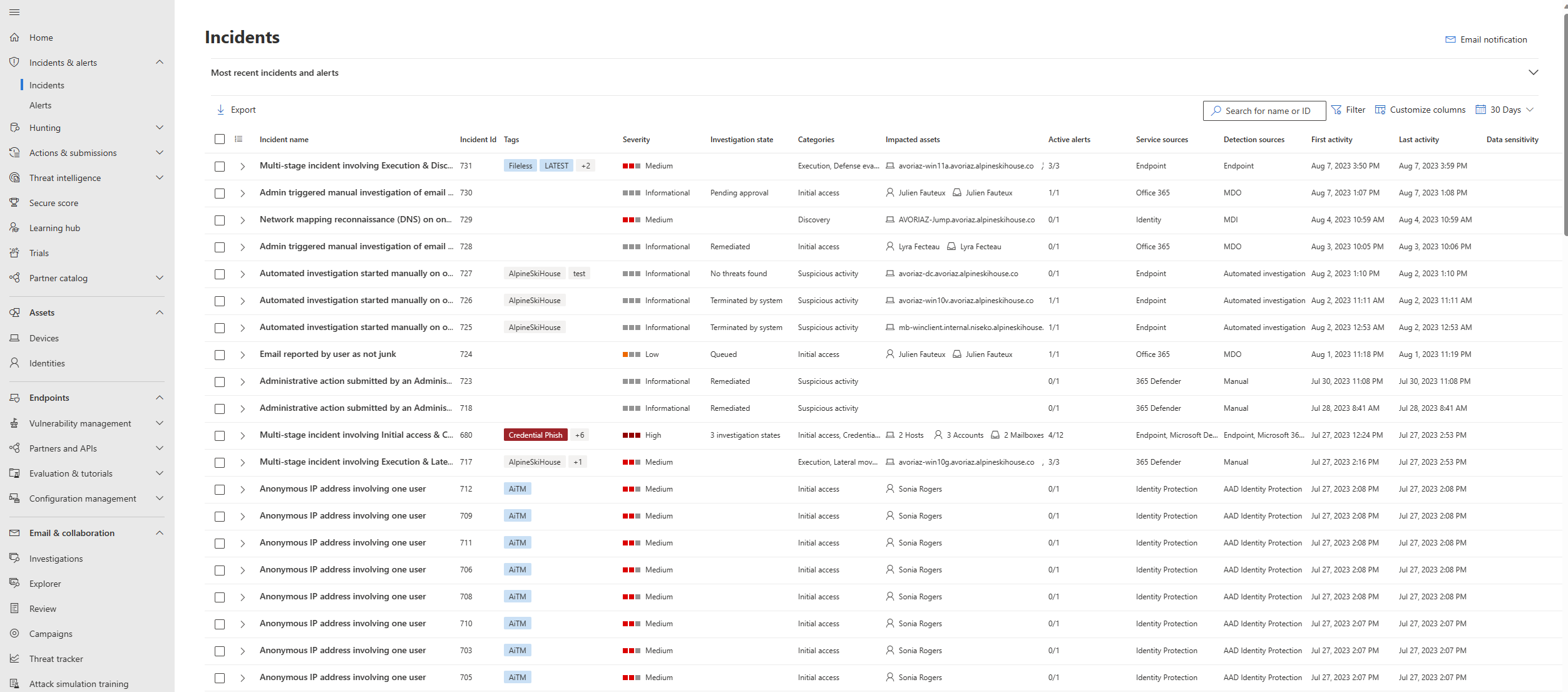

Figure 2. File d’attente des incidents

Figure 2. File d’attente des incidents

Chaque incident contient des alertes corrélées automatiquement provenant de différentes sources de détection et peut impliquer différents points de terminaison, identités ou applications cloud.

Triage des incidents

La hiérarchisation des incidents varie selon le répondeur, l’équipe de sécurité et le organization. Les plans de réponse aux incidents et la direction des équipes de sécurité peuvent imposer la priorité des incidents.

Microsoft Defender XDR a différents indicateurs comme la gravité des incidents, les types d’utilisateurs ou les types de menaces pour trier et hiérarchiser les incidents. Vous pouvez utiliser n’importe quelle combinaison de ces indicateurs facilement disponibles via les filtres de file d’attente d’incidents .

Un exemple de détermination de la priorité d’un incident est la combinaison des facteurs suivants pour un incident :

- L’incident présente une gravité élevée.

- Échec de l’état d’investigation de l’automatisation.

- Il existe 5 ressources impactées où deux des ressources sont étiquetées avec une sensibilité de données hautement confidentielle.

- Le status de l’incident est nouveau.

- L’incident n’est affecté à aucun membre de l’équipe pour investigation.

Vous pouvez attribuer une priorité élevée à l’incident à l’aide des informations ci-dessus. Vous pouvez commencer votre investigation d’incident une fois qu’une priorité est déterminée.

Remarque

Microsoft Defender XDR détermine automatiquement des filtres tels que la gravité, les états d’investigation, les ressources impactées et les états d’incident. Les informations sont basées sur les activités réseau de votre organization contextualisées avec des flux de renseignement sur les menaces et les actions de correction automatisées appliquées.

Gérer les incidents

Vous pouvez contribuer à l’efficacité de la gestion des incidents en fournissant des informations essentielles dans les incidents et les alertes. Lorsque vous ajoutez des informations aux filtres suivants à partir du moment où vous triez et analysez chaque incident, vous fournissez un contexte supplémentaire à cet incident dont d’autres répondants peuvent tirer parti :

- Classification des incidents et des alertes

- Affectation de noms aux incidents

- Ajout d’étiquettes

- Fournir des commentaires

Découvrez comment classifier les incidents et les alertes dans cette vidéo :

Conseil

Defender Boxed, une série de cartes présentant les réussites de votre organization en matière de sécurité, les améliorations et les actions de réponse au cours des six derniers mois/année, apparaît pendant une durée limitée pendant les mois de janvier et juillet de chaque année. Découvrez comment partager vos points forts Defender Boxed .

Étapes suivantes

- Analyser votre premier incident

- Corriger votre premier incident

- Regardez les démonstrations et les nouveaux développements du portail en action dans le Microsoft Defender XDR Virtual Ninja Training

Voir aussi

- Intégrer Microsoft Defender XDR à vos opérations de sécurité

- Répondre aux attaques courantes à l’aide de playbooks de réponse aux incidents

- Découvrez les fonctionnalités et fonctions du portail grâce à la formation Microsoft Defender XDR Ninja

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.