Intégrer des appareils Windows à l’aide de Configuration Manager

Vous voulez découvrir Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Vous pouvez utiliser Configuration Manager pour intégrer des points de terminaison au service Microsoft Defender pour point de terminaison.

Vous pouvez utiliser plusieurs options pour intégrer des appareils à l’aide de Configuration Manager :

Remarque

Defender pour point de terminaison ne prend pas en charge l’intégration pendant la phase OOBE (Out-Of-Box Experience). Assurez-vous que les utilisateurs terminent L’OOBE après avoir exécuté l’installation ou la mise à niveau de Windows.

Vous pouvez créer une règle de détection sur une application Configuration Manager pour case activée en continu si un appareil a été intégré. Une application est un type d’objet différent de celui d’un package et d’un programme. Si un appareil n’est pas encore intégré (en raison de l’achèvement OOBE en attente ou pour toute autre raison), Configuration Manager tente à nouveau d’intégrer l’appareil jusqu’à ce que la règle détecte la modification status. Pour plus d’informations, consultez Configurer les méthodes de détection dans System Center 2012 R2 Configuration Manager.

Configuration requise

Consultez Configuration minimale requise pour Microsoft Defender pour point de terminaison.

Rôle de système de site point Endpoint Protection. Ce rôle est nécessaire pour que les stratégies antivirus et de réduction de la surface d’attaque soient correctement déployées sur les points de terminaison ciblés. Sans ce rôle, les points de terminaison du regroupement d’appareils ne recevront pas les stratégies de réduction de la surface d’attaque et de l’antivirus configurées.

Configurer des exemples de paramètres de regroupement

Pour chaque appareil, vous pouvez définir une valeur de configuration pour indiquer si des échantillons peuvent être collectés à partir de l’appareil lorsqu’une demande est effectuée via le portail Microsoft Defender pour envoyer un fichier à des fins d’analyse approfondie.

Remarque

Ces paramètres de configuration sont généralement effectués via Configuration Manager.

Vous pouvez définir une règle de conformité pour l’élément de configuration dans Configuration Manager pour modifier l’exemple de paramètre de partage sur un appareil.

Cette règle doit être un élément de configuration de règle de conformité de correction qui définit la valeur d’une clé de Registre sur les appareils ciblés pour s’assurer qu’ils sont conformes.

La configuration est définie via l’entrée de clé de Registre suivante :

Path: "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection"

Name: "AllowSampleCollection"

Value: 0 or 1

Où Type de clé est un D-WORD. Les valeurs possibles sont les suivantes :

- 0 : n’autorise pas le partage d’exemples à partir de cet appareil

- 1 : Autorise le partage de tous les types de fichiers à partir de cet appareil

La valeur par défaut si la clé de Registre n’existe pas est 1.

Pour plus d’informations sur System Center Configuration Manager Compliance, consultez Présentation des paramètres de conformité dans System Center 2012 R2 Configuration Manager.

Créer un regroupement

Pour intégrer des appareils Windows à Microsoft Configuration Manager, le déploiement peut cibler un regroupement existant ou un nouveau regroupement peut être créé à des fins de test.

L’intégration à l’aide d’outils tels que stratégie de groupe ou une méthode manuelle n’installe aucun agent sur le système.

Dans la console Microsoft Configuration Manager, le processus d’intégration est configuré dans le cadre des paramètres de conformité dans la console.

Tout système qui reçoit cette configuration requise conserve cette configuration tant que le client Configuration Manager continue de recevoir cette stratégie à partir du point de gestion.

Procédez comme suit pour intégrer des points de terminaison à l’aide de Microsoft Configuration Manager :

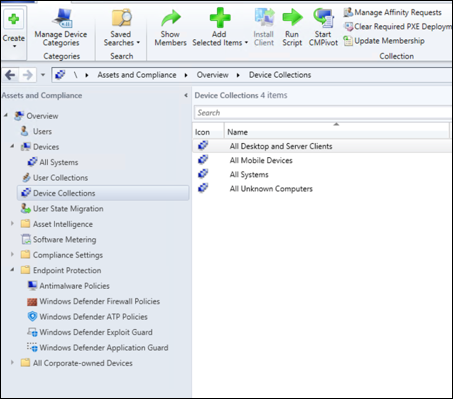

Dans la console Microsoft Configuration Manager, accédez à Vue d’ensemble des ressources et de > la conformité > Regroupements d’appareils.

Sélectionnez et maintenez (ou cliquez avec le bouton droit) Regroupement d’appareils , puis sélectionnez Créer un regroupement d’appareils.

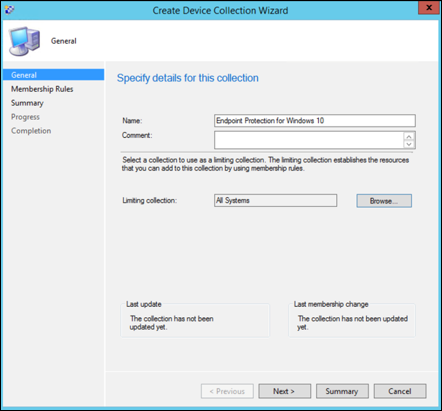

Fournissez un nom et limitez la collection, puis sélectionnez Suivant.

Sélectionnez Ajouter une règle , puis choisissez Règle de requête.

Sélectionnez Suivant dans l’Assistant Appartenance directe , puis sélectionnez Modifier l’instruction de requête.

Sélectionnez Critères, puis choisissez l’icône star.

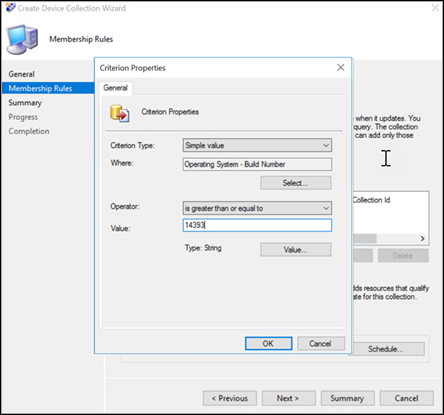

Conservez le type de critère comme valeur simple, choisissez tandis que Système d’exploitation - numéro de build, opérateur comme est supérieur ou égal à et valeur 14393, puis sélectionnez OK.

Sélectionnez Suivant et Fermer.

Sélectionnez Suivant.

Une fois cette tâche terminée, vous disposez d’un regroupement d’appareils avec tous les points de terminaison Windows dans l’environnement.

Configurer la protection de nouvelle génération

Les paramètres de configuration répertoriés dans le tableau suivant sont recommandés :

| Setting | Description |

|---|---|

| Analyser | Analyser les périphériques de stockage amovibles tels que les lecteurs USB : Oui |

| Protection en temps réel | Activer la surveillance comportementale : Oui Activer la protection contre les applications potentiellement indésirables au téléchargement et avant l’installation : Oui |

| Cloud Protection Service | Type d’appartenance au service De protection cloud : Appartenance avancée |

| Réduction de la surface d'attaque | Configurez toutes les règles disponibles pour Auditer. Le blocage de ces activités peut interrompre les processus métier légitimes. La meilleure approche consiste à définir tous les éléments à auditer, à identifier ceux qui sont sûrs à activer, puis à activer ces paramètres sur les points de terminaison qui n’ont pas de détections de faux positifs. |

Pour déployer Microsoft Defender antivirus et des stratégies de réduction de la surface d’attaque via Microsoft Configuration Manager (SCCM), procédez comme suit :

- Activez Endpoint Protection et configurez les paramètres client personnalisés.

- Installez le client Endpoint Protection à partir d’une invite de commandes.

- Vérifiez l’installation du client Endpoint Protection.

Activer Endpoint Protection et configurer les paramètres client personnalisés

Suivez les étapes pour activer la protection des points de terminaison et la configuration des paramètres client personnalisés :

Dans la console Configuration Manager, cliquez sur Administration.

Dans l’espace de travail Administration , cliquez sur Paramètres client.

Sous l’onglet Accueil , dans le groupe Créer , cliquez sur Créer des paramètres d’appareil client personnalisés.

Dans la boîte de dialogue Créer des paramètres d’appareil client personnalisés , fournissez un nom et une description pour le groupe de paramètres, puis sélectionnez Endpoint Protection.

Configurez les paramètres client Endpoint Protection dont vous avez besoin. Pour obtenir la liste complète des paramètres client Endpoint Protection que vous pouvez configurer, consultez la section Endpoint Protection dans À propos des paramètres client.

Importante

Installez le rôle de système de site Endpoint Protection avant de configurer les paramètres client pour Endpoint Protection.

Cliquez sur OK pour fermer la boîte de dialogue Créer des paramètres d’appareil client personnalisés . Les nouveaux paramètres client sont affichés dans le nœud Paramètres client de l’espace de travail Administration .

Ensuite, déployez les paramètres client personnalisés dans un regroupement. Sélectionnez les paramètres client personnalisés que vous souhaitez déployer. Sous l’onglet Accueil , dans le groupe Paramètres client , cliquez sur Déployer.

Dans la boîte de dialogue Sélectionner un regroupement , choisissez le regroupement sur lequel vous souhaitez déployer les paramètres client, puis cliquez sur OK. Le nouveau déploiement s’affiche sous l’onglet Déploiements du volet d’informations.

Les clients sont configurés avec ces paramètres lors du prochain téléchargement de la stratégie client. Pour plus d’informations, consultez Lancer la récupération de stratégie pour un client Configuration Manager.

Remarque

Pour Windows Server 2012 R2 et Windows Server 2016 gérés par Configuration Manager 2207 et versions ultérieures, intégrez à l’aide de la Microsoft Defender pour point de terminaison (MDE) Paramètre client (recommandé). Vous pouvez également utiliser des versions antérieures de Configuration Manager pour effectuer une migration. Pour plus d’informations, consultez Migration de serveurs de Microsoft Monitoring Agent vers la solution unifiée.

Installer le client Endpoint Protection à l’aide de l’invite de commandes

Suivez les étapes pour terminer l’installation du client Endpoint Protection à partir de l’invite de commandes.

Copiez scepinstall.exe du dossier Client du dossier d’installation Configuration Manager vers l’ordinateur sur lequel vous souhaitez installer le logiciel client Endpoint Protection.

Ouvrez une fenêtre d’invite de commandes en tant qu’administrateur. Accédez au répertoire avec le programme d’installation. Exécutez

scepinstall.exeensuite , en ajoutant toutes les propriétés de ligne de commande supplémentaires dont vous avez besoin :Propriété Description /sExécuter le programme d’installation en mode silencieux /qExtraire les fichiers d’installation en mode silencieux /iExécuter le programme d’installation normalement /policySpécifier un fichier de stratégie anti-programme malveillant pour configurer le client pendant l’installation /sqmoptinAdhérer au programme d’amélioration du produit Microsoft (CEIP) Suivez les instructions à l’écran pour terminer l’installation du client.

Si vous avez téléchargé le dernier package de définition de mise à jour, copiez le package sur l’ordinateur client, puis double-cliquez sur le package de définition pour l’installer.

Remarque

Une fois l’installation du client Endpoint Protection terminée, le client effectue automatiquement une mise à jour de définition case activée. Si cette mise à jour case activée réussit, vous n’avez pas besoin d’installer manuellement le dernier package de mise à jour de définition.

Exemple : installer le client avec une stratégie anti-programme malveillant

scepinstall.exe /policy <full path>\<policy file>

Vérifier l’installation du client Endpoint Protection

Après avoir installé le client Endpoint Protection sur votre ordinateur de référence, vérifiez que le client fonctionne correctement.

Sur l’ordinateur de référence, ouvrez System Center Endpoint Protection à partir de la zone de notification Windows.

Sous l’onglet Accueil de la boîte de dialogue System Center Endpoint Protection, vérifiez que la protection en temps réel est définie sur Activé.

Vérifiez que les définitions de virus et de logiciels espions sont affichées à jour.

Pour vous assurer que votre ordinateur de référence est prêt pour la création d’images, sous Options d’analyse , sélectionnez Complet, puis cliquez sur Analyser maintenant.

Configurer la protection réseau

Avant d’activer la protection réseau en mode audit ou bloc, vérifiez que vous avez installé la mise à jour de la plateforme anti-programme malveillant, qui peut être obtenue à partir de la page de support.

Configurer l’accès contrôlé aux dossiers

Activez la fonctionnalité en mode audit pendant au moins 30 jours. Après cette période, passez en revue les détections et créez une liste d’applications autorisées à écrire dans des répertoires protégés.

Pour plus d’informations, consultez Évaluer l’accès contrôlé aux dossiers.

Exécuter un test de détection pour vérifier l’intégration

Après l’intégration de l’appareil, vous pouvez choisir d’exécuter un test de détection pour vérifier qu’un appareil est correctement intégré au service. Pour plus d’informations, consultez Exécuter un test de détection sur un appareil Microsoft Defender pour point de terminaison nouvellement intégré.

Désintégrer les appareils à l’aide de Configuration Manager

Pour des raisons de sécurité, le package utilisé pour désactiver les appareils expirera 7 jours après la date de téléchargement. Les packages de désintégrage expirés envoyés à un appareil seront rejetés. Lors du téléchargement d’un package de désintéglage, vous serez informé de la date d’expiration des packages et il sera également inclus dans le nom du package.

Remarque

Les stratégies d’intégration et de désintégration ne doivent pas être déployées sur le même appareil en même temps, sinon cela entraînera des collisions imprévisibles.

Désintégrer des appareils à l’aide de Microsoft Configuration Manager current Branch

Si vous utilisez Microsoft Configuration Manager current Branch, consultez Créer un fichier de configuration de désintéglage.

Désactiver les appareils à l’aide de System Center 2012 R2 Configuration Manager

Obtenez le package de désintégrage à partir de Microsoft Defender portail :

- Dans le volet de navigation, sélectionnez Paramètres Points>de terminaison> Désactivationde la gestion des>appareils.

- Sélectionnez Windows 10 ou Windows 11 comme système d’exploitation.

- Dans le champ Méthode de déploiement, sélectionnez System Center Configuration Manager 2012/2012 R2/1511/1602.

- Sélectionnez Télécharger le package, puis enregistrez le fichier .zip.

Extrayez le contenu du fichier .zip dans un emplacement partagé en lecture seule accessible aux administrateurs réseau qui déploieront le package. Vous devez avoir un fichier nommé WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.

Déployez le package en suivant les étapes décrites dans l’article Packages et programmes dans System Center 2012 R2 Configuration Manager.

Choisissez un regroupement d’appareils prédéfini sur lequel déployer le package.

Importante

La désintégérence entraîne l’arrêt de l’envoi des données de capteur au portail, mais les données de l’appareil, y compris la référence aux alertes qu’il a eues, seront conservées pendant 6 mois maximum.

Surveiller la configuration de l’appareil

Si vous utilisez Microsoft Configuration Manager Current Branch, utilisez le tableau de bord Defender pour point de terminaison intégré dans la console Configuration Manager. Pour plus d’informations, consultez Defender pour point de terminaison - Monitor.

Si vous utilisez System Center 2012 R2 Configuration Manager, la surveillance se compose de deux parties :

Confirmation que le package de configuration a été correctement déployé et s’exécute (ou s’exécute correctement) sur les appareils de votre réseau.

Vérifier que les appareils sont conformes au service Defender pour point de terminaison (cela garantit que l’appareil peut terminer le processus d’intégration et continuer à signaler les données au service).

Vérifier que le package de configuration a été correctement déployé

Dans la console Configuration Manager, cliquez sur Analyse en bas du volet de navigation.

Sélectionnez Vue d’ensemble , puis Déploiements.

Sélectionnez le déploiement avec le nom du package.

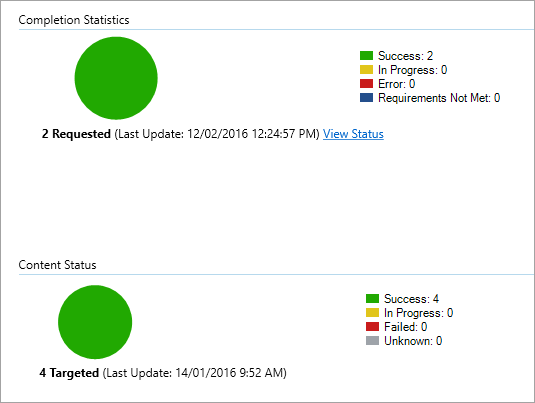

Passez en revue les indicateurs de status sous Statistiques d’achèvement et État du contenu.

En cas d’échec de déploiements (appareils avec des états Erreur, Configuration requise non remplie ou Échec), vous devrez peut-être résoudre les problèmes des appareils. Pour plus d’informations, consultez Résoudre les problèmes d’intégration Microsoft Defender pour point de terminaison.

Vérifier que les appareils sont conformes au service Microsoft Defender pour point de terminaison

Vous pouvez définir une règle de conformité pour l’élément de configuration dans System Center 2012 R2 Configuration Manager pour surveiller votre déploiement.

Cette règle doit être un élément de configuration de règle de conformité non corrective qui surveille la valeur d’une clé de Registre sur les appareils ciblés.

Surveillez l’entrée de clé de Registre suivante :

Path: "HKLM\SOFTWARE\Microsoft\Windows Advanced Threat Protection\Status"

Name: "OnboardingState"

Value: "1"

Pour plus d’informations, consultez Présentation des paramètres de conformité dans System Center 2012 R2 Configuration Manager.

Articles connexes

- Intégrer des serveurs à Microsoft Defender pour point de terminaison

- Intégrer des appareils clients Windows et Mac à Microsoft Defender pour point de terminaison

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.