Protection cloud et envoi d’exemples sur Microsoft Defender Antivirus

S’applique à :

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Antivirus Microsoft Defender

Plateformes

Windows

macOS

Linux

Windows Server

Microsoft Defender Antivirus utilise de nombreux mécanismes intelligents pour détecter les programmes malveillants. L’une des fonctionnalités les plus puissantes est la possibilité d’appliquer la puissance du cloud pour détecter les programmes malveillants et effectuer des analyses rapides. La protection cloud et l’envoi automatique d’exemples fonctionnent avec Microsoft Defender Antivirus pour vous protéger contre les menaces nouvelles et émergentes.

Si un fichier suspect ou malveillant est détecté, un exemple est envoyé au service cloud pour analyse tandis que Microsoft Defender Antivirus bloque le fichier. Dès qu’une détermination est effectuée, ce qui se produit rapidement, le fichier est libéré ou bloqué par Microsoft Defender Antivirus.

Cet article fournit une vue d’ensemble de la protection cloud et de l’envoi automatique d’exemples sur Microsoft Defender Antivirus. Pour en savoir plus sur la protection cloud, consultez Protection cloud et antivirus Microsoft Defender.

Fonctionnement de la protection cloud et de l’envoi d’exemples

Pour comprendre comment la protection cloud fonctionne avec l’envoi d’exemples, il peut être utile de comprendre comment Defender pour point de terminaison protège contre les menaces. Microsoft Intelligent Security Graph surveille les données sur les menaces à partir d’un vaste réseau de capteurs. Microsoft couche des modèles Machine Learning basés sur le cloud qui peuvent évaluer les fichiers en fonction des signaux du client et du vaste réseau de capteurs et de données dans intelligent Security Graph. Cette approche donne à Defender pour point de terminaison la possibilité de bloquer de nombreuses menaces jamais vues auparavant.

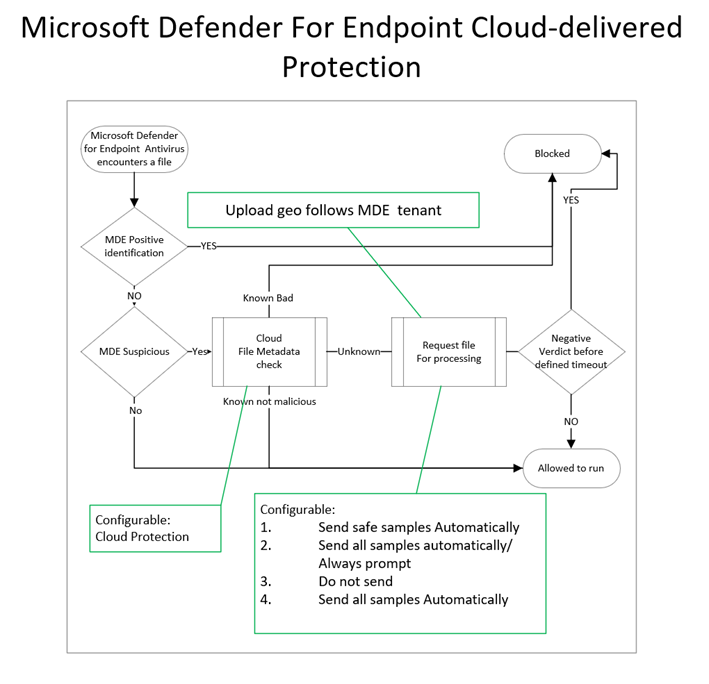

L’image suivante illustre le flux de la protection cloud et de l’envoi d’exemples avec Microsoft Defender Antivirus :

Microsoft Defender antivirus et la protection cloud bloquent automatiquement la plupart des nouvelles menaces jamais vues à première vue à l’aide des méthodes suivantes :

Modèles Machine Learning légers basés sur le client, bloquant les programmes malveillants nouveaux et inconnus.

Analyse comportementale locale, arrêt des attaques basées sur des fichiers et sans fichier.

Antivirus haute précision, détectant les programmes malveillants courants par le biais de techniques génériques et heuristiques.

Une protection cloud avancée est fournie pour les cas où Microsoft Defender antivirus s’exécutant sur le point de terminaison a besoin de plus d’intelligence pour vérifier l’intention d’un fichier suspect.

Dans le cas où Microsoft Defender antivirus ne peut pas faire une détermination claire, les métadonnées de fichier sont envoyées au service de protection cloud. Souvent en quelques millisecondes, le service de protection cloud peut déterminer en fonction des métadonnées si le fichier est malveillant ou non une menace.

- La requête cloud des métadonnées de fichier peut être le résultat d’un comportement, d’une marque du web ou d’autres caractéristiques où un verdict clair n’est pas déterminé.

- Une petite charge utile de métadonnées est envoyée, dans le but d’obtenir un verdict de programme malveillant ou non une menace. Les métadonnées n’incluent pas de données personnelles, telles que des informations d’identification personnelle (PII). Les informations telles que les noms de fichiers sont hachées.

- Peut être synchrone ou asynchrone. Pour la synchronisation, le fichier ne s’ouvre pas tant que le cloud n’a pas rendu un verdict. Pour le mode asynchrone, le fichier s’ouvre pendant que la protection cloud effectue son analyse.

- Les métadonnées peuvent inclure des attributs PE, des attributs de fichier statique, des attributs dynamiques et contextuels, etc. (consultez Exemples de métadonnées envoyées au service de protection cloud).

Après avoir examiné les métadonnées, si Microsoft Defender Protection antivirus cloud ne peut pas aboutir à un verdict concluant, elle peut demander un échantillon du fichier pour une inspection plus approfondie. Cette demande respecte la configuration de paramètre pour l’envoi d’exemples, comme décrit dans le tableau suivant :

Setting Description Envoyer automatiquement des exemples sécurisés - Les échantillons sûrs sont considérés comme ne contenant généralement pas de données d’identification personnelle. Exemples : .bat,.scr,.dllet.exe.

- Si le fichier est susceptible de contenir des informations d’identification personnelle, l’utilisateur reçoit une demande pour autoriser l’envoi d’un exemple de fichier.

- Cette option est la configuration par défaut sur Windows, macOS et Linux.Toujours l’invite - S’il est configuré, l’utilisateur est toujours invité à donner son consentement avant l’envoi du fichier

- Ce paramètre n’est pas disponible dans la protection cloud macOS et LinuxEnvoyer automatiquement tous les exemples - S’il est configuré, tous les exemples sont envoyés automatiquement

- Si vous souhaitez que l’envoi d’exemples inclue des macros incorporées dans Word documentation, vous devez choisir Envoyer automatiquement tous les exemples

- Ce paramètre n’est pas disponible sur la protection cloud macOSNe pas envoyer - Empêche « bloquer à la première consultation » en fonction de l’analyse de l’échantillon de fichier

- « Ne pas envoyer » est l’équivalent du paramètre « Désactivé » dans la stratégie macOS et du paramètre « Aucun » dans la stratégie Linux.

- Les métadonnées sont envoyées pour les détections même lorsque l’envoi d’exemples est désactivéUne fois que les fichiers sont soumis à la protection cloud, les fichiers envoyés peuvent être analysés, détonés et traités par le biais de modèles Machine Learningd’analyse de Big Data pour obtenir un verdict. La désactivation de la protection fournie par le cloud limite l’analyse à ce que le client peut fournir via des modèles Machine Learning locaux et des fonctions similaires.

Importante

Block at first sight (BAFS) fournit la détonation et l’analyse pour déterminer si un fichier ou un processus est sûr. BAFS peut retarder momentanément l’ouverture d’un fichier jusqu’à ce qu’un verdict soit atteint. Si vous désactivez l’envoi d’exemples, BAFS est également désactivé et l’analyse des fichiers est limitée aux métadonnées uniquement. Nous vous recommandons de conserver l’envoi d’exemples et le BAFS activés. Pour en savoir plus, consultez Qu’est-ce que « bloquer à la première consultation » ?

Niveaux de protection du cloud

La protection cloud est activée par défaut sur Microsoft Defender Antivirus. Nous vous recommandons de garder la protection cloud activée, bien que vous puissiez configurer le niveau de protection pour votre organization. Consultez Spécifier le niveau de protection fourni par le cloud pour Microsoft Defender Antivirus.

Exemples de paramètres de soumission

En plus de configurer votre niveau de protection cloud, vous pouvez configurer vos exemples de paramètres de soumission. Vous pouvez choisir parmi plusieurs options :

- Envoyer automatiquement des exemples sécurisés (comportement par défaut)

- Envoyer automatiquement tous les exemples

- Ne pas envoyer d’exemples

Conseil

L’utilisation de l’option Send all samples automatically offre une meilleure sécurité, car les attaques par hameçonnage sont utilisées pour un grand nombre d’attaques d’accès initial.

Pour plus d’informations sur les options de configuration utilisant Intune, Configuration Manager, stratégie de groupe ou PowerShell, consultez Activer la protection cloud sur Microsoft Defender Antivirus.

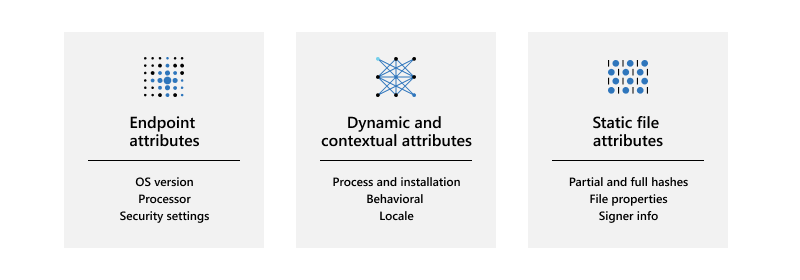

Exemples de métadonnées envoyées au service de protection cloud

Le tableau suivant répertorie des exemples de métadonnées envoyées pour analyse par la protection cloud :

| Type | Attribut |

|---|---|

| Attributs de machine | OS version Processor Security settings |

| Attributs dynamiques et contextuels |

Processus et installation ProcessName ParentProcess TriggeringSignature TriggeringFile Download IP and url HashedFullPath Vpath RealPath Parent/child relationships Comportemental Connection IPs System changes API calls Process injection Locale Locale setting Geographical location |

| Attributs de fichier statique |

Hachages partiels et complets ClusterHash Crc16 Ctph ExtendedKcrcs ImpHash Kcrc3n Lshash LsHashs PartialCrc1 PartialCrc2 PartialCrc3 Sha1 Sha256 Propriétés de fichier FileName FileSize Informations sur le signataire AuthentiCodeHash Issuer IssuerHash Publisher Signer SignerHash |

Les exemples sont traités comme des données client

Au cas où vous vous demandiez ce qui se passe avec les exemples de soumissions, Defender pour point de terminaison traite tous les exemples de fichiers comme des données client. Microsoft respecte les choix géographiques et de conservation des données que vos organization sélectionnés lors de l’intégration à Defender pour point de terminaison.

En outre, Defender pour point de terminaison a reçu plusieurs certifications de conformité, démontrant l’adhésion continue à un ensemble sophistiqué de contrôles de conformité :

- ISO 27001

- ISO 27018

- SOC I, II, III

- PCI

Pour plus d’informations, consultez les ressources suivantes :

- Offres de conformité Azure

- Portail d’approbation de service

- Microsoft Defender pour point de terminaison le stockage et la confidentialité des données

Autres scénarios de soumission d’exemples de fichiers

Il existe deux autres scénarios dans lesquels Defender pour point de terminaison peut demander un exemple de fichier qui n’est pas lié à la protection cloud sur Microsoft Defender Antivirus. Ces scénarios sont décrits dans le tableau suivant :

| Scénario | Description |

|---|---|

| Collection manuelle d’exemples de fichiers dans le portail Microsoft Defender | Lors de l’intégration d’appareils à Defender pour point de terminaison, vous pouvez configurer les paramètres pour la détection et la réponse des points de terminaison (EDR). Par exemple, il existe un paramètre permettant d’activer les regroupements d’exemples à partir de l’appareil, qui peut facilement être confondu avec les paramètres d’envoi d’exemples décrits dans cet article. Le paramètre EDR contrôle la collecte d’exemples de fichiers à partir des appareils lorsque cela est demandé via le portail Microsoft Defender, et est soumis aux rôles et autorisations déjà établis. Ce paramètre peut autoriser ou bloquer la collecte de fichiers à partir du point de terminaison pour des fonctionnalités telles que l’analyse approfondie dans le portail Microsoft Defender. Si ce paramètre n’est pas configuré, la valeur par défaut consiste à activer la collecte d’exemples. En savoir plus sur les paramètres de configuration de Defender pour point de terminaison, consultez : Outils et méthodes d’intégration pour les appareils Windows 10 dans Defender pour point de terminaison |

| Analyse automatisée du contenu d’investigation et de réponse | Lorsque les investigations automatisées sont en cours d’exécution sur des appareils (lorsqu’elles sont configurées pour s’exécuter automatiquement en réponse à une alerte ou s’exécutent manuellement), les fichiers identifiés comme suspects peuvent être collectés à partir des points de terminaison pour une inspection plus approfondie. Si nécessaire, la fonctionnalité d’analyse du contenu des fichiers pour les investigations automatisées peut être désactivée dans le portail Microsoft Defender. Les noms d’extension de fichier peuvent également être modifiés pour ajouter ou supprimer des extensions pour d’autres types de fichiers qui seront automatiquement envoyés pendant une investigation automatisée. Pour plus d’informations, consultez Gérer les chargements de fichiers Automation. |

Conseil

Si vous recherchez des informations relatives à l’antivirus pour d’autres plateformes, consultez :

- Définir les préférences pour Microsoft Defender pour point de terminaison sur macOS

- Microsoft Defender pour point de terminaison sur Mac

- Paramètres de stratégie antivirus macOS pour Antivirus Microsoft Defender pour Intune

- Définir les préférences pour Microsoft Defender pour point de terminaison sur Linux

- Microsoft Defender pour point de terminaison Linux

- Configurer Defender pour point de terminaison pour des fonctionnalités Android

- configurer Microsoft Defender pour point de terminaison sur les fonctionnalités iOS

Voir aussi

Vue d’ensemble de la protection nouvelle génération

Configurez la correction pour les détections d’antivirus Microsoft Defender.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.