Configurer des stratégies de connexion IPsec/IKE personnalisées pour un VPN site à site et une connexion de réseau virtuel à réseau virtuel : portail Azure

Cet article vous guide dans les étapes de configuration de la stratégie IPsec/IKE pour les connexions de passerelle VPN site à site ou de réseau virtuel à réseau virtuel à l’aide du portail Azure. Les sections suivantes vous aident à créer et à configurer une stratégie IPsec/IKE, et à appliquer la stratégie à une connexion nouvelle ou existante.

Flux de travail

Les instructions de cet article vous aident à préparer et configurer les stratégies IPsec/IKE, comme indiqué dans le diagramme suivant.

- créer un réseau virtuel et une passerelle VPN ;

- créer une passerelle de réseau local pour une connexion entre sites locaux, ou un autre réseau virtuel et une passerelle pour une connexion de réseau virtuel à réseau virtuel ;

- créer une connexion (IPsec ou VNet2VNet) ;

- configurer/mettre à jour/supprimer la stratégie IPsec/IKE sur les ressources de connexion.

Paramètres de stratégie

La norme de protocole IPsec et IKE standard prend en charge un vaste éventail d’algorithmes de chiffrement dans différentes combinaisons. Pour découvrir comment cela peut vous aider à vous assurer que la connectivité entre sites locaux et de réseau virtuel à réseau virtuel répond à vos besoins de conformité ou de sécurité, consultez À propos des exigences de chiffrement et des passerelles VPN Azure. Tenez compte des points suivants :

- La stratégie IPsec/IKE fonctionne uniquement sur les références (SKU) de passerelle suivantes :

- VpnGw1~5 et VpnGw1AZ~5AZ

- Standard et HighPerformance

- Vous pouvez uniquement spécifier une combinaison de stratégies pour une connexion donnée.

- Vous devez spécifier tous les algorithmes et paramètres pour IKE (mode principal) et IPsec (mode rapide). Vous n’êtes pas en droit de spécifier de stratégie partielle.

- Consulter les spécifications de votre fournisseur de périphérique VPN pour vous assurer que la stratégie est prise en charge sur vos périphériques VPN locaux. Les connexions S2S ou de réseau virtuel à réseau virtuel ne peuvent pas être établies si les stratégies ne sont pas compatibles.

Algorithmes de chiffrement et avantages clés

Le tableau suivant liste les algorithmes de chiffrement et les puissances de clé pris en charge et configurables.

| IPsec/IKEv2 | Options |

|---|---|

| Chiffrement IKEv2 | GCMAES256, GCMAES128, AES256, AES192, AES128 |

| Intégrité IKEv2 | SHA384, SHA256, SHA1, MD5 |

| Groupe DH | DHGroup24, ECP384, ECP256, DHGroup14, DHGroup2048, DHGroup2, DHGroup1, Aucun |

| Chiffrement IPsec | GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, Aucun |

| Intégrité IPsec | GCMAES256, GCMAES192, GCMAES128, SHA256, SHA1, MD5 |

| Groupe PFS | PFS24, ECP384, ECP256, PFS2048, PFS2, PFS1, Aucun |

| Durée de vie de l’accès partagé en mode rapide | (Facultatif. Valeurs par défaut en l’absence de spécification) Secondes (entier, 300 au minimum, 27 000 par défaut) Kilooctets (entier, 1 024 au minimum, 102 400 000 par défaut) |

| Sélecteur de trafic | UsePolicyBasedTrafficSelectors ($True ou $False, mais facultatif, $False par défaut en l’absence de spécification) |

| Expiration DPD | Secondes (entier, 9 au minimum, 3 600 au maximum, 45 par défaut) |

La configuration de votre périphérique VPN local doit correspondre aux algorithmes et paramètres suivants, spécifiés dans la stratégie Azure IPsec ou IKE, ou les contenir :

- Algorithme de chiffrement IKE (mode principal, phase 1)

- Algorithme d’intégrité IKE (mode principal, phase 1)

- Groupe DH (mode principal, phase 1)

- Algorithme de chiffrement IPsec (mode rapide, phase 2)

- Algorithme d’intégrité IPsec (mode rapide, phase 2)

- Groupe PFS (mode rapide, phase 2)

- Sélecteur de trafic (si vous utilisez

UsePolicyBasedTrafficSelectors) - Durées de vie de l’association de sécurité (spécifications locales qui n’ont pas besoin de correspondre)

Si vous utilisez GCMAES pour l’algorithme de chiffrement IPsec, vous devez sélectionner le même algorithme GCMAES et la même longueur de clé pour l’intégrité IPsec. Par exemple, utilisez GCMAES128 pour les deux.

Dans le tableau des algorithmes et des clés :

- IKE correspond au Mode principal ou à la Phase 1.

- IPsec correspond au Mode rapide ou à la Phase 2.

- Le groupe DH spécifie le groupe Diffie-Hellman utilisé dans le Mode principal ou la Phase 1.

- Le groupe PFS spécifie le groupe Diffie-Hellman utilisé dans le Mode rapide ou la Phase 2.

La durée de vie de l’association de sécurité en mode principal IKE est fixée à 28 800 secondes pour les passerelles VPN Azure.

UsePolicyBasedTrafficSelectorsest un paramètre facultatif de la connexion. Si vous affectez la valeur$TrueàUsePolicyBasedTrafficSelectorssur une connexion, cela permet de configurer la passerelle VPN pour qu’elle se connecte à un pare-feu VPN basé sur des stratégies locales.Si vous activez

UsePolicyBasedTrafficSelectors, vérifiez que votre périphérique VPN dispose des sélecteurs de trafic correspondants, définis avec toutes les combinaisons de préfixes de votre réseau local (passerelle réseau locale) à destination ou en provenance des préfixes de réseau virtuel Azure, et non de manière indifférenciée. La passerelle VPN accepte n’importe quel sélecteur de trafic proposé par la passerelle VPN distante, indépendamment de ce qui est configuré sur la passerelle VPN.Par exemple, si les préfixes de votre réseau local sont 10.1.0.0/16 et 10.2.0.0/16 et si les préfixes de votre réseau virtuel sont 192.168.0.0/16 et 172.16.0.0/16, vous devez spécifier les sélecteurs de trafic suivants :

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

Pour plus d’informations sur les sélecteurs de trafic basés sur des stratégies, consultez Connecter une passerelle VPN à plusieurs périphériques VPN locaux basés sur des stratégies.

La définition du délai d’expiration sur des périodes plus courtes oblige IKE à générer de nouvelles clés de chiffrement de manière plus intensive. La connexion peut alors sembler déconnectée dans certains cas. Cette situation n’est peut-être pas souhaitable si vos emplacements locaux sont plus éloignés de la région Azure dans laquelle se trouve la passerelle VPN, ou si l’état de la liaison physique est susceptible d’entraîner une perte de paquets. Nous vous recommandons généralement de définir le délai d’expiration entre 30 et 45 secondes.

Remarque

L’intégrité IKEv2 sert à l’intégrité et la fonction PRF (fonction pseudo-aléatoire). Si l’algorithme de chiffrement IKEv2 spécifié est GCM*, la valeur transmise dans IKEv2 Integrity n’est utilisée que pour PRF et nous définissons implicitement IKEv2 Integrity sur GCM*. Dans tous les autres cas, la valeur transmise dans IKEv2 Integrity est utilisée pour IKEv2 Integrity et PRF.

Groupes Diffie-Hellman

Le tableau suivant liste les groupes Diffie-Hellman correspondants pris en charge par la stratégie personnalisée :

| Groupe Diffie-Hellman | DHGroup | PFSGroup | Longueur de clé |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | MODP 768 bits |

| 2 | DHGroup2 | PFS2 | MODP 1 024 bits |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | MODP 2 048 bits |

| 19 | ECP256 | ECP256 | ECP 256 bits |

| 20 | ECP384 | ECP384 | ECP 384 bits |

| 24 | DHGroup24 | PFS24 | MODP 2 048 bits |

Pour en savoir plus, voir RFC3526 et RFC5114.

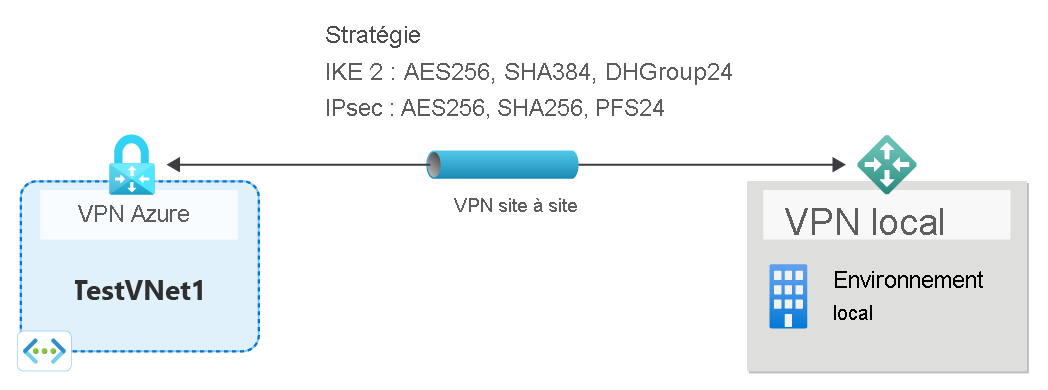

Créer une connexion de site à site avec une stratégie personnalisée

Cette section vous guide au fil des étapes de création d’une connexion VPN site à site avec une stratégie IPsec/IKE. Les étapes suivantes créent la connexion, comme illustré dans le diagramme suivant. Le site local de ce diagramme représente Site6.

Étape 1 : création du réseau virtuel, de la passerelle VPN et de la passerelle de réseau local pour TestVNet1

Créez les ressources suivantes. Pour connaître les étapes à suivre, consultez Créer une connexion VPN de site à site.

Créez le réseau virtuel TestVNet1 à l’aide des valeurs suivantes.

- Groupe de ressources : TestRG1

- Nom : TestVNet1

- Région : (États-Unis) USA Est

- Espace d’adressage IPv4 : 10.1.0.0/16

- Nom du sous-réseau 1 : FrontEnd

- Plage d’adresses du sous-réseau 1 : 10.1.0.0/24

- Nom du sous-réseau 2 : BackEnd

- Plage d’adresses du sous-réseau 2 : 10.1.1.0/24

Créez la passerelle de réseau virtuel VNet1GW à l’aide des valeurs suivantes.

- Nom : VNet1GW

- Région : USA Est

- Type de passerelle : VPN

- Type de VPN : Basé sur itinéraires

- Référence SKU : VpnGw2AZ

- Génération : Génération 2

- Réseau virtuel : VNet1

- Plage d’adresses du sous-réseau de passerelle : 10.1.255.0/27

- Type d’adresse IP publique : De base ou Standard

- Adresse IP publique : Création

- Nom de l’adresse IP publique : VNet1GWpip

- Activer le mode actif/actif : désactivé

- Configurer BGP : désactivé

Étape 2 : configuration de la passerelle de réseau local et les ressources de connexion

Créez la ressource de passerelle de réseau local Site6 à l’aide des valeurs suivantes.

- Nom : Site6

- Groupe de ressources : TestRG1

- Emplacement : USA Est

- Adresse IP de la passerelle locale : 5.4.3.2 (exemple de valeur uniquement - utilisez l’adresse IP de votre appareil local)

- Espaces d’adressage : 10.61.0.0/16, 10.62.0.0/16 (exemple de valeur uniquement)

À partir de la passerelle de réseau virtuel, ajoutez une connexion à la passerelle de réseau local à l’aide des valeurs suivantes.

- Nom de connexion : VNet1toSite6

- Type de connexion : IPsec

- Passerelle de réseau local : Site6

- Clé partagée : abc123 (exemple de valeur - doit correspondre à la clé d’appareil locale utilisée)

- Protocole IKE : IKEv2

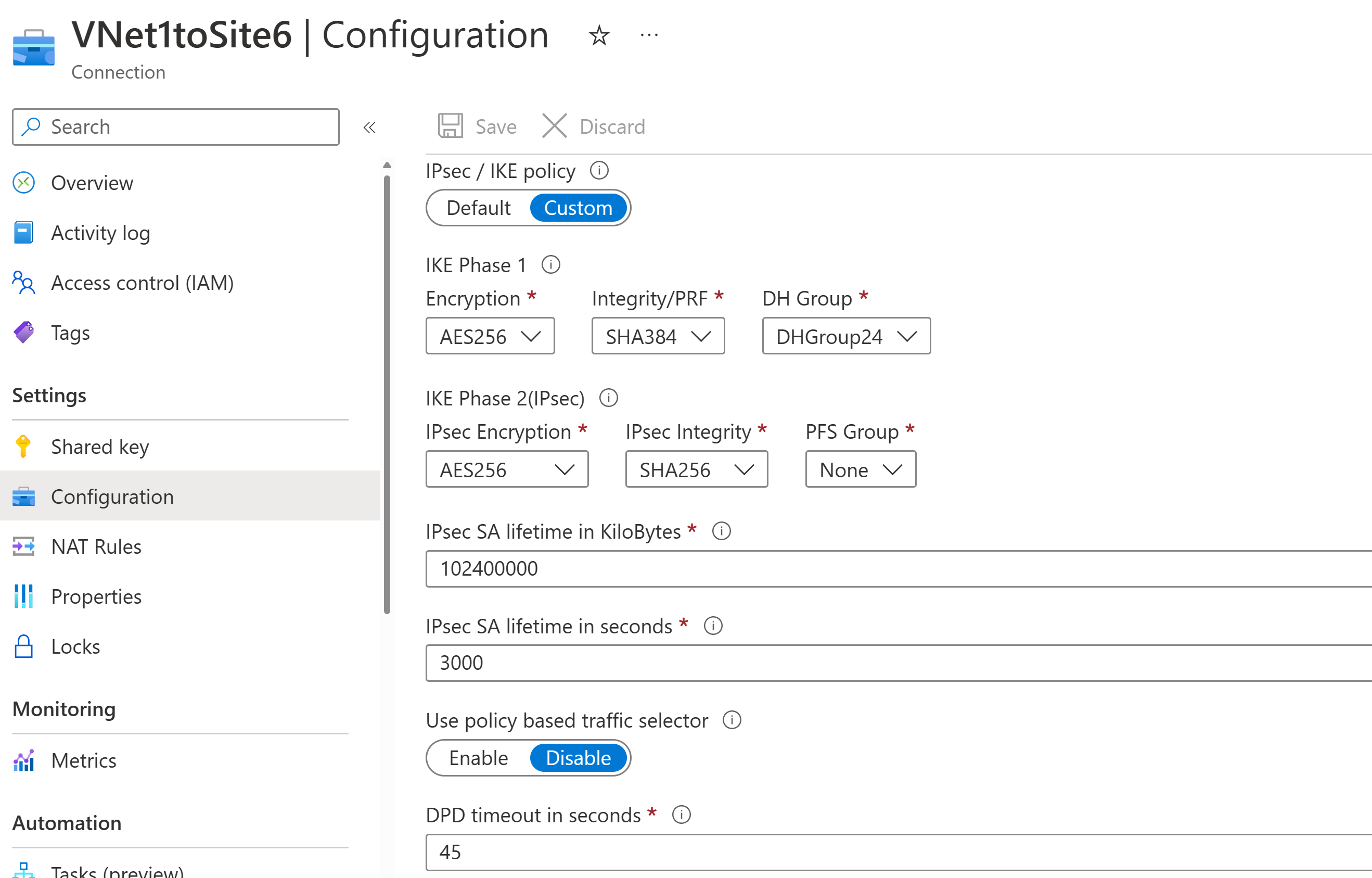

Étape 3 : configuration d’une stratégie IPsec/IKE personnalisée sur la connexion de site à site

Configurez une stratégie IPsec/IKE personnalisée à l’aide des algorithmes et paramètres suivants :

- Phase IKE 1 : AES256, SHA384, DHGroup24

- Phase IKE 2 (IPsec) : AES256, SHA256, PFS None

- Durée de vie de SA IPsec en Ko : 102 400 000

- Durée de vie de SA IPsec en secondes : 30 000

- Expiration DPD : 45 secondes

Accédez à la ressource Connexion que vous avez créée, VNet1toSite6. Ouvrez la page Configuration. Sélectionnez une stratégie IPsec/IKE Personnalisée pour afficher toutes les options de configuration. La capture d’écran suivante montre la configuration en fonction de la liste :

Si vous utilisez des algorithmes GCMAES pour IPsec, vous devez utiliser les mêmes algorithme GCMAES et longueur de clé pour le chiffrement IPsec et l’intégrité IPsec. Par exemple, la capture d’écran suivante spécifie GCMAES128 pour le chiffrement IPsec et l’intégrité IPsec :

Si vous souhaitez permettre à la passerelle VPN Azure de se connecter à des appareils VPN locaux basés sur des stratégies, vous pouvez sélectionner Activer pour l’option Utiliser des sélecteurs de trafic basés sur des stratégies.

Une fois toutes les options sélectionnées, sélectionnez Enregistrer pour valider les modifications apportées à la ressource de connexion. La stratégie sera appliquée en environ une minute.

Important

Une fois qu’une stratégie IPsec/IKE est spécifiée sur une connexion, la passerelle VPN Azure ne fait qu’envoyer ou accepter la proposition IPsec/IKE avec les algorithmes de chiffrement et puissances de clé spécifiés sur cette connexion particulière. Assurez-vous que votre périphérique VPN local pour la connexion utilise ou accepte la combinaison de stratégies exacte. À défaut, le tunnel VPN S2S ne peut pas être établi.

Les options Sélecteur de trafic basé sur une stratégie et Délai d’expiration DPD peuvent être spécifiées à l’aide d’une stratégie Par défaut, sans la stratégie IPsec/IKE personnalisée.

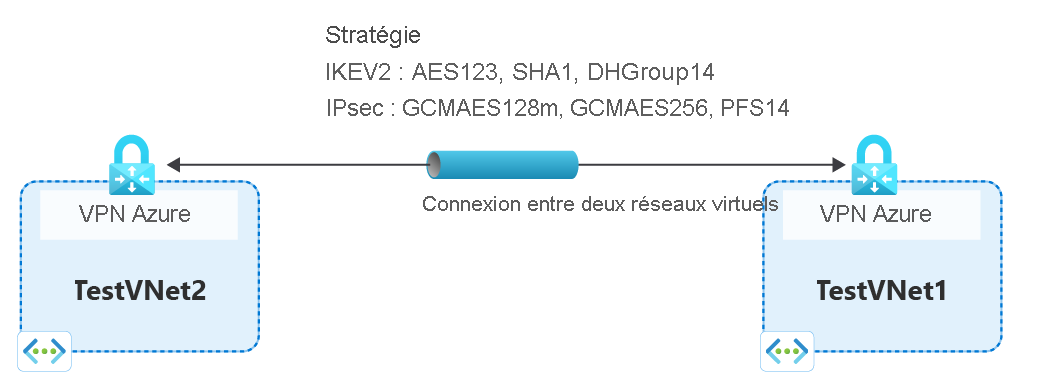

Créer une connexion de réseau virtuel à réseau virtuel avec une stratégie personnalisée

Les étapes de création d’une connexion de réseau virtuel à réseau virtuel avec une stratégie IPsec/IKE sont similaires à celles d’une connexion VPN S2S. Vous devez suivre les sections précédentes de Créer une connexion de site à site pour créer et configurer TestVNet1 et la passerelle VPN.

Étape 1 : création du réseau virtuel, de la passerelle VPN et de la passerelle de réseau local pour TestVNet2

Suivez les étapes de l’article Créer une connexion de réseau virtuel à réseau virtuel pour créer TestVNet2 et créer une connexion de réseau virtuel à réseau virtuel à TestVNet1.

Exemples de valeurs

Réseau virtuel : TestVNet2

- Groupe de ressources : TestRG2

- Nom : TestVNet2

- Région : (USA) USA Ouest

- Espace d’adressage IPv4 : 10.2.0.0/16

- Nom du sous-réseau 1 : FrontEnd

- Plage d’adresses du sous-réseau 1 : 10.2.0.0/24

- Nom du sous-réseau 2 : BackEnd

- Plage d’adresses du sous-réseau 2 : 10.2.1.0/24

Passerelle VPN : VNet2GW

- Nom : VNet2GW

- Région : USA Ouest

- Type de passerelle : VPN

- Type de VPN : Basé sur itinéraires

- Référence SKU : VpnGw2AZ

- Génération : Génération 2

- Réseau virtuel : TestVNet2

- Plage d’adresses de sous-réseau de la passerelle : 10.2.255.0/27

- Type d’adresse IP publique : De base ou Standard

- Adresse IP publique : Création

- Nom de l’adresse IP publique : VNet2GWpip

- Activer le mode actif/actif : Désactivé

- Configurer BGP : désactivé

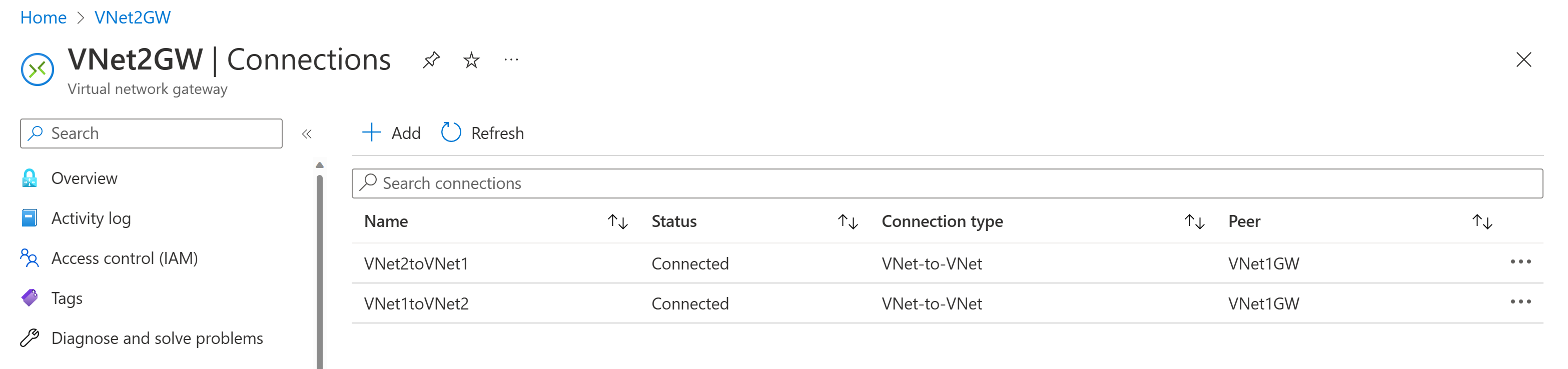

Étape 2 : configuration de la connexion de réseau virtuel à réseau virtuel

À partir de la passerelle VNet1GW, ajoutez une connexion de réseau virtuel à réseau virtuel à VNet2GW appelée VNet1toVNet2.

Ensuite, à partir de VNet2GW, ajoutez une connexion de réseau virtuel à réseau virtuel à VNet1GW appelée VNet2toVNet1.

Après avoir ajouté les connexions, vous verrez les connexions de réseau virtuel à réseau virtuel, comme illustré dans la capture d’écran suivante de la ressource VNet2GW :

Étape 3 : configuration d’une stratégie IPsec/IKE personnalisée sur VNet1toVNet2

À partir de la ressource de connexion VNet1toVNet2, accédez à la page Configuration.

Sélectionnez Personnalisée dans Stratégie IPsec/IKE pour afficher les options de stratégie personnalisée. Sélectionnez les algorithmes de chiffrement avec les longueurs de clé correspondantes. Cette stratégie n’a pas besoin de correspondre à la stratégie précédente que vous avez créée pour la connexion VNet1toSite6.

Exemples de valeurs

- Phase IKE 1 : AES128, SHA1, DHGroup14

- Phase IKE 2(IPsec) : GCMAES128, GCMAES128, PFS2048

- Durée de vie de SA IPsec en Ko : 102 400 000

- Durée de vie de SA IPsec en secondes : 14 400

- Expiration DPD : 45 secondes

Sélectionnez Enregistrer en haut de la page pour appliquer les modifications de stratégie sur la ressource de connexion.

Étape 4 : configuration d’une stratégie IPsec/IKE personnalisée sur VNet2toVNet1

Appliquez la même stratégie à la connexion VNet2toVNet1, VNet2toVNet1. Si vous ne le faites pas, le tunnel VPN IPsec/IKE ne se connecte pas en raison d’une incompatibilité de stratégie.

Important

Une fois qu’une stratégie IPsec/IKE est spécifiée sur une connexion, la passerelle VPN Azure ne fait qu’envoyer ou accepter la proposition IPsec/IKE avec les algorithmes de chiffrement et puissances de clé spécifiés sur cette connexion particulière. Assurez-vous que les stratégies IPsec pour les deux connexions sont identiques. À défaut, la connexion de réseau virtuel à réseau virtuel ne peut pas être établie.

Une fois ces étapes accomplies, la connexion est établie en quelques minutes, et vous disposez de la topologie de réseau suivante.

Pour supprimer une stratégie IPsec/IKE personnalisée d’une connexion

- Pour supprimer une stratégie personnalisée d’une connexion, accédez à la ressource de connexion.

- Dans la page Configuration, remplacez la stratégie IPse/IKE de Personnalisée à Par défaut. Cette opération supprime toutes les stratégies personnalisées précédemment spécifiées sur la connexion, et restaure les paramètres IPsec/IKE par défaut sur cette connexion.

- Sélectionnez Enregistrer pour supprimer la stratégie personnalisée et restaurer les paramètres IPsec/IKE par défaut sur la connexion.

Questions fréquentes (FAQ) relatives à la stratégie IPsec/IKE

Pour voir le forum aux questions, accédez à la section Stratégie IPsec/IKE du FAQ sur la passerelle VPN.

Étapes suivantes

Pour plus d’informations sur les sélecteurs de trafic basés sur une stratégie, voir Connecter plusieurs périphériques VPN basés sur une stratégie locale.